TeslaCrypt ransomware ha trasformato molti utenti in vittime. Tuttavia, questa storia ransomware potrebbe volgere al suo termine prevedibile. Secondo un ricercatore ESET, l'operazione di criptatura file vizioso è stata spenta. Una chiave di decrittazione gratuito è a disposizione di chiunque voglia sbloccare i propri file.

TeslaCrypt ransomware ha trasformato molti utenti in vittime. Tuttavia, questa storia ransomware potrebbe volgere al suo termine prevedibile. Secondo un ricercatore ESET, l'operazione di criptatura file vizioso è stata spenta. Una chiave di decrittazione gratuito è a disposizione di chiunque voglia sbloccare i propri file.

Gli operatori TeslaCrypt Make Master decrittografia chiave pubblica

Il ricercatore dice di aver fatto il contatto con gli operatori del virus tramite il canale di supporto sul loro sito web ospitato sul Web scuro. Gli attori minaccia detto che stavano chiudendo TeslaCrypt. Hanno anche deciso di offrire una chiave di decodifica master per le vittime.

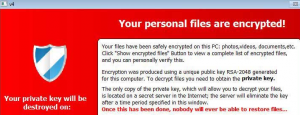

La chiave di decrittazione è stata pubblicata nella pagina Web scuro che era disponibile per i pagamenti delle vittime. Il seguente messaggio è collegato ad esso:

Progetto chiuso. chiave master per decrypt [CHIAVE] Attendere che le altre persone fanno software decrypt universale. Ci dispiace!

Per fortuna, la chiave master decrittazione è adatto con la versione TeslaCrypt 3 e 4. Queste versioni sono noti per aggiungere un'estensione di file secondario per i file crittografati – .xxx, .TTT, .micro, .mp3.

Per maggiori informazioni, visita il nostro forum di sicurezza

Di più su ESET TeslaCrypt Decrypter

Anche se la chiave master di decodifica è stata resa pubblica, ESET ha già creato un TeslaCrypt Decrypter.

Inoltre, TeslaDecoder di BloodyDolly è stata aggiornata per funzionare con la chiave principale di decrittazione. Secondo diversi ricercatori di sicurezza, infezioni di TeslaCrypt hanno iniziato a svanire. L'intensità di campagne di spam diffusione del virus è diminuita, troppo.

Una domanda logica da porsi qui è quello che ha portato alla diminuzione della minaccia. E 'semplice - gli operatori ransomware passati a sviluppare un altro ransomware. CryptXXX.

Da TeslaCrypt a CryptXXX

Secondo il BC Lawrence Abrams, il gruppo criminale si è spostata CryptXXX. Per quanto riguarda il motivo per cui - CryptXXX potrebbe essere che sembrava essere il ceppo ransomware più redditizio per "nutrire". Tuttavia, è già stato incrinato da Kaspersky non una ma due volte (CryptXXX 1.0 e CryptXXX 2.0).

Ecco come per rimuovere CryptXXX

In aggiunta, cappelli bianchi sono stati continuamente lavorando per la composizione delle famiglie multiple ransomware, come ad esempio Locky, che è stato recentemente "compromesso" per distribuire i file antivirus invece di ransomware.

Se la fine è vicina per TeslaCrypt, CryptXXX, e Locky, quello che potrebbe essere il prossimo?