の 2016, ランサムウェアは企業にとって非常に破壊的です, そして統計はそれを証明します. による新しいレポート カスペルスキーラボ 企業に対するランサムウェア攻撃が1月から9月に3倍になったことを示しています. これは、5つのビジネスに1つが世界規模で影響を受けたことを意味します.

関連している: で最もばかげたランサムウェア 2016

レポートはいくつかの驚異的な数を明らかにします, お気に入り:

- 62 新しいランサムウェアファミリーがオンラインの世界に導入されました;

- 研究者は「11-ランサムウェアの変更数が倍増: から 2,900 1月/3月の新しい変更, に 32,091 7月/9月」;

- 企業への攻撃も1月から9月の間に3倍になりました;

- 中小企業の5分の1が身代金を支払いましたが、データを復元することはありませんでした;

- 個人への攻撃はすべてから増加しました 20 毎秒 10 秒.

ランサムウェアの高い成功率は、サイバー犯罪者がこのサイバー脅威をすぐに諦めないことを証明するだけです. 高い感染率と増え続ける数は、対策が脅威を防ぐのに十分ではないことも示しています. ランサムウェアは、法執行機関やセキュリティ研究者が無料の復号化ソリューションに取り組んでいるにもかかわらず、進化を続け、さらに破壊的なものになっています。.

それにもかかわらず, 2016 最初の深刻でよく調整されたランサムウェア対策活動を見た: NoMoreRansomプロジェクト, 警察を集めた, Europol, IntelセキュリティとKaspersky法. 良いニュースは 13 10月にはさらに多くの組織がイニシアチブに参加しました. 他にやることはたくさんありますが, このコラボレーションにより、世界中の何千人もの被害者がデータを復元するのに役立つ、いくつかの無料のオンライン復号化ツールがリリースされました。.

ランサムウェアの主なトレンド 2016

ランサムウェアは間違いなく洗練と多様性で成長しました, そして今年はいくつかの目新しさが見られました:

金融ソフトウェアに遭遇した場合のタックの変更, スクリプト言語で書かれている, 新しい感染経路を悪用する, よりターゲットになります, スキルの少ない人にサービスとしてのターンキーランサムウェアソリューションを提供する, リソースまたは時間–成長し、ますます効率化する地下生態系を通じて.

でも, 今年のランサムウェアに関する最も印象的な発見は、被害者と攻撃者の関係に関するものです:

ほとんどのランサムウェアは、被害者と攻撃者の間のありそうもない信頼関係で繁栄します: それ, 支払いを受け取ったら, 身代金を支払ったファイルが返されます. サイバー犯罪者は、この約束を果たす上で驚くべきプロ意識の類似性を示しました.

手短に, 2016 最も恐れられているランサムウェアファミリーの3つに会った– Cerber, LockyとCryptXXX, としても 44,287 新しいランサムウェアの変更. サーバーとロッキーは春先に野生で最初にリリースされました. 配布は主にスパムおよびエクスプロイトキットに依存していました. CryptoWall, CTB-LockerとShadeは個人や企業を悩ませ続けました, それも. セキュリティレポートによると, ロッキーだけが広がった 114 国.

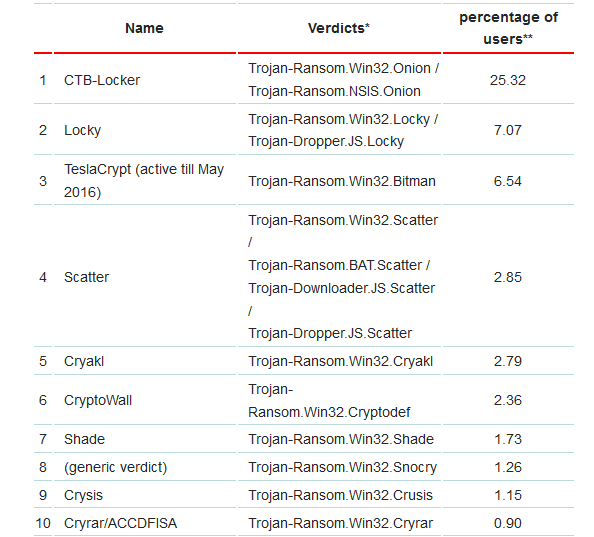

これがトップです 10 のランサムウェアファミリー 2016, カスペルスキーの研究者によると:

上記の統計は、製品のユーザーから受け取ったカスペルスキー製品による検出にのみ基づいています。. ユーザーは自分のデータを提供することに同意しました. これは、他のセキュリティベンダーの統計と組み合わせると、これらの数値が大きく異なることを意味します.

今年の最大の驚きは、TeslaCryptの突然の失踪でした, これは、マスター復号化キーのリリースによってトリガーされました.

サービスとしてのランサムウェアに関しては、急速に成長しました, と 暗号化RaaS このビジネスモデルを他の犯罪者に提供した最初の家族の1人である.

関連している: 2016 ランサムウェアの動向

今年のランサムウェアの進化におけるその他の注目すべき瞬間には、次のものがあります。:

- 「教育的」の乱用 Eda2とHiddenTearランサムウェア;

- に見られるディスク暗号化 Petyaランサムウェア 場合;

- 被害者のシステムが金融サービスに属している場合、Shadeがランサムウェアの代わりにスパイウェアをドロップすることを選択するツーインオン感染.

- 模倣する一連の模倣ランサムウェアケース ロッキー と ケルベロス.

ランサムウェア保護 2016

他の年と同じです. ランサムウェアに不合理に費やすことを避けるために行うべき最も重要なことは、定期的なデータのバックアップです。.

ランサムウェアまたはその他のマルウェア攻撃には教育目的が必要です, 他に何もない場合. 攻撃が成功すると、ユーザーの妄想が高まり、あらゆる種類のオンライン活動に少し注意を払う必要があります。. 定期的なデータバックアップと適切なデータ衛生の重要性はかつてないほど高まっています.

はどうかと言うと 企業, データのバックアップに加えて、考慮すべき他のアクティビティがあります:

- GPOの制限 – ランサムウェアだけでなく制限するための優れた方法, しかし、あらゆる種類のマルウェア. “GPOには、エンドポイントでのファイルの実行をきめ細かく制御する機能があります, そのため、「Appdata」ディレクトリから実行されるファイルなどのアクティビティをブロックするルールを追加したり、添付ファイルから実行可能ファイルを実行する機能を無効にしたりします。.”

- ソフトウェアパッチ – Javaのような一般的に悪用されるソフトウェアにパッチを適用する, 閃光, アドビは、多くのマルウェアやランサムウェアがシステムに感染するのを確実に防ぎます.

- 管理者権限の制限 – 特権を減らすと、攻撃対象領域が大幅に減ります, デジタルガーディアンは言う. プラス, a 2016 調査はそれを証明しました 特権ユーザーは組織内で最もリスクが高い.

最後に, マルウェア対策ソフトウェア, ランサムウェア対策保護と組み合わせて、すべてのシステムに存在する必要があります.

スパイハンタースキャナーは脅威のみを検出します. 脅威を自動的に削除したい場合, マルウェア対策ツールのフルバージョンを購入する必要があります.SpyHunterマルウェア対策ツールの詳細をご覧ください / SpyHunterをアンインストールする方法