In 2016, Ransomware ist für Unternehmen äußerst verheerend, und die Statistiken beweisen es. Ein neuer Bericht von Kaspersky Lab zeigt, dass die Unternehmen Ransomware-Attacken von Januar bis September verdreifacht. Dies bedeutet, dass ein Fünftel aller Unternehmen auf globaler Ebene betroffen.

verbunden: Lächerlichsten Ransomware in 2016

Der Bericht zeigt einige erstaunliche Zahlen, wie:

- 62 neue Ransomware Familien wurden in der Online-Welt eingeführt;

- Die Forscher beobachteten eine "11-fache Zunahme in der Anzahl der Ransomware Modifikationen: von 2,900 neue Änderungen im Januar / März, zu 32,091 im Juli / September";

- Angriffe auf Unternehmen verdreifachte sich auch zwischen Januar und September;

- Einer von fünf kleinen und mittleren Unternehmen bezahlt das Lösegeld, aber nie restauriert ihre Daten;

- Angriffe auf Personen aus jeder erhöht 20 Sekunden zu jeder 10 Sekunden.

Die hohe Erfolgsraten von Ransomware nur beweisen, dass Cyber-Kriminelle nicht in absehbarer Zeit auf dieser Cyber-Bedrohung aufgeben. Die hohen Infektionsraten und stetig wachsenden Zahlen zeigen auch, dass die Gegenmaßnahmen nicht ausreichend genug, um die Bedrohung zu verhindern. Ransomware entwickelt sich ständig weiter und werden noch verheerender trotz der Bemühungen der Strafverfolgungsbehörden und Sicherheitsexperten arbeiten an freien Entschlüsselungslösungen.

Dennoch, 2016 sah die erste ernsthafte und gut koordinierte Anti-Ransomware Aktivität: die No More Ransom Projekt, die zusammengebracht Polizei, Europol, Intel Sicherheit und Kaspersky Law. Die gute Nachricht ist, dass 13 mehr Organisationen beigetreten, die Initiative im Oktober. Obwohl gibt es viel anderes zu tun, die Zusammenarbeit führte zur Veröffentlichung von mehreren kostenlosen Online-Entschlüsselung Tools, die weltweit Tausende von Opfern geholfen haben, ihre Daten wiederherstellen.

Key Ransom Trends in 2016

Ransomware wuchs auf jeden Fall in Raffinesse und Vielfalt, und in diesem Jahr sahen einige Neuheiten:

wenn es Finanz-Software zu ändern Tack angetroffen, in Skriptsprachen geschrieben, Erschließung neuer Infektionswege, immer gezielter, und bietet Turn-Key-Ransomware-as-a-Service-Lösungen für diejenigen mit weniger Fähigkeiten, Ressourcen oder Zeit - alles über eine wachsende und immer effizientere U-Bahn-Ökosystem.

Jedoch, das auffälligste Ergebnis über Ransomware in diesem Jahr die Beziehung zwischen dem Opfer handelt und der Angreifer:

Die meisten Ransomware lebt von einer unwahrscheinlichen Vertrauensverhältnis zwischen dem Opfer und ihre Angreifer: dass, sobald Zahlung empfangen, Die Erlöseten Dateien werden zurückgegeben. Cyber-Kriminelle haben bei der Erfüllung dieser Versprechen, eine überraschende Schein der Professionalität ausgestellt.

In einer Nussschale, 2016 trafen drei der Ransomware Familien befürchtet - Cerber, Locky und CryptXXX, ebenso gut wie 44,287 neue Ransomware Änderungen. Cerber und Locky wurden zum ersten Mal in der Wildnis im Frühjahr veröffentlicht. Die Verteilung stützte sich vor allem auf Spam und Exploit-Kits. Crypto, CTB-Locker und Schatten weiterhin Einzelpersonen und Unternehmen zu plagen, zu. Laut Sicherheitsberichte, Locky allein verbreitet wurde in 114 Ländern.

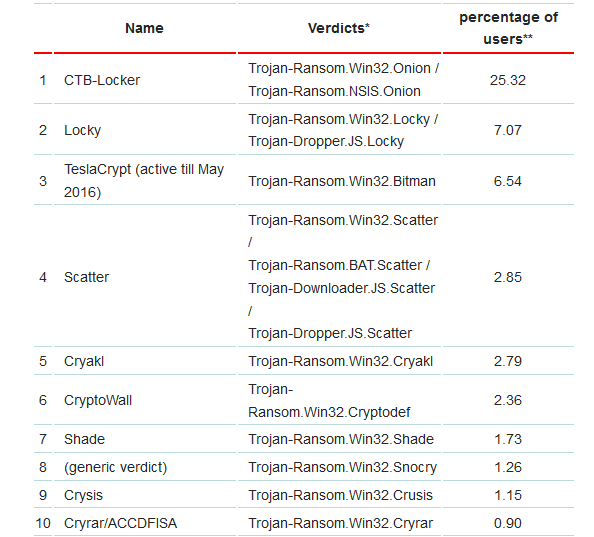

Hier sind die Besten 10 Ransomware Familien in 2016, nach Kaspersky-Forscher:

Die oben genannten Statistiken werden nur basierend auf der Erfassung von Kaspersky-Lab-Produkte von den Benutzern der Produkte erhalten. Die Benutzer haben zugestimmt, ihre Daten zur Verfügung zu stellen. Das bedeutet, dass diese Zahlen ganz anders sein würde, wenn sie mit Statistiken aus anderen Anbietern von Sicherheitslösungen kombiniert.

Die größte Überraschung in diesem Jahr war das plötzliche Verschwinden von TeslaCrypt, die durch die Freisetzung des Master-Entschlüsselungsschlüssels ausgelöst wurde.

Wie für Ransomware-as-a-Service - es wuchs schnell, mit Encryptor RAAS dieses Geschäftsmodell auf andere Kriminelle eine der ersten Familien sein zu bieten.

verbunden: 2016 Trends in Ransom

Andere bemerkenswerte Momente in Ransomware Entwicklung in diesem Jahr sind:

- Missbrauch der "erzieherische" EDA2 und versteckte Träne Ransomware;

- Festplattenverschlüsselung, wie in der gesehen Petya Ransomware Fall;

- Two-in-on-Infektion, wo Schatten wählen würde, Spyware anstelle von Ransomware fallen zu lassen, wenn das System des Opfers zu Finanzdienstleistungen gehörten.

- Eine Reihe von Nachahmungsransomware Fälle imitieren Locky und Cerber.

Ransomware Schutz in 2016

Es ist das gleiche wie jedes andere Jahr. Das wichtigste, was zu tun ist irrational auf Ransomware zu vermeiden Ausgaben ist die regelmäßige Datensicherungen.

Ein Ransomware oder jede andere Malware-Angriff sollte einen pädagogischen Zweck haben, wenn nichts anderes. Ein erfolgreicher Angriff sollte die Paranoia des Benutzers erhöhen und sollte sie auch ein bisschen vorsichtiger mit Online-Aktivitäten aller Art machen. Die Bedeutung der regelmäßigen Datensicherungen und entsprechende Daten Hygiene ist größer als je zuvor.

Wie für Firmen, es gibt auch andere Aktivitäten zusätzlich zu den Daten-Backups zu prüfen,:

- GPO Einschränkungen – eine gute Möglichkeit, nicht nur Ransomware zu beschränken, aber Malware aller Art. “GPO hat die Fähigkeit, granulare Kontrolle über die Ausführung von Dateien auf einem Endpunkt zu schaffen,, so die Aufnahme von Regeln, die Aktivität blockieren, wie Dateien aus dem "Appdata 'Verzeichnis der Ausführung oder sogar die Möglichkeit, für ausführbare Dateien zu deaktivieren von Anlagen zu laufen.”

- Software-Patches – Patchen häufig ausgebeutet Software wie Java, Blitz, und Adobe wird sicherlich viele Malware und Ransomware infizieren Systeme verhindern.

- Administrative Rechte Einschränkung – Privilegien Eine Reduzierung der Angriffsfläche deutlich reduzieren, Digital Guardian sagt. Mehr, ein 2016 Umfrage bewiesen, dass privilegierte Benutzer sind die riskanteste in einer Organisation.

Schließlich, Anti-Malware-Software, in Kombination mit Anti-Ransomware Schutz sollte auf jedem System vorhanden sein.

Spy Hunter Scanner nur die Bedrohung erkennen. Wenn Sie wollen, dass die Bedrohung automatisch entfernt wird, Müssen sie die vollversion des anti-malware tools kaufen.Erfahren Sie mehr über SpyHunter Anti-Malware-Tool / Wie SpyHunter Deinstallieren