止められる代わりに, さまざまな種類のマルウェアの強力なキット, 主にトロイの木馬は依然としてAndroidユーザーに毎日感染し続けています. トレンドマイクロのTrendLabsによるレポートによると、一部のアプリは 500 000 ダウンロード. この悪意のあるアプリの大規模な拡散は、春に戻った速度と同様の速度で拡散し続けているため、いくつかの懸念を引き起こしていました。 2016 DressCodeマルウェアが最初に検出されたとき. 研究者はまた、DressCodeが関与している場合に非常に現実的な脅威にはいくつかの種類があると報告しています.

止められる代わりに, さまざまな種類のマルウェアの強力なキット, 主にトロイの木馬は依然としてAndroidユーザーに毎日感染し続けています. トレンドマイクロのTrendLabsによるレポートによると、一部のアプリは 500 000 ダウンロード. この悪意のあるアプリの大規模な拡散は、春に戻った速度と同様の速度で拡散し続けているため、いくつかの懸念を引き起こしていました。 2016 DressCodeマルウェアが最初に検出されたとき. 研究者はまた、DressCodeが関与している場合に非常に現実的な脅威にはいくつかの種類があると報告しています.

DressCode感染プロセスはどのように機能しますか

最初は, トロイの木馬は、正当なアプリを装って悪意のあるアプリを介して複製します. より高いダウンロードレートを生成するには, サイバー犯罪者は非常に具体的な戦略を選択しました。それらは、アプリの追加を広くダウンロードする正当なものであるかのように、アプリケーションに似ています。, のmodのように ポケモンGO またはMinecraftアドオン. これにより、これらのアプリがより望ましいものになり、被害者が感染する可能性が高くなります.

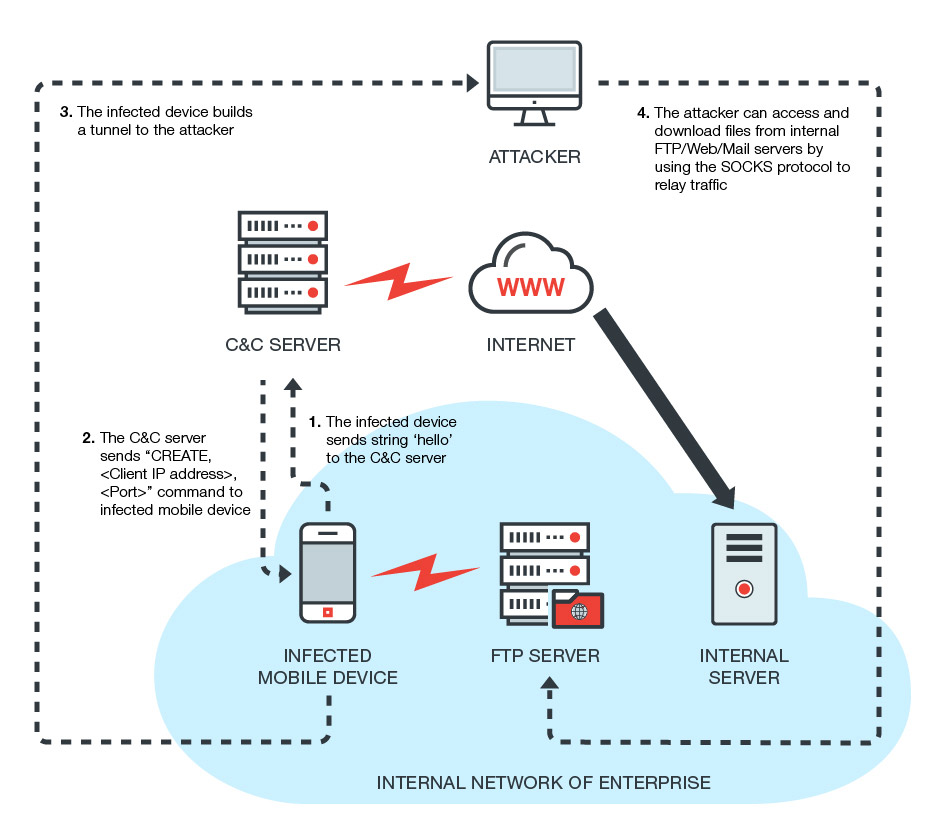

そのような疑わしいアプリケーションがAndroidデバイスにセットアップされると, ウイルスは、現在クラウド内のリモートホストであるコマンドアンドコントロールサーバーに接続します. サーバーで接続および識別された後, サーバーは、セキュリティで保護されていないポートを開くための要求を送信するため、TCPプロトコルに基づいて接続を作成します.

すでに侵害されたデバイスは、さまざまな方法で使用できます.

トレンドマイクロのマルウェア研究者は、ウイルスが攻撃者から感染したデバイスにどの程度正確に通信するかについてのマインドマップを確立するためにのみ、ウイルスの接続を詳細に調査することに成功しました。.

彼らの研究では, 調査員は、ウイルスが、デバイスをスキップし、重要な情報を盗むためだけに内部サーバーとの接続に集中することを唯一の目的として、侵害されたデバイスが確立した接続を利用できることを確立しました。, MiTM攻撃の仲介者としてデバイスを使用する. BYODの最新トレンド、またはデバイスをビジネス環境に持ち込む, このウイルスは、組織にとってかなりの問題を引き起こす可能性があります.

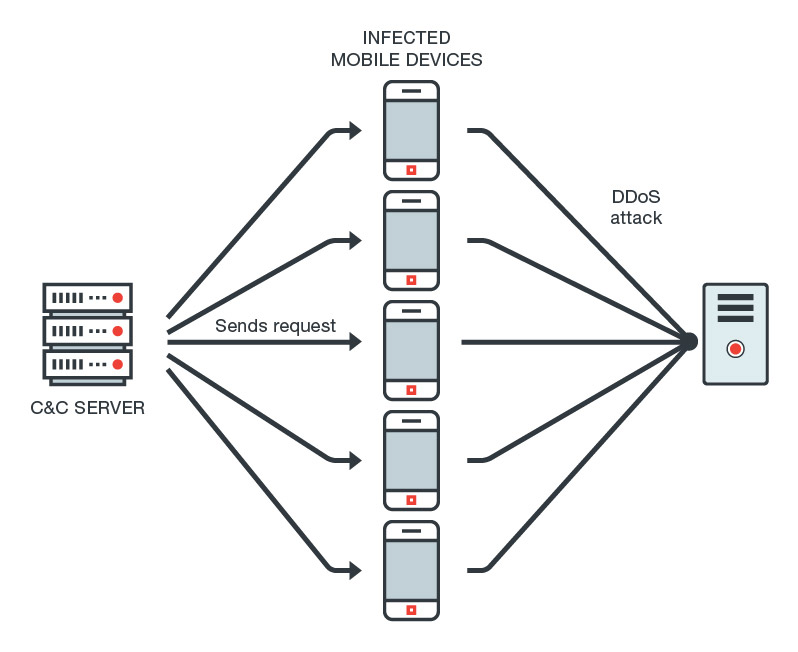

考えられるシナリオの1つは、DressCodeマルウェアがすでに侵害されたデバイスにSOCKSプロトコルプロキシを配置することです。. マルウェアが1つのデバイスに感染した場合, これは問題ではありません, でも, ウイルスはこのプロトコルを介してデバイスのボットネットを持っている可能性があり、これはネットワークを実行している組織にとって真の脅威です. そのようなボットネットの1つの使用法 悪意のあるDDoS攻撃を引き起こす可能性があります ターゲットサーバーへ, 一時的に役に立たない.

それらの現実世界の結果に加えて, マルウェアは、クリック課金型およびその他のアフィリエイトスキームの一部であるさまざまなサードパーティのホストおよびURLにデバイスを自動的に接続できるクリッカーマルウェアをインストールする場合もあります。, 感染したデバイスを介してデマトラフィックを誘導することにより、攻撃者に自動的に収益をもたらします.

もう1つの実際のシナリオは、ワームのような感染戦略を使用して、より多くのデバイスに感染するために使用される、すでに感染しているデバイスの場合です。. これは特に危険です。必要なのは、ある方法で2つのデバイスを相互接続し、そのうちの1つを感染させることだけだからです。. これを展望するために, 会社の秘密情報がある上級管理職のモバイルデバイスがあると想像してください. 感染したデバイスは、エグゼクティブデバイスを利用してハッキングする可能性があります, ハッカーが感染したデバイスを介してサーバーにデータをアップロードできるようにする. これはすべてのタイプのデバイスにも当てはまります, スマートフォンだけでなく, しかし、セキュリティコンピュータ, ルーター, ワイヤレスカメラ, その他. そして、建物が「スマート」で相互接続されている場合, ハッカーは、エレベーターなどの建物内の重要な要素にアクセスすることさえできます。, 自動ドア, およびRFIDまたはコードで保護されたドア.

まとめと身を守る

ドレスコードは新しい脅威ではありません, そしてそれはかなり前から存在しています. Google Playストアには、デバイスのルート化やその他の多くのアクティビティを実行できる複数の種類の脅威が拡散していることに注意してください。, デバイスのボットネット全体をモバイルランサムウェアに同時に感染させることを含む.

これが、モバイルの脅威から身を守るために、ソフトウェアが必要なだけではない理由です。. 通常、保護を強化するための一連のアクティビティとツールで構成されるソリューションを用意することは、ほぼ不可欠です。, 人的要因は、感染の最も重大な理由の1つです.

デバイスを保護するためのヒントを以下に示します。:

- Androidを使用する モバイルアプリ保護ソフトウェア また、すべてのアプリのプライバシー侵害を追跡します.

- アップデートが利用可能になり次第、デバイスをアップデートしてください.

- セキュリティで保護されていないWi-Fiネットワークを使用せず、常にLTE接続を優先する.