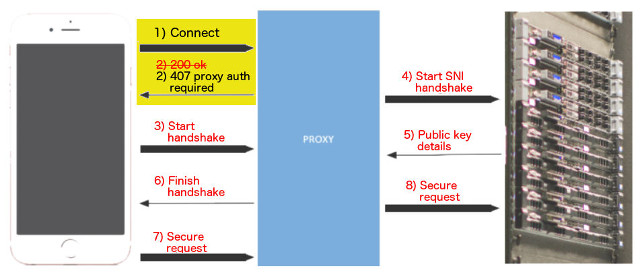

さまざまな製品を危険にさらす可能性のある新しいセキュリティの脆弱性が、セキュリティ研究者のJerryDecimeによって明らかにされました。. 彼は欠陥についての衝撃的な詳細を明らかにしました, 吹き替えFalseCONNECT. Decimeの分析によると, この脆弱性により、中間者攻撃が可能になり、HTTPSトラフィックが傍受される可能性があります. これは、複数の製品でのプロキシ認証手順の展開に欠陥があるためです。. より正確に, 特定のアプリケーションがHTTP/1.0を介してHTTPCONNECT要求に応答する方法に欠陥があります 407 プロキシ認証必要な応答.

FalseCONNECTの脆弱性の詳細

すぐに言った:

プロキシ認証の実装に誤りがありました. これ, 順番に, の実装で多数の脆弱性が発生しました “HTTP / 1.0 407 プロキシ認証が必要” 幅広いオペレーティングシステムにわたるCONNECT要求への応答, アプリケーション, プロキシを使用するように構成されたデバイスのブラウザ、およびWindowsでデフォルトで自動プロキシサポートが有効になっていないデバイスのブラウザ.

この欠陥はネットワーク環境にのみ存在することに注意することが重要です. これは、ユーザーがプロキシ接続を適用する場所です. このセットアップは、強力なファイアウォールが設定されているエンタープライズネットワークで最も一般的です。. 攻撃者が侵害されたネットワークにアクセスでき、プロキシトラフィックをリッスンする可能性がある場合, また、ローカルプロキシに送信されたHTTPCONNECTリクエストを簡単にスニッフィングすることもできます。.

そのような要求が攻撃者によって傍受されると, 彼は実際のプロキシサーバーの代わりにそれに返信することができます. それで, 攻撃者は 407 プロキシ認証ユーザーがサービスにアクセスするためのパスワードを要求される場合に必要な応答.

脆弱性がFalseCONNECTと呼ばれるのはなぜですか? 影響を受けるベンダー

HTTP接続要求は暗号化されておらず、攻撃者はターゲットが機密性の高いアカウントにいつアクセスしたいかを知っています。. これは、サービスがHTTPSの場合でも発生する可能性があります.

FalseCONNECTの影響を受けるのは誰か?

研究者自身の言葉で:

これらの脆弱性の中で最悪のもの [は] Appleに影響を与える, iOSのリリースまで 9.3.3 iOSでのHTTPS信頼の完全な失敗として現れた更新, 少なくともiOS以降のすべてのバージョン 5.1.1 OS信頼コンポーネントの場合, サファリ, オペラ, プロキシを使用するときにWebKitを利用するアプリケーション.

加えて, 研究者は、WebKitソフトウェアが他のソフトウェアよりも脆弱であることを発見しました.

WebKitとは?

WebKitは、WebブラウザでWebページをレンダリングするためのレイアウトエンジンソフトウェアコンポーネントです。. WebKitはAppleのSafarにも電力を供給します, プロジェクトのフォークはChromiumベースのブラウザで使用されます, GoogleChromeやOperaのように. US-CERTは次のように警告しています “WebKitベースのクライアントは、HTMLマークアップとJavaScriptがクライアントのドキュメントオブジェクトモデルによってレンダリングされるため、追加のベクターに対して脆弱です。 (DOM) 最初に要求されたHTTPSドメインのコンテキストで.”

アップル, マイクロソフト, OracleとOperaは、この欠陥の影響を受けた製品をすでに承認しています。. 他のベンダーは、FalseCONNECTのリスクとそれが自社の製品に与える可能性のある影響をまだ計算しています. リストにはLinuxディストリビューションが含まれています, シスコ, HP, IBM, グーグル, ジュニパー, ノキア, Mozilla, SAP, ソニー, 等.

ベンダーは、TheFiddlerなどのインターセプトプロキシを使用してこの脆弱性をテストできます. CONNECTインターセプトをサポートします. OnBeforeResponse関数の後のFiddlerScriptのビットが必要なすべてです, 研究者は追加します.

この重大な欠陥の詳細については、次のWebサイトを参照してください。 FalseConnectの専用ページ.