Uma nova vulnerabilidade de segurança que pode colocar uma série de produtos em risco acaba de ser divulgada pelo pesquisador de segurança Jerry Decime. Ele revelou detalhes chocantes sobre a falha, apelidado de FalseCONNECT. De acordo com a análise da Decime, a vulnerabilidade pode permitir um ataque man-in-the-middle e interceptar o tráfego HTTPS. Isso seria devido a falhas na implantação de procedimentos de autenticação de proxy em vários produtos. Mais precisamente, existe uma falha em como aplicativos específicos respondem a solicitações HTTP CONNECT via HTTP / 1.0 407 Respostas de autenticação de proxy necessária.

Uma análise mais aprofundada da vulnerabilidade FalseCONNECT

disse brevemente:

Erros foram cometidos na implementação da autenticação de proxy. este, por sua vez, resultou em inúmeras vulnerabilidades com as implementações do “HTTP / 1.0 407 Autenticação de proxy necessária” resposta a solicitações CONNECT em uma ampla gama de sistemas operacionais, formulários, e navegadores para qualquer dispositivo configurado para usar um proxy e até mesmo alguns que não tinham suporte para proxy automático habilitado por padrão no Windows.

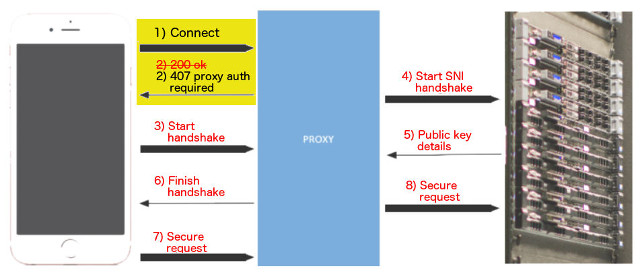

É importante observar que a falha existe apenas em ambientes de rede. É aqui que os usuários aplicam conexões proxy. A configuração é mais popular em redes corporativas nas quais firewalls poderosos são instalados. Se um invasor tiver acesso a uma rede comprometida e puder ouvir o tráfego de proxy, ele também pode farejar facilmente as solicitações HTTP CONNECT enviadas para o proxy local.

Assim que tal solicitação for interceptada por um invasor, ele pode responder a ele em vez do servidor proxy real. Então, o invasor pode emitir um 407 Resposta necessária de autenticação de proxy em que o usuário é solicitado a fornecer uma senha para acessar um serviço.

Por que a vulnerabilidade é chamada de FalseCONNECT? Fornecedores afetados

As solicitações de conexão HTTP não são criptografadas e um invasor saberia quando o alvo deseja acessar contas confidenciais. Isso pode acontecer mesmo quando os serviços são HTTPS.

Quem é afetado por FalseCONNECT?

Nas próprias palavras do pesquisador:

A pior dessas vulnerabilidades [é] impactando a Apple, que até o lançamento do iOS 9.3.3 atualização manifestada como uma falha completa de confiança HTTPS no iOS, todas as versões desde pelo menos iOS 5.1.1 para componentes de confiança do sistema operacional, Safári, Ópera, e aplicativos que utilizam WebKit ao usar proxies.

além do que, além do mais, o pesquisador descobriu que o software WebKit é mais vulnerável do que outros.

O que é WebKit?

WebKit é um componente de software de mecanismo de layout para renderizar páginas da web em navegadores. WebKit também alimenta o Safar da Apple, e uma bifurcação do projeto é usada por navegadores baseados em Chromium, como Google Chrome e Opera. US-CERT alertou que “Os clientes baseados em WebKit são vulneráveis a vetores adicionais devido ao fato de que a marcação HTML e JavaScript são renderizados pelo modelo de objeto de documento do cliente (JULGAMENTO) no contexto do domínio HTTPS originalmente solicitado.”

maçã, Microsoft, Oracle e Opera já endossaram seus produtos afetados pela falha. Outros fornecedores ainda estão calculando os riscos do FalseCONNECT e o impacto que isso pode ter em seus produtos. A lista inclui distros Linux, Cisco, HP, IBM, Google, Zimbro, Nokia, Mozilla, SEIVA, Sony, etc.

Os fornecedores podem testar essa vulnerabilidade usando um proxy de interceptação como o The Fiddler. Suporta a interceptação CONNECT. Um pouco de FiddlerScript após a função OnBeforeResponse é tudo o que é necessário, o pesquisador acrescenta.

Mais informações sobre esta falha grave estão disponíveis em Página dedicada do FalseConnect.