マルウェア攻撃が増加しており、F-SecureのCROとして ミッコ・ヒッポネン テッドの会談で、「もはや私たちのコンピューターに対する戦争ではありません。, 今では私たちの生活に対する戦争です。」この脅威から身を守るには、一部のウイルス対策ソフトウェアがマルウェアを検出しない理由と、感染に関して一部の脅威が成功する理由を理解する必要があります。? システムへの感染に関してボトルネックを調査することにしました–難読化ソフトウェア.

難読化はどのように機能しますか?

難読化ツールはしばらくの間使用されています. 彼らの主な目的は、プログラムのバイナリコードを隠して、競合他社がそれを盗んだりコピーしたりするのを防ぐことができるようにすることです。. マルウェアで難読化を使用する場合, 原理はかなり同じです. でも, 悪意のあるファイルの内容を隠して、マルウェア対策ソフトウェアを回避できるようにします.

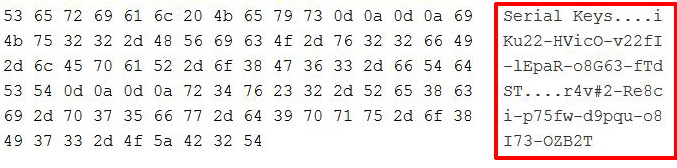

難読化される前の実行可能ファイルの16進コードは次のとおりです。:

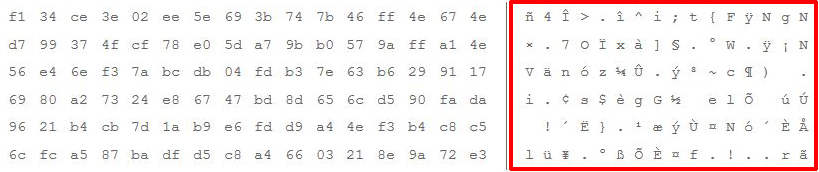

ファイルの内容も読めることは明らかです, 他の情報は言うまでもありません, 誰が作成したかなど, そしてそれはどのように作られたのですか. でも, あなたが適用するとき 強力なDES暗号化 その非常に同じファイルへのアルゴリズム, これが何が起こるかです:

上から見えるように, 内容を読み取ることができず、マルウェア対策ソフトウェアもリアルタイム保護でファイルを認識できません. でも, ほとんどのマルウェアの脅威には、他のデータをドロップして設定を変更するペイロードがあります, これは、マルウェアがマルウェア対策ソフトウェアを回避するのが複雑になる場所です。. 最も高度な脅威は、一度だけ難読化を実行するだけではありません, しかし、彼らはファイルにいくつかのレベルの保護を持たせるためにそれを数回行います.

また, ファイルの隠蔽に関しては, 最も普及している難読化手法の1つは XOR. 基本的に、上記のDESで示したのと同じ操作を実行します, ただし、DESとは異なり, そのコードは解読しやすい. これを行う1つの方法は、を介してさまざまな組み合わせを実行するプログラムを使用することです。 ブルートフォースタイプの攻撃 XORエンコードされたファイルを解読する.

難読化の概要

多くの異なる難読化ツールがあります, そして、それらはしばしばハッカーによってクリプターまたはパッカーと呼ばれます. それらは、特定のPCの感染の成功に大きく貢献します. 特定の難読化ソフトウェアが検出されない場合, ユーザーに強くお勧めします 推奨される保護のヒントに従ってください 将来的にマルウェアを回避するため.