フィッシングメールは、雇用主をだましていることに成功しています, 提供されたリンクをクリックするようにだまして、さまざまな悪意のあるキャンペーンを開始します. フィッシングの成功に対抗するため, 多くの企業は、電子メールを介して不正な試みを認識するのに役立つさまざまな従業員トレーニングを開始しています, ソーシャルメディアと電話.

でも, 従業員はしばしば職場や役割を変える, これらのトレーニングが不十分になる可能性があります. そしてその上に, 意識と明確な知識は2つの異なるものです, 研究者が指摘するように. ウォンバットセキュリティによると,「「脅威が存在することを知ることは、脅威が存在するときにそれを認識して対応する方法を知ることと同じではありません。.」永続的な行動の変化を生み出すには、フィッシング防止に関する詳細な教育が必要です。, 研究者は付け加えた.

フィッシング統計は何と言っていますか?

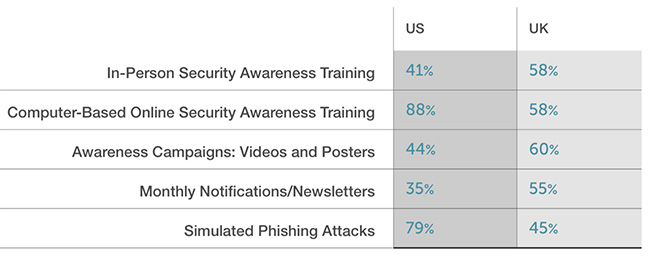

これらは単なる空の主張ではありません, しかし、Wombatの最新の年次報告書「StateofthePhish」の統計に基づく結論. それが判明したとして, 米国では、ほとんどの組織がコンピュータベースのオンラインセキュリティ認識トレーニングに依存しており、フィッシング攻撃は従業員をトレーニングするというアイデアでシミュレートされています。. イギリスで, 一方で, 組織はトレーニングのためにより受動的なアプローチに依存しています. これが数字です:

どうやら, 米国の組織は、フィッシングとの戦いにおいてより効率的です。 46 パーセントは週/月に2回適切なツールを使用します, 一方、英国の企業はこれらのソリューションを 21 ケースのパーセント, レポートが明らかにした. これらの数字は、米国企業がフィッシングの処理に精通していることを意味します.

研究者は、多数のシミュレートされたフィッシング攻撃からのデータを分析しました

彼らの分析では, ウォンバットの研究者は、数千万のシミュレートされたフィッシング攻撃のデータを使用して、非常に興味深い結論を導き出しました。:

- パーソナライズされたフィッシングテストとパーソナライズされていないフィッシングテストは同等に効果的です;

- オンラインショッピングのセキュリティアップデートをテーマにしたフィッシングメール, 未知の発信者からの企業のボイスメールと企業の電子メールの改善は、従業員にとって最も魅力的です.

- 2つのシミュレートされたフィッシングメールのクリック率が最大でした, ほとんど 100 パーセント. それらの1つは、データベースパスワードリセットアラートについて発表しました, もう1つは、更新された建物の避難計画が含まれていると言われています.

もう1つの興味深い発見は、フィッシングの試みによって主に危険にさらされている組織の種類に関するものです。. それが判明したとして, 電気通信の組織, 小売, 消費財, おもてなしと政府のクリック率は最悪です 15-13 パーセント. エネルギーの組織, ファイナンス, 輸送および防衛分野のクリック率が最も高い (8-3 パーセント).

研究者はまた、情報セキュリティ分野の専門家を調査して、:

- 約 53 昨年、infosecの人々の割合がスピアフィッシングの試みを報告しました;

- 95 組織の割合は、フィッシング防止について従業員をトレーニングしています;

- 45 組織の割合は、シミュレートされたフィッシング攻撃をクリックし続けるエンドユーザーにはさまざまな結果があると述べています.

フィッシングから保護する方法

フィッシング攻撃に対する保護は、基本的に疑わしいWebリンクに対する保護です。, マルウェアと有害なソフトウェア. あなたの保護はあなたが適用するセキュリティ方法の組み合わせに帰着します.

フィッシング詐欺のリスクを最小限に抑えるため, エンドユーザーは、システムに強力なマルウェア対策ソリューションを実装することを検討する必要があります. 以下にリストされているヒントは、フィッシングやマルウェアに対する優れた予防策としても役立ちます:

- 追加のファイアウォール保護を使用してください. 2つ目のファイアウォールをダウンロードすることは、潜在的な侵入に対する優れたソリューションです。.

- プログラムがコンピュータ上で読み書きするものに対する管理権限が少ないことを確認してください. 開始する前に、管理者アクセスを促すメッセージを表示する.

- より強力なパスワードを使用する. より強力なパスワード (できれば言葉ではないもの) いくつかの方法で割るのは難しい, 関連する単語を含むパスリストが含まれているため、ブルートフォーシングを含む.

- 自動再生をオフにする. これにより、すぐに挿入されるUSBスティックやその他の外部メモリキャリア上の悪意のある実行可能ファイルからコンピュータを保護します.

- ファイル共有を無効にする–感染した場合にのみ脅威を制限するために、パスワードで保護するためにコンピューター間でファイル共有が必要な場合に推奨.

- リモートサービスをオフにします。これは、大規模な損害を引き起こす可能性があるため、ビジネスネットワークに壊滅的な打撃を与える可能性があります。.

- 外部であり、Windowsクリティカルではなく、ハッカーによって悪用されているサービスまたはプロセスを見つけた場合 (FlashPlayerのように) エクスプロイトを修正するアップデートがあるまで無効にします.

- ソフトウェアとOSの重要なセキュリティパッチをダウンロードしてインストールしてください.

- 電子メールを含む疑わしい添付ファイルをブロックして削除するようにメールサーバーを構成します.

- ネットワークに侵入先のコンピュータがある場合, 電源を切り、ネットワークから手動で切断して、すぐに隔離してください。.

- 赤外線ポートまたはBluetoothをオフにする–ハッカーはそれらを使用してデバイスを悪用するのが大好きです. Bluetoothを使用する場合, 許可されていないデバイスをすべて監視し、それらとペアリングして拒否し、疑わしいデバイスを調査するように促します。.

- 強力なマルウェア対策ソリューションを採用して、将来の脅威から自動的に身を守ります.

SpyHunterスキャナーは脅威のみを検出します. 脅威を自動的に削除したい場合, マルウェア対策ツールのフルバージョンを購入する必要があります.SpyHunterマルウェア対策ツールの詳細をご覧ください / SpyHunterをアンインストールする方法