Phishing-E-Mails wurden erfolgreich täuschen Arbeitgeber, trickst sie auf die angegebenen Links zu klicken und damit verschiedene bösartige Kampagnen initiieren. Um dem entgegenzuwirken, den Erfolg von Phishing, viele Unternehmen haben verschiedene Mitarbeiterschulungen begonnen, um ihnen betrügerische Versuche, per E-Mail erkennen, Social Media und am Telefon.

Jedoch, Mitarbeiter ändern sich oft Arbeitsplätze und Rollen, was machen könnte diese Ausbildung nicht ausreichend. Und oben drauf, Bewusstsein und bestimmte Kenntnisse sind zwei verschiedene Dinge, als Forscher weisen darauf hin,. Nach Wombat Sicherheit,"nur zu wissen, eine Gefahr besteht, ist nicht das gleiche wie zu wissen, wie auf eine Bedrohung zu erkennen und darauf zu reagieren, wenn es sich darbietet.“In-depth Aufklärung über Prävention Phishing benötigt wird, um dauerhafte Verhaltensänderung zu schaffen, die Forscher hinzugefügt.

Was bedeuten die Phishing Statistik Say?

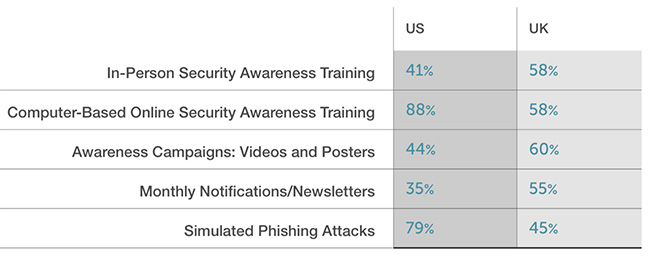

Diese sind nicht nur leere Ansprüche, aber Schlussfolgerungen basierend auf Statistiken aus der Wombat der letzten Jahresbericht mit dem Titel State of the Phish. Wie sich herausstellt, in den USA verlassen sich die meisten Organisationen auf computergestützte Aufklärungsarbeit Online-Sicherheit, wo Phishing-Attacken mit der Idee simuliert werden Mitarbeiter zu schulen. Im Vereinigten Königreich, andererseits, Unternehmen verlassen sich auf mehr passive Ansätze für die Ausbildung. Hier sind die Zahlen:

Offenbar, US-Organisationen sind effizienter in ihren Bemühungen um Phishing zu bekämpfen 46 Prozent Einsatz geeignete Werkzeuge zweimal in der Woche / Monat, während in Großbritannien nutzen Unternehmen diese Lösungen in nur 21 Prozent der Fälle, Der Bericht zeigte,. Diese Zahlen einfach bedeuten, dass US-Unternehmen sind geschickt im Umgang mit Phishing.

Die Forscher analysierten Daten aus zahlreichen Simulierte Phishing-Attacken

In ihrer Analyse, Wombat Forscher verwendeten Daten von zig Millionen simulierte Phishing-Attacken einige recht interessante Schlüsse zu ziehen:

- Personalisierte und nicht personalisierte Phishing-Tests sind gleich wirksam;

- Phishing-E-Mails mit Online-Shopping-Sicherheits-Updates Themen, Corporate Voice-Mail von unbekannten Anrufern und Corporate E-Mail-Verbesserungen sind die meisten verlockend an Mitarbeiter.

- Zwei simulierte Phishing-E-Mails hatten die größte Klickrate, fast 100 Prozent. Einer von ihnen angekündigt über eine Datenbank Passwort-Reset-Alarm, und der andere sagte ein aktualisiertes Gebäude Evakuierungsplan enthalten.

Ein weiteres interessantes Ergebnis bezieht sich auf die Arten von Organisationen meist gefährdet durch Phishing-Versuche. Wie sich herausstellt, Organisationen in der Telekommunikation, Verkauf, Konsumgüter, Gastfreundschaft und Regierungen haben die schlechteste Klickrate von 15-13 Prozent. Organisationen in den Bereichen Energie, Finanz, Transport und Verteidigung Felder haben die beste Klickrate (8-3 Prozent).

Die Forscher auch im infosec Feld befragten Fachleute, um herauszufinden, dass:

- Ca. 53 Prozent der infosec Menschen berichtet Speer Phishing-Versuche im vergangenen Jahr;

- 95 Prozent der Unternehmen sind die Schulung der Mitarbeiter auf die Prävention Phishing;

- 45 Prozent der Unternehmen sagte, dass es verschiedene Folgen für den Endverbraucher sind, die weiterhin auf simulierte Phishing-Attacken klicken.

Wie bleibt vor Phishing-Schutz

Schutz vor Phishing-Attacken ist grundsätzlich Schutz gegen verdächtige Web-Links, Malware und schädliche Software. Ihr Schutz kommt auf die Kombination von Sicherheitsmethoden Sie anwenden.

Um das Risiko von Phishing-Angriffen zu minimieren, Endanwender sollte prüfen, eine leistungsstarke Anti-Malware-Lösung auf ihren Systemen Umsetzung. Die folgenden Tipps aufgelistet dienen als große Vorsorgemethoden gegen Phishing und Malware:

- Achten Sie darauf, um zusätzliche Firewall-Schutz zu verwenden. eine zweite Firewall herunterzuladen ist eine ausgezeichnete Lösung für alle potenziellen Eindringlingen.

- Stellen Sie sicher, dass Ihre Programme haben weniger administrative Macht über das, was sie lesen und schreiben auf Ihrem Computer. Machen Sie ihnen das Admin-Zugang aufgefordert, vor dem Start.

- Verwenden sicherer Kennwörter. Sicherer Kennwörter (vorzugsweise solche, die nicht Worte) sind schwerer zu knacken durch verschiedene Methoden, einschließlich brute force, da es beinhaltet Pass Listen mit relevanten Wörter.

- Autoplay deaktivieren. Dies schützt Ihren Computer vor schädlichen ausführbaren Dateien auf USB-Sticks oder andere externe Speicherträger, die sofort in sie eingefügt werden.

- Deaktivieren Sie File Sharing - empfohlen, wenn Sie Austausch zwischen Ihrem Computer Passwort-Datei benötigen schützen es um die Bedrohung zu beschränken sich nur auf sich selbst infiziert, wenn.

- Schalten Sie alle Remote-Dienste - das kann verheerend für Unternehmensnetzwerke zu sein, da es eine Menge Schaden in großem Maßstab führen.

- Wenn Sie einen Dienst oder ein Prozess, der externen und nicht Windows ist kritisch und wird von Hackern ausgenutzt zu sehen (Wie Flash Player) deaktivieren Sie es, bis es ein Update, die den Exploit behoben.

- Stellen Sie sicher, dass das kritische Sicherheits-Patches für Ihre Software und O zum Herunterladen und Installieren.

- Konfigurieren Sie Ihren Mail-Server zu blockieren, und löschen Sie verdächtige Dateianhang enthält E-Mails.

- Wenn Sie einen infizierten Computer in Ihrem Netzwerk haben, stellen Sie sicher, sofort schalten Sie es aus und trennen Sie es von Hand aus dem Netzwerk zu isolieren.

- Schalten Sie Infrarot-Ports oder Bluetooth - Hacker lieben, sie zu verwenden, um Geräte zu nutzen,. Falls Sie Bluetooth verwenden, stellen Sie sicher, dass Sie alle nicht autorisierte Geräte, die Sie auffordern, zu überwachen, um mit ihnen und den Niedergang zu koppeln und zu untersuchen verdächtige diejenigen.

- Verwenden eine leistungsstarke Anti-Malware-Lösung, um sich vor künftigen Bedrohungen automatisch schützen.

SpyHunter Scanner erkennt nur die Bedrohung. Wenn Sie wollen, dass die Bedrohung automatisch entfernt wird, Müssen sie die vollversion des anti-malware tools kaufen.Erfahren Sie mehr über SpyHunter Anti-Malware-Tool / Wie SpyHunter Deinstallieren