Los correos electrónicos fraudulentos han estado engañando con éxito los empleadores, engañarlos para que haga clic en los enlaces y así iniciando diversas campañas maliciosas. Para contrarrestar el éxito de suplantación de identidad, muchas compañías han comenzado varios entrenamientos de los empleados para ayudarles a reconocer los intentos fraudulentos vía e-mail, las redes sociales y en el teléfono.

Sin embargo, los empleados a menudo cambian de lugar de trabajo y roles, lo que podría hacer que éstos formación insuficiente. Y encima de eso, conciencia y conocimiento definido son dos cosas diferentes, ya que los investigadores señalan. De acuerdo con Wombat Seguridad,"el hecho de saber que existe una amenaza no es lo mismo que saber cómo reconocer y responder a una amenaza cuando se presenta.”En profundidad es necesaria la educación sobre la prevención de phishing para crear un cambio de comportamiento duradero, agregaron los investigadores.

¿Qué significan las estadísticas dicen phishing?

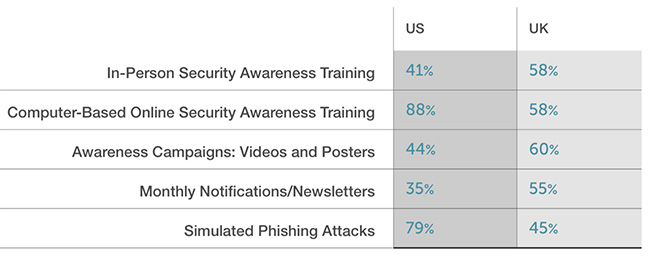

Estos no son sólo afirmaciones vacías, pero las conclusiones basadas en las estadísticas del último Estado titulado informe anual del wombat de la Phish. Pues resulta que, en los EE.UU. mayoría de las organizaciones se basan en la formación de conciencia de seguridad en línea basado en computadora, donde los ataques de phishing son simuladas con la idea de capacitar a los empleados. En el Reino Unido, Por otra parte, organizaciones se basan en enfoques más pasivos para la formación. Aquí están los números:

Al parecer,, organizaciones estadounidenses son más eficientes en sus esfuerzos para combatir el phishing como 46 por ciento de uso de herramientas adecuadas dos veces en la semana / mes, mientras que Reino Unido empresas utilizan estas soluciones en un solo 21 por ciento de los casos, El informe reveló. Estos números significan simplemente que las empresas estadounidenses son más hábiles en el manejo de suplantación de identidad.

Los investigadores analizaron los datos de numerosos ataques de suplantación de identidad simulada

En su análisis, wombat investigadores utilizaron datos de decenas de millones simulados ataques de phishing a sacar algunas conclusiones muy interesantes:

- Personalizados y pruebas de phishing no personalizado son igualmente eficaces;

- Los mensajes de phishing temáticas con las actualizaciones de seguridad de compras en línea, correo de voz corporativa de personas desconocidas y mejoras de correo electrónico corporativo son más tentador para los empleados.

- Dos correos electrónicos de phishing simulados tenían el mayor porcentaje de clics, casi 100 ciento. Uno de ellos anunció sobre una alerta de restablecimiento de contraseña de base de datos, y la otra dice que contiene un plan de evacuación de construcción actualizado.

Otro hallazgo interesante se refiere a los tipos de organizaciones en su mayoría en peligro de extinción por los intentos de phishing. Pues resulta que, organizaciones en los sectores de telecomunicaciones, Al por menor, bienes de consumo, hospitalidad y los gobiernos tienen la peor tasa de clic 15-13 ciento. Organizaciones de la energía, finanzas, campos de transporte y de defensa tienen la mejor tasa de clics (8-3 ciento).

Los investigadores también profesionales encuestados en el campo infosec para descubrir que:

- Aproximadamente 53 por ciento de las personas infosec informó intentos de phishing de lanza del año pasado;

- 95 por ciento de las organizaciones están entrenando empleados en la prevención de phishing;

- 45 por ciento de las organizaciones dijo que hay varias consecuencias para los usuarios finales que siguen para hacer clic en los ataques de phishing simulados.

Cómo estar protegido contra el phishing

Protección contra ataques de phishing es básicamente la protección contra enlaces web sospechosas, malware y otros programas dañinos. Su protección se reduce a la combinación de métodos de seguridad que aplica.

Para minimizar el riesgo de ataques de phishing, los usuarios finales deberían considerar la implementación de una solución anti-malware de gran alcance en sus sistemas. Los consejos que aparecen a continuación también sirven como grandes métodos de precaución contra el phishing y el malware:

- Asegúrese de utilizar la protección de firewall adicional. La descarga de un segundo servidor de seguridad es una solución excelente para cualquier intrusión potenciales.

- Asegúrese de que sus programas tienen menos poder administrativo sobre lo que leen y escribir en su ordenador. Hacer que se le solicitan acceso de administrador antes de iniciar.

- Utilice contraseñas fuertes. Contraseñas más fuertes (preferiblemente los que no son palabras) son más difíciles de romper por varios métodos, incluyendo ataques de fuerza bruta, ya que incluye listas de pase con palabras relevantes.

- Desactivar reproducción automática. Esto protege el ordenador de archivos ejecutables maliciosos en memorias USB u otros soportes de memoria externa que se insertan inmediatamente en él.

- Deshabilitar el uso compartido de archivos - recomendado si necesita compartir archivos entre el ordenador para proteger con contraseña para restringir la amenaza sólo a sí mismo si están infectados.

- Apague cualquier servicio remoto - esto puede ser devastador para las redes de negocios, ya que puede causar mucho daño a gran escala.

- Si usted ve a un servicio o un proceso que es Windows externa y no es crítico y está siendo explotada por los hackers (Al igual que Flash Player) desactivarlo hasta que haya una actualización que corrige el exploit.

- Asegúrese de descargar e instalar los parches de seguridad críticos para su software y sistema operativo.

- Configure su servidor de correo para bloquear y borrar archivos adjuntos sospechosos que contiene mensajes de correo electrónico.

- Si usted tiene un equipo comprometido en su red, asegúrese de aislar inmediatamente apagándola y desconexión con la mano desde la red.

- Apagar los puertos de infrarrojos o Bluetooth - los hackers les encanta usarlos para explotar dispositivos. En caso de que utilice Bluetooth, asegurarse de que supervise todos los dispositivos no autorizados que le solicitan a la par con ellos y el declive e investigar cualquier los sospechosos.

- Emplear una solución anti-malware de gran alcance para protegerse de las amenazas futuras de forma automática.

SpyHunter escáner sólo detecta la amenaza. Si desea que la amenaza se elimine de forma automática, usted necesita comprar la versión completa de la herramienta anti-malware.Obtenga más información sobre la herramienta de SpyHunter Anti-Malware / Cómo desinstalar SpyHunter