Les courriels d'hameçonnage ont été duper avec succès les employeurs, les incitant à cliquer sur les liens fournis et ainsi initier diverses campagnes malveillantes. Pour contrer le succès du phishing, de nombreuses entreprises ont commencé à différentes formations des employés pour les aider à reconnaître les tentatives frauduleuses par e-mail, les médias sociaux et sur le téléphone.

Cependant, les employés changent souvent les lieux de travail et des rôles, ce qui pourrait les rendre insuffisante la formation. Et en plus de cela, la sensibilisation et la connaissance limitée sont deux choses différentes, les chercheurs soulignent. Selon Wombat Security,"tout en sachant une menace existe est pas la même chose que de savoir comment reconnaître et répondre à une menace quand elle se présente.» En profondeur l'éducation sur la prévention de phishing est nécessaire pour créer un changement durable de comportement, les chercheurs ont ajouté.

Que révèlent les statistiques Phishing Say?

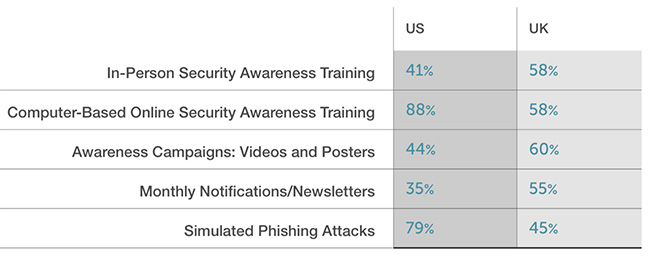

Ce ne sont pas seulement les revendications vides, mais des conclusions fondées sur les statistiques du dernier rapport annuel de l'Wombat intitulé État de la Phish. Comme il s'avère, aux États-Unis la plupart des organisations comptent sur la formation de sensibilisation à la sécurité en ligne sur ordinateur où les attaques de phishing sont simulées avec l'idée de former les employés. Au Royaume-Uni, d'autre part, les organisations reposent sur des approches plus passives de formation. Voici les numéros:

Apparemment, organisations américaines sont plus efficaces dans leurs efforts pour lutter contre le phishing comme 46 pour cent utilisent des outils adéquats deux fois la semaine / mois, tandis que les entreprises britanniques utilisent ces solutions ne 21 pour cent des cas, le rapport a révélé. Ces chiffres signifient simplement que les entreprises américaines sont plus aptes dans le traitement de phishing.

Les chercheurs ont analysé les données de nombreuses attaques de phishing Simulé

Dans leur analyse, les chercheurs ont utilisé des données de Wombat de dizaines de millions simulé des attaques de phishing pour tirer des conclusions très intéressantes:

- Personnalisés et des tests de phishing non personnalisés sont tout aussi efficaces;

- Les courriels d'hameçonnage thème avec des mises à jour de sécurité achats en ligne, messagerie vocale d'entreprise des appelants et des améliorations de messagerie d'entreprise inconnus sont les plus tentant d'employés.

- Deux e-mails de phishing simulés ont eu le plus grand taux de clics, presque 100 pour cent. L'un d'entre eux a annoncé au sujet d'un mot de passe de la base de données d'alerte de réinitialisation, et l'autre dit contenir un plan d'évacuation de l'immeuble mis à jour.

Une autre conclusion intéressante concerne les types d'organisations principalement menacées par les tentatives de phishing. Comme il s'avère, les organisations des secteurs des télécommunications, vente au détail, biens de consommation, l'hospitalité et les gouvernements ont le pire taux de clic 15-13 pour cent. Les organisations de l'énergie, finance, le transport et la défense des champs ont le meilleur taux de clic (8-3 pour cent).

Les chercheurs ont également des professionnels interrogés dans le domaine INFOSEC pour savoir que:

- Environ 53 pour cent des personnes INFOSEC a rapporté les tentatives de phishing lance l'année dernière;

- 95 pour cent des organisations sont la formation des employés sur la prévention de phishing;

- 45 pour cent des organisations a déclaré qu'il ya des conséquences diverses pour les utilisateurs finaux qui continuent de cliquer sur les attaques de phishing simulées.

Comment rester protégé contre le phishing

Protection contre les attaques de phishing est essentiellement une protection contre les liens web suspects, les logiciels malveillants et les logiciels malveillants. Votre protection se résume à la combinaison des méthodes de sécurité que vous appliquez.

Pour minimiser les risques d'escroqueries phishing, les utilisateurs finaux devraient envisager la mise en œuvre d'une solution anti-malware puissant sur leurs systèmes. Les conseils ci-dessous servent également de grandes méthodes de précaution contre le phishing et les logiciels malveillants:

- Assurez-vous d'utiliser une protection de pare-feu supplémentaire. Le téléchargement d'un second pare-feu est une excellente solution pour toutes les intrusions potentielles.

- Assurez-vous que vos programmes ont moins de pouvoir administratif sur ce qu'ils lisent et écrire sur votre ordinateur. Faites-les vous invitent accès administrateur avant de commencer.

- Utilisez des mots de passe forts. Des mots de passe forts (ceux qui ne sont pas de préférence mots) sont plus difficiles à craquer par plusieurs méthodes, y compris brute forcer, car il comprend des listes de passe avec des mots pertinents.

- Éteignez lecture automatique. Cela protège votre ordinateur des fichiers exécutables malveillants sur des clés USB ou autres supports de mémoire externes qui sont immédiatement insérés dans ce.

- Désactiver le partage de fichiers - recommandé si vous avez besoin le partage de fichiers entre votre ordinateur par mot de passe protéger pour limiter la menace que pour vous-même si elles sont infectées.

- Eteignez tous les services à distance - cela peut être dévastateur pour les réseaux d'affaires, car il peut causer beaucoup de dégâts sur une grande échelle.

- Si vous voyez un service ou un processus qui est de Windows externe et pas critique et est exploitée par des pirates (Comme Flash Player) désactiver jusqu'à ce qu'il y est une mise à jour qui corrige l'exploit.

- Assurez-vous de télécharger et installer les correctifs de sécurité critiques pour vos logiciels et OS.

- Configurez votre serveur de messagerie pour bloquer et supprimer des fichiers joints suspect contenant des emails.

- Si vous avez un ordinateur compromis dans votre réseau, assurez-vous d'isoler immédiatement en éteignant et en le déconnectant à la main à partir du réseau.

- Eteignez ports infrarouges ou Bluetooth - les pirates aiment à les utiliser pour exploiter les périphériques. Dans le cas où vous utilisez Bluetooth, assurez-vous que vous surveillez tous les périphériques non autorisés qui vous demandent de jumeler avec eux et de déclin et d'enquêter sur toutes les suspects.

- Employer une puissante solution anti-malware pour vous protéger contre les menaces futures automatiquement.

scanner SpyHunter ne détecte que la menace. Si vous voulez que la menace d'être retiré automatiquement, vous devez acheter la version complète de l'outil anti-malware.En savoir plus sur l'outil SpyHunter Anti-Malware / Comment désinstaller SpyHunter