ランサムウェアとは?

ランサムウェアは、身代金を支払わない限り被害者のデータを公開したり、データへのアクセスを永久にブロックしたりすると脅迫する悪質なソフトウェアの一種です。. 個人に影響を与える可能性があるが, その主なターゲットには企業が含まれることが多い, 政府機関, 機密データを保有するその他の組織. この悪意のあるプログラムは感染したシステム上のファイルを暗号化します, それらにアクセスできないようにする, 身代金を要求する, 通常は 暗号通貨, 復号鍵を提供する.

近年のランサムウェアの増加は、重大なサイバー脅威を浮き彫りにしている。, 悪名高い例としては CryptoLocker, 泣きたい, と NotPetya その破壊力を示す.

ランサムウェア – 詳細

| ファイル拡張子 | 変種によって |

| タイプ | マルウェア, クリプトウイルス |

| 簡単な説明 | ランサムウェアはコンピュータシステム上のファイルを暗号化し、ファイルを回復するために身代金の支払いを要求します. その他の場合, ランサムウェアの運営者は二重、三重の恐喝手法を使用する, 盗んだデータを公開すると脅迫する. |

| 症状 | 暗号化されたデータ; a 身代金メモ ドロップされます |

| 配布方法 | スパムメール, 脆弱性の悪用 |

| 検出ツール |

Macがランサムウェアの影響を受けているかどうかを確認する

ダウンロード

マルウェア除去ツール

|

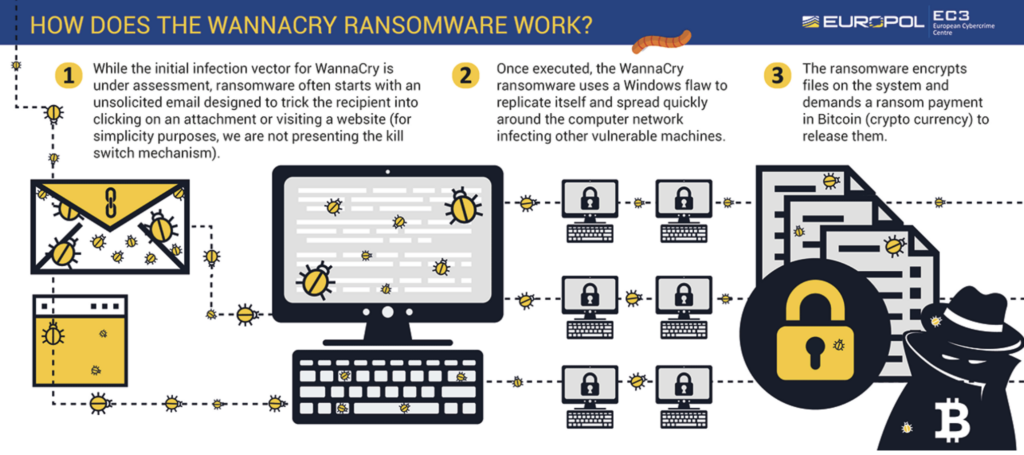

ランサムウェアの拡散と配布

ランサムウェアは通常、一見無害な行為を通じて侵入する, 通常のオンライン行動をリスクに変える. 一般的なエントリ ポイントには次のものがあります。:

- フィッシングメール. これらは受信者を騙して悪意のあるリンクや添付ファイルをクリックさせる詐欺メールです。. それらは信頼できる情報源からのものと思われることが多い, 非常に効果的である.

- 悪用された脆弱性. パッチ未適用のソフトウェアは攻撃者の主な標的となる. 既知のセキュリティホールを悪用することで, ユーザーの介入なしにランサムウェアを注入できる.

- ブルートフォース攻撃. 攻撃者は自動化ツールを使って弱いパスワードを推測する, システムへの不正アクセス.

各エントリポイントは潜在的なセキュリティギャップを表しており、デジタル衛生の実践と多要素認証などのセキュリティ対策の実装によって最小限に抑えることができます。 (MFA) 定期的なソフトウェアアップデート.

ランサムウェアが広がる最も一般的な方法の1つは メールの添付ファイル, 巧妙にキュレーションされたフィッシングメッセージ. 攻撃者は、受信者を騙して感染したファイルを開かせるために設計されたフィッシングメールや悪意のあるメールを送信します。. これらのメールはソーシャルエンジニアリングの手法を使っていることが多い, 信頼できる連絡先や企業になりすますなど, ターゲットがメールを開いて添付ファイルをダウンロードする可能性を高めるため.

より洗練された攻撃では, スピアフィッシング 雇用されている, メールが特定の個人または組織向けにカスタマイズされている場合, 攻撃の信憑性を高める.

これらのメールの添付ファイルの中には, ランサムウェアは悪意のあるマクロを含むファイルに潜んでいることが多い. 被害者がマクロを有効にすると, それは無害な機能だと信じている, ランサムウェアが実行され、システム上のファイルの暗号化が開始されます。.

メールを超えて, エクスプロイトキットはランサムウェアを配布するために使用される別の方法です. これらのキットはソフトウェアやオペレーティングシステムの脆弱性を悪用します, 攻撃者は、ユーザーが電子メールやファイルを操作する必要なく、システムにランサムウェアを展開することができます。. Malvertisements (悪意のある広告) ランサムウェアの配布にも関与している, 合法的なウェブサイトに頻繁に登場する. ユーザーがこれらの不正な広告をクリックすると, 脆弱性を悪用してランサムウェアをインストールするウェブサイトにリダイレクトされる.

ランサムウェアを開発する専門知識を持たないサイバー犯罪者にとって, サービスとしてのランサムウェア (RaaS) 出現した. RaaSは、犯罪者がレンタルできる既製のランサムウェアキットを提供する。, 攻撃者が独自のランサムウェア攻撃を開始する際の参入障壁が低い.

これらの脅威と戦うために, 組織が頼りにしている セキュアな電子メールゲートウェイとセキュアなWebゲートウェイの組み合わせ. 安全な電子メールゲートウェイは悪意のあるメールやフィッシングメールをフィルタリングするのに役立ちます, ランサムウェアがユーザーの受信箱に到達する前に阻止する. 同様に, セキュアウェブゲートウェイは、マルバタイジングやエクスプロイトキットを介してランサムウェアを配信する可能性のある危険なウェブサイトへのアクセスをユーザーから防止します。.

標的型攻撃の増加に対応して, 標的型攻撃防御ソリューションも重要になってきている. これらのシステムは、スピアフィッシングのような高度にカスタマイズされた攻撃から防御する高度なセキュリティレイヤーを提供します。, 従来の防御が失敗する可能性がある場所. 多層的なアプローチを採用することで, ソーシャルエンジニアリング防御を組み合わせる, フィッシング検出, 安全なゲートウェイ, 組織は、ランサムウェアの広範囲かつ進化する脅威からより効果的に身を守ることができる.

ランサムウェアが企業と個人に与える影響

そう, なぜこれがあなたにとって問題になるのか? ランサムウェアは差別しない, 誰でもターゲットにできる, 中小企業から大企業まで, 個人ユーザーだけでなく. 攻撃の影響は壊滅的になり得る, 取り返しのつかないデータ損失から多大な経済的影響まで.

さらに, the ランサムウェア攻撃の巧妙さは絶えず進化している, 加害者は次のような方法を採用している 二重、三重の恐喝 戦術. これらはデータを暗号化するだけでなく、漏洩の危険も伴います。, 評判の毀損やコンプライアンス問題の可能性が高まる.

- 財務への影響: 身代金の支払いを超えて – データの回復に至らない可能性もある – 経済的損失にはダウンタイムが含まれる, 生産性の低下, 法医学調査, データ復旧, と, ある場合には, 個人情報漏洩による法的影響.

- 業務の中断: 攻撃により事業運営が即座に停止する可能性がある. 回復の時, 攻撃の規模と導入されているバックアップソリューションに応じて, 大きく異なる可能性がある, サービス提供と業務継続性に重大な影響を与える.

- 評判の失墜: 信頼を得るのは難しく、失うのは簡単. 利害関係者がデータが適切に保護されていないと感じると、組織の評判は大きく損なわれる可能性がある。, ビジネスの損失や関係の悪化につながる.

- 規制の影響: 侵害されたデータの性質と管轄区域に応じて, 組織は機密情報を適切に保護しなかったために多額の罰金や法的措置に直面する可能性がある。.

の出現 サービスとしてのランサムウェア (RaaS) この悪質な技術へのアクセスをさらに民主化した, 技術的な知識を持たない個人が身代金攻撃を行えるようになる. この傾向は、警戒すべき防御メカニズムを必要とする脅威の高まりを示している。. 効果的な予防と検出戦略が最も重要である, 定期的なバックアップを含む, 包括的なエンドポイント保護, ユーザー教育, およびインシデント対応計画. これらの対策はリスクを軽減するだけでなく、攻撃が発生した場合の迅速な復旧も保証します。.

ランサムウェア攻撃のコスト上昇

ランサムウェア攻撃により、サイバーセキュリティの財務状況は劇的に変化した。, 昨年は、攻撃の頻度と攻撃者の金銭的要求の両方が大幅に増加した。. ランサムウェアの支払いの急増, 到達 $1.1 前年比10億ドル $567 百万 2022, サイバー犯罪者の大胆さと巧妙さが増していることを示す.

このエスカレーションは身代金の支払いそのものだけではなく、より広範な経済的影響も含んでいる。, 検出コストを含む, 応答, そしてその ブランドの評判への長期的な影響 および運用停止時間. 企業向け, この増加は、ランサムウェアが潜在的なリスクから日常的な出来事へと変化する中で、強力なサイバーセキュリティ対策を優先させる緊急の必要性を示しています。.

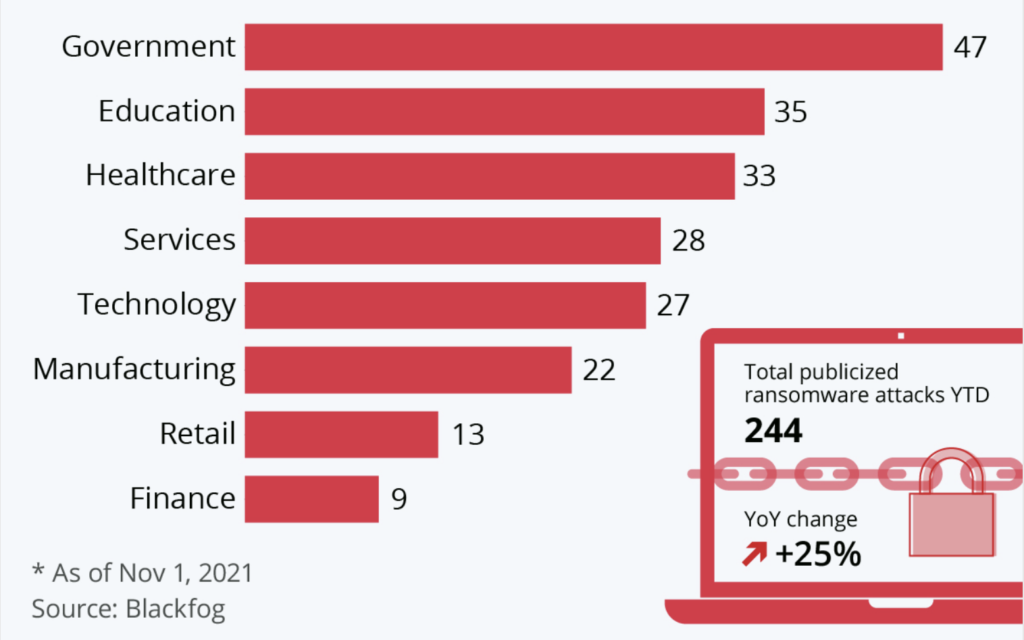

世界の統計

ランサムウェアは世界的な脅威であることが証明されている, 攻撃者は地理的な区別をしない, 業界, または企業規模. の 2023, 米国の組織. 最も大きな打撃を受けた, に達します 47 すべての攻撃の割合, しかし、ランサムウェアの波は世界の隅々まで及んでいる. 経済的な影響は甚大だ, いくつかの事件では、 $70 暗号化されたデータへのアクセスを回復するために100万ドル.

当面の焦点は攻撃者が要求する身代金に向けられる傾向があるが, 平均すると $2.73 百万 2024, ランサムウェアの本当の経済的損失はその後に起こる. 企業は大幅な業務停止に直面, 平均的な企業は シャットダウン 24 日々.

ランサムウェアが今後、蔓延する脅威となることが予想されることは注目に値する。 2025, 犯罪の手口が巧妙化し、ランサムウェア・アズ・ア・サービスの拡大が予想される. さらに, 意識が高まっているにもかかわらず, 多くの組織では依然として適切なサイバーセキュリティポリシーが整備されていない, 定期的なバックアップなど, エンドポイント保護, 従業員研修, 攻撃に対して脆弱な状態になる.

このダウンタイム, 修復費用と合わせて, 会社の評判に打撃を与える可能性, 身代金の額自体の5~10倍を超えることが多い. さらに, 身代金を支払ったことがある企業に対する攻撃が再発していることは、攻撃後の身代金の支払いに頼るのではなく、予防策に投資することの重要性を浮き彫りにしている。. この苦境は、SpyHunterのような包括的なサイバーセキュリティソリューションの必要性を強調しています。, ランサムウェアの脅威を検出して除去するように設計されています, これにより、サイバー攻撃に伴う莫大なコストから企業を守ることができる。.

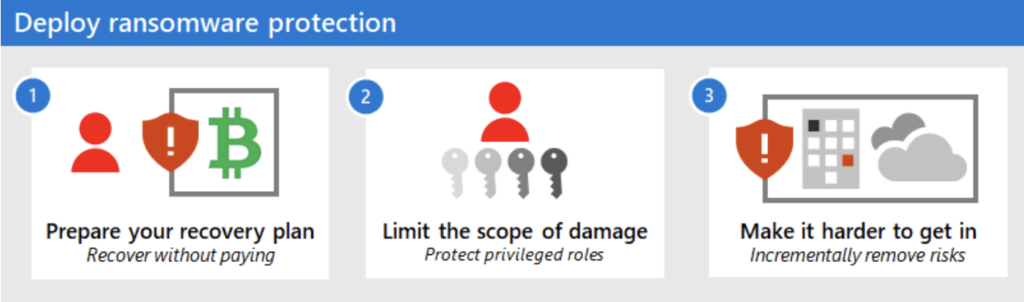

ランサムウェアの防止技術

ランサムウェアとの戦い, 特定のベストプラクティスが特に効果的であることが証明されている. 企業や個人が採用すべき5つの戦略をご紹介します:

- 定期的なシステムアップデート: すべてのシステムとソフトウェアを最新の状態に保つ. ソフトウェアアップデートには、ランサムウェア攻撃者が悪用できるセキュリティ上の脆弱性に対するパッチが含まれることが多い。.

- 強力な認証手段: 多要素認証を活用する (MFA) 強い, すべてのアカウントに固有のパスワード. これによりセキュリティがさらに強化されます, 攻撃者が不正アクセスするのを困難にする.

- メールセキュリティの認識: フィッシング攻撃や悪意のある添付ファイルを認識できるよう従業員をトレーニングする. サイバーセキュリティにおいて、人為的ミスは最も弱い部分となることが多い, 警戒の文化を育むことは非常に重要である.

- ユーザーアクセスを制限する: 最小権限の原則を適用する, ユーザーに、役割に必要な情報とリソースのみへのアクセスを許可する. これにより、攻撃の潜在的な影響を最小限に抑えることができます.

- 定期的なデータバックアップ: 定期的にデータをバックアップし、これらのバックアップがオフサイトまたはクラウドに安全に保存されていることを確認します。. ランサムウェア攻撃の場合, 最新のバックアップは回復のための安全策となる.

強力なサイバー衛生

ランサムウェア攻撃を防ぐには、サイバー衛生の実践が重要. これは単純な, 組織の各メンバーがデジタル資産のセキュリティを維持するために実行できる日常的なアクション. 重要なステップは次のとおりです:

- ソフトウェアメンテナンス: すべてのソフトウェアを定期的に更新し、パッチを適用する, オペレーティングシステム, 脆弱性を塞ぐファームウェア.

- 安全な構成: すべてのシステムがデフォルトで安全に構成されていることを確認する, 不必要な脅威への露出を減らす.

- ネットワークアクセスを制御する: ファイアウォールを使用する, セグメントネットワーク, 誰がネットワークのどの部分にアクセスできるかを制御し、攻撃が広がるリスクを最小限に抑えます。.

- アンチウイルス保護: 信頼できるウイルス対策およびマルウェア対策ソリューションを導入する, SpyHunterのように, ランサムウェアやその他のマルウェアがシステムに侵入する前に検出してブロックします.

組織内のすべてのユーザーにこれらの習慣を身につけさせることで、ランサムウェアの侵入リスクを大幅に軽減できます。.

定期的なデータバックアップ

定期的にデータをバックアップすることは、ランサムウェアに対する最も効果的な防御策の1つです。. それは次のことを保証します, 攻撃があった場合, 身代金を支払わずにシステムとデータを復元できます. ここは™定期的なバックアップが重要な理由:

- 迅速な回復: 攻撃を受けた後、データへのアクセスを迅速に回復, ダウンタイムと運用への影響を最小限に抑える.

- データの整合性: データの整合性を管理します, 重要なファイルの変更されていないバージョンを回復できることを保証する.

- コスト削減: 身代金を支払う経済的負担を回避する, これはさらなる攻撃を助長するだけでなく、データの回復につながらないことが多い。.

バックアップの効果を最大限に高めるには, 遵守する 3-2-1 ルール: データのコピーを合計3つ保存する, 2つの異なる形式で, それらのコピーの1つをオフサイトまたはクラウドに保存する. バックアップを定期的にテストすることは、必要なときに迅速かつ効果的に復元できるようにするために重要です。.

ランサムウェアへの対応と復旧

ランサムウェア攻撃が発生した場合, 被害を軽減しシステムを回復するには、迅速かつ組織的な対応が不可欠である。. ランサムウェアへの対応の第一歩は封じ込めだ. これには すぐに行動を起こす ネットワーク上でのランサムウェアの拡散を阻止するため. ネットワーク分離 ここで鍵となるのは, 感染したシステムをネットワークから切り離し、さらなる感染を防ぐ. 患者ゼロの特定, または最初に感染したシステム, 攻撃のソースを追跡し、その影響を評価するのに役立ちます.

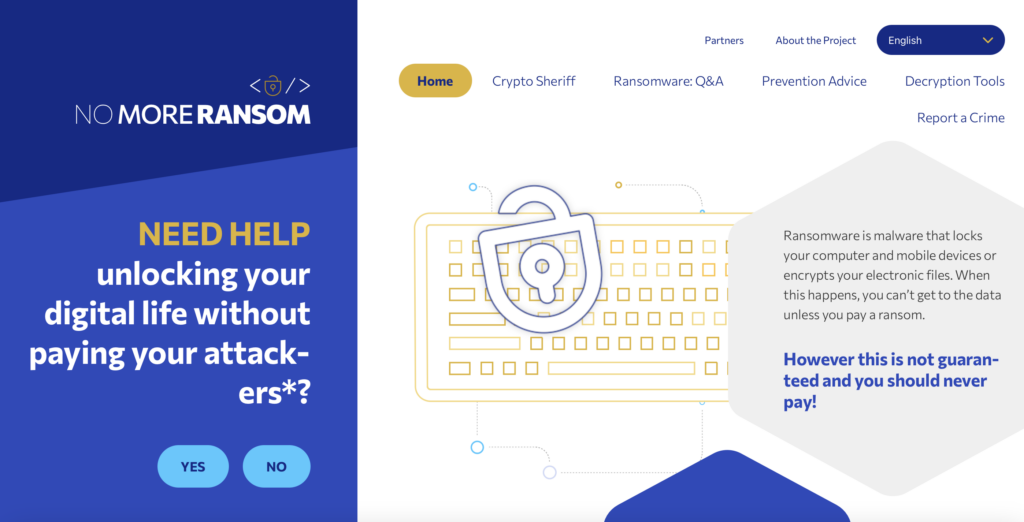

ランサムウェアが封じ込められたら, それは重要です 特定のランサムウェアの亜種を特定する. どのバリアントが使用されているかを知ることは、利用可能な復号オプションを決定するのに役立ちます。. 次のようなウェブサイト これ以上身代金はありません, サイバーセキュリティ企業と法執行機関の協力, 特定のランサムウェアの亜種に対する無料の復号ツールを提供する, 身代金の支払いを回避できる可能性がある:

この時点で, 徹底したバックアップ評価が不可欠. 適切に管理されたバックアップは、身代金を支払わずにランサムウェア攻撃から回復するための最も効果的な方法の1つです。. 清潔であれば, 影響を受けないバックアップが利用可能, バックアップの復元を開始してシステムを攻撃前の状態に復元できます。. 復元されたシステムが再感染するのを防ぐために、これらのバックアップが感染しておらず、最新のものであることを確認することが重要です。.

ランサムウェアがどのようにシステムに侵入したかを理解するために、フォレンジック分析も実行する必要がある。. これには、フィッシング攻撃に使用された悪意のあるメールのリンクや添付ファイルを追跡することが含まれることが多い。. 強力なウイルス対策/マルウェア対策ソリューションがあれば、これらの初期ベクトルを検出し、将来の攻撃を防ぐことができます。.

当局への事件報告 法執行機関 重要です, 規制を遵守し、ランサムウェア集団を追跡し解体するための幅広い取り組みを支援するため. 法執行機関は、回復戦略に関する貴重なリソースとガイダンスを提供することもできます。.

復号ツールが利用できず、バックアップが侵害された場合, 一部の組織は身代金の支払いを検討せざるを得ないと感じるかもしれない. でも, これは最後の手段であるべきだ, 支払ってもデータの回復が保証されず、さらなる攻撃を助長する可能性があるため. 攻撃後の包括的な評価には、セキュリティ対策の改善も含まれるべきである。, ウイルス対策/マルウェア対策ソリューションの更新, 組織が将来のインシデントに備えられるよう、バックアップ戦略を再評価する.

ランサムウェアの検出後に取るべき即時の行動

- 影響を受けたシステムを隔離する: 感染したデバイスをすべてのネットワーク接続から直ちに切断する, 有線と無線の両方. この手順により、ランサムウェアが他のデバイスに拡散するのを防ぐことができます。.

- 電源を切るかロックアウトする: 切断できない場合, 影響を受けるデバイスの電源を切るか、これらのシステムへのネットワークアクセスをロックアウトする. このアプローチは、すでに影響を受けているデバイスにランサムウェアを封じ込めるのに役立ちます。.

- 影響を分析する: 感染したシステムを素早く特定し、業務上の重要性に基づいて分類します。. これは復旧活動の優先順位付けに役立ちます.

- バックアップを安全に: バックアップが攻撃によって損なわれていないことを確認する. 安全なバックアップは復旧に不可欠, ネットワークから切断され、無傷であることを確認してください.

- 当局への問い合わせ: 事件を警察に報告すると、追加のリソースとサポートが受けられる場合があります。, また、攻撃者を追跡するのにも役立つかもしれない.

この段階でサイバーセキュリティの専門家を関与させることで、攻撃ベクトルに関する必要な洞察が得られ、効果的な封じ込め戦略の策定に役立ちます。. ランサムウェアの複雑さにより専門知識が求められるシナリオでは, SpyHunterのようなソフトウェアは、マルウェアの脅威を特定して除去する上で貴重な味方となる可能性があります。.

分析と回復

攻撃後の分析と復旧には、運用を回復し、将来のインシデントを防ぐための構造化されたアプローチが必要です。. 徹底的な調査により被害の程度が明らかになるだろう, ランサムウェアの侵入口, 攻撃者が残した潜在的なバックドア.

- ランサムウェアを根絶する: 信頼できるマルウェア除去ツールを使用して、影響を受けるすべてのシステムからランサムウェアを完全に駆除します。. このステップは、再感染を防ぐために、復旧作業を始める前に非常に重要です。.

- 調査して学ぶ: ランサムウェアがどのようにシステムに侵入したかを理解するために詳細な分析を実施します, どのような脆弱性が悪用されたか, データが流出したかどうか.

- バックアップからの復元: ランサムウェアが完全に削除されたと確信したら, クリーンなバックアップからデータの復元を開始する. ビジネス運営における重要度に基づいてシステムに優先順位を付ける.

- 防御を強化する: 攻撃から得られた知見に基づいて, セキュリティプロトコルを更新する, ソフトウェア, 将来の脅威から身を守るための従業員のトレーニング.

- 継続的に監視: 異常なアクティビティや繰り返しの感染の兆候がないか、システムを注意深く監視してください。, 攻撃者は、以前に侵入されたシステムを再度感染させようとすることが多いため.

効率的な回復と将来の回復力を確保するため, SpyHunterのような信頼できるサイバーセキュリティソリューションを利用することで、さまざまなマルウェアの脅威から継続的に保護することができます。, 高度なランサムウェアの亜種を含む. 復旧後の段階は、高度な検出機能でサイバーセキュリティ体制を強化する機会です。, 対応能力, 定期的なシステムアップデート.

ランサムウェアの除去とシステム復元のテクニック

身代金を支払わずにランサムウェアを安全に削除する方法

身代金要求に応じずにシステムからランサムウェアを取り除くのは難しい, しかし、正しい手順を踏めば確実に達成できる。. 何よりもまず, ランサムウェアの拡散を防ぐために、感染したデバイスをすべてのネットワークと外部デバイスから切断します。. 信頼できるマルウェア対策ツールを実行する, SpyHunterのように, システムからランサムウェアの痕跡を徹底的にスキャンして削除する. SpyHunterの特殊なランサムウェア検出機能は、従来のウイルス対策ソフトウェアが見逃す可能性のある脅威を特定して隔離するための効果的なツールです。.

悪意のあるソフトウェアの削除後, 被害を評価することは重要だ. ファイルとシステムを調べて、何が暗号化されたか、または何が影響を受けたかを把握します。. これは、データ復旧とシステム復元の次のステップに役立ちます。.

データを復元する方法

システムからランサムウェアを削除できたら, 次の重要なステップはデータを復元することです. 定期的にデータのバックアップを取っている場合, ファイルの回復ははるかに簡単になります. やり方は次のとおりです:

- まず、, 復元したデータの再暗号化を防ぐために、すべてのランサムウェアがシステムから完全に除去されていることを確認してください。.

- バックアップからファイルを復元する. クラウドベースのストレージソリューションや物理的なバックアップドライブを使用したことがある場合 (ネットワークから切断されたまま), これでデータを取得できます.

- バックアップが利用できない場合, 復号ツールを調べる. No More Ransomのような組織は、いくつかのランサムウェアの亜種に対する復号ツールを提供している, 被害を受けたユーザーに、支払いなしでファイルを回復できるという希望の光を与えている.

- 最後に, 最後の手段として専門的なデータ復旧サービスを検討する. 専門家が特定のデータタイプを回復できる可能性がある, 成功は保証されておらず、費用がかかる可能性がある.

覚えて, 予防は常に治療よりも優れている. SpyHunterのような包括的なセキュリティソフトウェアへの投資, 定期的なデータバックアップを維持する, サイバーセキュリティの実践について常に情報を得ることで、ランサムウェア攻撃のリスクとシステムへの影響を大幅に軽減できます。.

強化されたランサムウェア対策にSpyHunterを選ぶ理由

ランサムウェア攻撃が増加する時代, 個人と大規模組織の両方に影響を与える, 効果的な防御の必要性はかつてないほど重要になっている. SpyHunterは、この進行中の戦いで強力な味方として登場します, 最新のランサムウェアの脅威に対抗するためにカスタマイズされた包括的な保護を提供します. このセグメントでは、SpyHunterがランサムウェア対策を強化するための好ましい選択肢として際立っている理由と、これらの悪意のある脅威からユーザーを効果的に保護する方法に焦点を当てています。.

デジタル環境は常に進化しています, ランサムウェアに対する最大限のセキュリティを確保するには、動的かつ回復力のあるソリューションが必要です。. SpyHunterは、ランサムウェア攻撃者の変化する戦術に適応するように設計された高度なセキュリティ機能を提供することで、この要求に応えます。. ランサムウェア防御のニーズにSpyHunterを検討する主な理由は次のとおりです。:

- リアルタイム保護: SpyHunterはリアルタイムで動作します, ランサムウェアの兆候がないかコンピュータを積極的に監視する. プロアクティブなアプローチにより、脅威が被害を引き起こす前に特定され、阻止されます。.

- 包括的なマルウェア検出: シグネチャベースとヒューリスティック検出方法の組み合わせを活用する, SpyHunterは、既知のランサムウェアの亜種と新しいランサムウェアの両方を識別できます。, これまでにない脅威.

- ユーザーフレンドリーなインターフェース: SpyHunterはシンプルさを念頭に置いて設計されています, あらゆる技術レベルのユーザーがアクセスできるようにする. わかりやすいインターフェースにより、セキュリティ設定のナビゲーションと管理が簡単になります。.

- 定期的な更新: 脅威の状況は常に変化している, しかし、SpyHunterも同様です. マルウェア定義データベースを定期的に更新することで, SpyHunterはランサムウェア攻撃者の一歩先を行く.

- カスタム修正ソリューション: 特に頑固なマルウェアが侵入した場合, SpyHunterは特定の脅威に合わせたカスタム修正を提供します, 完全な除去を確実にする.

ランサムウェアの予測と将来の傾向

次の10年はランサムウェア戦略に大きな変化が起こるだろう, 技術の進歩と変化する世界情勢の影響を受ける. 現在の傾向に基づいて, 異なる国にまたがるサイバー犯罪者によるランサムウェアの協力が増加すると予想されます. ランサムウェア活動のグローバル化により、その効果は高まり、検出や起訴を逃れやすくなるだろう。. さらに, ランサムウェアはソフトウェアサプライチェーン攻撃の主な戦術になると予測されている, サードパーティのデータセキュリティに重大なリスクをもたらす.

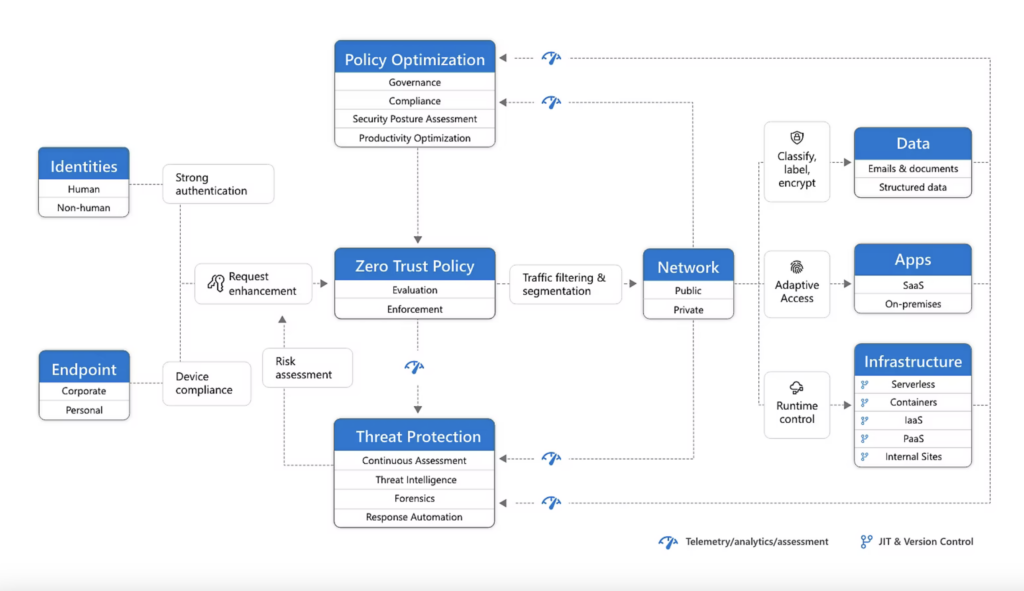

ゼロトラストネットワークアクセスモデルの採用は拡大すると予想される, 予測によれば 30 今後数年間でこれらの戦略を実施する組織の割合. この変化は、ランサムウェアのリスクを軽減するために、より安全で制御されたネットワークアクセスを採用することの緊急性を強調しています。. また, に 2025, 60 新規事業に参入する前にサイバーセキュリティリスクを考慮する可能性がある組織の割合, ビジネス戦略におけるサイバーセキュリティの重要性の高まりを強調.

ランサムウェアの将来は、より洗練された標的型攻撃を示唆している。. 政府’ 介入の増加はランサムウェア業界に影響を与えると予想される, より良い準備と対応戦略により、平均的な身代金支払額が減少する可能性がある。.

新たなテクノロジーとランサムウェア防御への影響

技術の進歩は、ランサムウェアの開発と防御の両方において重要な役割を果たしている。. エッジコンピューティングとフォグコンピューティング, 連合学習によって強化された, ランサムウェアの検出と予防に新たな展望をもたらす. これらの技術は、処理能力を分散化することを約束する。, データ生成源に近い場所でのリアルタイムの脅威検出を可能にする, ランサムウェアの拡散を制限できる可能性がある.

でも, の始まり ディープフェイク技術 新たな懸念が生じる. ディープフェイクを利用したランサムウェア攻撃は、偽造された情報の流出を防ぐために個人に身代金を支払わせる可能性がある。, 有罪を示す内容. これは、本物のコンテンツと操作されたコンテンツを区別するための高度な検出メカニズムの必要性を強調している。.

COVID-19パンデミックによるリモートワークの増加により、ランサムウェア攻撃者が悪用する脆弱性が露呈した。. そのため、安全なリモートワーク環境の開発はサイバーセキュリティ対策の重要な焦点領域となります。.

さらに, ブロックチェーン技術はランサムウェア防御に新たなアプローチを提供する. 分散型の性質とスマートコントラクトの使用は、ランサムウェアの拡散を防ぎ、攻撃に対応する方法に革命をもたらす可能性がある。, 不正なデータ変更を検出し、元に戻せるようにする.

最後に, サービスとしてのランサムウェア (RaaS) ランサムウェア攻撃を実行するために必要なツールを民主化した, 経験の浅いサイバー犯罪者による攻撃が急増する可能性がある. この変化は、サイバーセキュリティ防御メカニズムの継続的な革新の必要性を浮き彫りにしている。, SpyHunterのような包括的なセキュリティソリューションの導入を含む, 多様なランサムウェアの脅威から保護できる.

結論

結論は, ランサムウェアの進化の状況と、その防御における新たな技術の影響を理解することは極めて重要である。. 情報を入手し準備しておくことで, 個人や組織は、ランサムウェアがもたらす複雑な脅威からより効果的に身を守ることができる. この状況におけるSpyHunterの役割はますます重要になっている, 新たな課題に正面から対処するための保護を提供する.

- ステップ 1

- ステップ 2

- ステップ 3

- ステップ 4

- ステップ 5

ステップ 1: SpyHunterAnti-MalwareToolを使用してランサムウェアをスキャンする

ランサムウェアの自動除去 - ビデオガイド

ステップ 2: Windows からランサムウェアと関連するマルウェアをアンインストールする

これは、ほとんどのプログラムをアンインストールできるはずのいくつかの簡単な手順の方法です。. Windowsを使用しているかどうかに関係なく 10, 8, 7, VistaまたはXP, それらのステップは仕事を成し遂げます. プログラムまたはそのフォルダをごみ箱にドラッグすると、 非常に悪い決断. あなたがそれをするなら, プログラムの断片が残されています, そしてそれはあなたのPCの不安定な仕事につながる可能性があります, ファイルタイプの関連付けやその他の不快なアクティビティに関するエラー. コンピュータからプログラムを削除する適切な方法は、それをアンインストールすることです. それをするために:

上記の手順に従うと、ほとんどの迷惑プログラムや悪意のあるプログラムを正常に削除できます.

上記の手順に従うと、ほとんどの迷惑プログラムや悪意のあるプログラムを正常に削除できます.

ステップ 3: レジストリをクリーンアップします, コンピューター上でランサムウェアによって作成されました.

通常対象となるWindowsマシンのレジストリは次のとおりです。:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

これらにアクセスするには、Windowsレジストリエディタを開き、値を削除します。, そこでランサムウェアによって作成されました. これは、以下の手順に従うことで発生する可能性があります:

ヒント: ウイルスによって作成された値を見つけるには, あなたはそれを右クリックしてクリックすることができます "変更" 実行するように設定されているファイルを確認する. これがウイルスファイルの場所である場合, 値を削除します.

ヒント: ウイルスによって作成された値を見つけるには, あなたはそれを右クリックしてクリックすることができます "変更" 実行するように設定されているファイルを確認する. これがウイルスファイルの場所である場合, 値を削除します.

始める前に "ステップ 4", お願いします 通常モードで起動します, 現在セーフモードになっている場合.

これにより、インストールと SpyHunterを使用する 5 正常に.

ステップ 4: PCをセーフモードで起動して、ランサムウェアを分離して削除します

ステップ 5: ランサムウェアによって暗号化されたファイルを復元してみてください.

方法 1: Emsisoft の STOP Decrypter を使用する.

このランサムウェアのすべての亜種を無料で復号化できるわけではありません, しかし、研究者が使用する復号化機能を追加しました。これは、最終的に復号化されるバリアントで更新されることがよくあります。. 以下の手順を使用して、ファイルを復号化してみてください, しかし、それらが機能しない場合, 残念ながら、ランサムウェアウイルスの亜種は復号化できません.

以下の手順に従って、Emsisoft復号化ツールを使用し、ファイルを無料で復号化します. あなたはできる ここにリンクされているEmsisoft復号化ツールをダウンロードします 次に、以下の手順に従います:

1 右クリック 解読機でクリックします 管理者として実行 以下に示すように:

2. ライセンス条項に同意する:

3. クリック "フォルダーを追加" 次に、下に示すように、ファイルを復号化するフォルダを追加します:

4. クリック "復号化" ファイルがデコードされるのを待ちます.

ノート: 復号化機能の功績は、このウイルスで突破口を開いたEmsisoftの研究者に与えられます.

方法 2: データ復元ソフトウェアを使用する

ランサムウェア感染とランサムウェアは、復号化が非常に難しい暗号化アルゴリズムを使用してファイルを暗号化することを目的としています. これが、直接復号化を回避してファイルの復元を試みるのに役立つ可能性のあるデータ回復方法を提案した理由です。. この方法はそうではないかもしれないことに注意してください 100% 効果的ですが、さまざまな状況で少しまたは大いに役立つ場合もあります.

リンクと上部のウェブサイトメニューをクリックするだけです, 選ぶ データ復旧 - データ回復ウィザード WindowsまたはMacの場合 (OSによって異なります), 次に、ツールをダウンロードして実行します.

Ransomware-FAQ

What is Ransomware Ransomware?

ランサムウェアは ランサムウェア 感染 - コンピュータにサイレントに侵入し、コンピュータ自体へのアクセスをブロックするか、ファイルを暗号化する悪意のあるソフトウェア.

多くのランサムウェア ウイルスは、高度な暗号化アルゴリズムを使用してファイルにアクセスできないようにします. ランサムウェア感染の目的は、ファイルへのアクセスを取り戻すために身代金の支払いを要求することです。.

What Does Ransomware Ransomware Do?

ランサムウェアは一般的に、 悪意のあるソフトウェア それは設計されたものです コンピュータまたはファイルへのアクセスをブロックするには 身代金が支払われるまで.

ランサムウェアウイルスも、 システムにダメージを与える, データの破損とファイルの削除, その結果、重要なファイルが永久に失われます.

How Does Ransomware Infect?

いくつかの方法でランサムウェアランサムウェアは送信されることでコンピュータに感染します フィッシングメール経由, ウイルスの付着を含む. この添付ファイルは通常、重要なドキュメントとしてマスクされています, お気に入り 請求書, 銀行の書類や航空券でも ユーザーにとって非常に説得力があるように見えます.

Another way you may become a victim of Ransomware is if you 偽のインストーラーをダウンロードする, 評判の低い Web サイトからのクラックまたはパッチ またはウイルスリンクをクリックした場合. 多くのユーザーが、トレントをダウンロードしてランサムウェアに感染したと報告しています.

How to Open .Ransomware files?

君は can't 復号化ツールなしで. この時点で, the .ランサムウェア ファイルは 暗号化. 特定のアルゴリズムの特定の復号化キーを使用して復号化した後でのみ開くことができます。.

復号化ツールが機能しない場合の対処方法?

パニックになるな, と ファイルをバックアップする. 復号化機能が復号化されなかった場合 .ランサムウェア ファイルが正常に, その後、絶望しないでください, このウイルスはまだ新しいので.

復元できますか ".ランサムウェア" ファイル?

はい, 時々ファイルを復元することができます. いくつか提案しました ファイルの回復方法 復元したい場合はうまくいく可能性があります .ランサムウェア ファイル.

これらの方法は決してありません 100% ファイルを取り戻すことができることを保証します. しかし、バックアップがある場合, 成功の可能性ははるかに高い.

How To Get Rid of Ransomware Virus?

このランサムウェア感染を除去するための最も安全な方法と最も効率的な方法は、 プロのマルウェア対策プログラム.

ランサムウェアランサムウェアをスキャンして特定し、重要な.Ransomwareファイルに追加の害を及ぼすことなく削除します。.

ランサムウェアを当局に報告できますか?

コンピュータがランサムウェアに感染した場合, あなたはそれを地元の警察署に報告することができます. これは、世界中の当局がコンピュータに感染したウイルスの背後にいる加害者を追跡および特定するのに役立ちます.

下, 政府のウェブサイトのリストを用意しました, あなたが被害者である場合に備えて報告を提出できる場所 サイバー犯罪:

サイバーセキュリティ当局, 世界中のさまざまな地域でランサムウェア攻撃レポートを処理する責任があります:

ドイツ - Offizielles Portal der deutschen Polizei

アメリカ - IC3インターネット犯罪苦情センター

イギリス - アクション詐欺警察

フランス - Ministèredel'Intérieur

イタリア - ポリジアディスタト

スペイン - PolicíaNacional

オランダ - ポリティ

ポーランド - Policja

ポルトガル - PolíciaJudiciária

ギリシャ - サイバー犯罪ユニット (ギリシャ警察)

インド - ムンバイ警察 - サイバー犯罪捜査セル

オーストラリア - オーストラリアのハイテク犯罪センター

レポートは異なる時間枠で応答される場合があります, 地方自治体によって異なります.

ランサムウェアによるファイルの暗号化を阻止できますか?

はい, ランサムウェアを防ぐことができます. これを行う最善の方法は、コンピュータ システムが最新のセキュリティ パッチで更新されていることを確認することです。, 評判の良いマルウェア対策プログラムを使用する とファイアウォール, 重要なファイルを頻繁にバックアップする, をクリックしないでください 悪意のあるリンク または不明なファイルのダウンロード.

Can Ransomware Ransomware Steal Your Data?

はい, ほとんどの場合、ランサムウェア あなたの情報を盗みます. It is a form of malware that steals data from a user's computer, それを暗号化します, そしてそれを解読するために身代金を要求します.

多くの場合, the マルウェアの作成者 または攻撃者がデータを削除すると脅迫するか、 オンラインで公開する 身代金が支払われない限り.

ランサムウェアは WiFi に感染する可能性がある?

はい, ランサムウェアは WiFi ネットワークに感染する可能性があります, 悪意のあるアクターがそれを使用してネットワークの制御を取得できるため, 機密データを盗む, ユーザーをロックアウトする. ランサムウェア攻撃が成功した場合, サービスやデータの損失につながる可能性があります, 場合によっては, 経済的損失.

ランサムウェアに支払うべきか?

いいえ, ランサムウェア恐喝者に支払うべきではありません. それらに支払うことは犯罪者を助長するだけであり、ファイルまたはデータが復元されることを保証するものではありません. より良いアプローチは、重要なデータの安全なバックアップを取り、そもそもセキュリティに注意を払うことです.

What Happens If I Don't Pay Ransom?

If you don't pay the ransom, ハッカーがまだあなたのコンピュータにアクセスしている可能性があります, データ, またはファイルであり、それらを公開または削除すると脅迫し続ける可能性があります, あるいはサイバー犯罪に利用することさえあります. ある場合には, 彼らは追加の身代金の支払いを要求し続けるかもしれません.

ランサムウェア攻撃は検出できるか?

はい, ランサムウェアを検出可能. マルウェア対策ソフトウェアおよびその他の高度なセキュリティ ツール ランサムウェアを検出し、ユーザーに警告することができます マシン上に存在する場合.

ランサムウェアを確実に検出して防止できるように、最新のセキュリティ対策を常に最新の状態に保ち、セキュリティ ソフトウェアを最新の状態に保つことが重要です。.

ランサムウェア犯罪者は捕まりますか?

はい, ランサムウェア犯罪者は捕まります. 法執行機関, FBIなど, インターポールなどは、米国およびその他の国でランサムウェア犯罪者の追跡と訴追に成功している. ランサムウェアの脅威が増加し続ける中, 執行活動もそうです.

ランサムウェア研究について

SensorsTechForum.comで公開するコンテンツ, このランサムウェアのハウツー除去ガイドが含まれています, 広範な研究の結果です, 特定のマルウェアを削除し、暗号化されたファイルを復元するためのハードワークと私たちのチームの献身.

このランサムウェアの調査はどのように行ったのですか??

私たちの研究は、独立した調査に基づいています. 私たちは独立したセキュリティ研究者と連絡を取り合っています, そしてそのようなものとして, 最新のマルウェアとランサムウェアの定義に関する最新情報を毎日受け取ります.

さらに, ランサムウェアランサムウェアの脅威の背後にある研究は、 VirusTotal そしてその NoMoreRansomプロジェクト.

ランサムウェアの脅威をよりよく理解するため, 知識のある詳細を提供する以下の記事を参照してください.

以来、ランサムウェアとマルウェアの無料の削除手順を提供することに専念しているサイトとして 2014, SensorsTechForumの推奨事項は 信頼できる情報源にのみ注意を払う.

信頼できる情報源を認識する方法:

- 常に確認してください "私たちに関しては" ウェブページ.

- コンテンツ作成者のプロフィール.

- 偽の名前やプロフィールではなく、実際の人がサイトの背後にいることを確認してください.

- Facebookを確認する, LinkedInとTwitterの個人プロファイル.