新しいタイプの攻撃により、ミッドレンジの赤外線カメラを持った悪意のある攻撃者が、標準のキーボードで押されたキーをキャプチャできる可能性があります. この発見は、カリフォルニア大学の3人の教授によって行われました。. 言い換えると, キーボードキーの指の熱残留物は、ハッカーが記録することができます。ハッカーは、後でそれを使用して、ユーザーのパスワードやユーザーが入力したその他のテキストを明らかにすることができます。.

サーマネーター攻撃の説明

“パスワードを入力して、歩いたり離れたりした場合, 誰かが事後にそれについて多くを学ぶことができます,” アカデミックチームのジーン・ツディク教授は言った.

この攻撃はThermanatorと呼ばれ、パスワードやPINなどの機密性の高いユーザー情報を取得するために使用される可能性があります。, 短いテキスト文字列も同様です. サーマネーター攻撃は、正しく機能するためにいくつかの条件を満たす必要があります. 初め, 攻撃者は、被害者の近くに熱記録機能を備えた専用カメラを配置する必要があります. カメラは、被害者のキーボードのキーもキャプチャできる必要があります, そうしないと機能しません.

サーマネーター攻撃の研究者の説明によると (見る 紙), それは独特のタイプのインサイダー攻撃です, ここで、典型的な攻撃シナリオは次のステップで進行します:

ステップ 1:被害者はキーボードを使用して本物のパスワードを入力します, ログインの一部として (またはセッションのロック解除) 手順.

ステップ 2:その後まもなく, 犠牲者のどちらか: (1) 喜んで離れる, また (2) 引き離される, 職場から.

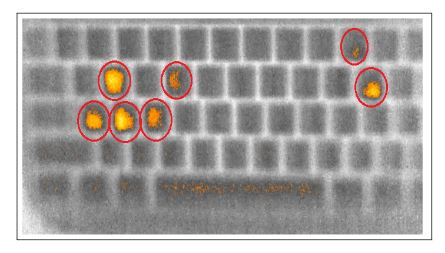

ステップ 3:熱画像の使用 (例えば, コモディティFLIRカメラで撮影した写真) 敵はキーボードから熱残留物を収穫します.

ステップ 4:しばらく経って, 敵は画像の「ヒートマップ」を使用して、最近押されたキーを特定します. これは手動で行うことができます (すなわち, 目視検査による) または自動的に (すなわち,

専用ソフトウェア経由).

これらの要件が満たされている, 攻撃者は、特別なハッキングの知識がなくても、被害者が押したキーを発見できるようになります. キャプチャされたキーは、可能な文字列にアセンブルされ、辞書攻撃に展開される可能性があります. 辞書攻撃は、復号化キーまたはパスフレーズを決定しようとすることにより、暗号と認証メカニズムを解読するための一般的な手法です。. これは、数百または数百万の可能性を使用して行われます.

研究者たちは、彼らが持っていた場所でいくつかの実験を行いました 31 ユーザーは4つの異なるキーボードモデルでパスワードを入力します. それで, ハッキングの専門家ではない8人に、赤外線カメラから記録されたデータを使用して押されたキーのセットを取得するように依頼しました。. これらのテストの結果は、熱データが最大で記録されたことを明らかにしました 30 専門家でない攻撃者がターゲットユーザーが押したキーのセット全体を回復するには、テキスト入力から数秒で十分です。.

2本の指だけを使用して一度に1つのキーを押すタイプのユーザーの場合、Thermanator攻撃の影響を受けやすくなります。.

研究者のThermanatorの発見に何か結論はありますか?

簡単に言えば, この調査では、「標準的なパスワードベースのシステムの脆弱性が、敵対的な熱放射の収集にさらされています」. 研究の結果に基づく, 研究者たちは、これらの攻撃は「パスワードベースのシステムにとって新たな信頼できる脅威を表している」と信じています。, パスワードの使用を再評価する時期かもしれないことを示唆している.