iMovie Start Redirect - Hoe te verwijderen

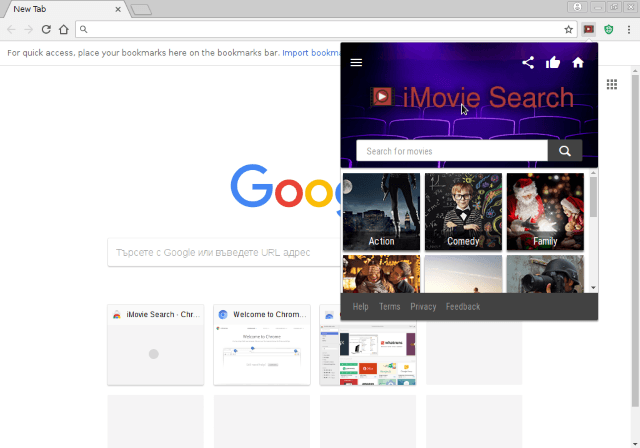

Dit artikel is bedoeld om u te helpen bij het verwijderen van iMovie Start omleiden van de getroffen PC en browsers. De iMovie Start redirect is een gevaarlijke browser extensie die compatibel is met de meest populaire web browsers is. Het is geclassificeerd…