Dit artikel is bedoeld om inzicht te verschaffen over phishing webpagina's die streven naar uw informatie en tonen hoe dergelijke nep-sites uit uw computer te verwijderen plus beschermen in de toekomst.

Er zijn tot nu toe miljoenen zo niet miljarden phishing websites die er zijn op zoek precies hetzelfde als de originele zijn en veel onervaren gebruikers de neiging om te vallen voor hun val en geven hun persoonlijke informatie en financiële gegevens die via tracking-technologie om de servers van de hackers’ worden verzonden. Antivirus bedrijven hebben phishing bescherming tegen dergelijke bedreigingen geïntegreerd, maar aangezien de gastheer verspreiden phishing uitgespuwd meerdere URL met een extreme mate, niet alle phishing-pagina's worden geblokkeerd. Dit is de reden waarom we dit educatief materiaal die tot doel heeft om u een expert in beveiliging tegen phishing omdat meer gebruikers het slachtoffer hebben gemaakt als gevolg van hun gedrag en we kunnen niet de schuld beveiligingssoftware de hele tijd.

How Do Phishing Web Links Spread

Cyber-criminelen hebben al hun verbeelding en potentiële geïnvesteerd in het creëren van phishing webpagina's die de truc zal passeren. En ze gebruiken sluwe tactieken om hen uitspreiden ook. De tactiek zijn talrijk en de webpagina's zijn vrijwel identiek.

Methode 1 - Via Referrer Spam

Een van de meest voorkomende methoden voor de verspreiding van phishing webpagina's is van nature via het manipuleren van Google tot massale spam campagnes via spambots voeren. Dergelijke spambots zijn meestal ofwel Webcrawlers ook bekend als spiders en Ghost verwijzers. Crawlers streven naar verschillende webpagina's en spam kruipen alleen die dat bepaalde beveiligingsfuncties missen en zijn meer onschuldig dan Ghosts die een blijvende spam zijn en kunnen niet gemakkelijk worden geblokkeerd. Hier is een voorbeeld van een spam URL via verwijzing spam bots die leidt tot een phishing AliExpress webpagina:

Methode 2 - Via PUPs (Advertentie-ondersteunde programma's)

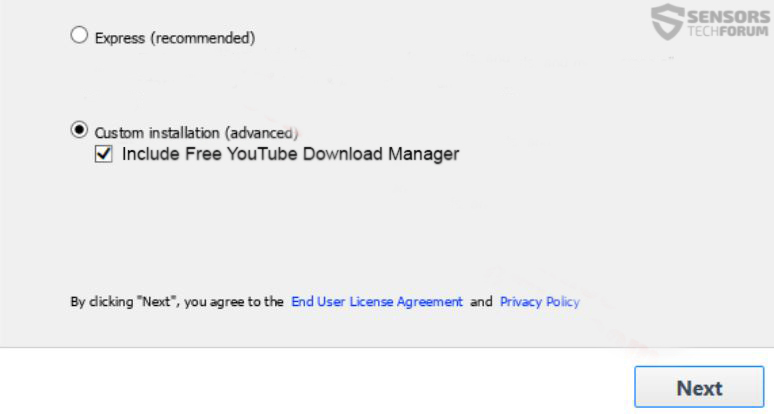

Dergelijke software is extreem hoog in diverse programma's die kunnen bestaan. Ze kunnen variëren van browserextensies, werkbalken, programma's op de computer zijn geïnstalleerd, namaak webbrowsers en vele anderen.

Gewoonlijk, dergelijke potentieel ongewenste programma's worden gemaakt voor meerdere verschillende voordelen van de belangen van hun makers:

- Om hoax verkeer te genereren door het weergeven van advertenties en het veroorzaken browser omleidingen naar websites van derden die voor een dergelijke dienst hebt betaald.

- Om advertenties van affiliate links die inkomsten te genereren weer te geven door te worden geklikt.

- Om uw computer met malware te infecteren door te adverteren kwaadwillende weblinks.

- Phishing webpagina's die streven naar uw informatie weer te geven.

Het tonen van dergelijke phishing-pagina's kan plaatsvinden via een browser redirect of via een nep-pagina geplaatst op een werkbalk als favoriet bookmark. Dit geldt ook voor nep phishing-pagina's, zoals Facebook login pagina, PayPal, Amazone, Apple, LinkedIn en meerdere andere diensten.

Dergelijke ongewenste software kan worden gekopieerd via meerdere verschillende methoden, voornamelijk via bundeling. Bundeling is een dienst die is gericht op programma's van derden te duwen door het inbedden van de installatie langs andere gratis software gedownload online. Een voorbeeld is te zien op de afbeelding hieronder, reclame een app als een “Nuttige extra”. Dergelijke gebundelde programma's zijn te zien op verdachte software download sites of torrent sites.

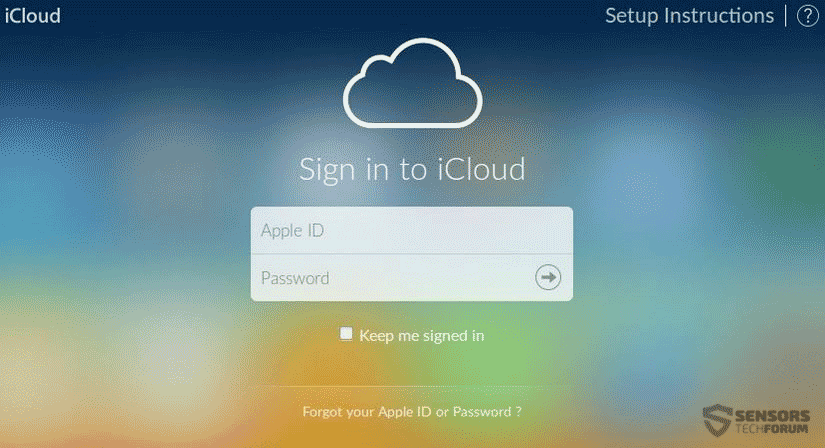

En Mac-gebruikers worden ook bedreigd door dergelijke ongewenste programma's of malware afkomstig van kwaadaardige apps. Dergelijke kunnen phishing webpagina's weer te geven, net als de nep iCloud login hieronder:

Methode 3 - Via Malware

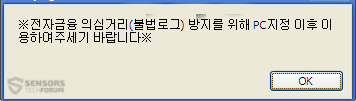

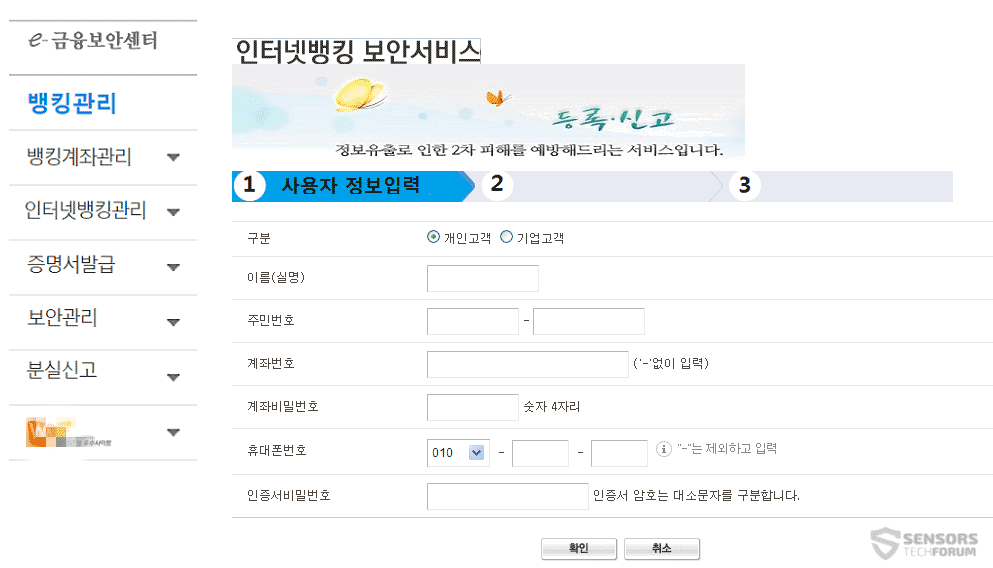

De meest effectieve en slimste wijze van alle phishing wordt via meerdere soorten malware wordt verspreid in de natuur. Een van die virussen die uiterst gevaarlijk is bankieren malware of banking Trojans. Dergelijke kan phish voor uw financiële gegevens na uw computer infecteren. Een van de nieuwste virussen in dit segment, bekend als de BlackMoon banking trojan maakt gebruik van een zeer sluwe techniek. Het virus heeft een pre-geconfigureerde lijst van hashes van websites die de gebruiker kan bezoeken. Zodra het slachtoffer bezoekt de originele website, bijvoorbeeld een aankoop pagina uit online retailer, de Trojan detecteert en toont dan een foutmelding:

Zodra het slachtoffer klikt op de knop “OK”, BlackMoon verwijst door naar een identiek zoek phishing webpagina met de financiële referenties. Sommige malware die beter is ontwikkeld, kunnen dergelijke webpagina's ter plaatse te genereren door het kopiëren van de “pagina source” code:

Andere malware die de verspreiding van dergelijke phishing webpagina's kunnen veroorzaken zijn botnet virussen en hoewel niet zo effectief, kan wormen die automatisch zich vanuit een computer naar een andere computer. Dergelijke wormen kan ook worden weergegeven phishing webpagina's op een vergelijkbare manier, of zelfs te installeren Trojaanse paarden, zoals de BlackMoon.

Methode 4 - Via E-mails

Waarschijnlijk is de meest voorkomende methode die er zijn, phishing e-mails vaak de neiging om veel onervaren slachtoffers te misleiden en ook ervaren zakelijke gebruikers in het invoeren van hun geloofsbrieven voor een bankinstelling of een online payment service. U zult niet eens geloven hoeveel zijn gedaald tot de val van maatschappelijk gemanipuleerde e-mails puur omdat de regeling wordt gemaakt in een zeer slimme manier.

Bijvoorbeeld, één regeling kan zijn om zich te verspreiden phishing e-mails aan gebruikers die alleen betaling service te gebruiken, zoals PayPal. Dergelijke regelingen werden gemeld te worden verspreid sinds het jaar 2014 en evolueren. Een van die e-mails kunnen een onderwerp zoals:

- Je account is aangemeld vanaf een ander apparaat.

- Controleer of u de PayPal-overdracht hebben gemaakt.

- Verdachte activiteit in uw account.

- De aankoop van de ontvangst van Apple Store Australië.

Het lichaam van de e-mail verschijnen precies hetzelfde als een legitieme e-mail van PayPal te zijn, bijvoorbeeld. En zelfs ervaren gebruikers zouden niet in staat zijn om het verschil te vertellen. En omdat deze phishing-pagina's zijn over het algemeen niet kwaadaardig en geassocieerd met malware, ze zijn niet geblokkeerd door antivirusprogramma's of web browser bedrijven. Dus je zou kunnen bezoeken, zoals website, denken “Oh, goed, Ik heb antivirus protection”, maar de site kan volledig afwijken van het origineel.

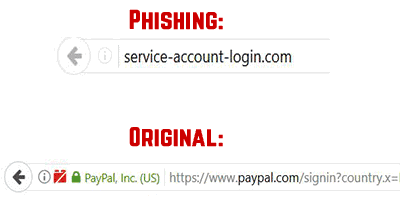

Hoe wordt Phishing Detect (Nep) Web links

Gewoonlijk, de opsporing van dergelijke weblinks moet handmatig gebeuren. Als u twijfelt dat een webpagina is phishing of wil je gewoon een dergelijke pagina te bekijken, de eerste actie die moet worden uitgevoerd door u, is controleren de URL voor phishing. Er zijn meerdere manieren om het te doen, de meest eenvoudige daarvan is aan de oorspronkelijke URL te vergelijken met de URL van de phishing-pagina. U moet dit bij voorkeur doen op een ander apparaat dat veilig is of via een andere webbrowser. Als de link zie je afwijkt van het origineel, dan heb je de meeste kans hebben een phishing-pagina:

Ook, een ander teken van het kopiëren van een phishing-pagina is dat de webpagina's die worden phishing vaak niet HTTPs (vanwege vastgezet). Dit kan worden gedetecteerd door de groene hangslotpictogram die meestal wordt weergegeven in de adresbalk, zoals de afbeelding bovenstaande.

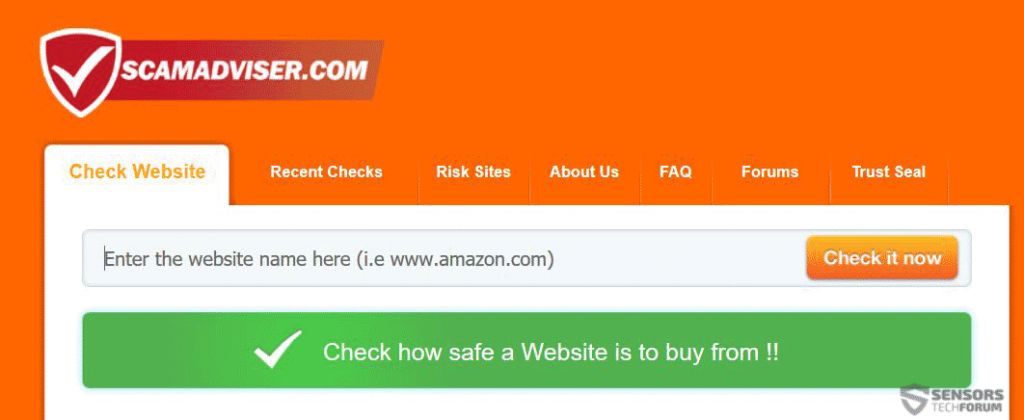

Een andere methode om phishing e-mails te controleren is via het gebruik van verschillende online diensten. Een in het bijzonder is Scamadviser.com die heeft ook een ingebouwde browser extensie. Op de site kunt u de URL te plakken om te zien of het een kwaadaardige URL of als het is gedetecteerd voor het zijn een phishing of oplichting webpagina:

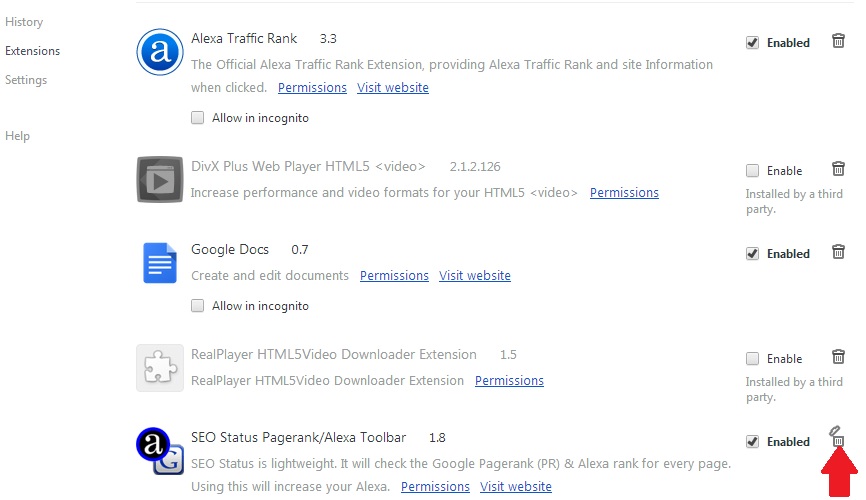

Naast deze, U kunt ook uw webbrowsers op verdachte browser uitbreidingen toegevoegd om ze een pc en controleer of er een verdachte advertentie-ondersteunde programma daarin ingebed, door het volgen van de onderstaande stappen:

How to Get Rid van Phishing websites Permanent

Na het controleren op verdachte browser extensies en u verdachte dergelijke vinden, aanbevelingen zijn voor uw webbrowsers cache schoon te maken helemaal schoon ze tegen ongewenste software. Dit kan worden bereikt door het volgen van de instructies voor webbrowsers in deze video:

De instructies zijn om een specifiek potentieel ongewenste programma te verwijderen, maar ze zullen ook helpen uw webbrowsers schoon te maken en te ontdoen van alle verdachte software die zich op uw computer.

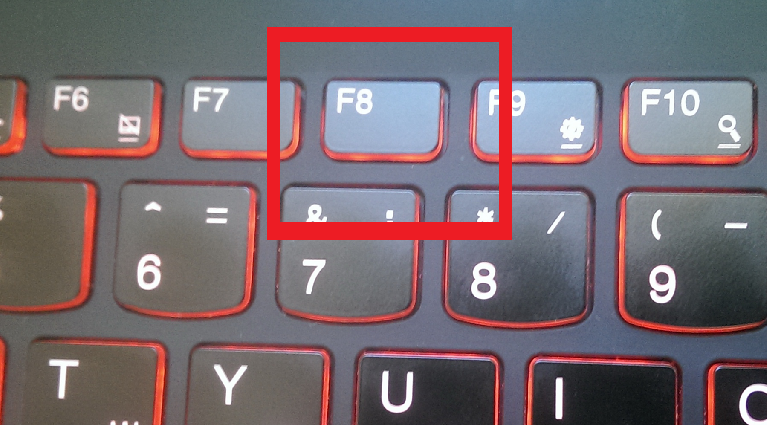

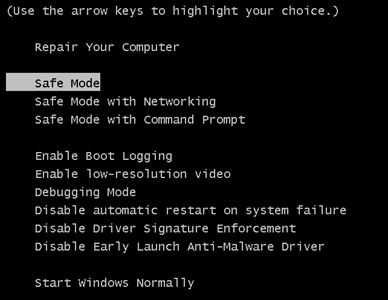

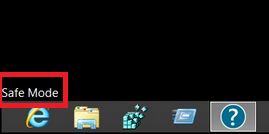

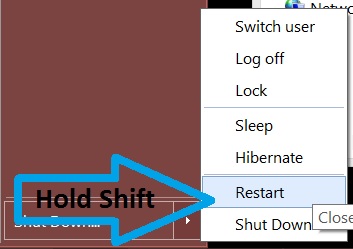

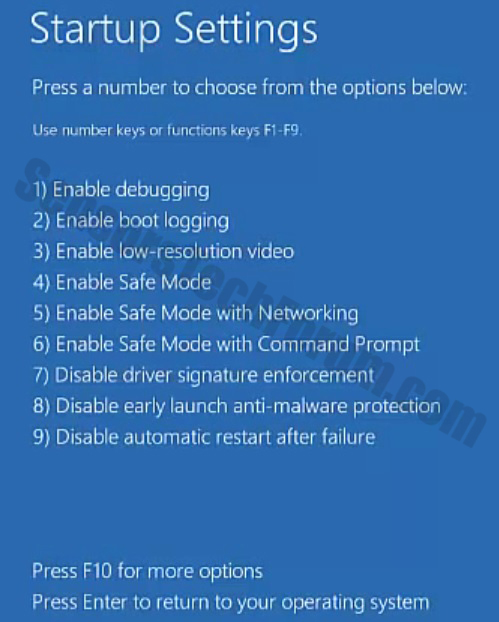

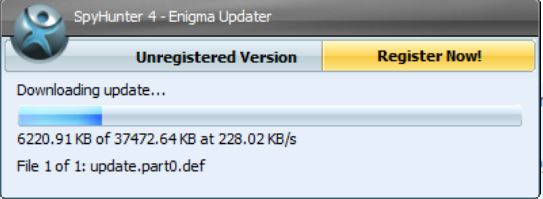

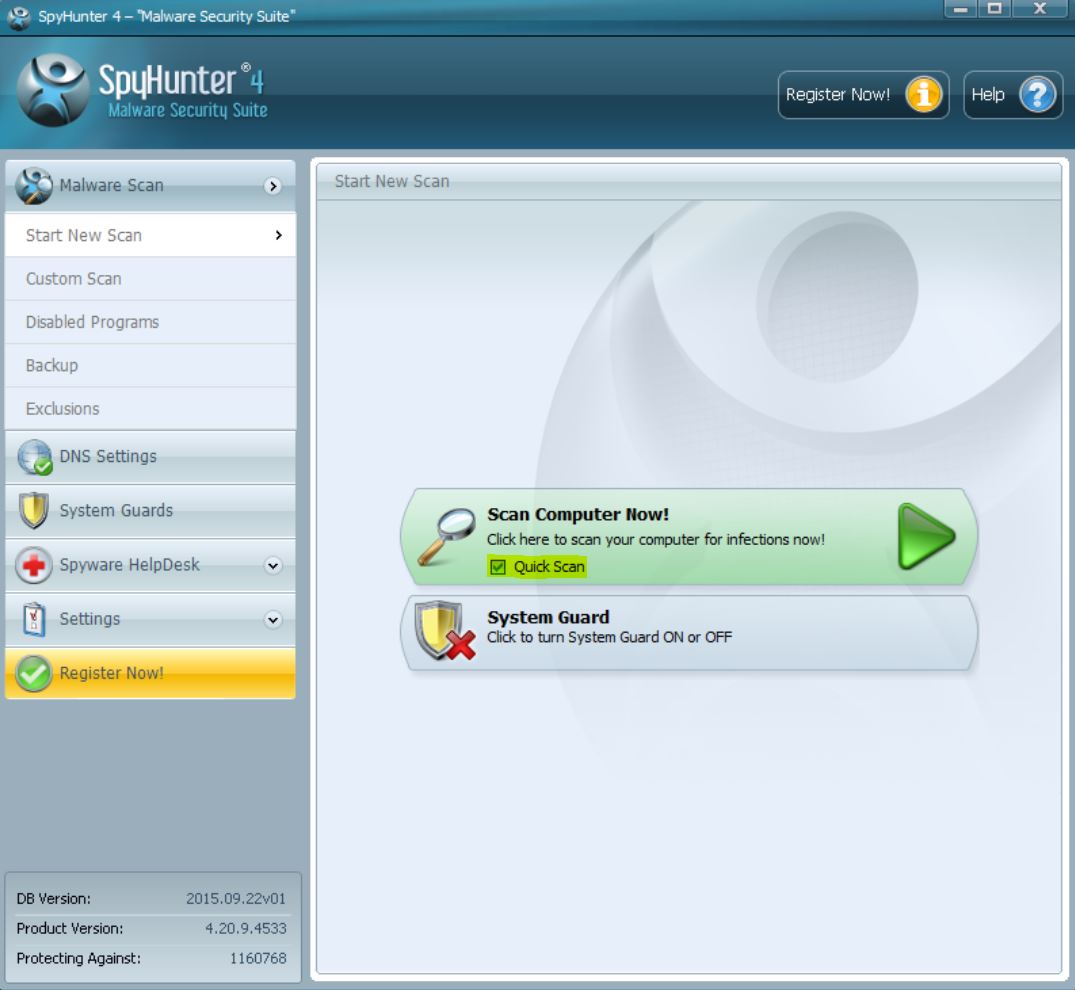

Naast deze, phishing websites verder te verwijderen van uw computer, aanbevelingen zijn om het te scannen op verdachte software en malware die blijft veroorzaken opkomen. Volgens deskundigen is dit de beste methode om te detecteren of er schadelijke voorwerpen waardoor de URL's te verschijnen op uw pc kunnen worden die zich op uw systeem. De beste methode om dit te doen is het downloaden en installeren van een geavanceerde anti-malware software, waarna opstarten van uw pc in de veilige modus met netwerkondersteuning en scannen op malware:

Hoe om mezelf te beschermen in de toekomst

Bescherming tegen phishing-aanvallen is eigenlijk bescherming tegen verdachte weblinks, malware en schadelijke software. Dit is de reden waarom het gaat in de eerste plaats om welke combinatie van bescherming tactieken die u van toepassing. Dit is waarom, voor maximale bescherming, raden wij u met het volgen van de hieronder genoemde adviseert. Indien uitgevoerd in combinatie, de veiligheid van uw gegevens en uw gegevens zal aanzienlijk verbeteren en kan bespaart u een hoop kopzorgen:

Advies 1: Zorg ervoor om te lezen onze tips algemene bescherming en proberen om ze te maken uw gewoonte en opgeleid anderen om hetzelfde te doen.

Advies 2: Installeer een geavanceerde anti-malware programma dat een vaak bijgewerkt real-time shield definities en malware en phishing bescherming heeft.

Spy Hunter scanner zal alleen de bedreiging op te sporen. Als u wilt dat de bedreiging voor automatisch verwijderd, je nodig hebt om de volledige versie van de anti-malware gereedschap kopen.Ontdek meer over SpyHunter Anti-Malware Tool / Hoe te verwijderen SpyHunter

Advies 3: Zorg ervoor dat u al uw wachtwoorden te veranderen van een beveiligd apparaat. Als u niet over een dergelijke hebben, je kunt opstarten van een live Ubuntu of een ander OS. De nieuwe wachtwoorden moeten sterk zijn en verbonden aan een andere, zodat kunt u ze gemakkelijk kunt onthouden, bijvoorbeeld P- 55w0rd1, P @ 66w0rd2 en ga zo maar door. U kunt ook kleuren en andere woorden gebruiken om ze gemakkelijk te onthouden.

Advies 4: Back-up van uw bestanden via een van de methoden in dit artikel.

Advies 5: : Zorg ervoor dat u gebruik maken van een Op veiligheid gerichte web browser tijdens het surfen op het world wide web.

- Windows

- Mac OS X

- Google Chrome

- Mozilla Firefox

- Microsoft Edge

- Safari

- Internet Explorer

- Stop Push Pop-ups

Hoe te verwijderen van Windows.

Stap 1: Scannen op met SpyHunter Anti-Malware Tool

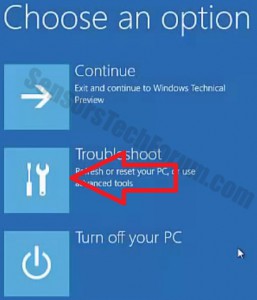

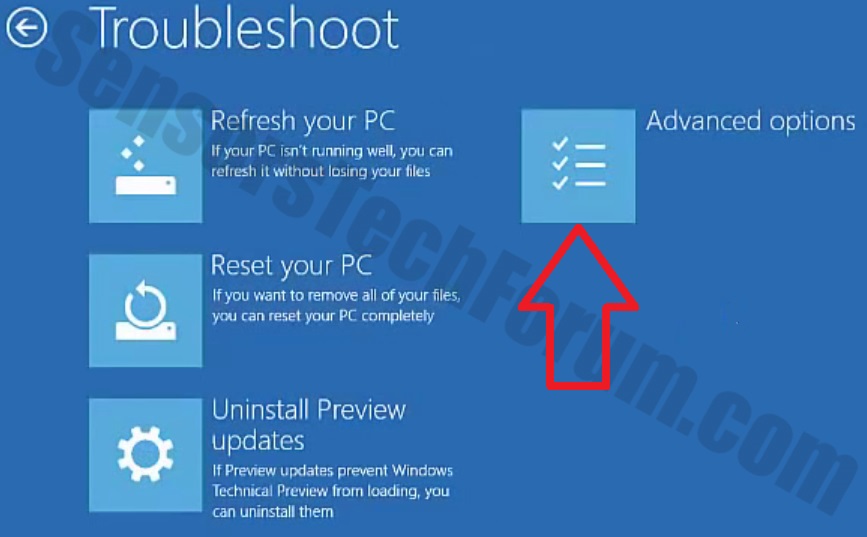

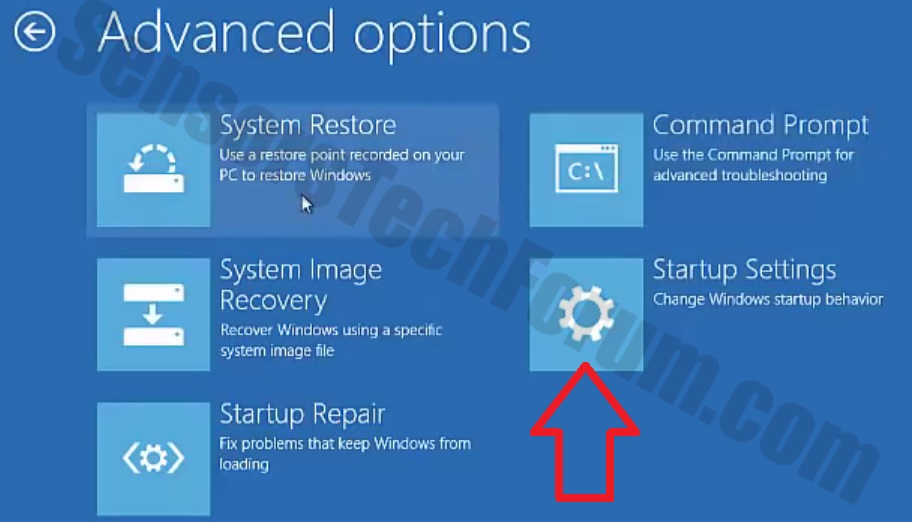

Stap 2: Start uw pc op in de veilige modus

Stap 3: Verwijderen en bijbehorende software van Windows

Verwijderstappen voor Windows 11

Verwijderstappen voor Windows 10 en oudere versies

Hier is een methode om in een paar eenvoudige stappen die moeten in staat zijn om de meeste programma's te verwijderen. Geen probleem als u Windows 10, 8, 7, Vista of XP, die stappen zal de klus te klaren. Slepen van het programma of de map naar de prullenbak kan een zeer slechte beslissing. Als je dat doet, stukjes van het programma worden achtergelaten, en dat kan leiden tot een instabiel werk van uw PC, fouten met het bestandstype verenigingen en andere onaangename activiteiten. De juiste manier om een programma te krijgen van je computer is deze ook te verwijderen. Om dat te doen:

Volg de instructies hierboven en u zult succesvol kan verwijderen de meeste programma's.

Volg de instructies hierboven en u zult succesvol kan verwijderen de meeste programma's.

Stap 4: Maak alle registers schoon, Gemaakt door op uw pc.

De doorgaans gericht registers van Windows-machines zijn de volgende:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

U kunt ze openen door het openen van het Windows-register-editor en met weglating van alle waarden, aangemaakt door er. Dit kan gebeuren door de stappen onder:

Tip: Om een virus gecreëerd waarde te vinden, U kunt met de rechtermuisknop op te klikken en klik op "Wijzigen" om te zien welk bestand het is ingesteld om te werken. Als dit het virus bestand locatie, Verwijder de waarde.

Tip: Om een virus gecreëerd waarde te vinden, U kunt met de rechtermuisknop op te klikken en klik op "Wijzigen" om te zien welk bestand het is ingesteld om te werken. Als dit het virus bestand locatie, Verwijder de waarde.

Gids voor het verwijderen van video's voor (Windows).

Weg met Mac OS X.

Stap 1: Verwijderen en verwijder gerelateerde bestanden en objecten

Uw Mac toont dan een lijst met items die automatisch worden gestart wanneer u zich aanmeldt. Kijk op verdachte apps dezelfde of soortgelijke . Controleer de app die u wilt stoppen automatisch worden uitgevoerd en selecteer vervolgens op de Minus ("-") icoon om het te verbergen.

- Ga naar vinder.

- In de zoekbalk typt u de naam van de app die u wilt verwijderen.

- Boven de zoekbalk veranderen de twee drop down menu's om "System Files" en "Zijn inbegrepen" zodat je alle bestanden in verband met de toepassing kunt zien die u wilt verwijderen. Houd er rekening mee dat sommige van de bestanden kunnen niet worden gerelateerd aan de app, zodat heel voorzichtig welke bestanden u wilt verwijderen.

- Als alle bestanden zijn gerelateerd, houd de ⌘ + A knoppen om ze te selecteren en dan rijden ze naar "Trash".

In het geval u niet kunt verwijderen via Stap 1 bovenstaand:

In het geval dat u niet het virus bestanden en objecten in uw Applications of andere plaatsen waar we hierboven hebben laten zien te vinden, kunt u handmatig zoeken voor hen in de bibliotheken van je Mac. Maar voordat je dit doet, Lees de disclaimer hieronder:

U kunt dezelfde procedure herhalen met de volgende andere: Bibliotheek directories:

→ ~ / Library / LaunchAgents

/Library / LaunchDaemons

Tip: ~ Er is met opzet, omdat het leidt tot meer LaunchAgents.

Stap 2: Scan op en verwijder bestanden van uw Mac

Als u worden geconfronteerd met problemen op je Mac als gevolg van ongewenste scripts en programma's zoals , de aanbevolen manier van het elimineren van de dreiging is met behulp van een anti-malware programma. SpyHunter voor Mac biedt geavanceerde beveiligingsfuncties samen met andere modules die de beveiliging van uw Mac verbeteren en in de toekomst beschermen.

Gids voor het verwijderen van video's voor (Mac)

Verwijderen uit Google Chrome.

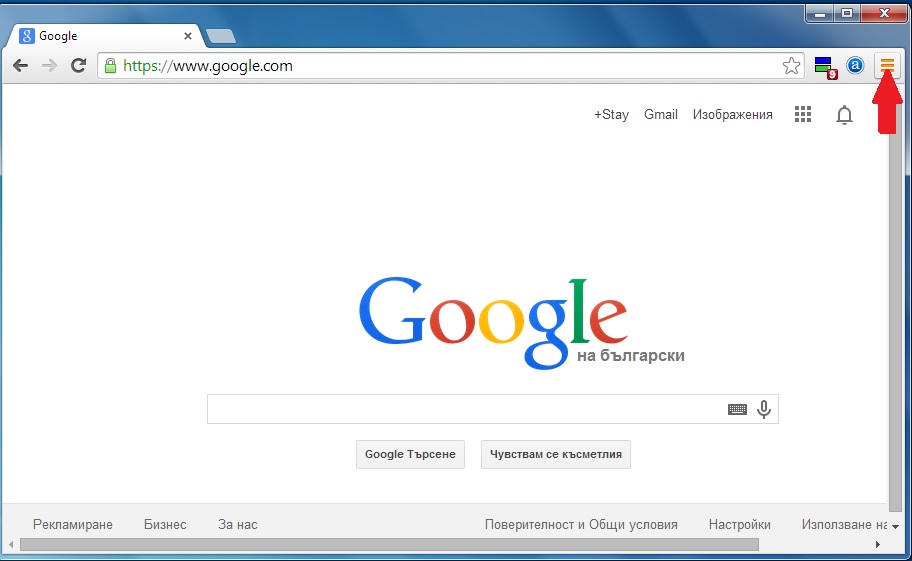

Stap 1: Start Google Chrome en open het drop-menu

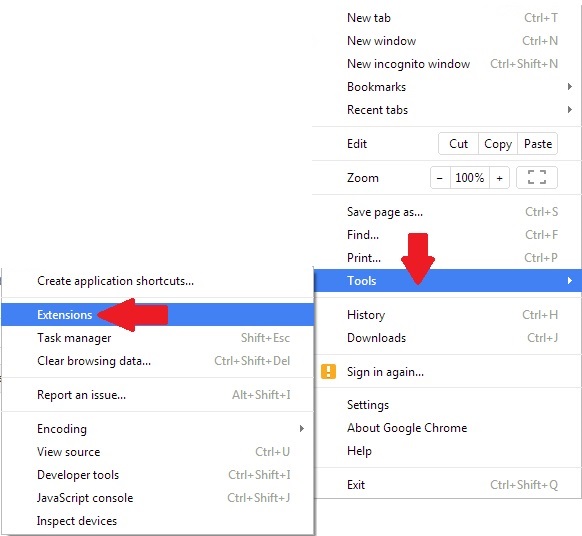

Stap 2: Beweeg de cursor over "Gereedschap" en vervolgens het uitgebreide menu kiest "Extensions"

Stap 3: Van de geopende "Extensions" menu vinden de ongewenste uitbreiding en klik op de "Verwijderen" knop.

Stap 4: Nadat de extensie wordt verwijderd, Google Chrome opnieuw starten door het sluiten van de rode "X" knop aan de rechter bovenhoek en opnieuw starten.

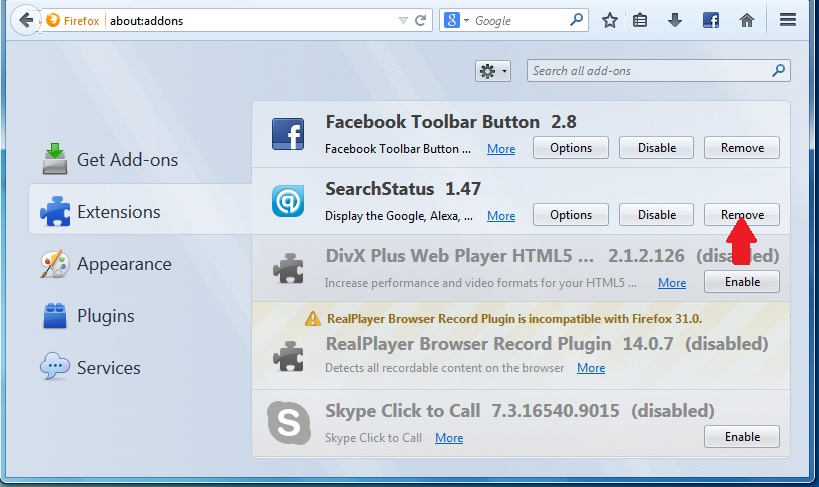

Wissen uit Mozilla Firefox.

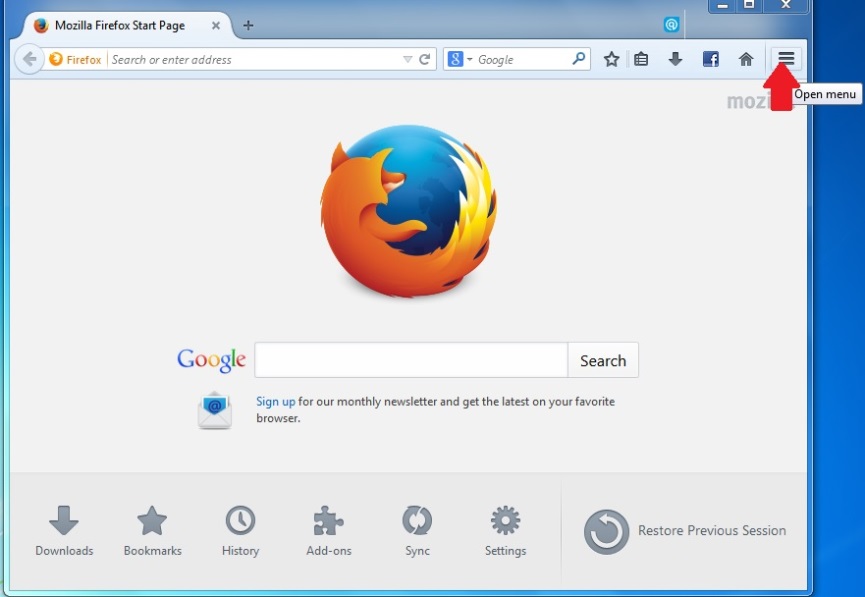

Stap 1: Start Mozilla Firefox. Open het menu venster:

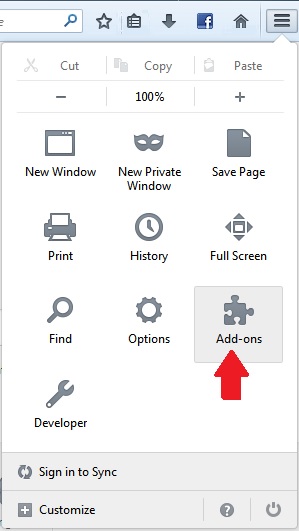

Stap 2: Selecteer "Add-ons" symbool uit het menu.

Stap 3: Selecteer de ongewenste uitbreiding en klik op "Verwijderen"

Stap 4: Nadat de extensie wordt verwijderd, herstart Mozilla Firefox door het sluiten van de rode "X" knop aan de rechter bovenhoek en opnieuw starten.

Verwijderen van Microsoft Edge.

Stap 1: Start Edge-browser.

Stap 2: Open het drop-menu door op het pictogram in de rechterbovenhoek te klikken.

Stap 3: Uit het drop menu selecteren "Extensions".

Stap 4: Kies de vermoedelijke kwaadaardige extensie die u wilt verwijderen en klik vervolgens op het tandwielpictogram.

Stap 5: Verwijder de kwaadaardige extensie door naar beneden te scrollen en vervolgens op Verwijderen te klikken.

Verwijderen uit Safari

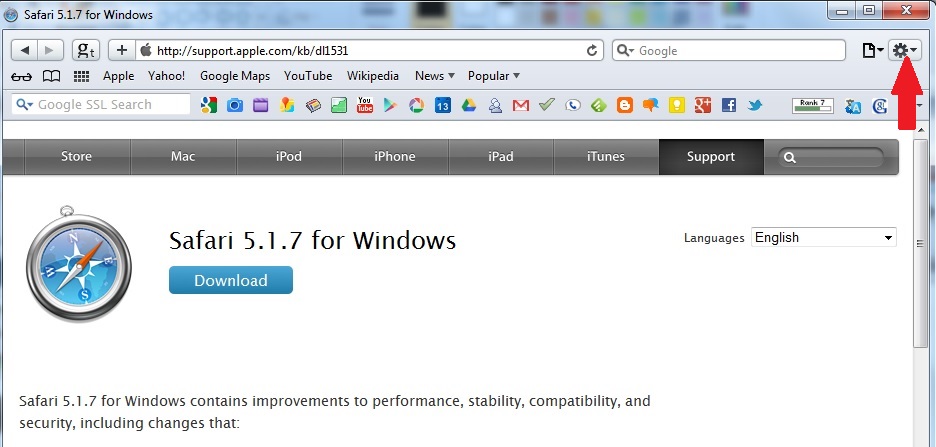

Stap 1: Start de Safari-app.

Stap 2: Na uw muis cursor naar de bovenkant van het scherm, klik op de Safari-tekst om het vervolgkeuzemenu te openen.

Stap 3: Vanuit het menu, Klik op "Voorkeuren".

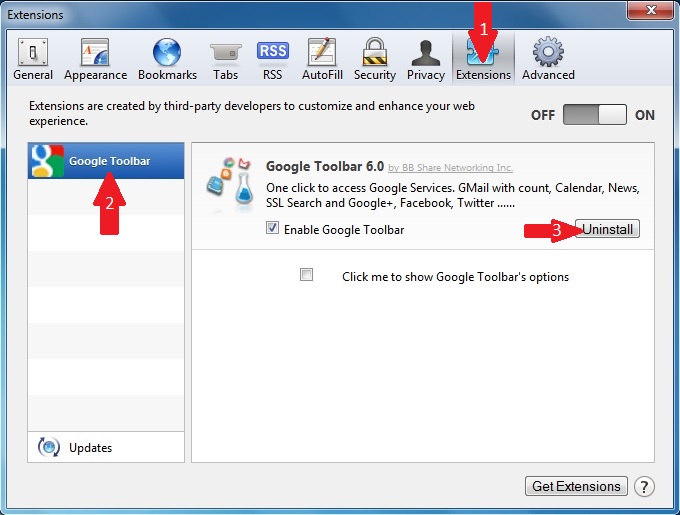

Stap 4: Nadien, selecteer het tabblad 'Extensies'.

Stap 5: Klik eenmaal op de extensie die u wilt verwijderen.

Stap 6: Klik op 'Verwijderen'.

Een pop-up venster waarin wordt gevraagd om een bevestiging te verwijderen de verlenging. Kiezen 'Uninstall' opnieuw, en het wordt verwijderd.

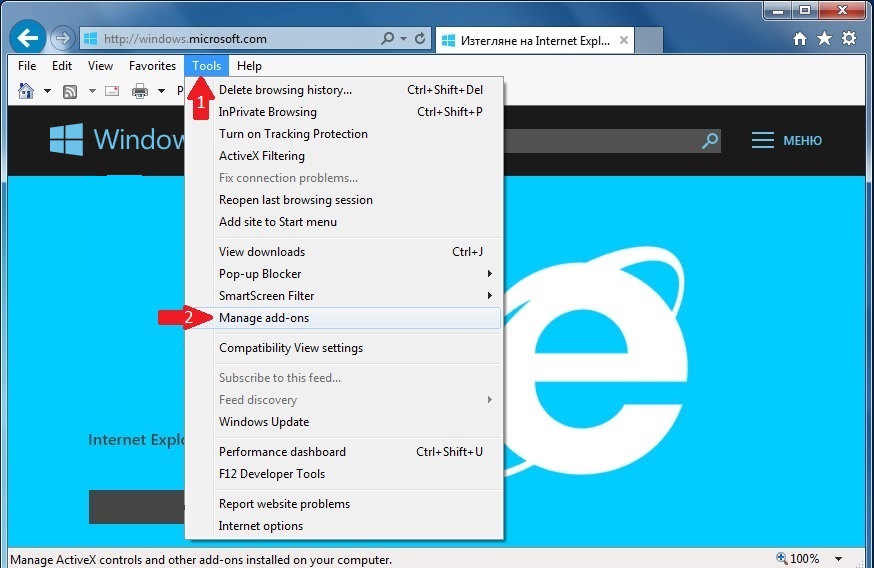

Verwijder uit Internet Explorer.

Stap 1: Start Internet Explorer.

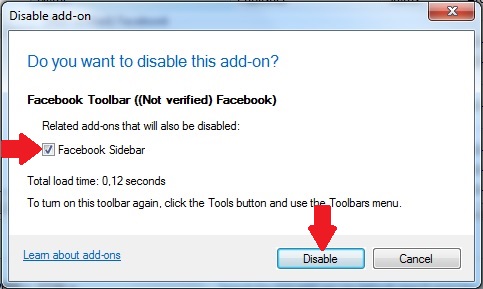

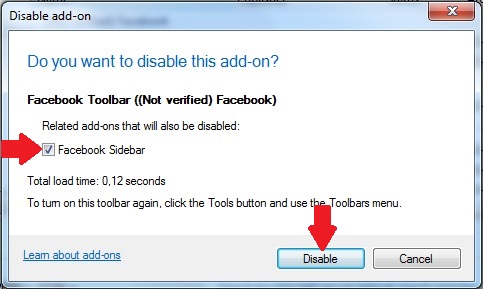

Stap 2: Klik op het tandwielpictogram met het label 'Extra' om het vervolgkeuzemenu te openen en selecteer 'Invoegtoepassingen beheren'

Stap 3: In het venster 'Invoegtoepassingen beheren'.

Stap 4: Selecteer de extensie die u wilt verwijderen en klik vervolgens op 'Uitschakelen'. Een pop-up venster zal verschijnen om u te informeren dat u op het punt om de geselecteerde extensie uit te schakelen zijn, en wat meer add-ons kan net zo goed worden uitgeschakeld. Laat alle vakjes aangevinkt, en klik op 'Uitschakelen'.

Stap 5: Nadat de ongewenste uitbreiding is verwijderd, herstart Internet Explorer door het te sluiten via de rode 'X'-knop in de rechterbovenhoek en start het opnieuw.

Verwijder pushmeldingen uit uw browsers

Schakel pushmeldingen van Google Chrome uit

Om pushberichten uit de Google Chrome-browser uit te schakelen, volgt u de onderstaande stappen:

Stap 1: Ga naar Instellingen in Chrome.

Stap 2: In Instellingen, selecteer “Geavanceerde instellingen":

Stap 3: Klik "Inhoudsinstellingen":

Stap 4: Open "meldingen":

Stap 5: Klik op de drie stippen en kies Blokkeren, Bewerken of opties verwijderen:

Verwijder pushmeldingen in Firefox

Stap 1: Ga naar Firefox-opties.

Stap 2: Ga naar Instellingen", typ "meldingen" in de zoekbalk en klik op "Instellingen":

Stap 3: Klik op "Verwijderen" op een site waarvan u de meldingen wilt verwijderen en klik op "Wijzigingen opslaan"

Stop pushmeldingen op Opera

Stap 1: In opera, pers ALT + P om naar Instellingen te gaan.

Stap 2: In Zoeken instellen, typ "Inhoud" om naar Inhoudsinstellingen te gaan.

Stap 3: Open Meldingen:

Stap 4: Doe hetzelfde als met Google Chrome (hieronder uitgelegd):

Elimineer pushmeldingen op Safari

Stap 1: Open Safari-voorkeuren.

Stap 2: Kies het domein waar u graag push-pop-ups naartoe wilt en verander naar "Ontkennen" van "Toestaan".

-FAQ

Wat Is ?

De dreiging is adware of browser redirect virus.

Het kan uw computer aanzienlijk vertragen en advertenties weergeven. Het belangrijkste idee is dat uw informatie waarschijnlijk wordt gestolen of dat er meer advertenties op uw apparaat verschijnen.

De makers van dergelijke ongewenste apps werken met pay-per-click-schema's om ervoor te zorgen dat uw computer risicovolle of verschillende soorten websites bezoekt waarmee ze geld kunnen genereren. Dit is de reden waarom het ze niet eens kan schelen welke soorten websites in de advertenties worden weergegeven. Dit maakt hun ongewenste software indirect riskant voor uw besturingssysteem.

Wat zijn de symptomen van ?

Er zijn verschillende symptomen waar u op moet letten wanneer deze specifieke dreiging en ook ongewenste apps in het algemeen actief zijn:

Symptoom #1: Uw computer kan traag worden en over het algemeen slechte prestaties leveren.

Symptoom #2: Je hebt werkbalken, add-ons of extensies in uw webbrowsers die u zich niet kunt herinneren.

Symptoom #3: Je ziet alle soorten advertenties, zoals door advertenties ondersteunde zoekresultaten, pop-ups en omleidingen om willekeurig te verschijnen.

Symptoom #4: Je ziet geïnstalleerde apps automatisch op je Mac draaien en je herinnert je niet meer dat je ze hebt geïnstalleerd.

Symptoom #5: U ziet verdachte processen in uw Taakbeheer.

Als u een of meer van deze symptomen ziet, dan raden beveiligingsexperts aan om je computer te controleren op virussen.

Welke soorten ongewenste programma's zijn er?

Volgens de meeste malware-onderzoekers en cyberbeveiligingsexperts, de bedreigingen die momenteel van invloed kunnen zijn op uw apparaat kunnen zijn frauduleuze antivirussoftware, adware, browser hijackers, clickers, nep-optimizers en alle vormen van PUP's.

Wat te doen als ik een "virus" zoals ?

Met een paar simpele handelingen. Eerst en vooral, het is absoluut noodzakelijk dat u deze stappen volgt:

Stap 1: Zoek een veilige computer en verbind het met een ander netwerk, niet degene waarin je Mac is geïnfecteerd.

Stap 2: Verander al uw wachtwoorden, beginnend met uw e-mailwachtwoorden.

Stap 3: in staat stellen twee-factor authenticatie ter bescherming van uw belangrijke accounts.

Stap 4: Bel uw bank naar uw creditcardgegevens wijzigen (geheime code, etc.) als je je creditcard hebt bewaard voor online winkelen of online activiteiten hebt gedaan met je kaart.

Stap 5: Zorg ervoor dat bel uw ISP (Internetprovider of provider) en hen vragen om uw IP-adres te wijzigen.

Stap 6: Verander jouw Wifi wachtwoord.

Stap 7: (Facultatief): Zorg ervoor dat u alle apparaten die op uw netwerk zijn aangesloten op virussen scant en herhaal deze stappen als ze worden getroffen.

Stap 8: Installeer anti-malware software met realtime bescherming op elk apparaat dat u heeft.

Stap 9: Probeer geen software te downloaden van sites waar u niets van af weet en blijf er vanaf websites met een lage reputatie in het algemeen.

Als u deze aanbevelingen opvolgt, uw netwerk en alle apparaten zullen aanzienlijk veiliger worden tegen alle bedreigingen of informatie-invasieve software en ook in de toekomst virusvrij en beschermd zijn.

Hoe werkt het?

Eenmaal geïnstalleerd, kan data verzamelen gebruik trackers. Deze gegevens gaan over uw surfgedrag op internet, zoals de websites die u bezoekt en de zoektermen die u gebruikt. Vervolgens wordt het gebruikt om u te targeten met advertenties of om uw gegevens aan derden te verkopen.

kan ook andere schadelijke software naar uw computer downloaden, zoals virussen en spyware, die kunnen worden gebruikt om uw persoonlijke gegevens te stelen en risicovolle advertenties weer te geven, die kunnen doorverwijzen naar virussites of oplichting.

Is malware?

De waarheid is dat PUP's (adware, browser hijackers) zijn geen virussen, maar kan net zo gevaarlijk zijn omdat ze u mogelijk laten zien en omleiden naar malwarewebsites en oplichtingspagina's.

Veel beveiligingsexperts classificeren potentieel ongewenste programma's als malware. Dit komt door de ongewenste effecten die PUP's kunnen veroorzaken, zoals het weergeven van opdringerige advertenties en het verzamelen van gebruikersgegevens zonder medeweten of toestemming van de gebruiker.

Over het onderzoek

De inhoud die we publiceren op SensorsTechForum.com, deze how-to verwijdering gids inbegrepen, is het resultaat van uitgebreid onderzoek, hard werken en de toewijding van ons team om u te helpen de specifieke, adware-gerelateerd probleem, en herstel uw browser en computersysteem.

Hoe hebben we het onderzoek gedaan naar ?

Houd er rekening mee dat ons onderzoek is gebaseerd op onafhankelijk onderzoek. We hebben contact met onafhankelijke beveiligingsonderzoekers, waardoor we dagelijks updates ontvangen over de nieuwste malware, adware, en definities van browserkapers.

Bovendien, het onderzoek achter de dreiging wordt ondersteund door: VirusTotal.

Om deze online dreiging beter te begrijpen, raadpleeg de volgende artikelen die deskundige details bieden:.

Fix registry entries aangemaakt door op uw pc.

Fix registry entries aangemaakt door op uw pc.

1. Installeer SpyHunter te scannen en te verwijderen .

1. Installeer SpyHunter te scannen en te verwijderen .

1. Voor Windows 7, XP en Vista.

1. Voor Windows 7, XP en Vista. 2. Voor Windows 8, 8.1 en 10.

2. Voor Windows 8, 8.1 en 10.