In questo articolo si propone di fornire una visione su phishing pagine web che mirano a scopo informativo e visualizzare come rimuovere tali siti falsi dal computer più proteggerlo in futuro.

Ci sono stati finora milioni se non miliardi di siti web di phishing là fuori in cerca esattamente come quelli originali e molti utenti inesperti tendono a cadere per la loro trappola e dare via il loro informazioni personali e dettagli finanziari che vengono inviati ai server degli hacker attraverso la tecnologia di tracciamento. società di antivirus hanno integrato di protezione contro tali minacce phishing, ma dal momento che i padroni di casa diffusione phishing sputare più URL con un tasso di estrema, Non tutte le pagine di phishing sono bloccate. Questo è il motivo per cui abbiamo creato questo materiale didattico che mira a farvi un esperto di phishing protezione, perché più utenti diventano vittime a causa del loro comportamento e non possiamo incolpare il software di sicurezza per tutto il tempo.

Come Do Phishing Web link Diffusione

I cyber-criminali hanno investito tutta la loro immaginazione e il potenziale nella creazione di pagine web di phishing che passeranno il trucco. E usano tattiche astute per diffondere loro pure. Le tattiche sono molte e le pagine web sono quasi identici.

Metodo 1 - Via Referrer Spam

Uno dei metodi più diffusi di diffusione di pagine web di phishing è naturalmente tramite la manipolazione di Google per condurre campagne di spam di massa tramite spam bot. Tali spam bot sono di solito o Web crawler noto anche come ragni e referrer fantasma. Crawlers mirano a strisciare diverse pagine web e spam solo su quelli che mancano alcune funzioni di sicurezza e sono più innocue di fantasmi che sono uno spam persistenti e non possono essere bloccati facilmente. Ecco un esempio di un URL spam bot tramite la consultazione Spam che porta a una pagina web di phishing AliExpress:

Metodo 2 - Via PUP (Programmi ad-supported)

Tale software è estremamente elevata in una varietà di programmi che possono esistere. Essi possono variare da le estensioni del browser, barre degli strumenti, i programmi installati sul computer, falso browser web e molti altri.

Solitamente, tali programmi potenzialmente indesiderati vengono creati per molteplici diversi vantaggi degli interessi dei loro creatori:

- Per generare traffico bufala pubblicando annunci e causando il browser redirect a siti web di terze parti che potrebbero aver pagato per tale servizio.

- Per visualizzare annunci di link di affiliazione che generano entrate per essere cliccato.

- Per infettare il computer con malware pubblicità collegamenti Web dannosi.

- Per visualizzare le pagine Web di phishing che mirano per vostra informazione.

La visualizzazione di tali pagine di phishing può avvenire attraverso un reindirizzamento del browser o attraverso una pagina falsa pubblicato su una barra degli strumenti come segnalibro favorito. Questo include pagine di phishing falsi quali Facebook pagine di login, PayPal, Amazon, Mela, LinkedIn e molteplici altri servizi.

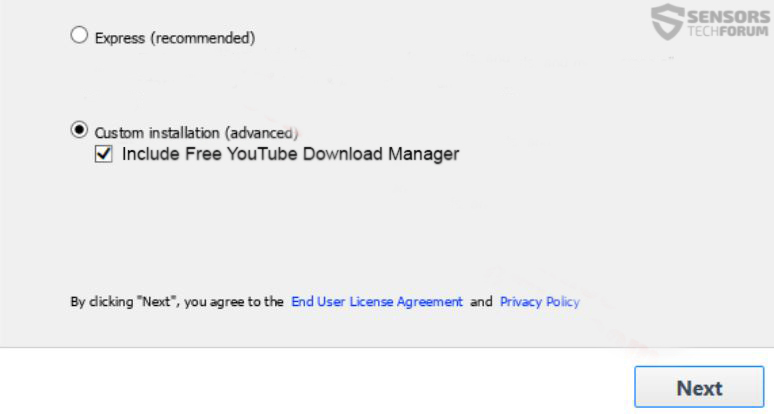

Tale software indesiderato può essere replicato tramite diversi metodi diversi, principalmente attraverso bundling. Bundling è un servizio che ha lo scopo di spingere programmi di terze parti incorporando la loro installazione lungo altro software libero scaricato on-line. Un esempio può essere visto sull'immagine qui sotto, pubblicità di un app come “Extra utili”. Tali programmi in bundle possono essere visti su sospetti siti di download di software o siti torrent.

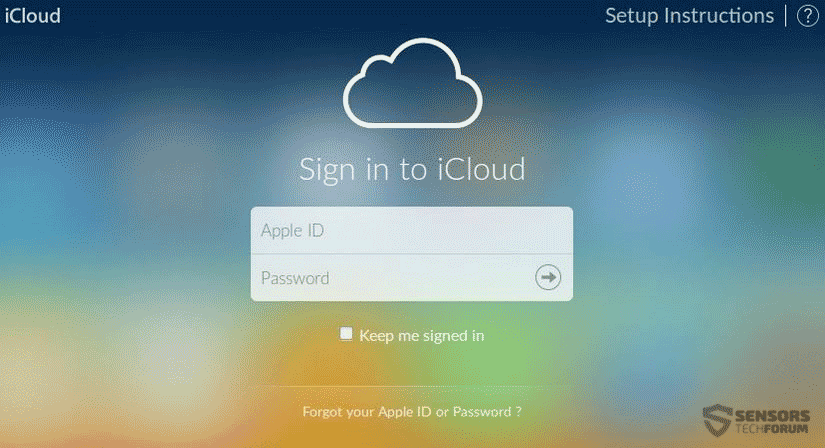

E gli utenti Mac sono anche messe in pericolo da tali applicazioni indesiderate o malware provenienti da applicazioni malevoli. Tale può visualizzare le pagine web di phishing, come il falso login iCloud di seguito:

Metodo 3 - Via Malware

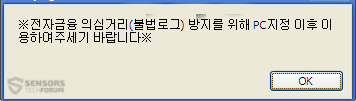

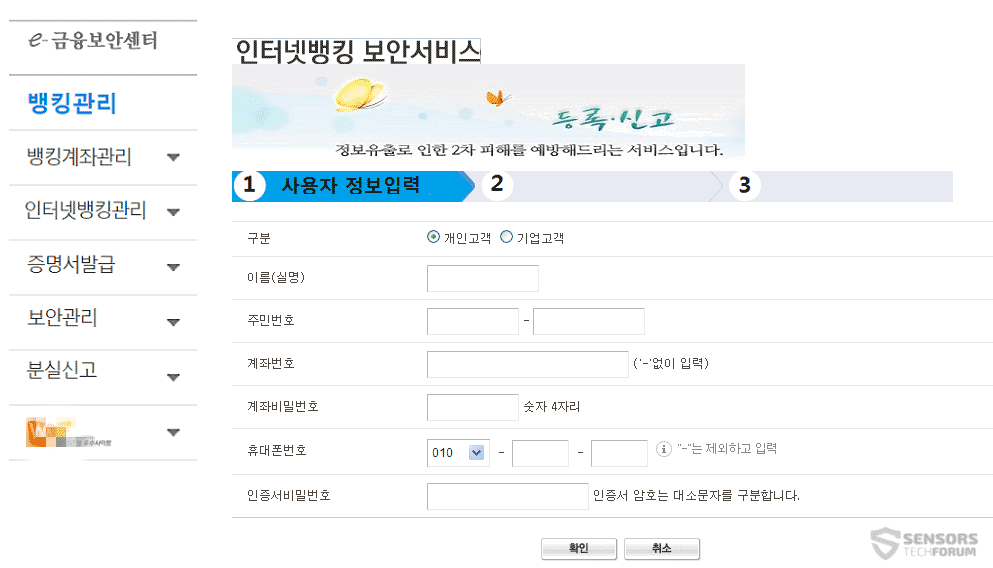

Il più efficace e il metodo più intelligente di tutti gli attacchi di phishing è condotta attraverso molteplici tipi di malware sta diffondendo fuori nel selvaggio. Uno di quei virus che è estremamente pericoloso sta contando di malware o trojan bancari. Tale può Phish per le tue informazioni finanziarie dopo aver infettato il computer. Uno dei virus più recenti in questo segmento, noto come BlackMoon trojan banking utilizza una tecnica molto furbo. Il virus ha una lista di pre-configurato di hash di siti web che l'utente può visitare. Non appena la vittima visita il sito originale, per esempio una pagina di acquisto da rivenditore online, il Trojan lo rileva e quindi visualizza un messaggio di errore:

Non appena la vittima clicca sul pulsante “OK”, BlackMoon reindirizza a una pagina web di phishing in modo identico alla ricerca con le credenziali finanziarie. Alcuni malware che è meglio sviluppato può generare tali pagine web sul posto copiando il codice “pagina di origine”:

Altri malware che possono provocare la diffusione di tali pagine web phishing sono virus botnet e anche se non sono efficaci, può essere vermi che si diffondono automaticamente da un computer a un altro computer. Tali vermi possono anche visualizzare phishing pagine web in modo simile o anche installare trojan, come il BlackMoon.

Metodo 4 - via e-mail

Probabilmente il metodo più diffuso là fuori, phishing e-mail spesso tendono a ingannare molte vittime inesperti e anche sperimentato gli utenti aziendali nel fornire le proprie credenziali per un istituto bancario o un servizio di pagamento online. Non sarà nemmeno credere quante sono caduti alla trappola di e-mail di ingegneria sociale semplicemente perché il sistema è stato creato in un modo molto intelligente.

Per esempio, uno schema può essere di diffondere phishing e-mail per gli utenti che utilizzano solo servizio di pagamento, come PayPal. Tali regimi sono stati segnalati per essere diffuso in quanto l'anno 2014 e sono in continua evoluzione. Uno di questi messaggi di posta elettronica possono avere un argomento così come:

- Il tuo account è stato registrato in da un altro dispositivo.

- Verificare di aver effettuato il trasferimento PayPal.

- attività sospette sul tuo account.

- L'acquisto ricevuta da Apple Store in Australia.

Il corpo della e-mail sembra essere esattamente lo stesso di un e-mail legittime inviate da PayPal, per esempio. E anche gli utenti esperti non sarebbero in grado di capire la differenza. E dal momento che quelle pagine di phishing non sono generalmente dannosi e associati con il malware, essi non sono bloccati da programmi antivirus o aziende del browser web. Così si potrebbe in visita, come sito web, pensare “Oh, bene, Ho la protezione antivirus”, ma il sito può essere completamente diverso da quello originale.

Come rilevare phishing (Falso) Link internet

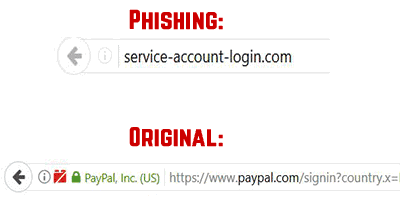

Solitamente, l'individuazione di tali collegamenti web dovrebbe accadere manualmente. Se avete dubbi che una pagina web è di phishing o semplicemente desidera controllare tale pagina, la prima azione che deve essere eseguita da voi, è controllare l'URL per il phishing. Ci sono diversi modi per farlo, il più semplice dei quali è quello di confrontare l'URL originale con l'URL della pagina di phishing. Si dovrebbe preferibilmente farlo su un altro dispositivo che è sicuro o attraverso un altro browser web. Se il collegamento Web che si vede differisce dall'originale, allora è più probabile avere una pagina di phishing:

Anche, un altro segno di copia di una pagina di phishing è che le pagine web che sono phishing spesso non sono HTTPs (s per secured). Questo può essere rilevato con l'icona del lucchetto verde che di solito appare nella barra degli indirizzi, come l'immagine mostrati.

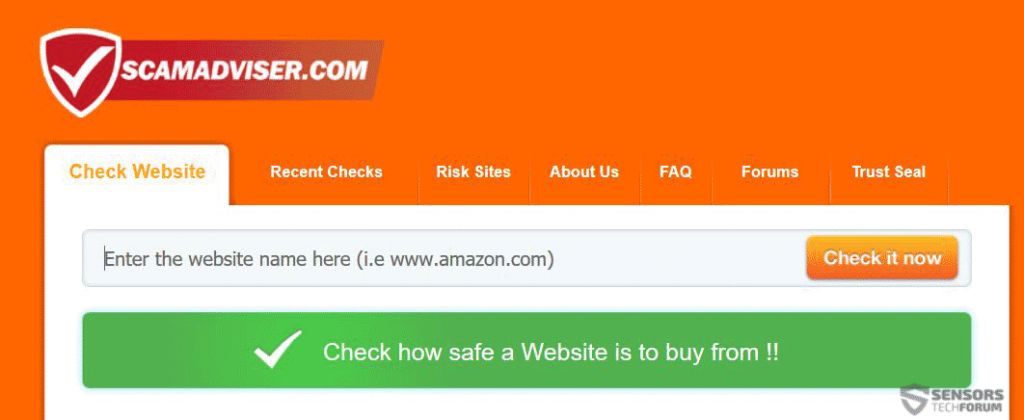

Un altro metodo per controllare le e-mail di phishing è via con diversi servizi on-line. Uno in particolare è Scamadviser.com che ha anche una configurazione in estensione per il browser. Sul sito è possibile incollare l'URL per vedere se un URL dannoso o se è stato rilevato per essere una pagina Web di phishing o truffa:

In aggiunta a questo, è anche possibile controllare il vostro browser web per le estensioni del browser sospetti aggiunto a loro un controllare il vostro PC se ha un sospetto programma di ad-supported incorporato all'interno di esso, seguendo le istruzioni riportate di seguito:

Come sbarazzarsi di siti web di phishing in modo permanente

Dopo aver controllato per le estensioni del browser sospetti e trovare sospetti, quali, raccomandazioni sono per pulire la cache del browser web per ripulire completamente in su da qualsiasi software indesiderato. Ciò è realizzabile seguendo le istruzioni per i browser web in questo video:

Le istruzioni sono per rimuovere uno specifico programma potenzialmente indesiderato, ma vi aiuterà anche a pulire i browser web e di sbarazzarsi di qualsiasi software sospetto che risiede sul vostro computer.

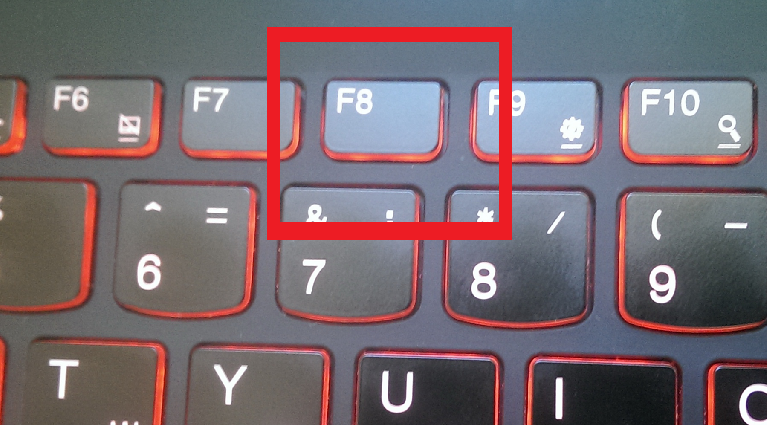

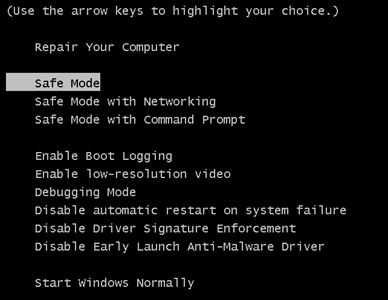

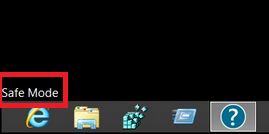

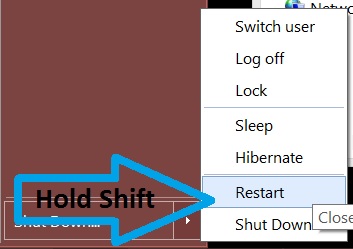

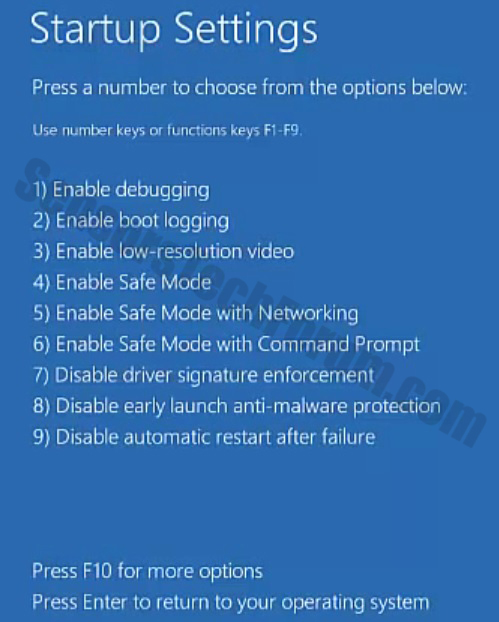

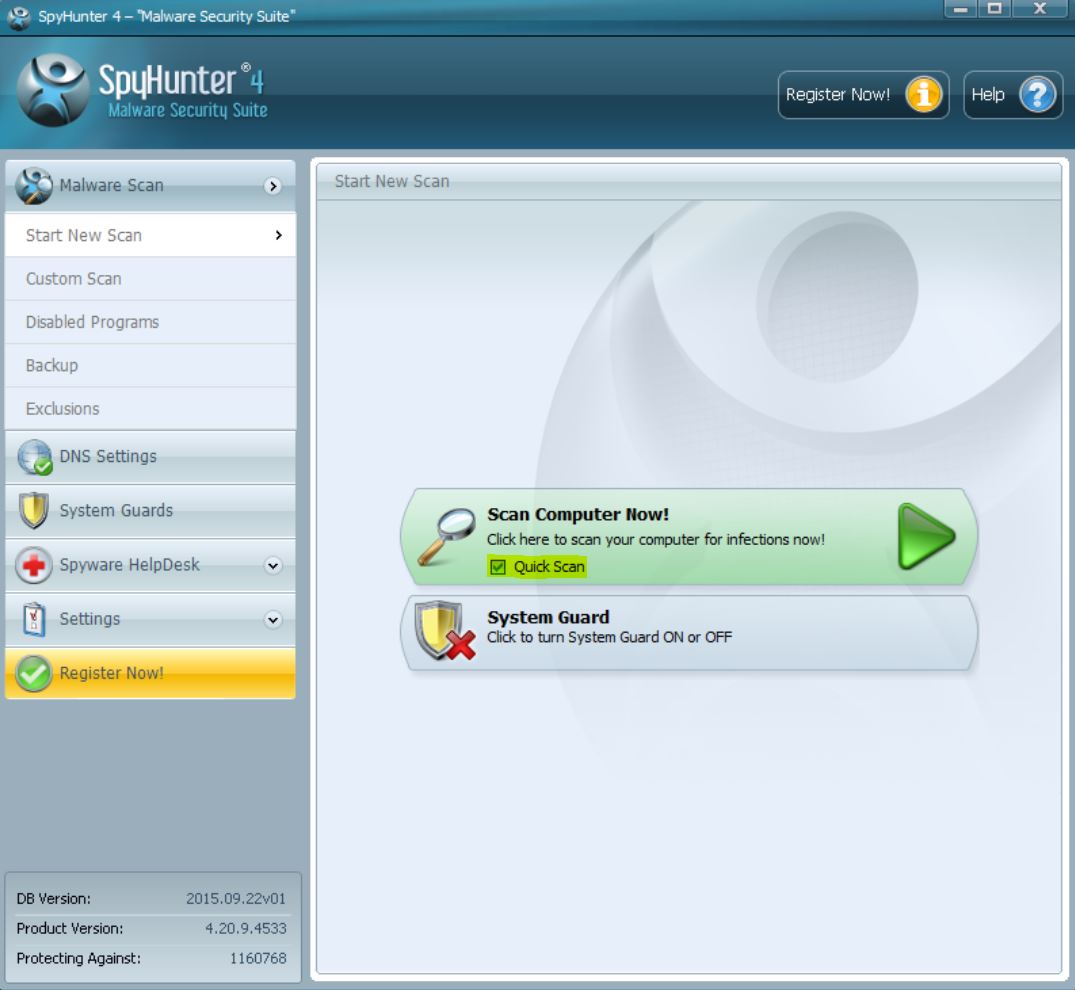

In aggiunta a questo, per rimuovere ulteriori siti web di phishing dal computer, raccomandazioni sono per eseguire la scansione per qualsiasi software sospetti e malware che continua facendoli apparire. Secondo gli esperti questo è il metodo migliore per rilevare se oggetti pericolosi che causano gli URL vengano visualizzati sul PC può essere presente nel sistema. Il metodo migliore per farlo è quello di scaricare e installare un software avanzato anti-malware, dopo di che avviare il PC in modalità provvisoria con rete e la scansione alla ricerca di malware:

Come proteggere me stesso nel futuro

La protezione contro gli attacchi di phishing è fondamentalmente la protezione contro i collegamenti Web sospetti, malware e software dannosi. Questo è il motivo per cui si tratta in primo luogo al quale combinazione di protezione tattiche si applica. Questo è il motivo, per la massima protezione, si consiglia vivamente di seguire il sotto-citato consigliati. Se attuata in combinazione, la sicurezza dei vostri dati e le vostre credenziali migliorerà in modo significativo e si può risparmiare un sacco di mal di testa:

Consigli 1: Assicurarsi di leggere la nostra punte di protezione generale e cercare di rendere loro la vostra abitudine e istruito gli altri a fare altrettanto.

Consigli 2: Installare un avanzato programma anti-malware che ha un spesso aggiornati definizioni scudo in tempo reale e malware e phishing protezione.

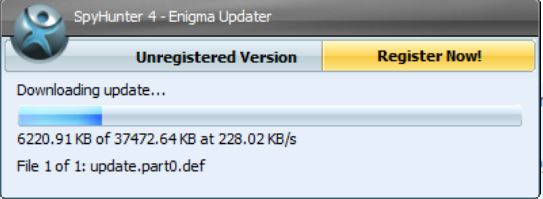

Spy Hunter scanner rileva solo la minaccia. Se si desidera che la minaccia da rimuovere automaticamente, è necessario acquistare la versione completa del tool anti-malware.Per saperne di più sullo strumento SpyHunter Anti-Malware / Come disinstallare SpyHunter

Consigli 3: Assicurati di cambiare tutte le password da un dispositivo sicuro. Se non si dispone di tale, è possibile avviare un Ubuntu dal vivo o altri sistemi operativi. Le nuove password devono essere forti e collegati gli uni agli altri, in modo da poterli ricordare facilmente, per esempio P @ 55w0rd1, P @ 66w0rd2 e così via. È inoltre possibile utilizzare i colori e altre parole per ricordare facilmente.

Consigli 4: Eseguire il backup dei file utilizzando uno dei metodi in questo articolo.

Consigli 5: : Assicurarsi di utilizzare un browser web orientato alla sicurezza durante la navigazione sul world wide web.

- Windows

- Mac OS X

- Google Chrome

- Mozilla Firefox

- Microsoft Edge

- Safari

- Internet Explorer

- Interrompi i popup push

Come rimuovere da Windows.

Passo 1: Scansione per utensili con SpyHunter Anti-Malware

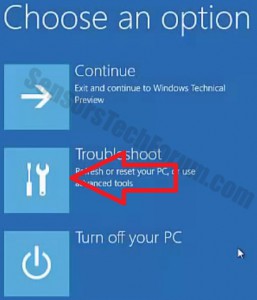

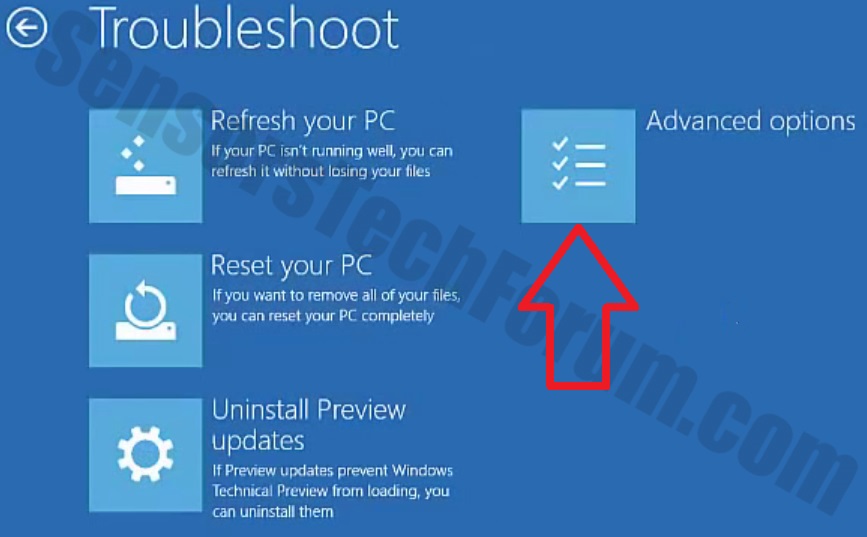

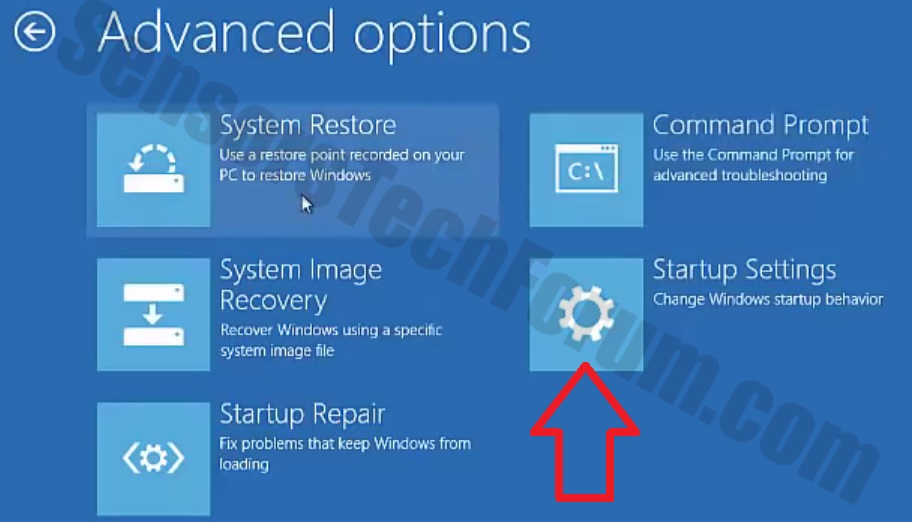

Passo 2: Avvia il PC in modalità provvisoria

Passo 3: Disinstallare e relativo software da Windows

Passaggi di disinstallazione per Windows 11

Passaggi di disinstallazione per Windows 10 e versioni precedenti

Ecco un metodo in pochi semplici passi che dovrebbero essere in grado di disinstallare maggior parte dei programmi. Non importa se si utilizza Windows 10, 8, 7, Vista o XP, quei passi otterrà il lavoro fatto. Trascinando il programma o la relativa cartella nel cestino può essere un molto cattiva decisione. Se lo fai, frammenti di programma vengono lasciati, e che possono portare al lavoro instabile del PC, errori con le associazioni di tipo file e altre attività spiacevoli. Il modo corretto per ottenere un programma dal computer è di disinstallarlo. Per fare questo:

Seguire le istruzioni di cui sopra e vi disinstallare correttamente maggior parte dei programmi.

Seguire le istruzioni di cui sopra e vi disinstallare correttamente maggior parte dei programmi.

Passo 4: Pulisci tutti i registri, Creato da sul tuo PC.

I registri di solito mirati di macchine Windows sono i seguenti:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

È possibile accedere aprendo l'editor del registro di Windows e l'eliminazione di tutti i valori, creato da lì. Questo può accadere seguendo la procedura sotto:

Mancia: Per trovare un valore virus creato, è possibile fare clic destro su di esso e fare clic su "Modificare" per vedere quale file è impostato per funzionare. Se questa è la posizione file del virus, rimuovere il valore.

Mancia: Per trovare un valore virus creato, è possibile fare clic destro su di esso e fare clic su "Modificare" per vedere quale file è impostato per funzionare. Se questa è la posizione file del virus, rimuovere il valore.

Guida alla rimozione dei video per (Windows).

Sbarazzarsi di Mac OS X..

Passo 1: Disinstallare e rimuovere i file e gli oggetti correlati

Il Mac ti mostrerà un elenco di elementi che si avvia automaticamente quando si accede. Cercare eventuali applicazioni sospette identici o simili a . Controllare l'applicazione che si desidera interrompere l'esecuzione automatica e quindi selezionare sul Meno ("-") icona per nasconderlo.

- Vai a mirino.

- Nella barra di ricerca digitare il nome della app che si desidera rimuovere.

- Al di sopra della barra di ricerca cambiare i due menu a tendina per "File di sistema" e "Sono inclusi" in modo che è possibile vedere tutti i file associati con l'applicazione che si desidera rimuovere. Tenete a mente che alcuni dei file non possono essere correlati al app in modo da essere molto attenti che i file si elimina.

- Se tutti i file sono correlati, tenere il ⌘ + A per selezionare loro e poi li di auto "Trash".

Nel caso in cui non è possibile rimuovere via Passo 1 sopra:

Nel caso in cui non è possibile trovare i file dei virus e gli oggetti nelle applicazioni o altri luoghi che abbiamo sopra riportati, si può cercare manualmente per loro nelle Biblioteche del Mac. Ma prima di fare questo, si prega di leggere il disclaimer qui sotto:

Puoi ripetere la stessa procedura con il seguente altro Biblioteca directory:

→ ~ / Library / LaunchAgents

/Library / LaunchDaemons

Mancia: ~ è lì apposta, perché porta a più LaunchAgents.

Passo 2: Cerca e rimuovi file dal tuo Mac

Quando si trovano ad affrontare problemi sul vostro Mac come un risultato di script e programmi come indesiderati , il modo consigliato di eliminare la minaccia è quello di utilizzare un programma anti-malware. SpyHunter per Mac offre funzionalità di sicurezza avanzate insieme ad altri moduli che miglioreranno la sicurezza del tuo Mac e la proteggeranno in futuro.

Guida alla rimozione dei video per (Mac)

Rimuovi da Google Chrome.

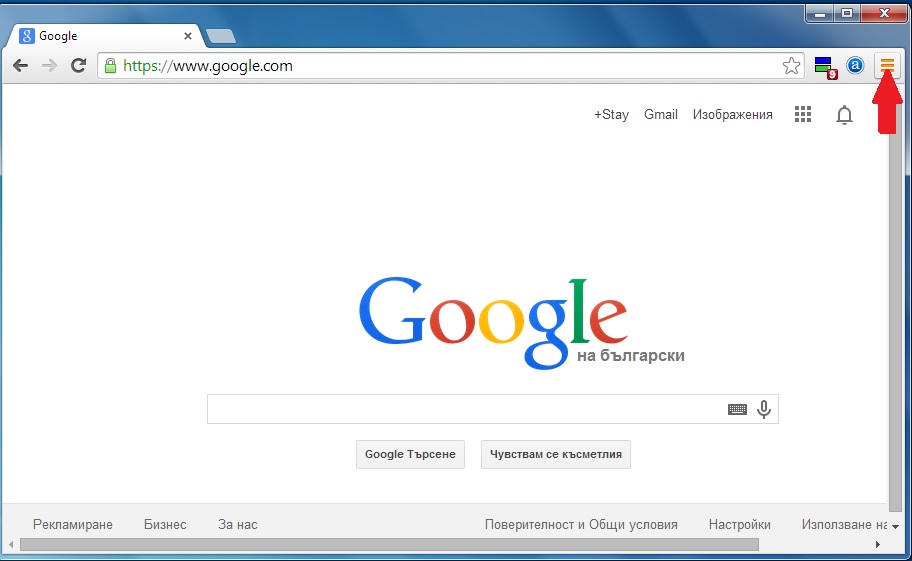

Passo 1: Avvia Google Chrome e apri il menu a discesa

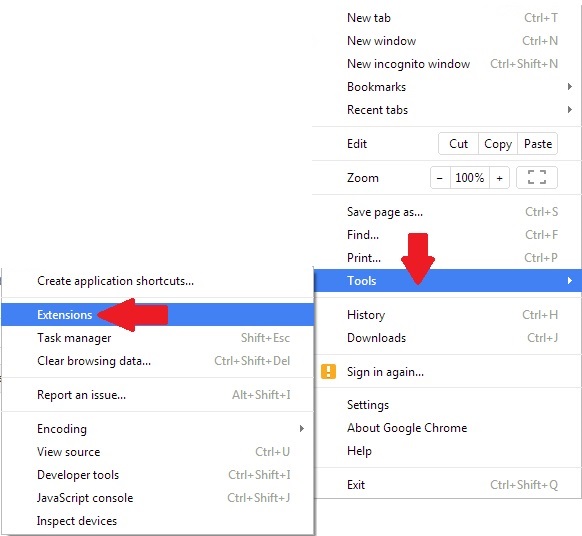

Passo 2: Spostare il cursore sopra "Strumenti" e poi dal menu esteso scegliere "Estensioni"

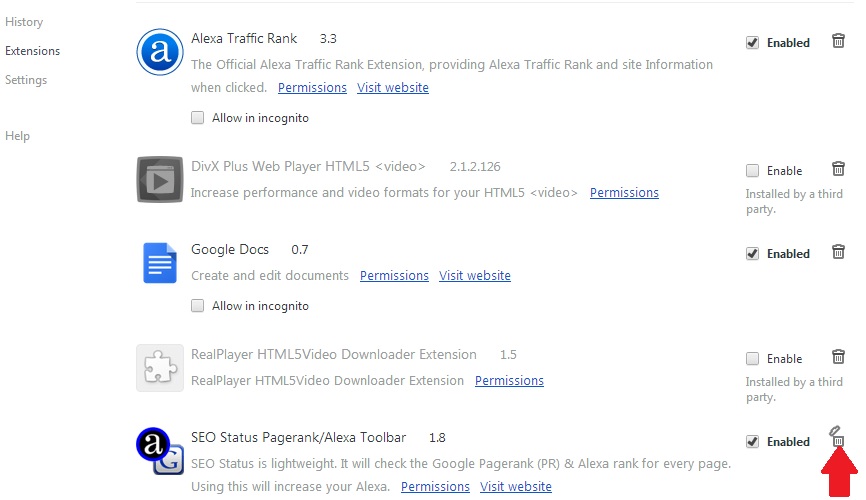

Passo 3: Dal aperto "Estensioni" menu di individuare l'estensione indesiderata e fare clic sul suo "Rimuovere" pulsante.

Passo 4: Dopo l'estensione viene rimossa, riavviare Google Chrome chiudendo dal rosso "X" pulsante in alto a destra e iniziare di nuovo.

Cancella da Mozilla Firefox.

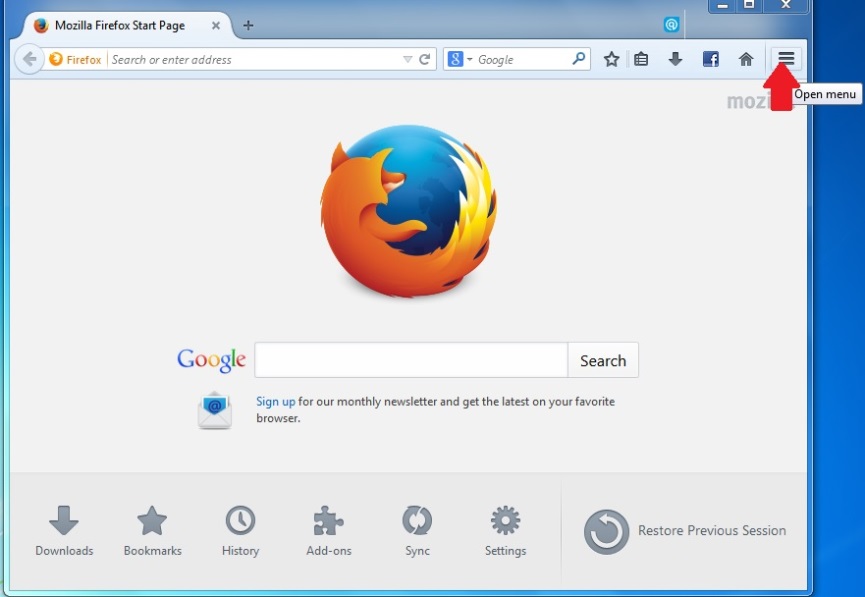

Passo 1: Avviare Mozilla Firefox. Aprire la finestra del menu:

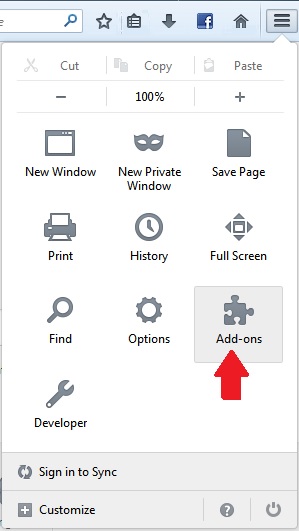

Passo 2: Selezionare il "Componenti aggiuntivi" icona dal menu.

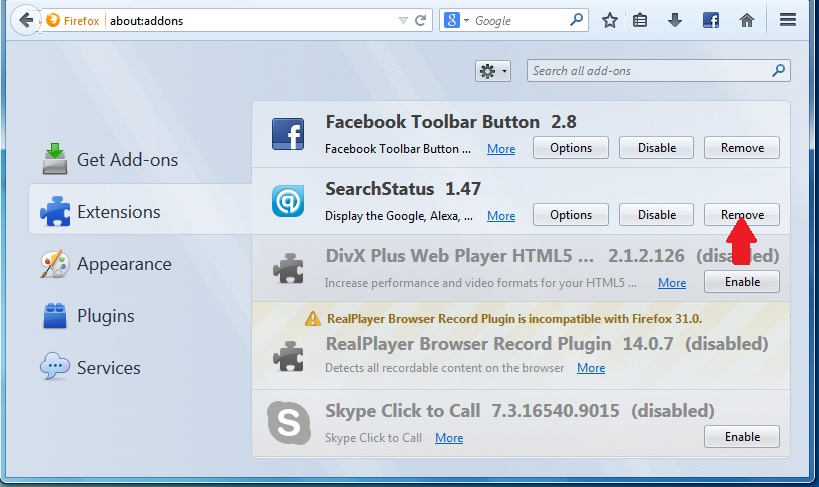

Passo 3: Selezionare l'estensione indesiderata e fare clic su "Rimuovere"

Passo 4: Dopo l'estensione viene rimossa, riavviare Mozilla Firefox chiudendo dal rosso "X" pulsante in alto a destra e iniziare di nuovo.

Disinstallare da Microsoft Edge.

Passo 1: Avviare il browser Edge.

Passo 2: Apri il menu a tendina facendo clic sull'icona nell'angolo in alto a destra.

Passo 3: Dal menu a discesa selezionare "Estensioni".

Passo 4: Scegli l'estensione dannosa sospetta che desideri rimuovere, quindi fai clic sull'icona a forma di ingranaggio.

Passo 5: Rimuovere l'estensione dannosa scorrendo verso il basso e quindi facendo clic su Disinstalla.

Rimuovi da Safari

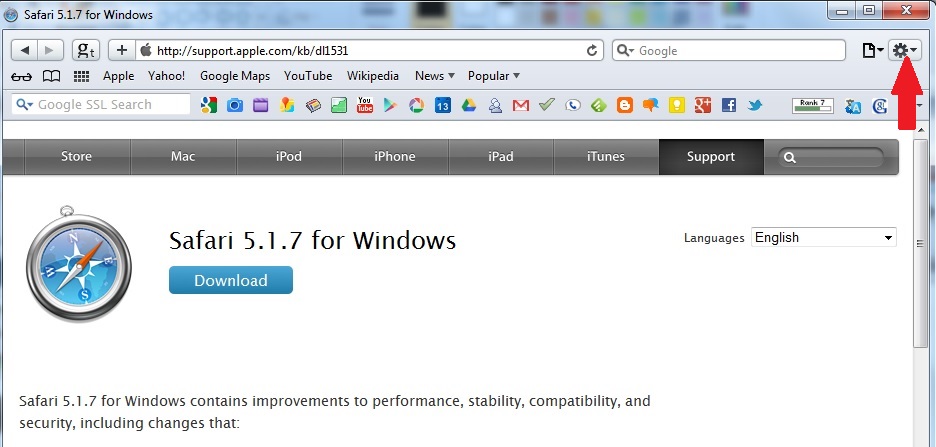

Passo 1: Avvia l'app Safari.

Passo 2: Dopo avere posizionato il cursore del mouse nella parte superiore dello schermo, fai clic sul testo di Safari per aprire il suo menu a discesa.

Passo 3: Dal menu, clicca su "Preferenze".

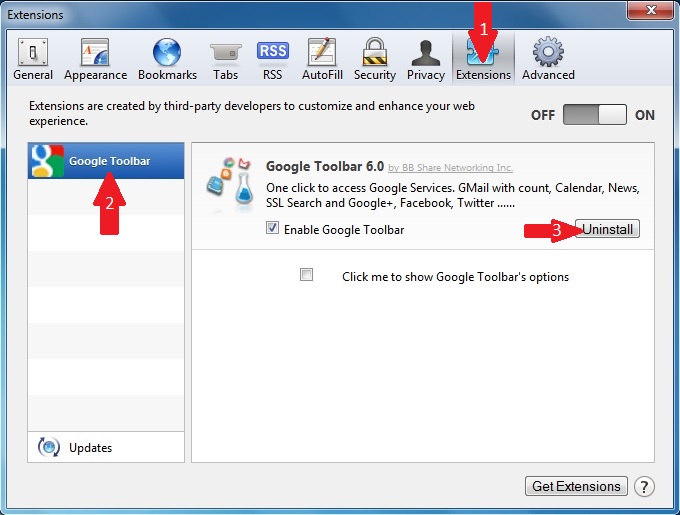

Passo 4: Dopo di che, seleziona la scheda "Estensioni".

Passo 5: Fare clic una volta sulla estensione che si desidera rimuovere.

Passo 6: Fare clic su "Disinstalla".

Una finestra pop-up che chiede conferma per disinstallare l'estensione. Selezionare 'Uninstall' di nuovo, e saranno rimossi.

Elimina da Internet Explorer.

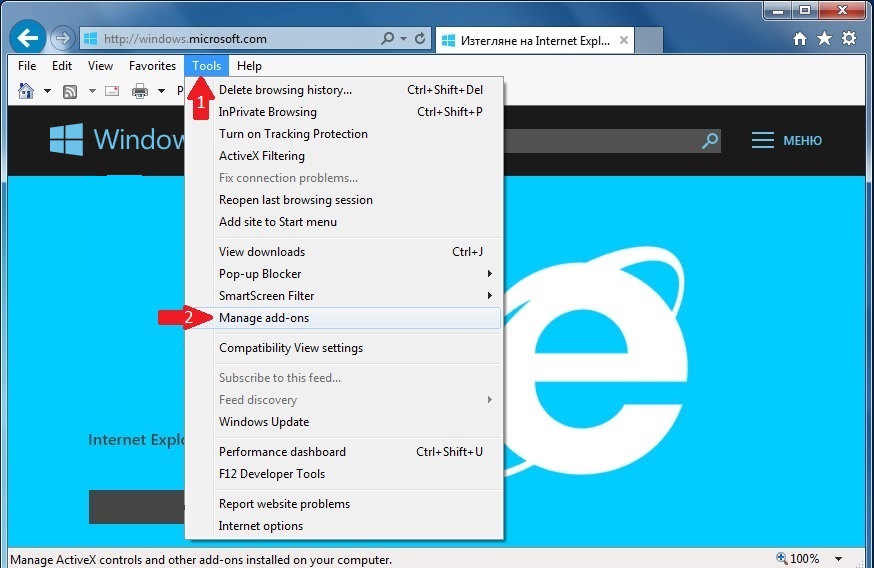

Passo 1: Avviare Internet Explorer.

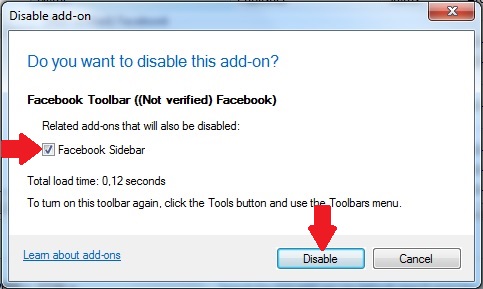

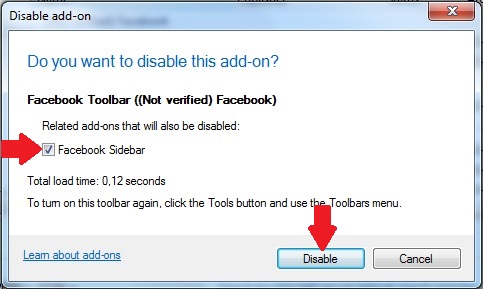

Passo 2: Fare clic sull'icona a forma di ingranaggio denominata "Strumenti" per aprire il menu a discesa e selezionare "Gestisci componenti aggiuntivi"

Passo 3: Nella finestra "Gestisci componenti aggiuntivi".

Passo 4: Seleziona l'estensione che desideri rimuovere, quindi fai clic su "Disabilita". Una finestra pop-up apparirà per informarvi che si sta per disattivare l'estensione selezionata, e alcuni altri componenti aggiuntivi potrebbero essere disattivate pure. Lasciare tutte le caselle selezionate, e fai clic su "Disabilita".

Passo 5: Dopo l'estensione indesiderato è stato rimosso, riavvia Internet Explorer chiudendolo dal pulsante rosso "X" situato nell'angolo in alto a destra e riavvialo.

Rimuovi le notifiche push dai tuoi browser

Disattiva le notifiche push da Google Chrome

Per disabilitare eventuali notifiche push dal browser Google Chrome, si prega di seguire i passi di seguito:

Passo 1: Vai a Impostazioni in Chrome.

Passo 2: In Impostazioni, selezionare “Impostazioni avanzate":

Passo 3: Fare clic su "Le impostazioni del contenuto":

Passo 4: Aperto "notifiche":

Passo 5: Fare clic sui tre punti e scegliere Blocca, Modificare o rimuovere le opzioni:

Rimuovere le notifiche push su Firefox

Passo 1: Vai a Opzioni di Firefox.

Passo 2: Vai alle impostazioni", digitare "notifiche" nella barra di ricerca e fare clic "Impostazioni":

Passo 3: Fai clic su "Rimuovi" su qualsiasi sito in cui desideri che le notifiche vengano eliminate e fai clic su "Salva modifiche"

Interrompi le notifiche push su Opera

Passo 1: In Opera, stampa ALT + P per andare su Impostazioni.

Passo 2: In Setting search, digitare "Contenuto" per accedere alle impostazioni del contenuto.

Passo 3: Notifiche aperte:

Passo 4: Fai lo stesso che hai fatto con Google Chrome (spiegato di seguito):

Elimina le notifiche push su Safari

Passo 1: Apri le preferenze di Safari.

Passo 2: Scegli il dominio da cui ti piacciono i push pop-up e passa a "Negare" da parte di "permettere".

-FAQ

Che cosa è ?

La minaccia è adware o virus redirect del browser.

Potrebbe rallentare notevolmente il computer e visualizzare annunci pubblicitari. L'idea principale è che le tue informazioni vengano probabilmente rubate o che più annunci vengano visualizzati sul tuo dispositivo.

I creatori di tali app indesiderate lavorano con schemi pay-per-click per fare in modo che il tuo computer visiti siti Web rischiosi o diversi tipi che potrebbero generare loro fondi. Questo è il motivo per cui non si preoccupano nemmeno dei tipi di siti Web visualizzati negli annunci. Questo rende il loro software indesiderato indirettamente rischioso per il tuo sistema operativo.

Quali sono i sintomi di ?

Ci sono diversi sintomi da cercare quando questa particolare minaccia e anche le app indesiderate in generale sono attive:

Sintomo #1: Il tuo computer potrebbe rallentare e avere scarse prestazioni in generale.

Sintomo #2: Hai delle barre degli strumenti, componenti aggiuntivi o estensioni sui browser Web che non ricordi di aver aggiunto.

Sintomo #3: Vedi tutti i tipi di annunci, come i risultati di ricerca supportati da pubblicità, pop-up e reindirizzamenti per apparire casualmente.

Sintomo #4: Vedi le app installate sul tuo Mac in esecuzione automaticamente e non ricordi di averle installate.

Sintomo #5: Vedi processi sospetti in esecuzione nel tuo Task Manager.

Se vedi uno o più di questi sintomi, quindi gli esperti di sicurezza consigliano di controllare la presenza di virus nel computer.

Quali tipi di programmi indesiderati esistono?

Secondo la maggior parte dei ricercatori di malware ed esperti di sicurezza informatica, le minacce che attualmente possono colpire il tuo dispositivo possono essere software antivirus non autorizzato, adware, browser hijacker, clicker, ottimizzatori falsi e qualsiasi forma di PUP.

Cosa fare se ho un "virus" come ?

Con poche semplici azioni. Innanzitutto, è imperativo seguire questi passaggi:

Passo 1: Trova un computer sicuro e collegalo a un'altra rete, non quello in cui è stato infettato il tuo Mac.

Passo 2: Cambiare tutte le password, a partire dalle tue password e-mail.

Passo 3: consentire autenticazione a due fattori per la protezione dei tuoi account importanti.

Passo 4: Chiama la tua banca a modificare i dati della carta di credito (codice segreto, eccetera) se hai salvato la tua carta di credito per acquisti online o hai svolto attività online con la tua carta.

Passo 5: Assicurati che chiama il tuo ISP (Provider o operatore Internet) e chiedi loro di cambiare il tuo indirizzo IP.

Passo 6: Cambia il tuo Password Wi-Fi.

Passo 7: (Opzionale): Assicurati di scansionare tutti i dispositivi collegati alla tua rete alla ricerca di virus e ripeti questi passaggi per loro se sono interessati.

Passo 8: Installa anti-malware software con protezione in tempo reale su ogni dispositivo che hai.

Passo 9: Cerca di non scaricare software da siti di cui non sai nulla e stai alla larga siti web di bassa reputazione generalmente.

Se segui questi consigli, la tua rete e tutti i dispositivi diventeranno significativamente più sicuri contro qualsiasi minaccia o software invasivo delle informazioni e saranno privi di virus e protetti anche in futuro.

Come funziona?

Una volta installato, può raccogliere dati utilizzando tracker. Questi dati riguardano le tue abitudini di navigazione sul web, come i siti web che visiti e i termini di ricerca che utilizzi. Viene quindi utilizzato per indirizzarti con annunci pubblicitari o per vendere le tue informazioni a terzi.

possono anche scaricare altro software dannoso sul tuo computer, come virus e spyware, che può essere utilizzato per rubare le tue informazioni personali e mostrare annunci rischiosi, che potrebbero reindirizzare a siti di virus o truffe.

È malware?

La verità è che i PUP (adware, browser hijacker) non sono virus, ma potrebbe essere altrettanto pericoloso poiché potrebbero mostrarti e reindirizzarti a siti Web di malware e pagine di truffe.

Molti esperti di sicurezza classificano i programmi potenzialmente indesiderati come malware. Ciò è dovuto agli effetti indesiderati che i PUP possono causare, come la visualizzazione di annunci intrusivi e la raccolta di dati dell'utente senza la conoscenza o il consenso dell'utente.

Informazioni sulla ricerca

I contenuti che pubblichiamo su SensorsTechForum.com, questa guida alla rimozione inclusa, è il risultato di ricerche approfondite, duro lavoro e la dedizione del nostro team per aiutarti a rimuovere lo specifico, problema relativo all'adware, e ripristinare il browser e il sistema informatico.

Come abbiamo condotto la ricerca su ?

Si prega di notare che la nostra ricerca si basa su un'indagine indipendente. Siamo in contatto con ricercatori di sicurezza indipendenti, grazie al quale riceviamo aggiornamenti quotidiani sugli ultimi malware, adware, e definizioni di browser hijacker.

Inoltre, la ricerca dietro la minaccia è supportata da VirusTotal.

Per comprendere meglio questa minaccia online, si prega di fare riferimento ai seguenti articoli che forniscono dettagli informati.

voci di registro create da Fix sul PC.

voci di registro create da Fix sul PC.

1. Installare SpyHunter per ricercare e rimuovere .

1. Installare SpyHunter per ricercare e rimuovere .

1. Per Windows 7, XP e Vista.

1. Per Windows 7, XP e Vista. 2. Per Windows 8, 8.1 e 10.

2. Per Windows 8, 8.1 e 10.