iOS en MacOS werden lange tijd onoverwinnelijk maar feiten en statistieken blijkt een andere waarheid. Volgens een nieuw onderzoek, is er een in de buurt 400% toenemen in cryptomining aanvallen op iPhones. Deze toename is geregistreerd in de laatste twee weken van september, wanneer aanvallen tegen de Safari-browser ook aanzienlijk toegenomen, Check Point zei. De aanvallen werden het leveren van de beruchte Coinhive malware.

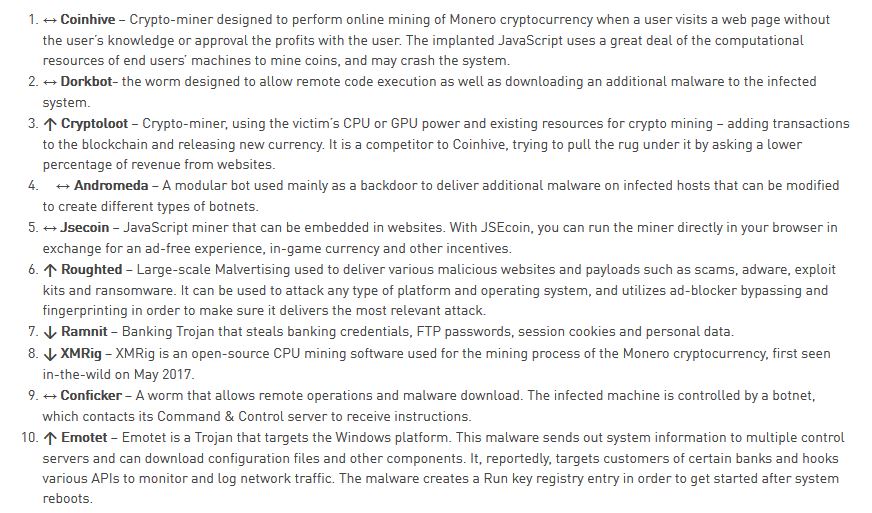

Meest populair Malware voor september 2018

Cryptomining aanvallen op Apple-apparaten op de Stijging

Volgens de bevindingen van Point controleren, cryptomining blijft een voorkomende bedreiging voor de wereldwijde organisaties. Ook moet worden opgemerkt dat de aanvallen op Apple-apparaten geen nieuwe functionaliteiten hebben aangenomen, ondanks de plotselinge sterke stijging. Onderzoekers hebben niet geconcludeerd waarom dit gebeurt, en wijzen erop dat de beveiliging van mobiele apparaten vaak wordt genegeerd in organisaties. Om te voorkomen dat ze het zwakke punt in corporate security, mobiele apparaten moet efficiënter worden beschermd via dreigingspreventie oplossingen, het verslag aantekeningen.

De Coinhive malware, in het bijzonder, is nu van invloed zijn 19% van de wereldwijde organisaties. Een ander stuk van kwaadaardige software die op grote schaal is ingezet in aanvallen is de Dorkbot Trojan, die in het verslag legt op de tweede plaats in termen van wereldwijde impact na Coinhive.

[wplinkpreview url =”https://sensorstechforum.com/dorkbot-malware-2012-resurfaces-becomes-major-threat/”]Dorkbot is in feite een 6-jarige banking malware die is opgedoken in het wild om een grote bedreiging geworden, beveiligingsrapporten onlangs onthuld.De Dorkbot banking malware begon kwaadaardige activiteiten terug in 2012 maar nu lijkt het erop dat de malware is begonnen met het aanvallen van de financiële instellingen opnieuw.

Dorkbot is ontworpen om meerdere bestanden te laten vallen, in de %AppData% en %Temp% directories, en onder die bestanden zijn worm infectie bestanden, die het mogelijk maken om automatisch verspreid over verschillende machines. Dorkbot kan ook sterk de sub-toetsen Windows-register te wijzigen, Microsoft verslag. De malware-aanvallen in de eerste plaats de sub-sleutels Run en RunOnce, waar het creëert registry entries voor al haar uitvoerbare bestanden automatisch worden uitgevoerd bij het opstarten van Windows.

Andere opmerkelijke malware stukken die gemaakt in de meest recente malware analyse Check Point's omvatten [wplinkpreview url =”https://sensorstechforum.com/cryptoloot-coinhive-monero-miner-remove-pc/”]Cryptoloot, Andromeda, [wplinkpreview url =”https://sensorstechforum.com/millions-computers-infected-cryptocurrency-miners/”]Jsecoin, [wplinkpreview url =”https://sensorstechforum.com/roughted-malvertising-ad-blockers/”]Roughted, [wplinkpreview url =”https://sensorstechforum.com/german-nuclear-plant-hit-by-w32-ramnit-and-conficker-worms/”]Ramnit, [wplinkpreview url =”https://sensorstechforum.com/vmprotect-vmprotectss-exe-xmrig-monero-cpu-miner-remove/”]XMRig, Conficker, en [wplinkpreview url =”https://sensorstechforum.com/emotet-trojan-protection-guide/”]Emmott: