iOS og MacOS var længe troet uovervindelig, men fakta og statistikker viser en anden sandhed. Ifølge en helt ny forskning, der er en nær 400% stigning i cryptomining angreb mod iPhones. Denne stigning er blevet registreret i de sidste to uger af september, når angreb mod Safari-browseren også steget markant, Check Point sagde. Angrebene var at levere den berygtede Coinhive malware.

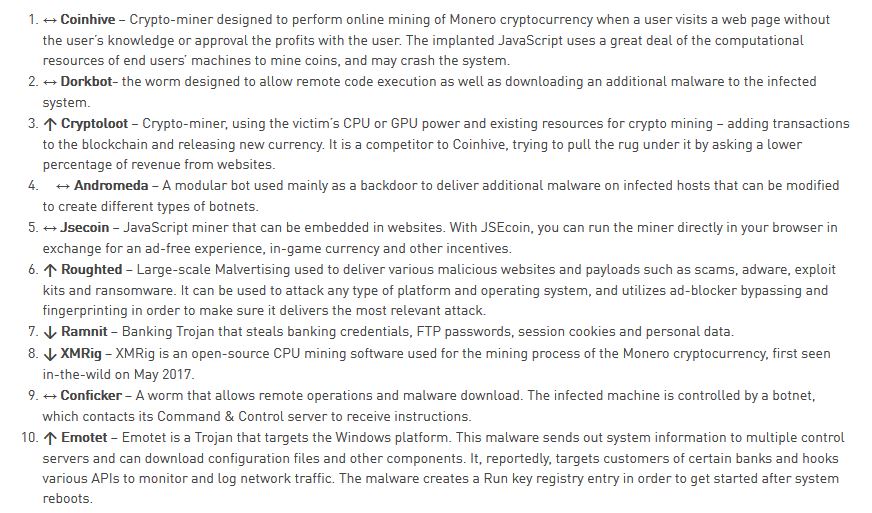

Mest populære malware for september 2018

Cryptomining angreb mod Apple-enheder på Rise

Ifølge Check Points resultater, cryptomining fortsætter med at være en udbredt trussel for globale organisationer. Det skal også bemærkes, at angrebene på Apple-enheder ikke har indført nogen nye funktionaliteter, trods den pludselige stigning. Forskere har ikke indgået, hvorfor dette sker, og påpeger, at sikkerheden i mobile enheder ofte bliver overset i organisationer. For at forhindre dem i at være det svage punkt i virksomhedernes sikkerhed, mobile enheder bør beskyttes effektivt via forebyggelse trussel løsninger, rapporten noter.

Den Coinhive malware, især, er nu påvirker 19% af globale organisationer. Et andet stykke af ondsindet software, der har været almindeligt anvendt i angreb er Dorkbot Trojan, som rapporten lægger andenpladsen i form af globale konsekvenser efter Coinhive.

[wplinkpreview url =”https://sensorstechforum.com/dorkbot-malware-2012-resurfaces-becomes-major-threat/”]Dorkbot er i virkeligheden en 6-årig bank malware, der har dukket op i naturen for at blive en stor trussel, sikkerhedsrapporter for nylig afsløret.Den Dorkbot bank malware startede sin ondsindet aktivitet tilbage i 2012 men nu ser det ud, at malware er begyndt at angribe finansielle institutioner igen.

Dorkbot er designet til at slippe flere filer, i %AppData% og %Temp% mapper, og blandt disse filer er ormen infektion filer, der tillader det til automatisk spredt på forskellige maskiner. Dorkbot kan også stærkt ændre Windows registreringsdatabasen sub-nøgler, Microsoft rapport. Den malware angriber primært Run og RunOnce sub-nøgler, hvor det skaber poster i registreringsdatabasen for alle sine eksekverbare filer til automatisk at køre efter lanceringen af Windows.

Andre bemærkelsesværdige malware stykker, der er foretaget i Check Points seneste malware analyse omfatter [wplinkpreview url =”https://sensorstechforum.com/cryptoloot-coinhive-monero-miner-remove-pc/”]Cryptoloot, Andromeda, [wplinkpreview url =”https://sensorstechforum.com/millions-computers-infected-cryptocurrency-miners/”]Jsecoin, [wplinkpreview url =”https://sensorstechforum.com/roughted-malvertising-ad-blockers/”]Roughted, [wplinkpreview url =”https://sensorstechforum.com/german-nuclear-plant-hit-by-w32-ramnit-and-conficker-worms/”]ramnit, [wplinkpreview url =”https://sensorstechforum.com/vmprotect-vmprotectss-exe-xmrig-monero-cpu-miner-remove/”]XMRig, Conficker, og [wplinkpreview url =”https://sensorstechforum.com/emotet-trojan-protection-guide/”]Emmott: