DDoS, of een distributed denial-of-service-aanval, is een van de meest voorkomende manieren ernstige inbraken verbergen, afpersen ondernemingen of sabotage concurrenten. We hebben gezien veel DDoS-aanvallen vinden plaats in 2015, en rapporten zijn al uitgebracht met nadruk op de groei in populariteit van deze aanvallen.

DDoS, of een distributed denial-of-service-aanval, is een van de meest voorkomende manieren ernstige inbraken verbergen, afpersen ondernemingen of sabotage concurrenten. We hebben gezien veel DDoS-aanvallen vinden plaats in 2015, en rapporten zijn al uitgebracht met nadruk op de groei in populariteit van deze aanvallen.

De hoogtepunten in het verslag van Kaspersky's

Kaspersky's onderzoekers hebben een aantal belangrijke conclusies in hun bevindingen op basis van onderzoek van het derde kwartaal van 2015:

- DDoS-aanvallen gericht op financiële instellingen en af te persen hen.

- DDoS-aanvallen zijn begonnen met het gebruik van nieuwe tactieken om het aantal aanvallen te verhogen door het manipuleren van webpagina's.

- -Linux gebaseerde botnets overhand in de verdeling van de DDoS-aanvallen.

Volgens gegevens verzameld door het beruchte lab, minstens 45% van gedetecteerde DDoS-aanvallen werden gelanceerd vanaf Linux machines. Een van de meer ‘innovatieve’ dergelijke aanvallen getuige van dit jaar was de ene op de CloudFlare bedrijf.

Hier is hoe het ging:

Een pagina die behoorde tot een van haar klanten werd aangevallen en ging door 275,000 HTTP-verzoeken / seconde. De aanvallers gebruikten ook kwaadaardige JavaScript ingebed in advertenties. Een iframe met een kwaadaardige advertentie met daarin de slechte JavaScript werd uitgevoerd op de browsers van meerdere gebruikers. Het resultaat was hun werkstations begonnen sendind XHR verzoeken aan het slachtoffer. Volgens sommige deskundigen, deze kwaadaardige advertenties kunnen ook legitieme applicaties weer te geven.

De XOR Attack

Een Linux-gebaseerde, DDoS-botnet werd continu geobserveerd door security specialisten. De slachtoffers waren voornamelijk Aziatische websites die toebehoorde aan onderwijsinstellingen en gaming communities. Wat onderscheidt dit botnet van anderen is het uitgebreide gebruik van XOR encryptie, toegepast, zowel in de malware en in de communicatie met de Command & Control Server. Niet alleen heeft het botnet gebruik XOR encryptie, maar het kan ook zichzelf verspreiden door-brute dwingen wachtwoorden die naar de root account in Linux-systemen.

DDoS-aanvallen Duur, Plaats

Kaspersky meldde ook een aanval tegen een van haar klanten die duurde ongeveer 2 weken. Bovendien, een onderneming die zich in Nederland werd geraakt 22 tijden. Het is alleen maar logisch dat DDoS-aanvallen worden steeds meer en meer geavanceerde, en de middelen om te dragen hen zijn gemakkelijk beschikbaar gesteld op de zwarte markt.

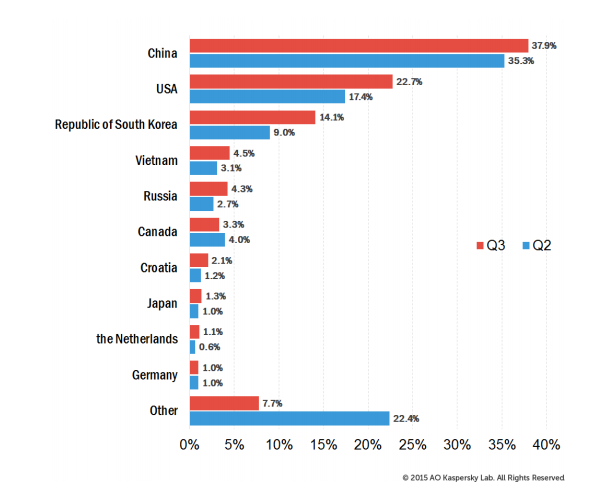

Kaspersky's gegevens blijkt ook dat de voornaamste slachtoffers van dergelijke aanvallen zijn gebruikers in China, de Verenigde Staten, Zuid-Korea, Rusland, Vietnam, Kroatië, Canada, Japan, Holland, en Frankrijk. Ook, de meest voorkomende DDoS's toegepast SYN, TCP en HTTP-pakketten.

Hoewel het aantal aanvallen is ongelijk het hele jaar door, op een dag heeft een opmerkelijke piek getoond. Het hoogste aantal aanvallen in één dag was 1344, en werd opgenomen op 24 september. nieuwsgierig, in het derde kwartaal van 2015, Dinsdag verschijnt de hoogste DDoS activiteit van alle dagen van de week.

Neem een kijkje op de hele 2015 Kaspersky DDoS rapport.

Meer must-read 2015 rapporten:

Top 3 ransomware Families, deel I