Oude malware verdwijnt niet, zoals blijkt uit recente hernemingen van oude zaken. Gisteren schreven we over de hernieuwde verdeling van de bekende Backdoor.Nital en Gh0st RAT. Dit artikel is gewijd aan een andere oude malware stuk van de worm soort - QakBot - die al sinds is geweest 2009. Onderzoekers verbonden recente Microsoft Active Directory uitsluitingen te QakBot.

Active Directory, Microsoft's directory server, is zo ontworpen dat admins om netwerken te bedienen vanaf één locatie. Het is niet moeilijk om de stress Active Directory uitsluitingen kunnen brengen over admins stel.

bedreiging Samenvatting

| Naam | QakBot |

| Type | computer Worm, Banking Trojan, informatie Stealer |

| Korte Omschrijving | Een worm verspreidt zich door het netwerk aandelen en verwisselbare media. De worm kan meer malware te downloaden, stelen van gevoelige informatie, of open een achterdeur op de besmette systeem. Het is ook een Banking Trojan. |

| Symptomen | In haar laatste operatie, slachtoffers worden uitgesloten van Active Directory-accounts. |

| Distributie Methode | Verwisselbare media drives, netwerken |

| Detection Tool |

Zien of je systeem is getroffen door malware

Download

Malware Removal Tool

|

Gebruikerservaring | Word lid van onze Forum naar QakBot Bespreek. |

QakBot Technisch overzicht

binnenkort zetten, QakBot is een worm zich via gedeelde netwerken en verwisselbare media. De worm kan meer malware te downloaden, stelen van gevoelige informatie, of open een achterdeur op de besmette systeem. Enkele jaren geleden ontdekten onderzoekers dat QakBot heeft zelfs rootkit mogelijkheden, die zijn aanwezigheid te verbergen op het systeem en maken het stealthier.

Wat betreft de laatste schade verbonden aan QakBot - de Active Directory-uitsluitingen - ze vond vorige week plaats en zijn een primeur voor de malware.

Volgens onderzoekers bij IBM's X-Force, getroffen gebruikers waren niet in staat om toegang te krijgen tot endpoints, bedrijfsservers en genetwerkte activa op de getroffen gebieden.

QakBot Distribution

Slechts een paar dagen geleden een bericht verscheen op Reddit vermelding van de vernieuwde stand der malware. Volgens de Reddit gebruiker die de discussie op gang gekomen, een school district was “volledig beïnvloed” door haar nieuwste variant.

Het 2017 variant zich verspreid met de hulp van een druppelaar dat ongeveer wacht 15 minuten uit te voeren. Dit wordt gedaan om de kans op opsporing afnemen van zandbakken of anti-virus engines. De druppelaar opent vervolgens een uitvoerbaar, injecteert een DLL-bestand, overschrijven van het oorspronkelijke bestand. Eindelijk, de druppelaar downloads QakBot.

Zoals reeds gezegd, de malware heeft altijd worm-achtige mogelijkheden weergegeven door zijn vermogen om zichzelf te repliceren via gedeelde stations en verwisselbare media. In haar laatste campagnes van de malware is het gebruik van netwerken te verspreiden, vergrendeling gebruikers uit hun rekeningen. De voortplanting is gebaseerd op fietsen door gebruiker en domeingeloofsbrieven, onderzoekers zeggen.

Om dit te doen, de malware paren logins met diverse wachtwoord te raden technieken, zoals het raden van wachtwoorden door het gebruik van woorden in een woordenboek. "Onder bepaalde domeinconfiguraties, de malware's dictionary attack voor toegang tot de doelgroep machines kan resulteren in meerdere mislukte pogingen tot authenticatie, die uiteindelijk leiden tot een accountvergrendelingsbeleid,”De onderzoekers uitgelegd in een blogpost.

QakBot - een Worm en een Banking Trojan

QakBot is ook bekend te richten bedrijven. Wat maakt het een ware nachtmerrie is dat het deel uitmaakt worm, part banking Trojan:

QakBot is modulair, multithread malware waarvan de verschillende onderdelen uit te voeren online bankieren credential diefstal, een backdoor feature, SOCKS proxy, uitgebreide anti-onderzoek mogelijkheden en de mogelijkheid om antivirus te ondermijnen (VAN) gereedschap. Afgezien van de ontwijkingstechnieken, gegeven beheerdersrechten, huidige variant QakBot kunt beveiligingssoftware uit te schakelen op het eindpunt.

Op de top van al het andere, QakBot nog steeds in staat zijn om detectie te vermijden en is zeer persistent. Systeem herstart niet zo goed werken als verwijdering pogingen met Registry runkey en geplande taken. De malware zal nog steeds te laden na het elk systeem reboot. Wat betreft de geplande taak in schtasks.exe - zal zij de malware run op getimede intervallen te maken.

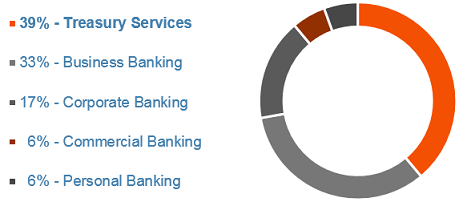

Samengevat, QakBot is een worm, een banking Trojan en een informatie-stealer. belangwekkend, het is “ook de eerste Trojan die is ontworpen om uitsluitend richten op de zakelijke bancaire sector, een roeping waaraan zij in de afgelopen acht jaar”true heeft gehouden. Dit zijn de sectoren getroffen door de gevaarlijke malware:

QakBot Mitigation en bescherming

Sinds QakBot richt zich primair op banken en bedrijven, potentiële slachtoffers moeten adaptieve detectie van malware-oplossingen met real-time mogelijkheden te gebruiken. Het allereerste wat, echter, is cybersecurity bewustzijn, onderzoekers zeggen. "Gebruikers kunnen zichzelf en hun organisaties te beschermen door het beoefenen van surfen op hygiëne, het uitschakelen van online advertenties, filteren macro executie in bestanden die worden geleverd via e-mail en het observeren van andere security best practices".

Om QakBot activiteit op het netwerk te beperken, gebruikers moeten geruststellen domein accounts zijn geconfigureerd met de minste privilege nodig is om werk uit te voeren

Organisaties worden geadviseerd om een willekeurige rekening van domeinadmin voor de veiligheid te maken en vervolgens zorg ervoor dat rapporteert rechtstreeks aan de beveiliging van informatie en event management systeem (SIEM) als er een poging om het te gebruiken.

En tenslotte, organisaties moeten voorkomen workstation-to-workstation communicatie waar mogelijk “mogelijk malware dwingen van de sleuven en in gebieden waar centrale detectiesystemen snel oppikt", onderzoekers concluderen.

Spy Hunter scanner zal alleen de bedreiging op te sporen. Als u wilt dat de bedreiging voor automatisch verwijderd, je nodig hebt om de volledige versie van de anti-malware gereedschap kopen.Ontdek meer over SpyHunter Anti-Malware Tool / Hoe te verwijderen SpyHunter