Raccoon Infostealer: Invoering

Er is een nieuw informatiesysteem stealer in de stad. Dubbed Wasbeer, de malware wordt steeds populairder omdat het wordt verkocht als een MAAS (malware-as-a-service). Raccoon heeft al besmet duizenden slachtoffers wereldwijd.

Volgens onderzoekers, de Raccoon malware heeft honderden apparaten verontreinigde over de hele wereld in slechts een paar maanden, en heeft card gegevens en e-mail geloofsbrieven van slachtoffers verkregen. De malware is al een van de top 10 meest genoemde malware gereedschappen in de ondergrondse gemeenschap.

De malware is niet overdreven verfijnd of vernieuwend, toch zijn malware-as-a-service (MAAS) model geeft cybercriminelen een snelle en eenvoudige methode om geld te verdienen door compromitterende gevoelige gebruikersgegevens.

Het Raccoon infostealer was ontdekt door Cybereason onderzoekers, wie zegt dat “deze stam van malware duikt voor het eerst pas in 2019, en heeft al een sterke aanhang onder cybercriminelen. zijn populariteit, zelfs met een beperkte feature set, signalen de voortzetting van een groeiende trend van de commoditization van malware als ze volgen een MAAS (Malware-as-a-Service) modelleren en evolueren hun inspanningen.”

bedreiging Samenvatting

| Naam | Raccoon Infostealer |

| Type | Infostealer, Malware |

| Verwijderingstijd | Minder dan 15 notulen (volledige systeemscan) |

| Removal Tool |

Zien of je systeem is getroffen door malware

Download

Malware Removal Tool

|

Wasbeer Infostealer-varianten

April 2020 Variant

Deze versies vertoonden een verandering in het initiële infectiemechanisme. De eerste actie zal een eerste installatie script ophalen van de werkelijke malware van een trigger Google Cloud Services repository. Dit is een belangrijke stap, zoals de meeste van de firewalls en andere security oplossingen die zij zal overwegen een veilige en legitieme activiteit en niet raise aandacht.

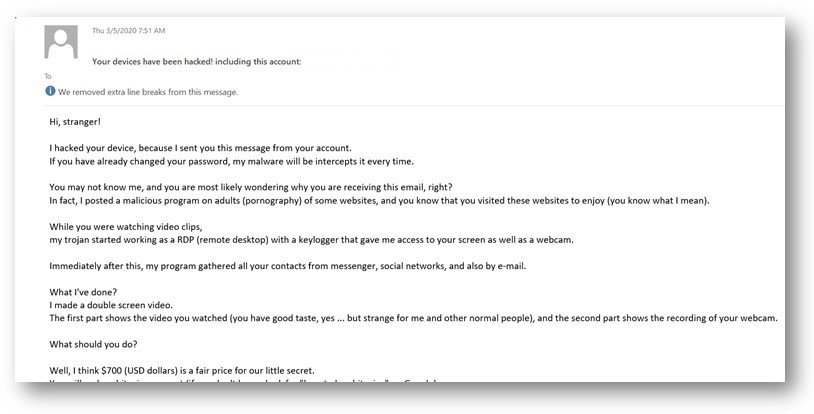

De nieuwe releases van de Raccoon infostealer-malware werden geleverd via een phishing e-mail campagne:

De ontvangers wordt getoond, een bericht van een vriend beweren dat hun inbox zijn gecompromitteerd. Een ander typisch scenario gebruikt om de beoogde slachtoffers te manipuleren is voor het verzenden van waarschuwingsberichten beweren dat hun e-mails zijn gehackt. Verschillende chantage tactiek zal worden gebruikt om de gebruikers te manipuleren om het openen van de browser van links of het downloaden van bijgevoegde bestanden. Afhankelijk van de huidige vorm van de levering van de payload drager kan een macro zijn, een onafhankelijke script, een uitvoerbaar bestand of ander bestandstype.

Maart 2020 Variant

De Raccoon-malware werd verspreid in een sextortion phishing-strategie. De criminelen zijn het verzenden van e-mailberichten die naakt beelden, die kwaadaardige scripts bevatten bevatten. De inhoud van deze phishing e-mails blijkt ook dat de criminele groep achter het heet rode schedel. Het uitgangspunt van de e-mails is dat de hackers in staat zijn om een kennis van de ontvangers in gevaar zijn geweest en naakt foto's van hun naakte vriendinnen gevonden. Ze lijken samen te hangen of direct aan de e-mailberichten.

De malware zou worden ingevoegd in payload-carrierbestanden – de ontvangers zullen worden geïnstrueerd hoe ze de ingebouwde scripts kunnen inschakelen – dit is het geval bij macro-geïnfecteerde documenten. Ze kunnen van alle populaire bestandstypen: presentaties, databases, spreadsheets en tekstdocumenten. De lopende van de macro's zal een PowerShell eerste infectie script uit te voeren. Dit script zal leiden tot de Raccoon malware installatie.

Een andere afpersing zwendel die wordt gebruikt door de criminelen is de verspreiding van valse DocuSign documenten. Ze worden gemaskeerd als legitieme bestanden die, indien geactiveerd is, zal de malware te downloaden.

Latere wasbeerversies

Een gevaarlijke functie die in sommige latere versies van de malware wordt aangetroffen, is dat deze ook informatie kan stelen van gecompromitteerde apparaten die gebruik maken van het anonieme TOR-netwerk.. Het verzamelen van informatie module is nu bijgewerkt naar software omvatten, zoals Mozilla Firefox, Google Chrome, Microsoft Edge en etc.

Deze versies kunnen bovendien inloggegevens stelen van een van de populaire cryptocurrency-portefeuilles: Electrum, Ethereum, Jaxx, Exodus en Monero onder anderen. Deze informatie stelen functionaliteit wordt ook uitgebreid tot populaire e-mailprogramma's zoals Outlook, Foxmail en Mozilla Thunderbird. De aanvallers zijn waarschijnlijk met behulp van de Raccoon om gevoelige gebruikersgegevens te verwerven - het belangrijkste doel is om binnen te dringen op het doel netwerk. Het is heel goed mogelijk dat wanneer dit gebeurt, kan het virus beheerdersrechten te verwerven.

De geavanceerde functionaliteit van de Raccoon maakt het mogelijk om veel van de kwaadaardige acties uit te voeren:

- Verkenning - De Trojan kan screenshots van de activiteit van de gebruiker te nemen en automatisch stuur ze naar de hacker operators.

- extra Infecties - Vaak, deze infecties kunnen worden gebruikt om andere malware naar de hosts te sturen: ransomware, saboteren van scripts, en etc.

- systeemreconfiguratie - Raccoon infecties kunnen worden gebruikt om drastisch te herconfigureren van het systeem - wijzigingen kunnen worden aangebracht in het Windows-register, configuratiebestanden, en etc.

Raccoon monsters lijken te zijn gemaakt als onderdeel van een wereldwijde RAAS (ransomware-as-a-service) bediening - dit betekent dat de oorspronkelijke ontwikkelaars van de malware aanbod aanpassingsopties aan potentiële kopers. Er kunnen verschillende tariefplannen en opties die van de ontwikkelaars kunnen worden besteld, evenals aangepaste orders.

Raccoon Infostealer malware - Technisch overzicht

Allereerst, Het is belangrijk op te merken dat Raccoon is geschreven in C ++ en is ontworpen om te werken op zowel 32-bits en 64-bits besturingssystemen. Hoewel het oorspronkelijk werd geclassificeerd als een password stealer door vele AV-bedrijven, De Infosec gemeenschap heeft waargenomen als hefboom te gebruiken meer mogelijkheden. Zo, het is gecategoriseerd als een informatie-stealer (infostealer).

De analyse van de inforstealer toont aan dat het werd ontwikkeld door een Russische cybercriminaliteit groep. De malware is staat is om een grote hoeveelheid informatie, ondanks het gebrek aan verfijning - kan het slachtoffer infecteren met behulp van diverse technieken, en kan stelen tal van gevoelige informatie, zoals credit card gegevens, cryptogeld portefeuilles, browser gegevens, en e-mail geloofsbrieven.

De Raccoon malware wordt snel een inzicht te krijgen van de nieuwe bedreiging actoren, te popelen om het te gebruiken in hun campagnes. Het is al uitgegroeid tot een van de top 10 de meeste verwezen malware stukken op ondergrondse marktplaatsen, infecteren vele eindpunten internationaal over beide organisaties en personen in Noord-Amerika, Europa, en Azië.

Raccoon volgt op een malware-as-a-service model, waardoor mensen een snelle en eenvoudige manier om geld te verdienen door het stelen van gevoelige gegevens worden zonder een grote financiële investering of technische know-how.

Het blijkt ook dat de cybercrime team achter Raccoon wordt bewonderd in de ondergrondse gemeenschap voor hun niveau van de dienstverlening, ondersteuning, en user experience, maar heeft een aantal aanvallen van publieke vetes en innerlijke conflicten geconfronteerd, het officiële rapport zegt.

Raccoon Infostealer distributiemethoden

exploit kits. De Raccoon infostealer is gebruik te maken van verschillende manieren voor de distributie op verschillende apparaten, maar het berust meestal op exploiteren kits, phishing-aanvallen, en gebundelde malware. Cybercriminelen zijn specifiek met behulp van de Fallout EK een PowerShell bijvoorbeeld uit Internet Explorer te genereren en vervolgens downloaden van de belangrijkste payload van de malware.

Phishing. De phishing-campagnes die de inforstealer zijn gebaseerd op de e-mailberichten die een bijgevoegd Word-document. Wanneer het potentieel slachtoffer opent het Word-document en maakt het mogelijk macro's, de macro code maakt een verbinding met een kwaadaardige domein naar het kwaadaardige payload te downloaden.

gebundelde malware. De aanvallers zijn ook gebruik te maken van de bundeling methode, waarbij Raccoon is gebundeld met legitieme software. Als een gebruiker een geïnfecteerd installer downloadt, de malware zal zich installeren in de stille, en zal de gebruiker niet merken.

Raccoon Infostealer – Verwijdering

Met het oog op de Raccoon infostealer volledig verwijderen van uw computersysteem, raden wij u aan volg de instructies voor het verwijderen onder dit artikel. Als de eerste twee handmatige stappen verwijderd lijken niet te werken, we raden wat de meeste security experts adviseren - om te downloaden en uitvoeren van een scan van uw computer met een gerenommeerde anti-malware programma.

Het downloaden van deze software zal niet alleen bespaart u wat tijd, maar zal alle Raccoon malware bestanden en programma's die verband houden met het te verwijderen en zal uw computer te beschermen tegen dergelijke opdringerige apps en malware in de toekomst.

Voorbereiding voor het verwijderen wasbeer Infostealer.

Voor het eigenlijke verwijdering, Wij raden u aan de volgende voorbereidende stappen te doen.

- Zorg ervoor dat u deze instructies altijd open en in de voorkant van je ogen.

- Doe een back-up van al uw bestanden, zelfs als ze konden worden beschadigd. U moet een back-up van uw gegevens met een cloud backup oplossing en verzekeren van uw bestanden tegen elke vorm van verlies, zelfs van de meest ernstige bedreigingen.

- Wees geduldig als deze een tijdje zou kunnen nemen.

- Scannen op malware

- Registers repareren

- Verwijder virusbestanden

Stap 1: Scannen op Raccoon Infostealer met SpyHunter Anti-Malware Tool

Stap 2: Verwijder eventuele registers, aangemaakt door Raccoon Infostealer op uw computer.

De doorgaans gericht registers van Windows-machines zijn de volgende:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

U kunt ze openen door het openen van het Windows-register-editor en met weglating van alle waarden, aangemaakt door Raccoon Infostealer er. Dit kan gebeuren door de stappen onder:

Tip: Om een virus gecreëerd waarde te vinden, U kunt met de rechtermuisknop op te klikken en klik op "Wijzigen" om te zien welk bestand het is ingesteld om te werken. Als dit het virus bestand locatie, Verwijder de waarde.

Tip: Om een virus gecreëerd waarde te vinden, U kunt met de rechtermuisknop op te klikken en klik op "Wijzigen" om te zien welk bestand het is ingesteld om te werken. Als dit het virus bestand locatie, Verwijder de waarde.Stap 3: Find virus files created by Raccoon Infostealer on your PC.

1.Voor Windows 8, 8.1 en 10.

Voor nieuwere Windows-besturingssystemen

1: Op het toetsenbord druk + R en schrijf explorer.exe in de Rennen tekstvak en klik dan op de OK knop.

2: Klik op uw pc uit de snelle toegang bar. Dit is meestal een icoon met een monitor en de naam is ofwel "Mijn computer", "My PC" of "Deze PC" of hoe je het hebt genoemd.

3: Navigeer naar het zoekvak in de rechterbovenhoek van het scherm van uw pc en typ "echter in meerdere contexten:" en waarna typt u de bestandsextensie. Als u op zoek bent naar kwaadaardige executables, Een voorbeeld kan zijn "echter in meerdere contexten:exe". Na het doen van dat, laat een spatie en typ de bestandsnaam die u denkt dat de malware is gemaakt. Hier is hoe het kan verschijnen als het bestand is gevonden:

NB. We recommend to wait for the green loading bar in the navigation box to fill up in case the PC is looking for the file and hasn't found it yet.

2.Voor Windows XP, Uitzicht, en 7.

Voor oudere Windows-besturingssystemen

In oudere Windows-besturingssystemen zou de conventionele aanpak de effectieve moeten zijn:

1: Klik op de Start Menu icoon (meestal op uw bottom-links) en kies vervolgens de Zoeken voorkeur.

2: Na het zoekvenster verschijnt, kiezen Meer geavanceerde opties van de search assistent doos. Een andere manier is door te klikken op Alle bestanden en mappen.

3: Na dat type de naam van het bestand dat u zoekt en klik op de knop Zoeken. Dit kan enige tijd duren, waarna de resultaten worden weergegeven. Als u het kwaadaardig bestand hebt gevonden, u kunt kopiëren of openen de locatie door rechtermuisknop te klikken ben ermee bezig.

Nu moet je in staat om elk bestand op Windows ontdekken zolang het op uw harde schijf en is niet verborgen via speciale software.

Veelgestelde vragen over Wasbeer Infostealer

What Does Raccoon Infostealer Trojan Do?

The Raccoon Infostealer Trojaans is een kwaadaardig computerprogramma ontworpen om te ontwrichten, schade, of ongeautoriseerde toegang verkrijgen naar een computersysteem. Het kan worden gebruikt om gevoelige gegevens te stelen, controle krijgen over een systeem, of andere kwaadaardige activiteiten starten.

Kunnen Trojaanse paarden wachtwoorden stelen??

Ja, Trojans, zoals Raccoon Infostealer, kan wachtwoorden stelen. Deze kwaadaardige programma's are designed to gain access to a user's computer, slachtoffers bespioneren en gevoelige informatie zoals bankgegevens en wachtwoorden stelen.

Can Raccoon Infostealer Trojan Hide Itself?

Ja, het kan. Een Trojaans paard kan verschillende technieken gebruiken om zichzelf te maskeren, inclusief rootkits, encryptie, en verduistering, om zich te verbergen voor beveiligingsscanners en detectie te omzeilen.

Kan een Trojaans paard worden verwijderd door Factory Reset?

Ja, een Trojaans paard kan worden verwijderd door uw apparaat terug te zetten naar de fabrieksinstellingen. Dit komt omdat het het apparaat in de oorspronkelijke staat zal herstellen, het verwijderen van schadelijke software die mogelijk is geïnstalleerd. Houd er rekening mee dat er geavanceerdere Trojans zijn die achterdeurtjes achterlaten en opnieuw infecteren, zelfs na een fabrieksreset.

Can Raccoon Infostealer Trojan Infect WiFi?

Ja, het is mogelijk dat een trojan wifi-netwerken infecteert. Wanneer een gebruiker verbinding maakt met het geïnfecteerde netwerk, de Trojan kan zich verspreiden naar andere aangesloten apparaten en kan toegang krijgen tot gevoelige informatie op het netwerk.

Kunnen Trojaanse paarden worden verwijderd?

Ja, Trojaanse paarden kunnen worden verwijderd. Dit wordt meestal gedaan door een krachtig antivirus- of antimalwareprogramma uit te voeren dat is ontworpen om schadelijke bestanden te detecteren en te verwijderen. In sommige gevallen, handmatige verwijdering van de Trojan kan ook nodig zijn.

Kunnen Trojaanse paarden bestanden stelen?

Ja, Trojaanse paarden kunnen bestanden stelen als ze op een computer zijn geïnstalleerd. Dit wordt gedaan door de malware auteur of gebruiker om toegang te krijgen tot de computer en vervolgens de bestanden te stelen die erop zijn opgeslagen.

Welke anti-malware kan Trojaanse paarden verwijderen?

Antimalwareprogramma's zoals SpyHunter zijn in staat om Trojaanse paarden op uw computer te scannen en van uw computer te verwijderen. Het is belangrijk om uw anti-malware up-to-date te houden en uw systeem regelmatig te scannen op schadelijke software.

Kunnen Trojaanse paarden USB infecteren?

Ja, Trojaanse paarden kunnen infecteren USB apparaten. USB-trojans wordt meestal verspreid via schadelijke bestanden die van internet zijn gedownload of via e-mail zijn gedeeld, allowing the hacker to gain access to a user's confidential data.

Over het onderzoek naar wasbeer Infostealer

De inhoud die we publiceren op SensorsTechForum.com, deze Raccoon Infostealer how-to verwijdering gids inbegrepen, is het resultaat van uitgebreid onderzoek, hard werken en de toewijding van ons team om u te helpen het specifieke trojan-probleem op te lossen.

Hoe hebben we het onderzoek naar Raccoon Infostealer uitgevoerd?

Houd er rekening mee dat ons onderzoek is gebaseerd op een onafhankelijk onderzoek. We hebben contact met onafhankelijke beveiligingsonderzoekers, waardoor we dagelijks updates ontvangen over de nieuwste malwaredefinities, inclusief de verschillende soorten trojans (achterdeur, downloader, infostealer, losgeld, etc.)

Bovendien, the research behind the Raccoon Infostealer threat is backed with VirusTotal.

Om de dreiging van trojans beter te begrijpen, raadpleeg de volgende artikelen die deskundige details bieden:.