Raccoon Infostealer: Introduktion

Der er en ny information stjæler i byen. Døbt Vaskebjørn, malwaren vinder popularitet, da det bliver solgt som en Maas (malware-as-a-service). Raccoon har allerede inficeret tusindvis af ofre på verdensplan.

Ifølge forskere, den Raccoon malware har forurenet hundredvis af enheder i hele verden på blot et par måneder, og har opnået kortdata og e-mail legitimationsoplysninger fra ofre. Den malware er allerede en af de øverste 10 mest omtalte malware værktøj i den underjordiske samfund.

Den malware er ikke overdrevent sofistikeret eller nyskabende, men dens malware-as-a-service (Maas) Modellen giver cyberkriminelle en hurtig og nem metode til at tjene penge ved at gå på kompromis med følsomme brugeroplysninger.

Den Raccoon infostealer var opdaget af Cybereason forskere, der siger, at “denne stamme af malware først opstod så sent som 2019, og har allerede etableret en stærk følgende blandt cyberkriminelle. dens popularitet, selv med et begrænset feature sæt, signaler fortsættelsen af en stigende tendens commoditization malware som de følger en Maas (Malware-as-a-service) modellere og udvikle deres indsats.”

Trussel Summary

| Navn | Raccoon Infostealer |

| Type | Infostealer, Malware |

| Fjernelsestid | Mindre end 15 minutter (komplet system scanning) |

| Removal Tool |

Se, om dit system er blevet påvirket af malware

Hent

Værktøj til fjernelse af malware

|

Vaskebjørn Infostealer Varianter

April 2020 Variant

Disse versioner indeholdt en ændring i den oprindelige infektionsmekanisme. Den første handling vil være at udløse en indledende installationsscript hente den faktiske malware fra en Google Cloud Services repository. Dette er et vigtigt skridt, som de fleste af de firewalls og andre sikkerhedsløsninger vil overveje det en sikker og lovlig aktivitet og ikke raise opmærksomhed.

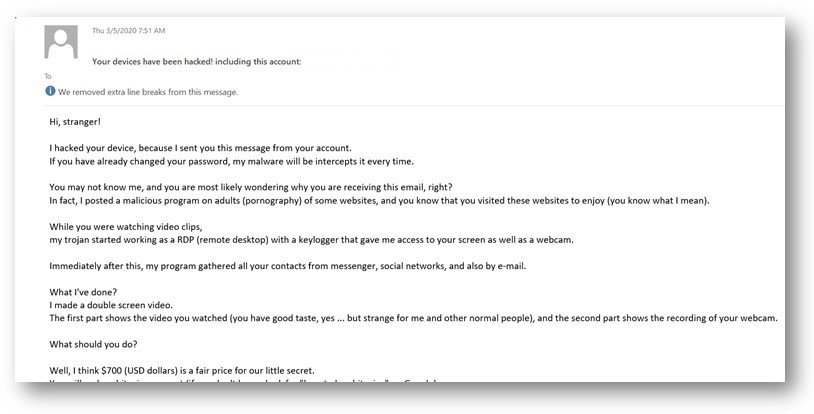

De nye udgivelser af Raccoon infostealer malware blev leveret via en phishing e-mail-kampagne:

Modtagerne vil blive vist en besked fra en ven hævder, at deres indbakker er blevet kompromitteret. Et andet typisk scenarie bruges til at manipulere de tilsigtede ofre er at udsende advarsler hævder, at deres e-mails er blevet hacket. Forskellige afpresning taktik vil blive brugt til at manipulere brugerne til at åbne browser links eller downloade vedhæftede filer. Afhængig af den konkrete udformning af levering nyttelasten luftfartsselskab kan være en makro, en uafhængig script, en eksekverbar fil eller en anden filtype.

Marts 2020 Variant

Raccoon malware blev spredt i en sextortion phishing-strategi. De kriminelle sender e-mails, der indeholder nøgenbilleder, som omfatter skadelige scripts. Indholdet af disse phishing e-mails afslører også, at den kriminelle gruppe bag det kaldes Red Skull. Udgangspunktet for de e-mails er, at hackere har været i stand til at gå på kompromis en bekendt af modtagerne og har fundet nøgen billeder af deres nøgne veninder. De synes at være forbundet eller fastgjort direkte til e-mails.

Malwaren skulle indsættes i nyttelastbærerfiler - modtagerne vil blive instrueret i at aktivere de indbyggede scripts - dette er tilfældet i makroinficerede dokumenter. De kan være af alle populære filtyper: præsentationer, databaser, regneark og tekstdokumenter. Den kører af makroer vil køre et PowerShell oprindelige infektion script. Dette script vil føre til malware installation Raccoon.

En anden afpresning fupnummer, som bruges af de kriminelle er fordelingen af falske DocuSign dokumenter. De er maskeret som legitime filer, som når aktiveret vil downloade malware.

Senere vaskebjørneversioner

En farlig funktion fundet i nogle senere versioner af malwaren er, at den også kan stjæle information fra kompromitterede enheder, som bruger det anonyme TOR-netværk. Den informationsindsamling modulet er nu blevet opdateret til at omfatte software som Mozilla Firefox, Google Chrome, Microsoft Edge og etc.

Disse versioner kan desuden stjæle legitimationsoplysninger fra enhver af de populære cryptocurrency-punge: Electrum, Ethereum, Jaxx, Exodus og Monero bl.a.. Denne information stjæle funktionalitet er også udvidet til populære e-mail-klienter som Outlook, Foxmail og Mozilla Thunderbird. Angriberne er formentlig ved hjælp af Raccoon for at erhverve følsomme brugerdata - det vigtigste mål er at trænge ind på målet netværk. Det er meget muligt, at når dette sker virussen kan erhverve administratorrettigheder.

Den avancerede funktionalitet af Raccoon gør det muligt at udføre en masse ondsindede handlinger:

- Rekognoscering - Den trojanske kan tage screenshots af brugeraktivitet og sende dem automatisk til hacker operatører.

- Yderligere Infektioner - I mange tilfælde, disse infektioner kan bruges til at droppe anden malware til værterne - ransomware, sabotage scripts, og etc.

- System Rekonfiguration - Raccoon infektioner kan bruges til drastisk rekonfigurere systemet - kan foretages ændringer i Windows-registreringsdatabasen, konfigurationsfiler, og etc.

Raccoon prøver synes at være skabt som en del af en global Raas (ransomware-as-a-service) drift - det betyder, at de oprindelige udviklere af malware tilbud tilpasningsmuligheder til potentielle købere. Der kan være forskellige pris planer og muligheder, som kan bestilles fra udviklerne, samt skik ordrer.

Raccoon Infostealer malware - Teknisk oversigt

Først og fremmest, er det vigtigt at bemærke, at Raccoon er skrevet i C ++ og er designet til at arbejde på både 32-bit og 64-bit operativsystemer. Selvom det oprindeligt blev klassificeret som en tyvagtige af mange AV virksomheder, INFOSEC samfund har observeret det løftestang bredere kapaciteter. Således, det er blevet kategoriseret som en informations stjæler (infostealer).

Analysen af de inforstealer viser, at det blev udviklet af en russisk cyberkriminalitet gruppe. Den malware er i stand til at opnå en stor sæt af informationer, trods manglen på raffinement - det kan inficere ofre ved hjælp af forskellige teknikker, og kan stjæle masser af følsomme oplysninger, såsom kreditkort-data, cryptocurrency tegnebøger, browserdata, og e-mail legitimationsoplysninger.

Den Raccoon malware hurtigt få greb af nye trusler aktører, ivrige efter at bruge det i deres kampagner. Det er allerede blevet en af de øverste 10 de fleste refererede malware stykker på underjordiske markedspladser, inficere mange endepunkter internationalt på tværs af både organisationer og enkeltpersoner i Nordamerika, Europa, og Asien.

Raccoon følger en malware-as-a-service-model, giver folk en hurtig og nem måde at tjene penge ved at stjæle følsomme data uden en stor finansiel investering eller teknisk knowhow.

Det fremgår også, at cyberkriminalitet holdet bag Raccoon er beundret i den underjordiske samfund for deres serviceniveau, støtte, og brugeroplevelse, men har stået over for en række anfald af offentlige fejder og indre konflikter, den officielle rapport siger.

Vaskebjørn Infostealer Distribution Metoder

Exploit kits. Den Raccoon infostealer er at udnytte flere måder til distribution på tværs af enheder, men det meste er afhængig af at udnytte kits, phishing-angreb, og bundtet malware. Cyberkriminelle er specifikt ved hjælp af Fallout EK til at generere en PowerShell eksempel fra Internet Explorer og derefter hente den vigtigste nyttelast af malware.

Phishing. De phishing kampagner bærer inforstealer er baseret på e-mails, der har et vedhæftet Word-dokument. Når det potentielle offer åbner Word-dokumentet og gør det muligt for makroer, makrokoden skaber en forbindelse til en ondsindet domæne til downloade ondsindede nyttelast.

Medfølgende malware. Angriberne er også udnytte den bundling metode, hvor Raccoon er bundlet med lovlig software. Hvis en bruger downloader en inficeret installatør, malware vil installere sig selv lydløst, og brugeren vil ikke mærke det.

Raccoon Infostealer – Fjernelse

For at fjerne fuldstændigt Raccoon infostealer fra din computer system, Vi anbefaler, at du følger fjernelse instruktioner nedenunder denne artikel. Hvis de første to manuelle fjernelse trin ikke synes at arbejde, foreslår vi, hvad de fleste sikkerhedseksperter rådgive - at hente og køre en scanning af computeren med et velrenommeret anti-malware program.

Download af denne software vil ikke kun spare dig lidt tid, men vil fjerne alle af Raccoon malware filer og programmer i forbindelse med det, og vil beskytte din computer mod sådanne forstyrrende apps og malware i fremtiden.

Preparation before removing Raccoon Infostealer.

, Før den egentlige fjernelse proces, Vi anbefaler, at du gør følgende forberedelse trin.

- Sørg for at have disse instruktioner altid åben og foran dine øjne.

- Gør en sikkerhedskopi af alle dine filer, selv om de kunne blive beskadiget. Du bør sikkerhedskopiere dine data med en sky backup-løsning og forsikre dine filer mod enhver form for tab, selv fra de mest alvorlige trusler.

- Vær tålmodig, da det kan tage et stykke tid.

- Scan for malware

- Rette registre

- Fjern virusfiler

Trin 1: Scan efter Raccoon Infostealer med SpyHunter Anti-Malware Tool

Trin 2: Rens eventuelle registre, oprettet af Raccoon Infostealer på din computer.

De normalt målrettede registre af Windows-maskiner er følgende:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

Du kan få adgang til dem ved at åbne Windows Registry Editor og slette eventuelle værdier, oprettet af Raccoon Infostealer der. Dette kan ske ved at følge trinene nedenunder:

Tip: For at finde en virus-skabt værdi, du kan højreklikke på det og klikke "Modificere" at se, hvilken fil det er indstillet til at køre. Hvis dette er virus fil placering, fjerne værdien.

Tip: For at finde en virus-skabt værdi, du kan højreklikke på det og klikke "Modificere" at se, hvilken fil det er indstillet til at køre. Hvis dette er virus fil placering, fjerne værdien.Trin 3: Find virus files created by Raccoon Infostealer on your PC.

1.For Windows 8, 8.1 og 10.

For Nyere Windows-operativsystemer

1: På dit tastatur tryk + R og skrive explorer.exe i Løbe tekstboks og derefter klikke på Ok knap.

2: Klik på din pc fra hurtig adgang bar. Dette er normalt et ikon med en skærm og dets navn er enten "Min computer", "Min PC" eller "Denne PC" eller hvad du har navngivet det.

3: Naviger til søgefeltet øverst til højre på din pc's skærm og type "fileextension:" og hvorefter skrive filtypen. Hvis du er på udkig efter ondsindede eksekverbare, et eksempel kan være "fileextension:exe". Efter at gøre det, efterlade et mellemrum og skriv filnavnet du mener malware har skabt. Her er, hvordan det kan se ud, hvis der er fundet din fil:

NB. We recommend to wait for the green loading bar in the navigation box to fill up in case the PC is looking for the file and hasn't found it yet.

2.I Windows XP, Vista, og 7.

For ældre Windows-operativsystemer

I ældre Windows OS bør den konventionelle tilgang være den effektive:

1: Klik på Start Menu ikon (normalt på din nederste venstre) og vælg derefter Søg præference.

2: Efter søgningen vises, vælge Flere avancerede indstillinger fra søgningen assistent boksen. En anden måde er ved at klikke på Alle filer og mapper.

3: Efter denne type navnet på den fil, du søger, og klik på knappen Søg. Dette kan tage noget tid, hvorefter resultater vises. Hvis du har fundet den skadelig fil, du må kopiere eller åbne sin placering ved højreklikke på det.

Nu skulle du være i stand til at opdage en fil på Windows, så længe det er på din harddisk og ikke skjult via speciel software.

Raccoon Infostealer FAQ

What Does Raccoon Infostealer Trojan Do?

The Raccoon Infostealer Trojan er et ondsindet computerprogram designet til at forstyrre, skade, eller få uautoriseret adgang til et computersystem. Det kan bruges til at stjæle følsomme data, få kontrol over et system, eller starte andre ondsindede aktiviteter.

Kan trojanske heste stjæle adgangskoder?

Ja, Trojans, ligesom Raccoon Infostealer, kan stjæle adgangskoder. Disse ondsindede programmer are designed to gain access to a user's computer, spionere på ofrene og stjæle følsomme oplysninger såsom bankoplysninger og adgangskoder.

Can Raccoon Infostealer Trojan Hide Itself?

Ja, det kan. En trojaner kan bruge forskellige teknikker til at maskere sig selv, inklusive rootkits, kryptering, og formørkelse, at gemme sig fra sikkerhedsscannere og undgå registrering.

Kan en trojaner fjernes ved fabriksnulstilling?

Ja, en trojansk hest kan fjernes ved at nulstille din enhed til fabriksindstillinger. Dette skyldes, at det vil gendanne enheden til sin oprindelige tilstand, eliminering af skadelig software, der måtte være blevet installeret. Husk på, at der er mere sofistikerede trojanske heste, der forlader bagdøre og geninficerer selv efter en fabriksnulstilling.

Can Raccoon Infostealer Trojan Infect WiFi?

Ja, det er muligt for en trojaner at inficere WiFi-netværk. Når en bruger opretter forbindelse til det inficerede netværk, trojaneren kan spredes til andre tilsluttede enheder og kan få adgang til følsomme oplysninger på netværket.

Kan trojanske heste slettes?

Ja, Trojanske heste kan slettes. Dette gøres typisk ved at køre et kraftfuldt anti-virus eller anti-malware program, der er designet til at opdage og fjerne ondsindede filer. I nogle tilfælde, manuel sletning af trojaneren kan også være nødvendig.

Kan trojanske heste stjæle filer?

Ja, Trojanske heste kan stjæle filer, hvis de er installeret på en computer. Dette gøres ved at tillade malware forfatter eller bruger for at få adgang til computeren og derefter stjæle filerne, der er gemt på den.

Hvilken anti-malware kan fjerne trojanske heste?

Anti-malware programmer som f.eks SpyHunter er i stand til at scanne efter og fjerne trojanske heste fra din computer. Det er vigtigt at holde din anti-malware opdateret og regelmæssigt scanne dit system for skadelig software.

Kan trojanske heste inficere USB?

Ja, Trojanske heste kan inficere USB enheder. USB-trojanske heste spredes typisk gennem ondsindede filer downloadet fra internettet eller delt via e-mail, allowing the hacker to gain access to a user's confidential data.

Om Raccoon Infostealer Research

Indholdet udgiver vi på SensorsTechForum.com, denne Raccoon Infostealer vejledning til fjernelse medfølger, er resultatet af omfattende forskning, hårdt arbejde og vores teams hengivenhed til at hjælpe dig med at fjerne det specifikke trojanske problem.

Hvordan udførte vi forskningen om Raccoon Infostealer?

Bemærk venligst, at vores forskning er baseret på en uafhængig undersøgelse. Vi er i kontakt med uafhængige sikkerhedsforskere, takket være, at vi modtager daglige opdateringer om de seneste malware-definitioner, herunder de forskellige typer trojanske heste (bagdør, Downloader, infostealer, løsesum, etc.)

Endvidere, the research behind the Raccoon Infostealer threat is backed with VirusTotal.

For bedre at forstå truslen fra trojanske heste, Se venligst følgende artikler, som giver kyndige detaljer.