Raccoon Infostealer: introduzione

C'è una nuova informazione ladro in città. Soprannominato Procione, il malware sta guadagnando popolarità in quanto è venduto come un MAAS (il malware-as-a-service). Raccoon ha già infettato migliaia di vittime in tutto il mondo.

Secondo i ricercatori, il Raccoon del malware ha contaminato centinaia di dispositivi in tutto il mondo in appena un paio di mesi, e ha ottenuto i dati della carta e le credenziali di posta elettronica da parte delle vittime. Il malware è già uno dei primi 10 più citati strumenti di malware nella comunità sotterranea.

Il malware non è eccessivamente sofisticata e innovativa, ma la sua di malware-as-a-service (MAAS) modello fornisce i criminali informatici un metodo rapido-e-facile per fare soldi compromettendo sensibili dettagli utente.

Il Raccoon Infostealer era scoperto dai ricercatori Cybereason, Chi lo dice “questo ceppo di minacce informatiche prima emerse di recente, 2019, e ha già stabilito un forte seguito tra criminali. La sua popolarità, anche con un set di funzionalità limitata, segnali la continuazione di una tendenza crescente della mercificazione malware seguono un MAAS (Malware-as-a-Service) modellare ed evolvere i loro sforzi.”

Sommario minaccia

| Nome | Raccoon Infostealer |

| Tipo | Infostealer, Malware |

| Tempo di rimozione | Meno di 15 verbale (Scansione dell'intero sistema) |

| Strumento di rimozione |

Verifica se il tuo sistema è stato interessato da malware

Scarica

Strumento di rimozione malware

|

Varianti di Raccoon Infostealer

Aprile 2020 Variante

Queste versioni presentavano un cambiamento nel meccanismo di infezione iniziale. La prima azione sarà quella di innescare uno script di installazione iniziale di recuperare il malware vero e proprio da un repository di Google Cloud Services. Questo è un passo importante, come la maggior parte dei firewall e le altre soluzioni di sicurezza si considerano un'attività sicura e legittima e non sollevare l'attenzione.

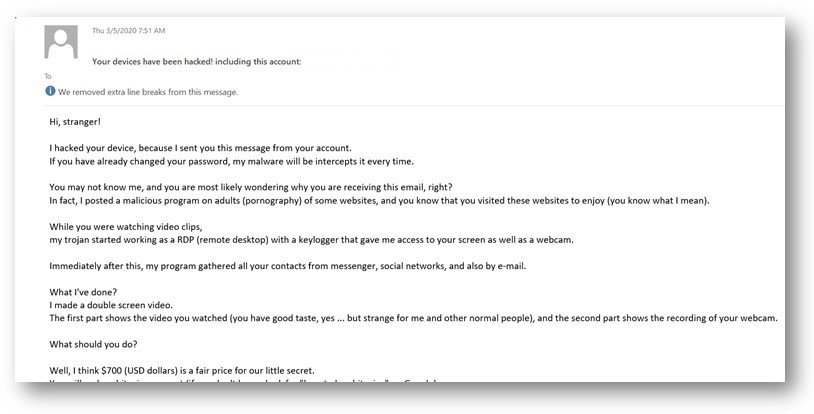

Le nuove versioni del malware infostealer Raccoon sono state distribuite tramite a campagna di email di phishing:

I destinatari si visualizzeranno un messaggio da un amico, sostenendo che le loro caselle di posta sono stati compromessi. Un altro scenario tipico usato per manipolare le vittime designate è quello di inviare messaggi di avviso, sostenendo che i loro messaggi di posta elettronica sono stati attaccati. Varie tattiche ricatto saranno utilizzati al fine di manipolare gli utenti ad aprire i link del tuo browser o il download di file allegati. A seconda della forma effettivo di consegna del vettore payload può essere una macro, uno script indipendenti, un file eseguibile o un altro tipo di file.

Marzo 2020 Variante

Il malware Raccoon veniva diffuso in a strategia di phishing sextortion. I criminali stanno inviando messaggi e-mail che contengono immagini di nudo che includono script maligni. Il contenuto di queste email di phishing rivelano anche che il gruppo criminale dietro di esso è chiamato teschio Rosso. La premessa dei messaggi di posta elettronica è che gli hacker sono riusciti a compromettere un conoscente dei beneficiari e hanno trovato le immagini nude di loro fidanzate nude. Essi sembrano essere legati o fissati direttamente ai messaggi e-mail.

Il malware doveva essere inserito nei file del vettore del carico utile: ai destinatari verrà chiesto di abilitare gli script integrati: questo è il caso dei documenti infetti da macro. Essi possono essere di tutti i tipi di file più comuni: presentazioni, banche dati, fogli di calcolo e documenti di testo. L'esecuzione delle macro verrà eseguito uno script di infezione iniziale PowerShell. Questo script porterà all'installazione di malware Raccoon.

Un'altra truffa estorsione che viene utilizzato dai criminali è la distribuzione di falsi documenti DocuSign. Essi sono mascherati come file legittimi, che una volta attivato si scarica il malware.

Versioni successive di Raccoon

Una caratteristica pericolosa presente in alcune versioni successive del malware è che può anche rubare informazioni da dispositivi compromessi che utilizzano la rete anonima TOR. Il modulo di raccolta di informazioni è stato aggiornato per includere la società di software come Mozilla Firefox, Google Chrome, Microsoft Edge e ecc.

Queste versioni potrebbero inoltre rubare credenziali da qualsiasi popolare portafoglio di criptovaluta: lega di rame, Ethereum, Jaxx, Exodus e Monero tra gli altri. Questa funzionalità informazioni furto è estesa anche ai client di posta elettronica popolari come Outlook, Foxmail e Mozilla Thunderbird. Gli aggressori sono probabilmente usando il Raccoon al fine di acquisire dati sensibili degli utenti - l'obiettivo principale è di intromettersi sulla rete di destinazione. E 'molto probabile che quando questo è fatto il virus può acquisire privilegi amministrativi.

La funzionalità avanzata del Raccoon permette di eseguire un sacco di azioni pericolose:

- Ricognizione - Il Trojan può prendere screenshot della attività degli utenti e li invia automaticamente agli operatori degli hacker.

- Infezioni addizionali - In molti casi, queste infezioni possono essere utilizzate per rilasciare altri malware sugli host: ransomware, script di sabotaggio, e così via.

- riconfigurazione del sistema - Infezioni Raccoon possono essere utilizzati per riconfigurare drasticamente il sistema - è possibile apportare modifiche al Registro di sistema di Windows, i file di configurazione, e così via.

campioni Raccoon sembrano essere creato come parte di un RaaS globali (ransomware-as-a-service) operazione - questo significa che gli sviluppatori originali del malware offrono opzioni di personalizzazione per i potenziali acquirenti. Ci possono essere diversi piani tariffari e le opzioni che possono essere ordinati dagli sviluppatori, così come gli ordini personalizzati.

Raccoon Infostealer Malware - Panoramica tecnica

Prima di tutto, è importante notare che Raccoon è scritto in C ++ ed è progettato per lavorare su entrambi i sistemi operativi a 32 bit e 64 bit. Anche se è stato inizialmente classificato come un ladro di password molte aziende AV, la comunità INFOSEC ha osservato che sfruttare le capacità più ampie. Così, è stato classificato come un ladro di informazioni (Infostealer).

L'analisi degli spettacoli inforstealer che è stato sviluppato da un gruppo di criminalità informatica russa. Il malware è in grado di ottenere un grande insieme di informazioni, nonostante la mancanza di sofisticazione - può infettare le vittime utilizzando varie tecniche, e può rubare un sacco di informazioni sensibili, come i dati della carta di credito, portafogli criptovaluta, i dati del browser, le credenziali di posta elettronica e.

Il malware Raccoon sta rapidamente diventando preda a nuovi attori di minaccia, desiderosi di utilizzare nelle loro campagne. Si è già diventato uno dei primi 10 la maggior parte dei riferimenti pezzi di malware sui mercati sotterranei, infettando numerosi endpoint a livello internazionale in entrambe le organizzazioni e gli individui in Nord America, Europa, e in Asia.

Raccoon segue un modello di malware-as-a-service, permettendo alle persone un modo rapido-e-facile per fare soldi rubando dati sensibili senza un grande investimento finanziario o di know-how tecnico.

Sembra anche che la squadra criminalità informatica dietro Raccoon è ammirato nella comunità sotterranea per il loro livello di servizio, supporto, e l'esperienza utente, ma ha dovuto affrontare una serie di attacchi di faide pubbliche e conflitti interiori, il rapporto ufficiale dice.

Metodi di distribuzione Raccoon Infostealer

exploit kit. L'Infostealer Raccoon sta sfruttando diversi modi per la distribuzione su più dispositivi, ma si basa soprattutto su exploit kit, attacchi di phishing, e malware in bundle. I criminali informatici sono specificamente utilizzando il Fallout EK per generare un'istanza di PowerShell da Internet Explorer e quindi scaricare il payload principale del malware.

Phishing. Le campagne di phishing che trasportano l'inforstealer si basano su messaggi di posta elettronica che hanno un documento di Word allegato. Quando la potenziale vittima apre il documento Word e consente le macro, il codice della macro crea una connessione a un dominio malevolo per scaricare il payload maligno.

il malware in bundle. Gli aggressori sono anche sfruttando il metodo bundling, dove Raccoon è fornito in bundle con il software legittimo. Se un utente scarica un programma di installazione infetto, il malware si installerà in silenzio, e l'utente non se ne accorgeranno.

Raccoon Infostealer – Rimozione

Al fine di rimuovere completamente l'Infostealer Raccoon dal sistema del computer, si consiglia di seguire le istruzioni di rimozione sotto questo articolo. Se le prime due fasi di rimozione manuale non sembrano funzionare, suggeriamo che la maggior parte esperti di sicurezza consigliano - per scaricare ed eseguire una scansione del computer con un programma anti-malware affidabile.

Scaricando questo software non solo di risparmiare tempo, ma rimuoverà tutti di Raccoon file malware e programmi ad esso correlati e protegge il computer contro tali applicazioni intrusive e malware in futuro.

Preparazione prima di rimuovere Raccoon Infostealer.

Prima di avviare il processo di rimozione effettiva, si consiglia di effettuare le seguenti operazioni di preparazione.

- Assicurarsi di avere le istruzioni sempre aperta e di fronte ai vostri occhi.

- Fare un backup di tutti i file, anche se potrebbero essere danneggiati. È necessario eseguire il backup dei dati con una soluzione di backup su cloud e assicurare i vostri file contro qualsiasi tipo di perdita, anche dalle più gravi minacce.

- Siate pazienti in quanto ciò potrebbe richiedere un po '.

- Cerca malware

- Correggi i registri

- Rimuovere i file dei virus

Passo 1: Scansione per Raccoon Infostealer con SpyHunter Anti-Malware Strumento

Passo 2: Pulire eventuali registri, creato da Raccoon Infostealer sul computer.

I registri di solito mirati di macchine Windows sono i seguenti:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

È possibile accedere aprendo l'editor del registro di Windows e l'eliminazione di tutti i valori, creato da Raccoon Infostealer lì. Questo può accadere seguendo la procedura sotto:

Mancia: Per trovare un valore virus creato, è possibile fare clic destro su di esso e fare clic su "Modificare" per vedere quale file è impostato per funzionare. Se questa è la posizione file del virus, rimuovere il valore.

Mancia: Per trovare un valore virus creato, è possibile fare clic destro su di esso e fare clic su "Modificare" per vedere quale file è impostato per funzionare. Se questa è la posizione file del virus, rimuovere il valore.Passo 3: Find virus files created by Raccoon Infostealer on your PC.

1.Per Windows 8, 8.1 e 10.

Per i sistemi operativi Windows più recenti

1: Sulla vostra stampa della tastiera + R e scrivi explorer.exe nel Correre casella di testo e quindi fare clic sul Ok pulsante.

2: Clicca su PC dalla barra di accesso rapido. Questo è di solito una icona con un monitor e il suo nome è o "Il mio computer", "Il mio PC" o "Questo PC" o quello che hanno chiamato.

3: Passa alla casella di ricerca in alto a destra sullo schermo del tuo PC e digita "FileExtension:" e dopo di che digitare l'estensione del file. Se siete alla ricerca di eseguibili dannosi, Un esempio può essere "FileExtension:exe". Dopo aver fatto che, lasciare uno spazio e digitare il nome del file si ritiene che il malware si è creato. Ecco come si può essere visualizzato se è stato trovato il file:

NB. Consigliamo di attendere che la barra verde di caricamento nel box di navigazione si riempia nel caso il PC stia cercando il file e non lo abbia ancora trovato.

2.Per Windows XP, Vista, e 7.

Per i sistemi operativi Windows meno recenti

Nei vecchi sistemi operativi Windows l'approccio convenzionale dovrebbe essere quello efficace:

1: Clicca sul Menu iniziale icona (di solito sulla vostra in basso a sinistra) e quindi scegliere il Ricerca preferenza.

2: Una volta visualizzata la finestra di ricerca, scegliere Altre opzioni avanzate da l'assistente di ricerca. Un altro modo è cliccando su Tutti i file e le cartelle.

3: Dopo di che tipo il nome del file che si sta cercando e fare clic sul pulsante di ricerca. Questo potrebbe richiedere un certo tempo dopo il quale verranno visualizzati i risultati. Se avete trovato il file dannoso, è possibile copiare o aprire la sua posizione da pulsante destro del mouse su di essa.

Ora si dovrebbe essere in grado di scoprire qualsiasi file in Windows, purché sia sul disco rigido e non è nascosto via software speciale.

Domande frequenti su Raccoon Infostealer

What Does Raccoon Infostealer Trojan Do?

The Raccoon Infostealer Trojan è un programma informatico dannoso progettato per disturbare, danno, o ottenere un accesso non autorizzato ad un sistema informatico. Può essere utilizzato per rubare dati sensibili, ottenere il controllo di un sistema, o avviare altre attività dannose.

I trojan possono rubare le password?

Sì, Trojan, come Raccoon Infostealer, può rubare le password. Questi programmi dannosi sono progettati per ottenere l'accesso al computer di un utente, spiare le vittime e rubare informazioni sensibili come dati bancari e password.

Can Raccoon Infostealer Trojan Hide Itself?

Sì, può. Un Trojan può utilizzare varie tecniche per mascherarsi, compresi i rootkit, crittografia, e offuscazione, per nascondersi dagli scanner di sicurezza ed eludere il rilevamento.

È possibile rimuovere un Trojan tramite il ripristino delle impostazioni di fabbrica?

Sì, un Trojan può essere rimosso ripristinando le impostazioni di fabbrica del dispositivo. Questo perché ripristinerà il dispositivo al suo stato originale, eliminando qualsiasi software dannoso che potrebbe essere stato installato. Tieni presente che esistono trojan più sofisticati che lasciano backdoor e infettano nuovamente anche dopo un ripristino delle impostazioni di fabbrica.

Can Raccoon Infostealer Trojan Infect WiFi?

Sì, è possibile che un trojan infetti le reti WiFi. Quando un utente si connette alla rete infetta, il Trojan può diffondersi ad altri dispositivi connessi e può accedere a informazioni sensibili sulla rete.

I trojan possono essere eliminati?

Sì, I trojan possono essere eliminati. Ciò viene in genere eseguito eseguendo un potente programma antivirus o antimalware progettato per rilevare e rimuovere file dannosi. In alcuni casi, potrebbe anche essere necessaria la cancellazione manuale del Trojan.

I trojan possono rubare i file?

Sì, I trojan possono rubare file se sono installati su un computer. Questo viene fatto consentendo al autore di malware o utente per ottenere l'accesso al computer e quindi rubare i file memorizzati su di esso.

Quale anti-malware può rimuovere i trojan?

Programmi anti-malware come SpyHunter sono in grado di scansionare e rimuovere i trojan dal tuo computer. È importante mantenere aggiornato il tuo anti-malware e scansionare regolarmente il tuo sistema alla ricerca di software dannoso.

I trojan possono infettare USB?

Sì, I trojan possono infettare USB dispositivi. Trojan USB in genere si diffondono tramite file dannosi scaricati da Internet o condivisi tramite e-mail, consentendo all'hacker di accedere ai dati riservati di un utente.

Informazioni sulla ricerca di Raccoon Infostealer

I contenuti che pubblichiamo su SensorsTechForum.com, questa guida alla rimozione di Raccoon Infostealer inclusa, è il risultato di ricerche approfondite, il duro lavoro e la dedizione del nostro team per aiutarti a rimuovere il problema specifico del trojan.

Come abbiamo condotto la ricerca su Raccoon Infostealer?

Si prega di notare che la nostra ricerca si basa su un'indagine indipendente. Siamo in contatto con ricercatori di sicurezza indipendenti, grazie al quale riceviamo aggiornamenti quotidiani sulle ultime definizioni di malware, compresi i vari tipi di trojan (porta sul retro, downloader, Infostealer, riscatto, eccetera)

Inoltre, the research behind the Raccoon Infostealer threat is backed with VirusTotal.

Per comprendere meglio la minaccia rappresentata dai trojan, si prega di fare riferimento ai seguenti articoli che forniscono dettagli informati.