Dit artikel zal u helpen begrijpen welke de meest gebruikte schadelijke bestanden op Windows-computers te infecteren-to-date zijn en zal u tips om uw bescherming tegen malware te verhogen geven.

Antivirus instituten, zoals AV-TEST register ongeveer 400 000 nieuwe malware-software per dag. En dit zijn nieuwe monsters, maar als we combineren gegevens van de reeds ontdekte malware, wordt de situatie heel massief en zorgt voor een uiterst gevaarlijke landschap. Dit is waarom, gebruikers moeten zich bewust zijn van de gebruikte om hun computers te infecteren methoden, zonder hen te merken en hoe zich te beschermen tegen dergelijke schadelijke praktijken.

Deze methoden variëren, maar er is een bepaald knelpunt dat is hun zwakheid - ze gebruiken allemaal dezelfde Windows-gebaseerde bestandstypen voor hun besmetting te slagen. In dit artikel, we laten u de meest gebruikte bestandstypen zien om computers met malware te infecteren terwijl ze onopgemerkt blijven.

Wat zijn de meest populaire bestandsextensies gebruikt voor het infecteren?

Of welk type bestanden kwetsbaar is voor computervirussen? Er zijn vele uitvoerbare bestandstypen, scripts, programmabestanden die kunnen worden gemanipuleerd, en zelfs kwaadaardige snelkoppelingen. De meest uitverkorenen door de cyber-criminelen zijn echter degenen die in het bijzonder gemakkelijker te verdoezelen van antivirus programma's zijn en laadt de lading van hun malware, terwijl onontdekt blijven.

.EXE uitvoerbare bestanden

Zijn EXE-bestanden gevaarlijk? Omdat het meestal geassocieerd bestanden met malware, de uitvoerbare bestanden zijn berucht om te worden verspreid als schadelijke e-mailbijlagen. Echter, aangezien deze methode steeds meer achterhaald is omdat de meeste e-mailproviders deze bijlagen blokkeren, de uitvoerbare bestanden verspreiden zich vaak als nep opstellingen, updates, of andere soorten schijnbaar legitieme programma's met ingebouwde kwaadaardige code. Ze worden ook gearchiveerd op antivirusdetectie verder te vermijden. Echter, de uitvoerbare bestanden zijn cruciaal als het gaat om het configureren van welke activiteiten de malware zal doen. Dit komt omdat ze hebben tal van functies die de werkelijke kwaadaardige activiteiten uit te voeren nadat de infectie is voltooid. Daarom worden ze vaker geassocieerd met de primaire payload van verschillende malware dan dat ze worden gebruikt als een echt infectiebestand. maar desalniettemin, tellen niet mee dat een .exe niet kwaadaardig kunnen zijn, alleen vanwege die.

.DOC, .DOCX, .DOCM en andere Microsoft Office-bestanden

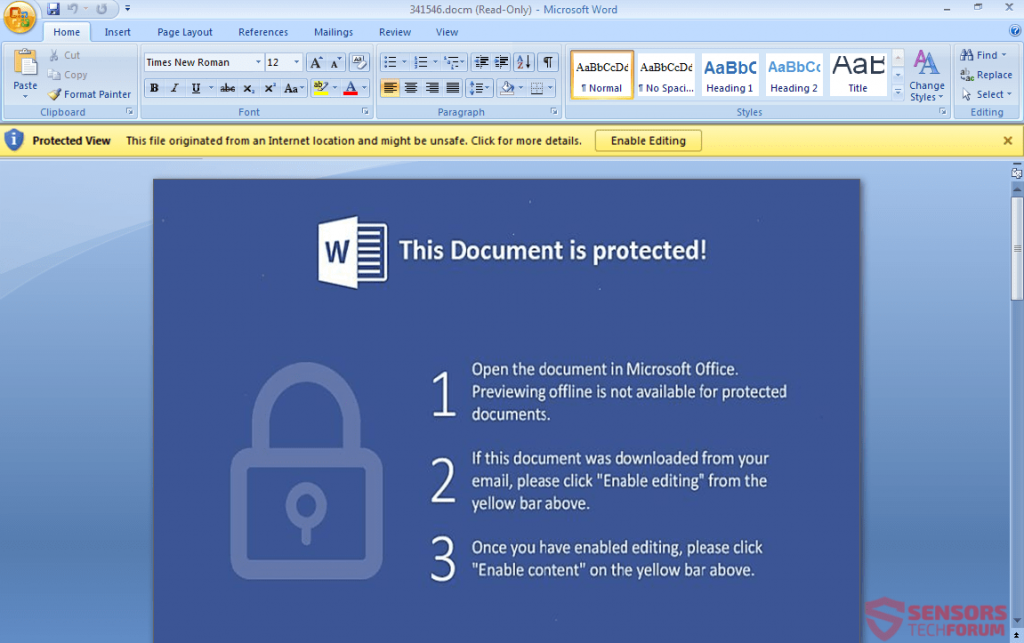

Dit type bestanden zijn de laatste tijd uitgegroeid tot een zeer effectieve methode om de slachtoffers te infecteren. De belangrijkste reden daarvoor is het gebruik van kwaadaardige macros die zijn ingebed in de documenten zelf. Dit maakt glippen, een antivirus-software en e-mailbeveiliging attachment software als een wandeling in het park, Als de juiste code wordt gebruikt obfuscated. Echter, het lastige deel van het infecteren van slachtoffers via deze methoden is om ze te klikken op de knop “Enable Content” en de cyber-criminelen, zoals die achter de ZeuS Trojan, meestal gebruik van de instructies in het document, zoals de afbeelding hieronder:

.HTA, .HTML en .HTM Application Files

Deze bepaalde typen bestanden hebben de laatste tijd berucht geworden in verband worden gebracht met meerdere ransomware varianten. De meest bekende van hen wordt genoemd Cerber Ransomware en dit virus is geclassificeerd als de meest effectieve malware tegen de nieuwste Windows 10 OS, voornamelijk vanwege de exploit kit geassocieerd met de infectie werkwijze via deze bestanden. De bestanden zelf zijn HTML webapplicaties die meestal leiden tot een buitenlandse gastheer, waaruit de lading van de malware wordt gedownload op de computer van het slachtoffer.

.JS en .jar

Dit soort schadelijke bestanden is berucht omdat ze schadelijke JavaScript-code bevatten die de daadwerkelijke infectie veroorzaakt. Gewoonlijk, JavaScript-infecties kunnen ook worden veroorzaakt door het automatisch downloaden van die bestanden zonder het te weten als gevolg van het klikken op een kwaadaardige URL. De .JS bestanden worden gebruikt voor geruime tijd, maar recentelijk aan populariteit gewonnen, wordt in verband gebracht met ransomware-virussen, zoals Locky Ransomware, dat tot dusverre blijft als het cryptovirus dat altijd de meeste schade aan computersystemen heeft toegebracht.

.VBS en .vb Script Files

De Windows Visual Basic-script-bestanden zijn bijzonder gevaarlijk, omdat ze niet alleen in verband gebracht met een of twee virussen, maar de meeste van de grote malware namen in de afgelopen jaren. Te beginnen met zowel Cerber en Locky ransomware gebruik .vbs bestanden in hun e-mail spam-campagne, de .vbs bestanden zagen ook een aantal maatregelen met betrekking tot de beruchte Trojan infecties. De primaire keuze van deze specifieke bestanden om mee te infecteren is de snelheid van infectie en de vaardigheden van de hacker om code te maken in de Visual Basic-omgeving. VBS is ook een type bestand dat gemakkelijk kan worden versluierd en kan passeren als een legitieme e-mail bericht als het in een archief.

.PDF Adobe Reader-bestanden

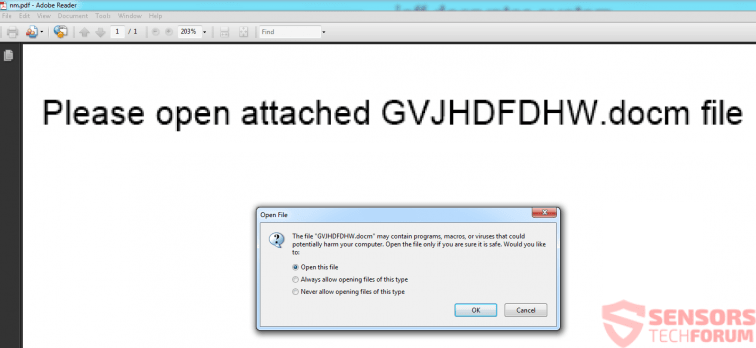

Cybercriminelen hebben de neiging om .PDF-bestanden niet te associëren met scripts en codes, vooral omdat ze crashen heel vaak. Echter, hoe er een methode lijkt te zijn die erg berucht en wijdverbreid is geworden. Het omvat het verzenden van .PDF-bestanden als bijlagen bij spamberichten en deze .PDF-bestanden verbergen daarin de schadelijke documenten die daadwerkelijk schadelijke macro's bevatten. Deze “document oprichting” strategie heeft tot nu toe effectief tegen onervaren slachtoffers gebleven en is de belangrijkste factor die verantwoordelijk is voor het verspreiden van een bedreiging, bekend als Jaff Ransomware.

Wat er eigenlijk gebeurt is dat het slachtoffer opent de kwaadaardige PDF-bestand en het heeft de Microsoft Word-document daarin ingebed. Echter, zoals de foto's hierboven laten zien, de documenten zetten het slachtoffer ertoe aan het kwaadaardige te verwijderen .docm file, wat op zijn beurt de infectie. De zeer sluwe tactiek, vooral gevaarlijk voor de snelle clickers.

.SFX Archive Files

Toen we bespreken kwaadaardige bestanden en malware infectie, het is belangrijk om het .SFX – de zelfuitpakkende archieftypes die ook door grote malwarefamilies werden gebruikt om computers te infecteren. De manier waarop ze werken lijkt veel op het instellen van Windows-programma's, voornamelijk omdat deze bestandstypen in het specifieke archief de schadelijke lading van het virus archiveren en wanneer ze worden uitgevoerd, ze kunnen worden gemanipuleerd om de payload automatisch en stil te halen op de achtergrond. De meer geavanceerde .SFX bestanden zijn zelfs geprogrammeerd door hun code of het laadvermogen dat bestanden die ze zijn gehaald om zelf verwijderd worden na de operatie is voltooid.

.BAT Batchbestanden

Hoewel deze-commando met bestanden die niet zo vaak wordt voldaan, ze zijn een van de meest voorkomende die ooit moet worden gebruikt, voornamelijk vanwege de Windows-opdrachtprompt en de impact ervan op de computer. Als dit goed wordt gemanipuleerd, de batch-bestanden kan administratieve commando's die een verscheidenheid van kwaadaardige activiteiten kunnen doen invoegen, variërend van het verwijderen van bestanden op uw computer aan te sluiten op externe hosts en malware te downloaden direct op uw computer.

.DLL-bestanden

De DLL-bestanden zijn in principe bekend als Dynamic Link Library bestanden en ze zijn vaak systeembestanden van Microsoft, maar malware vindt manieren om zijn eigen glibberen, gecompromitteerd versie met kwaadaardige functies in het DLL-bestand zelf. Dit resulteert uiteindelijk in de malware uitgangspunt om verschillende soorten kwaadaardige activiteiten uit te voeren, zoals Windows-bestanden verwijderen, voer bestanden uit als beheerder op de gecompromitteerde computer, en voer ook verschillende soorten wijzigingen uit in de Windows Register-editor. Dit kan ertoe leiden dat DLL-foutmeldingen op uw pc verschijnen, maar de meeste virussen gaan door grote mate te voorkomen dat deze fouten van wordt gezien door het slachtoffer.

.TMP Tijdelijke bestanden

TMP-bestandstypen zijn tijdelijke bestanden die gegevens op uw computer bevatten terwijl u een programma gebruikt. In de malware wereld, de TMP-bestanden zijn in principe gebruikt om informatie die complementair is aan de infectie zelf houden. Deze informatie houdt verband met de activiteiten die de malware zal uitvoeren en wordt vaak gebruikt met als hoofddoel de malware informatie te laten verzamelen die vervolgens wordt doorgestuurd naar de cybercriminelen doordat het bestand zelf wordt gekopieerd en verzonden zonder dat u het merkt.. Het verwijderen van de .TMP bestand kan de activiteit van de malware beschadigen, maar de meeste gecompliceerde virussen geven de gebruiker geen toestemming om dat te doen of om een reservekopie te maken die parallel wordt gebruikt.

.PY Python Files

Dit type bestanden wordt het meest gebruikt wanneer ransomware virussen zijn in het spel, wat betekent dat ze zijn geschreven in Python en hun belangrijkste doel kan zijn om modules die worden gebruikt om de bestanden te versleutelen op uw computer(documenten, video, afbeeldingen) en maken ze niet in staat om opnieuw te worden geopend. De versleutelde bestanden van dit ransomware virus zijn gemaakt met behulp van dergelijke python scrips die, op voorwaarde dat de software, kunnen ze gebruiken voor het bestand encryptie. Naast deze, sommige malware is gedetecteerd als volledig gecodeerd in de Python-taal, wat betekent dat het virus het gebruikt voor elk aspect van zijn activiteit.

Custom bestandstypes

Dit soort bestanden kan exclusief voor het betreffende virus worden gemaakt en worden voor verschillende doeleinden gebruikt, maar hun belangrijkste doel is om verschillende programmavirussen te helpen die bestanden met een extensie infecteren, bijvoorbeeld om verschillende soorten activiteiten uit te voeren op de computer van het slachtoffer.. De bestanden kunnen beschikken over speciaal extensies die absoluut niets kan bijvoorbeeld worden .virus .fun, etc.

Andere levendige voorbeelden van virusextensies zijn alle extensies die worden gebruikt door data locker-ransomware. De meest populaire ransomware op dit moment nagesynchroniseerd Stop DJVU Ransomware geef bijna elke week nieuwe dergelijke bestandsextensies uit. Hier is een lijst met ransomware-extensies met betrekking tot de vervelende infectie:

.schaduw, .DjVu, .djvur, .djvuu, .udjvu, .uudjvu, .djvuq, .DjVu, .djvur, .djvut, .pdff, .denken, .tfude, .tfudet, .tfudeq, .rumba, .adobe, .adobee, .blazer, .promos, .promotionele, .promorad, .promock, .promok, .promorad2, .kroput, .kroput1, .pulsar1, .kropun1, .charck, .kloppen, .kropun, .charcl, .doples, .lichten, .luceq, .chech, .Relieves, .weg, .Tronas, .kosten, .bosje, .mainstream, .roland, .refols, .raldug, .Etol, .guvara, .browec, .norvas, .moresa, .vorasto, .hrosas, .kiratos, .Todrius, .hofos, .roldat, .dutan, .kus, .fedasot, .berost, .forasom, .fordan, .CODN, .codnat1, .grappen, .dotmap, .Radman, .ferosas, .rectot, .skymap, .mogera, .rezuc, .steen, .redmat, .lancet, .Davda, .poret, .pidom, .greep, .heroset, .Boston, .muslat, .gerosan, .vesad, .horon, .niet vinden, .uitwisseling, .van, .lotep, .nusar, .trust, .besub, .cezor, .loka, .dildo's, .slaaf, .Vusd, .herad, .berosuce, .gehad, .Gusau, .madek, .Darus, .tocue, .lapoi, .Todar, .dodoc, .bopador, .novasof, .ntuseg, .Nderod, .toegang, .formaat, .nelasod, .mogranos, .cosakos, .nvetud, .Lotej, .kovasoh, .Prandel, .zatrov, .invoeren, .brusaf, .londec, .krusop, .mtogas, .Soh, .NACRO, .pedro, .nuksus, .vesrato, .masodas, .cetori, .staren, .wortelen, .meer, .hese, .seto, .kaart, .betalen, .kvag, .karl, .neus, .noos, .kuub, .Reco, .bora, .reig, .tirp, .vlekken, .kosten, .ygkz, .cadq, .ribd, .qlkm, .coos, .wbxd, .door

Andere bestandstypen die door virussen worden gebruikt

Houd er rekening mee dat de virussen veel verschillende bestandstypen gebruiken, anderszins als legitiem beschouwd om de malware goed te laten functioneren. Sommige van deze bestanden kunnen in eerste instantie legitiem zijn, maar bevatten een malwarecomponent die wordt geactiveerd bij uitvoering. Dergelijke bestandstypen omvatten het volgende::

- .INF, wat een ander formaat is voor tekstbestanden.

- .LNK of snelkoppelingen die tot het virus kunnen leiden.

- .SCF-typen bestanden, behorend bij Windows Verkenner.

- .MSI-bestanden of MSI-installatieprogramma's.

- .MSP die Patch Installers zijn.

- .GADGET-bestandstype of Windows Desktop-gadgets.

- .PS1, .PS1XML, .PS2, .PS2XML, .PSC1, .PSC2 ook bekend als Shell-scripts.

Welke andere malware-bestanden u kunt tegenkomen

Ondanks het feit dat deze bestanden niet zo vaak worden aangetroffen, ze kunnen nog steeds worden gemanipuleerd in uw computer infecteren en nog steeds te infecteren computers op dit moment. Dit zijn de andere potentieel schadelijke objecten, je moet scannen voordat u deze opent:

Programma's:

.MSI Files - installer soorten bestanden die gebruikt worden om verschillende programma's situeren op de computer. Ze worden vaak gebruikt als Instellingen voor verschillende programma's, en kan ook glibberen de malware ook in de vorm van een opzet van een programma dat u probeert te installeren.

.MSP-bestanden - bestanden die ook de installer-type, echter, ze zijn meer gericht op het patchen van momenteel geïnstalleerde software, wat betekent dat de malware hier kunnen vormen als een nep-patch online geupload.

.HOE Files - vergelijkbaar met de BAT-bestanden, dit type bestanden wordt ook gebruikt om commando's in te voegen. Ze waren erg populair terug wanneer Windows XP en oudere systemen op grote schaal werden gebruikt om old-school wormen verspreiden, virussen, en andere schadelijke software. Echter, ze kunnen nog steeds worden gebruikt voor kwaadaardige activiteiten en infectie.

.GADGET bestanden - deze specifieke kwaadaardige bestanden worden voornamelijk gebruikt met de Windows Desktop Gadget. Dus als je gebruik maakt van een Windows-versie die deze drijvende Gadgets heeft op je desktop, moet je uitkijken voor die bestanden. Wanneer Windows Vista in de eerste plaats geïntroduceerd gadgets, veel exploits leidden tot de infectie van niet-gepatchte systemen met Trojans en andere virussen.

script Files:

.CMD Files - ook een Windows Command Prompt bestand dat kan kwaadaardige commando's in te voegen op uw computer.

.VBE Files - Gecodeerde VBS-bestanden.

.JSE Files - Gecodeerde JavaScript-bestanden.

.PS1, .PS1XML, .PS2, .PS2XML, .PSC1, .PSC2 - De Windows PowerShell script bestanden die het programmeren kan automatisch worden uitgevoerd direct PowerShell commando's op een Windows-systeem, zolang ze liepen met beheerdersrechten. bijzonder gevaarlijk.

Schadelijke Shortcut Files:

.LNK Shortcuts - Een snelkoppeling meestal gebruikt om een programma te koppelen die lokaal op de computer. Echter, met de juiste software en functies, het kan meerdere schadelijke activiteiten uitvoeren op de geïnfecteerde computer, zoals verwijderen van belangrijke bestanden.

.INF Files - Deze tekstbestanden zijn meestal niet van een gevaarlijke karakter, maar ze kunnen ook worden gebruikt om een app te starten. En als deze app is kwaadaardige, dit maakt hen ook gevaarlijk.

.SCF Bestanden - Dit type bestanden wordt gebruikt om Windows Verkenner te verstoren en kan worden gewijzigd om acties op Verkenner uit te voeren die uiteindelijk tot infectie kunnen leiden. Maar de acties kunnen ook post-infectie zo goed.

Conclusie, Preventie en Bescherming

Het is één ding om te weten welke soorten bestanden uiteindelijk zou kunnen leiden tot infectie van uw computer, maar het is een heel ander balspel om te leren hoe je jezelf kunt beschermen. Omdat de malware scene is zeer dynamisch en verandert op een dagelijkse basis, kunnen er infecties waarvoor u nog niet voorbereid te zijn. Dit is de reden waarom we hebben besloten om die algemene tips te creëren om te helpen aanzienlijk verhogen van uw bescherming en malware bewustzijn:

Tip 1: Zorg ervoor dat de juiste installeren beveiligingssoftware.

Tip 2: Leren hoe te veilig uw belangrijke bestanden op te slaan en ze dus te beschermen tegen bestand encryptors of andere malware.

Tip 3: Leer hoe u uw computer te beschermen tegen kwaadaardige e-mails.

Tip 4: Zorg ervoor dat u een gedownload bestand te scannen. voor archieven, kunt u de service Zip-e-Zip en voor verschillende bestandstypen en weblinks waarvan u denkt dat kwaadaardige gebruiken, je kunt gebruiken VirusTotal online scanner. Beide diensten zijn volledig gratis.

Tip 5: Als u zijn ok mee, gebruik Sandboxing, Het is een zeer effectieve methode om malware binnen zandbak versleutelde code isoleren, zelfs als u niet beschikt over de juiste bescherming. Een goed programma om mee te beginnen is Sandboxie.

Voorbereiding voor het verwijderen van File.

Voor het eigenlijke verwijdering, Wij raden u aan de volgende voorbereidende stappen te doen.

- Zorg ervoor dat u deze instructies altijd open en in de voorkant van je ogen.

- Doe een back-up van al uw bestanden, zelfs als ze konden worden beschadigd. U moet een back-up van uw gegevens met een cloud backup oplossing en verzekeren van uw bestanden tegen elke vorm van verlies, zelfs van de meest ernstige bedreigingen.

- Wees geduldig als deze een tijdje zou kunnen nemen.

- Scannen op malware

- Registers repareren

- Verwijder virusbestanden

Stap 1: Scan voor File met SpyHunter Anti-Malware Tool

Stap 2: Verwijder eventuele registers, aangemaakt door File op uw computer.

De doorgaans gericht registers van Windows-machines zijn de volgende:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

U kunt ze openen door het openen van het Windows-register-editor en met weglating van alle waarden, aangemaakt door File er. Dit kan gebeuren door de stappen onder:

Tip: Om een virus gecreëerd waarde te vinden, U kunt met de rechtermuisknop op te klikken en klik op "Wijzigen" om te zien welk bestand het is ingesteld om te werken. Als dit het virus bestand locatie, Verwijder de waarde.

Tip: Om een virus gecreëerd waarde te vinden, U kunt met de rechtermuisknop op te klikken en klik op "Wijzigen" om te zien welk bestand het is ingesteld om te werken. Als dit het virus bestand locatie, Verwijder de waarde.Stap 3: Find virus files created by File on your PC.

1.Voor Windows 8, 8.1 en 10.

Voor nieuwere Windows-besturingssystemen

1: Op het toetsenbord druk + R en schrijf explorer.exe in de Rennen tekstvak en klik dan op de OK knop.

2: Klik op uw pc uit de snelle toegang bar. Dit is meestal een icoon met een monitor en de naam is ofwel "Mijn computer", "My PC" of "Deze PC" of hoe je het hebt genoemd.

3: Navigeer naar het zoekvak in de rechterbovenhoek van het scherm van uw pc en typ "echter in meerdere contexten:" en waarna typt u de bestandsextensie. Als u op zoek bent naar kwaadaardige executables, Een voorbeeld kan zijn "echter in meerdere contexten:exe". Na het doen van dat, laat een spatie en typ de bestandsnaam die u denkt dat de malware is gemaakt. Hier is hoe het kan verschijnen als het bestand is gevonden:

NB. We recommend to wait for the green loading bar in the navigation box to fill up in case the PC is looking for the file and hasn't found it yet.

2.Voor Windows XP, Uitzicht, en 7.

Voor oudere Windows-besturingssystemen

In oudere Windows-besturingssystemen zou de conventionele aanpak de effectieve moeten zijn:

1: Klik op de Start Menu icoon (meestal op uw bottom-links) en kies vervolgens de Zoeken voorkeur.

2: Na het zoekvenster verschijnt, kiezen Meer geavanceerde opties van de search assistent doos. Een andere manier is door te klikken op Alle bestanden en mappen.

3: Na dat type de naam van het bestand dat u zoekt en klik op de knop Zoeken. Dit kan enige tijd duren, waarna de resultaten worden weergegeven. Als u het kwaadaardig bestand hebt gevonden, u kunt kopiëren of openen de locatie door rechtermuisknop te klikken ben ermee bezig.

Nu moet je in staat om elk bestand op Windows ontdekken zolang het op uw harde schijf en is niet verborgen via speciale software.

Veelgestelde vragen over bestanden

What Does File Trojan Do?

The File Trojaans is een kwaadaardig computerprogramma ontworpen om te ontwrichten, schade, of ongeautoriseerde toegang verkrijgen naar een computersysteem. Het kan worden gebruikt om gevoelige gegevens te stelen, controle krijgen over een systeem, of andere kwaadaardige activiteiten starten.

Kunnen Trojaanse paarden wachtwoorden stelen??

Ja, Trojans, zoals bestand, kan wachtwoorden stelen. Deze kwaadaardige programma's are designed to gain access to a user's computer, slachtoffers bespioneren en gevoelige informatie zoals bankgegevens en wachtwoorden stelen.

Can File Trojan Hide Itself?

Ja, het kan. Een Trojaans paard kan verschillende technieken gebruiken om zichzelf te maskeren, inclusief rootkits, encryptie, en verduistering, om zich te verbergen voor beveiligingsscanners en detectie te omzeilen.

Kan een Trojaans paard worden verwijderd door Factory Reset?

Ja, een Trojaans paard kan worden verwijderd door uw apparaat terug te zetten naar de fabrieksinstellingen. Dit komt omdat het het apparaat in de oorspronkelijke staat zal herstellen, het verwijderen van schadelijke software die mogelijk is geïnstalleerd. Houd er rekening mee dat er geavanceerdere Trojans zijn die achterdeurtjes achterlaten en opnieuw infecteren, zelfs na een fabrieksreset.

Can File Trojan Infect WiFi?

Ja, het is mogelijk dat een trojan wifi-netwerken infecteert. Wanneer een gebruiker verbinding maakt met het geïnfecteerde netwerk, de Trojan kan zich verspreiden naar andere aangesloten apparaten en kan toegang krijgen tot gevoelige informatie op het netwerk.

Kunnen Trojaanse paarden worden verwijderd?

Ja, Trojaanse paarden kunnen worden verwijderd. Dit wordt meestal gedaan door een krachtig antivirus- of antimalwareprogramma uit te voeren dat is ontworpen om schadelijke bestanden te detecteren en te verwijderen. In sommige gevallen, handmatige verwijdering van de Trojan kan ook nodig zijn.

Kunnen Trojaanse paarden bestanden stelen?

Ja, Trojaanse paarden kunnen bestanden stelen als ze op een computer zijn geïnstalleerd. Dit wordt gedaan door de malware auteur of gebruiker om toegang te krijgen tot de computer en vervolgens de bestanden te stelen die erop zijn opgeslagen.

Welke anti-malware kan Trojaanse paarden verwijderen?

Antimalwareprogramma's zoals SpyHunter zijn in staat om Trojaanse paarden op uw computer te scannen en van uw computer te verwijderen. Het is belangrijk om uw anti-malware up-to-date te houden en uw systeem regelmatig te scannen op schadelijke software.

Kunnen Trojaanse paarden USB infecteren?

Ja, Trojaanse paarden kunnen infecteren USB apparaten. USB-trojans wordt meestal verspreid via schadelijke bestanden die van internet zijn gedownload of via e-mail zijn gedeeld, allowing the hacker to gain access to a user's confidential data.

Over het bestandsonderzoek

De inhoud die we publiceren op SensorsTechForum.com, deze gids voor het verwijderen van bestanden inbegrepen, is het resultaat van uitgebreid onderzoek, hard werken en de toewijding van ons team om u te helpen het specifieke trojan-probleem op te lossen.

Hoe hebben we het onderzoek naar File . uitgevoerd??

Houd er rekening mee dat ons onderzoek is gebaseerd op een onafhankelijk onderzoek. We hebben contact met onafhankelijke beveiligingsonderzoekers, waardoor we dagelijks updates ontvangen over de nieuwste malwaredefinities, inclusief de verschillende soorten trojans (achterdeur, downloader, infostealer, losgeld, etc.)

Bovendien, the research behind the File threat is backed with VirusTotal.

Om de dreiging van trojans beter te begrijpen, raadpleeg de volgende artikelen die deskundige details bieden:.