De onderzoekers van de Universiteit van Tel Aviv en het Weizmann Institute of Science, genaamd Daniel Genkin, Adi Shamir, Eran Tromer in staat waren om de zwaarste encryptie gebruikt door de meeste ransomware virussen breken - RSA – 4096 beetjes. De revolutie in cyber-aanval werd uitgevoerd in de meest simplistische manier - met behulp van een microfoon die luistert naar zeer lage frequenties (onder 20 kHz). De onderzoekers hebben ook aangetoond in hun rapport een betekenen 'snuffelen' een decryptie, met behulp van een smartphone. Deze aanval roept veel vragen op, over de toekomst van cyberveiligheid en bescherming bestand.

Hoe deden ze dat?

Wat de onderzoekers deden was een heet akoestische cryptanalysis. Dit is een zijkanaal type aanval die in wezen is het scannen van de 'vingerafdrukken' van de geluiden die een processor maakt. Om het eenvoudig te maken, laten we zeggen dat je een vingerafdruk scanner, maar ook vingerafdrukken van dezelfde vinger op andere plaatsen te verlaten. Als iemand kopieën diezelfde vingerafdrukken met behulp van een unieke methode en past deze, Hij zal de vingerafdrukscanner hack. De situatie met de akoestische cryptanalyse enigszins hetzelfde - onderzoekers gebruik de 'vingerafdruk' van de trillingen van de computer bij de behandeling van de decodering. Zij beweren dat ze in staat waren via VGA te luisteren, USB poort, Ethernet poort en andere aansluitingen die metalen onderdelen hebben en ze zijn verbonden met de laptop chassis.

De onderzoekers hebben hun verslag onderverdeeld in verschillende fasen:

1. Trillingen waarneming en verzameling.

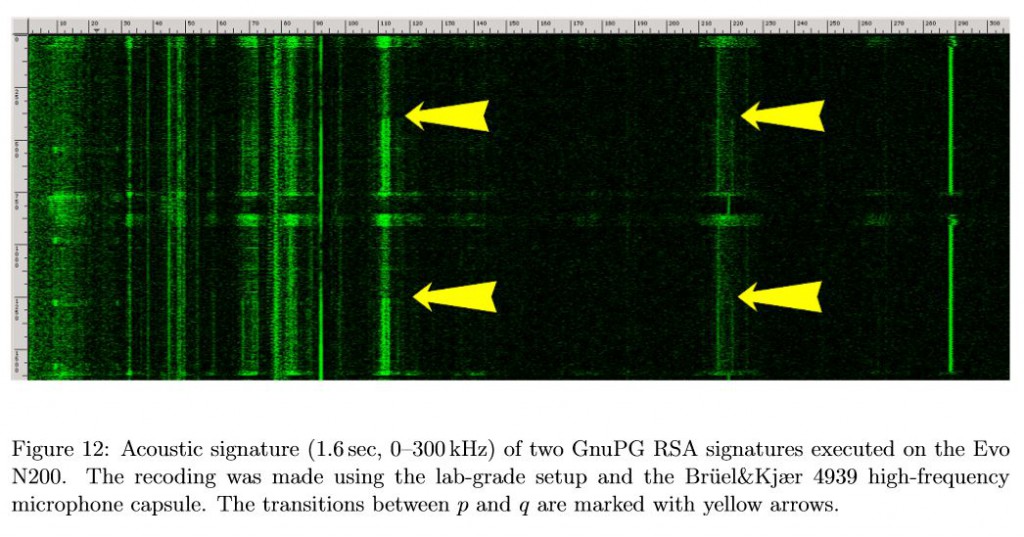

2. RSA-sleutel onderscheidende.

3. RSA-sleutel extractie.

Zij hebben ook vastgesteld andere methode te ruiken de RSA-sleutels, waarbij een eenvoudige smartphone werd toegepast. Het interessante deel is de mogelijkheid om de gegevens via een speciale microfoon die was luisteren was dichtbij de ventilatie van de laptop geplaatst.

Een andere methode van de onderzoekers aangetoond werd afstemmen op de trillingen in een Ethernet-kabel aangesloten op het chassis van de computer. Er werd ver-einde van de kabel attack. De onderzoekers hebben drie typen microfoons gebruikt, variërend van 0-18kHz, 0-20kHz en 0-100kHz laagfrequente impulsen uit de computer om te luisteren. Meer dus, ze hebben een voeding gebruikt, een voorversterker en een Data Acquisition Device (DAQ) om de verzamelde gegevens te digitaliseren.

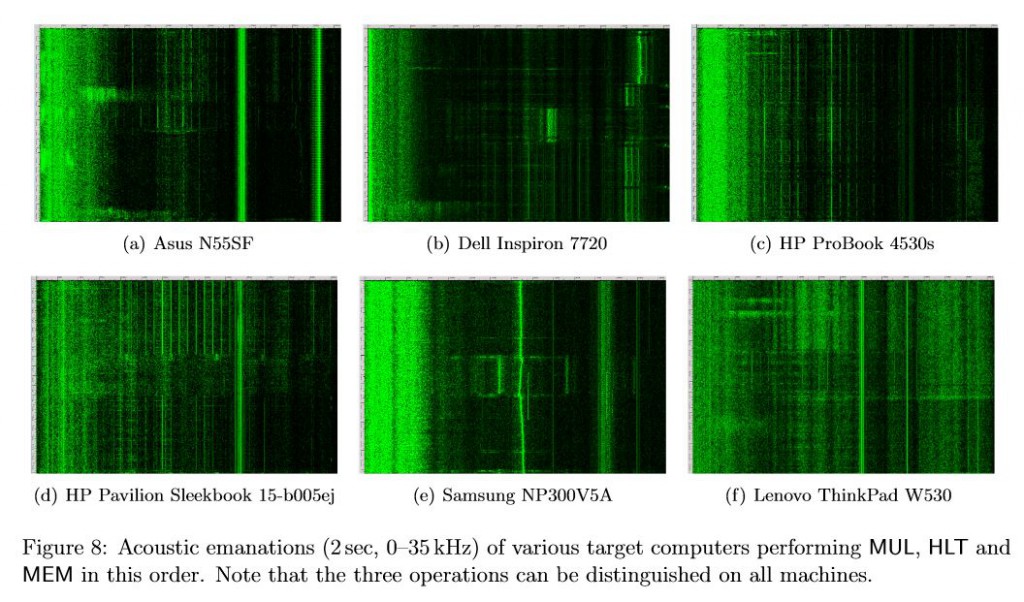

De inrichtingen, de onderzoekers waren in staat om onderscheid te maken tussen de verschillende signaal patronen van verschillende pc-modellen:

Ook, een belangrijke ontdekking was dat de onderzoekers konden geheime sleutels in de vorm van heldere horizontale lijnen vinden in de akoestische signatuur van de laptop. Dit was een essentieel onderdeel bij het vaststellen van de decryptie sleutels.

Conclusies

Dit is een cruciale ontdekking, en het is niet te worden genegeerd, omdat het direct gerelateerd is aan online beveiliging. Meer aan de hand dan dat, in het geval u wilt uw gegevens veilig te houden, is het belangrijk om uw PC in een geluiddichte omgeving houden. Ook, voor de beste beveiliging niet voorbijgaan aan de goede oude methode snuiven - niet toestaan dat mensen naast uw computer terwijl u het uitvoeren van een operatie decoderen. Een uitstekende manier om jezelf te beschermen is om een laagfrequent geluid dat in de buurt van pc-microfoons zullen doof gebruiken.