Los investigadores de la Universidad de Tel Aviv y el Instituto Weizmann de la ciencia, llamado Daniel Genkin, Adi Shamir, Eran Tromer fueron capaces de romper el cifrado más duro utilizado por la mayoría de los virus ransomware - RSA – 4096 pedacitos. El ciberataque revolucionando se llevó a cabo de la manera más simple - mediante el uso de un micrófono que escucha a frecuencias muy bajas (debajo 20 kHz). Los investigadores también han demostrado en su informe un medio para 'olfatear' un descifrado, usando un teléfono inteligente. Este ataque plantea muchas preguntas, sobre el futuro de la seguridad cibernética y protección de archivos.

Cómo lo hicieron?

Lo que los investigadores hicieron fue llamado criptoanálisis acústico. Esto es un canal lateral tipo de ataque que está escaneando esencialmente las "huellas digitales" de los ruidos que hace un procesador. Para hacerlo simple, digamos que se utiliza un escáner de huellas dactilares, pero también deja huellas de su mismo dedo en otros lugares. Si alguien copia esas mismas huellas dactilares utilizando un método único y las aplica, va a hackear el escáner de huellas dactilares. La situación con el criptoanálisis acústico es un poco lo mismo - los investigadores utilizan la "huella digital" de las vibraciones de la computadora cuando se trata de la desencriptación. Ellos afirman que fueron capaces de escuchar a través de VGA, Puerto USB, Puerto Ethernet y cualquier otro jacks que tienen partes metálicas en ellos y están conectados al chasis del ordenador portátil.

Los investigadores han dividido su informe en varias fases:

1. Vibraciones observación y recogida.

2. RSA diferenciador clave.

3. RSA extracción clave.

También han establecido otro método para olfatear las claves RSA, en el que se empleó un smartphone sencillo. La parte interesante es la capacidad de escuchar la información sobre el uso de un micrófono especial que era se colocó cerca de la ventilación de la computadora portátil.

Otro método los investigadores demostraron estaba afinando en las vibraciones en un cable Ethernet conectado al chasis del equipo. Se llamaba Lejos de extremo de cable ataque. Los investigadores han utilizado tres tipos de micrófonos, variando de 0-18kHz, 0-20kHz y 0-100kHz para escuchar a los impulsos de baja frecuencia de la computadora. Más aún, han empleado una fuente de alimentación, un preamplificador y un dispositivo de adquisición de datos (DAQ) para digitalizar los datos recogidos.

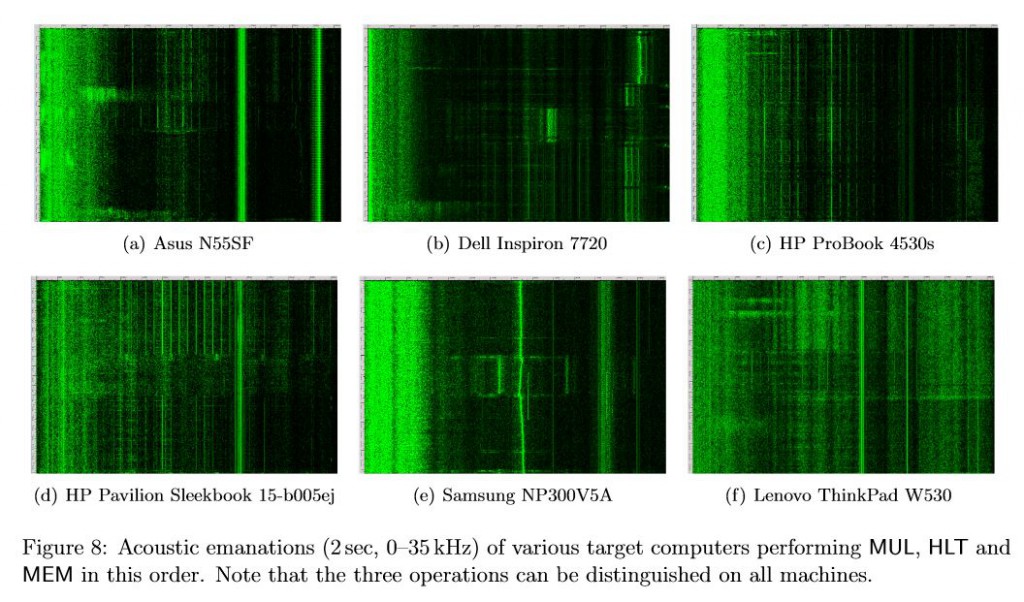

El uso de los dispositivos, los investigadores fueron capaces de distinguir entre los diferentes patrones de señales de diferentes modelos de PC:

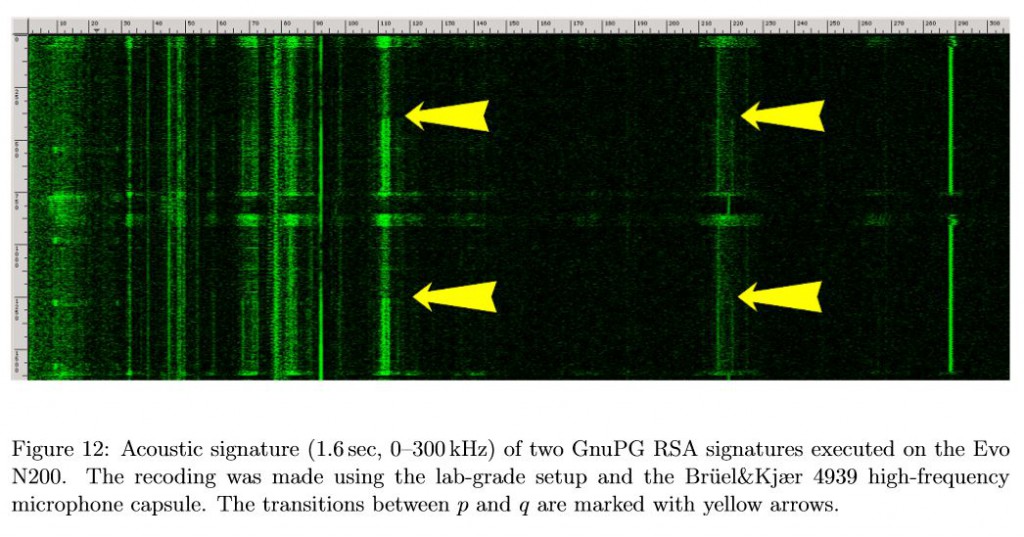

También, un descubrimiento significativo fue que los investigadores fueron capaces de encontrar las claves secretas en forma de líneas horizontales brillantes en la firma acústica de la computadora portátil. Este fue un componente esencial en el establecimiento de las claves de descifrado.

Conclusiones

Este es un descubrimiento fundamental, y no es para ser tenida en cuenta, ya que está directamente relacionada con la seguridad en línea. Más que eso, en caso de que quiera mantener su información segura, es importante para mantener tu PC en un ambiente a prueba de sonido. También, para mejor seguridad no ignorar el buen método antiguo de sniffing - no permiten a la gente al lado de su computadora mientras usted está realizando una operación de descifrado. Una excelente manera de protegerse es utilizar un sonido de baja frecuencia que ensordecer cualquier cerca micrófonos para PC.