Een nieuwe zeer geavanceerde APT framework gebruikt voor spionage doeleinden werd onlangs ontdekt door security onderzoekers. De kwaadaardige kader in bedrijf is geweest gedurende ten minste 5 jaar, maar het is de eerste keer dat het is gedetecteerd. Het kader is wel TajMahal.

"In het najaar van 2018, detecteerden we een aanval op een diplomatieke organisatie behoort tot een Centraal-Aziatische land. Er zou hier geen verhaal (diplomaten en hun informatiesystemen trekken de belangstelling van de verschillende politieke krachten zo nu en dan) ware het niet voor het gereedschap gebruikt: een nieuwe APT platform door de naam van TajMahal,”Aldus Kaspersky Lab onderzoekers die de APT ontdekt.

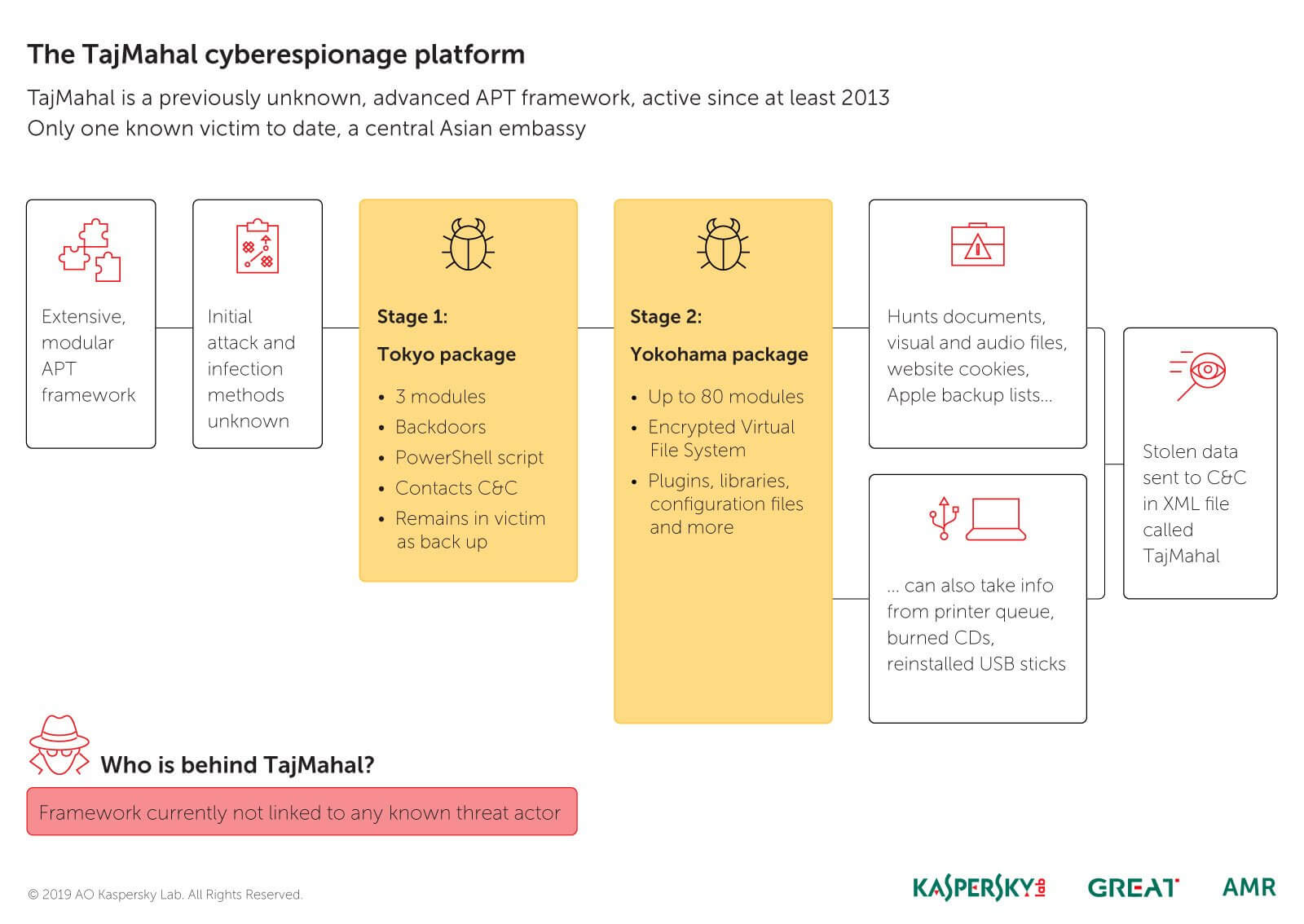

TajMahal APT Framework: technisch overzicht

Kort gezegd, TajMahal is een zeer geavanceerde, high-tech spyware kader, dat een groot aantal plugins kenmerkt (80 kwaadaardige modules zijn tot nu toe gevonden), zodat voor alle soorten van aanval scenario's met behulp van verschillende gereedschappen, Kaspersky zei. Het lijkt erop dat TajMahal in gebruik is voor de afgelopen vijf jaar. Wat is zeer intrigerend en lastig in dezelfde tijd is dat er slechts één slachtoffer is bevestigd tot op heden.

TajMahal APT platform bestaat uit twee fasen nagesynchroniseerde Tokio en Yokohama die werden aangetroffen op alle besmette computers die de onderzoekers geanalyseerd. Tokyo lijkt de rol van de belangrijkste achterdeur kan spelen die de tweede trap levert malware.

Merk op dat Tokyo blijft in het systeem ook na de tweede fase start, aangezien het waarschijnlijk nodig om als extra communicatiekanaal. Zoals voor Yokohama, het is "het wapen payload van de tweede fase”, Die is ontworpen om een virtueel bestandssysteem, compleet met plugins, derdebibliotheken, en configuratiebestanden. Het kan de volgende

– Het stelen van cookies;

– Het onderscheppen van documenten uit de wachtrij;

– Het verzamelen van gegevens over het slachtoffer (inclusief een lijst van back-ups van hun iOS-apparaat);

– Opnemen en het nemen van screenshots van VoIP-gesprekken;

– Stelen optische schijf beelden van het slachtoffer;

– Indexing-bestanden, waaronder die op externe harde schijven, en potentieel het stelen van specifieke bestanden wanneer de schijf opnieuw wordt gedetecteerd.

Hier is hoe de onderzoekers tonen de werking TajMahal's:

De technische complexiteit van TajMahal maakt het een zeer met betrekking tot ontdekking, de onderzoekers benadrukt in hun verslag.