En ny meget sofistikeret APT rammer anvendes til spionage formål blev for nylig afsløret ved sikkerhedseksperter. Den ondsindede rammer har været i drift i mindst 5 år, men det er første gang, det er blevet opdaget. Rammerne er blevet døbt TajMahal.

"I efteråret 2018, Vi har registreret et angreb på en diplomatisk organisation, der tilhører et centralasiatisk land. Der ville ikke være nogen historie her (diplomater og deres informationssystemer tiltrække interesse fra forskellige politiske kræfter hver dag og igen) Var det ikke for værktøjet anvendes: en ny APT platform ved navn TajMahal,”Sagde Kaspersky Labs forskere, der opdagede den APT.

TajMahal APT Framework: Teknisk oversigt

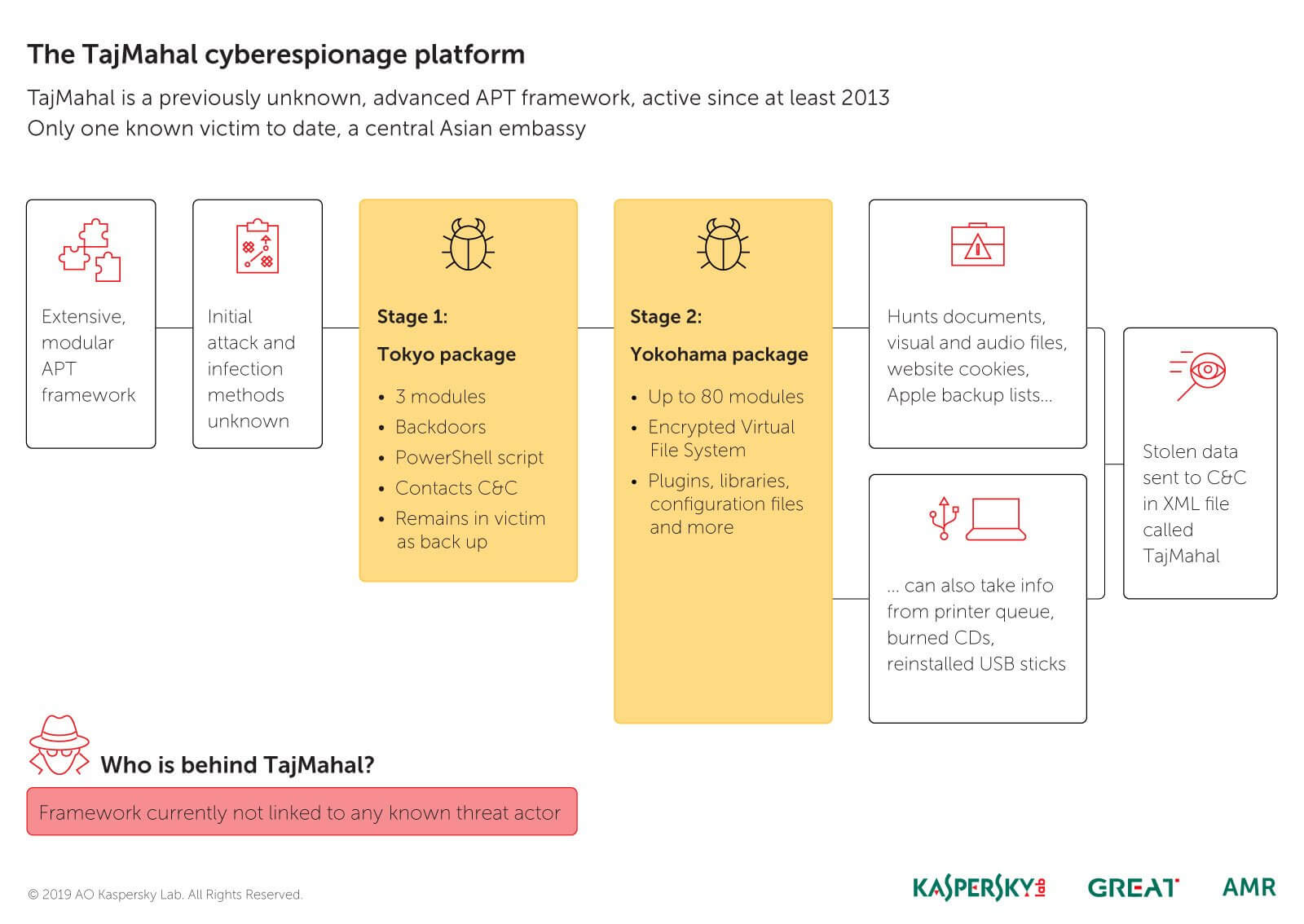

Kort sagt, TajMahal er en meget avanceret, højteknologisk spyware ramme, der er udstyret med en lang række plugins (80 ondsindede moduler er blevet fundet indtil videre), giver mulighed for alle former for angreb scenarier ved hjælp af forskellige værktøjer, Kaspersky sagde. Det fremgår, at TajMahal har været i drift i de seneste fem år. Hvad er meget spændende og besværlig på samme tid er der kun ét offer er blevet bekræftet til dato.

TajMahal APT platform indeholder to hovedfaser døbt Tokyo og Yokohama, som blev fundet på alle inficerede computere, som forskerne analyserede. Tokyo ser ud til at spille rollen som den vigtigste bagdøren, som leverer den anden fase malware.

Bemærk, at Tokyo forbliver i systemet, selv efter den anden fase starter, som det er mest sandsynligt behov for at fungere som en ekstra kommunikationskanal. Som for Yokohama, det er "våben nyttelast af anden etape”, Som er designet til at skabe et virtuelt filsystem komplet med plugins, tredjeparts biblioteker, og konfigurationsfiler. Den er i stand følgende

– Stjæle cookies;

– Aflytning dokumenter fra udskriftskøen;

– Indsamling af data om offeret (herunder en liste over sikkerhedskopier af deres iOS-enhed);

– Optagelse og tage screenshots af VoIP-opkald;

– Stjæle optiske disk images lavet af offeret;

– indeksering filer, herunder dem på eksterne drev, og potentielt stjæle bestemte filer, når drevet er opdaget igen.

Her er hvordan forskerne skildre TajMahal drift:

Den tekniske kompleksitet TajMahal gør det til en meget om opdagelse, forskerne fremhævet i deres rapport.