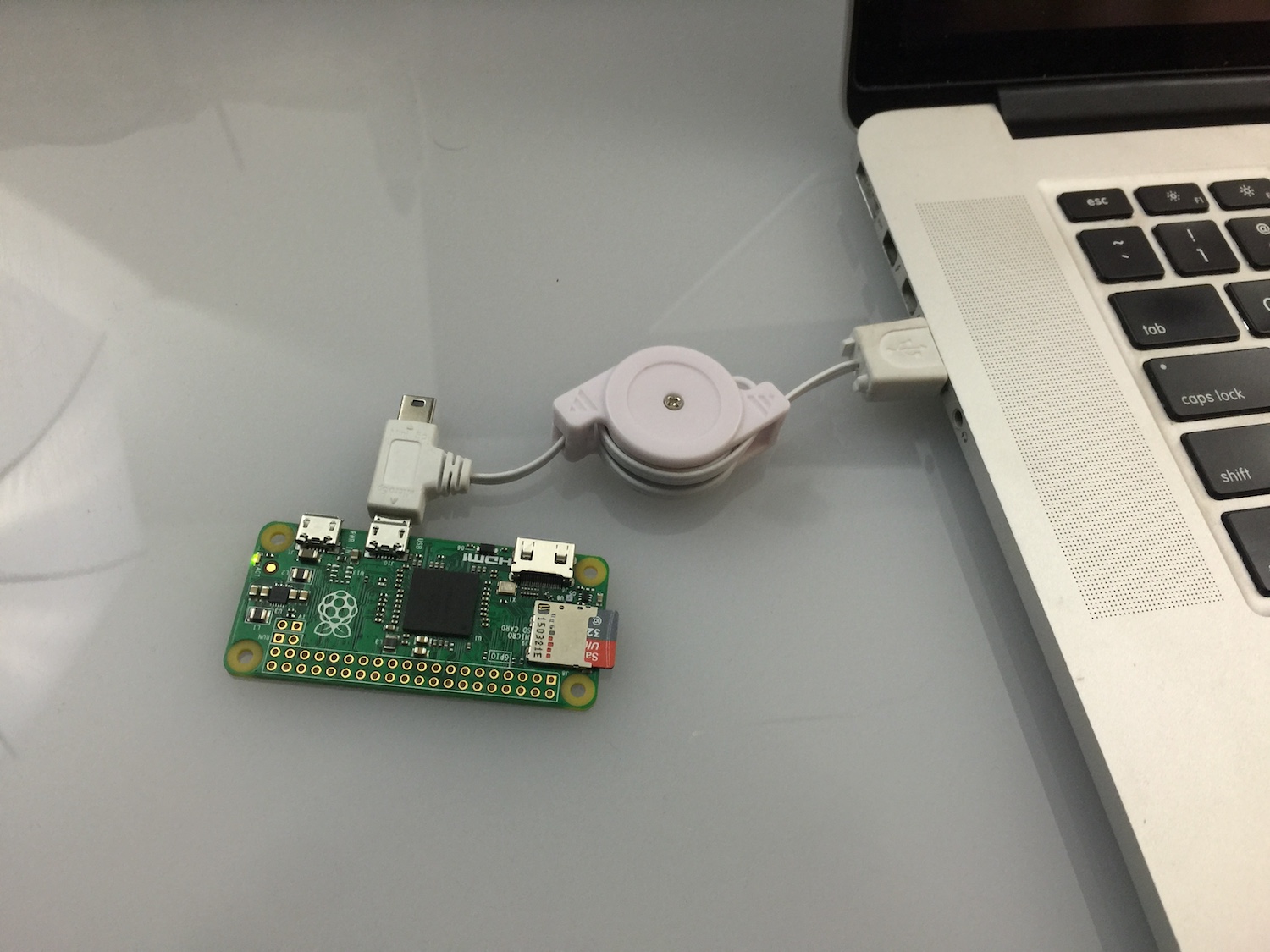

A exploração arsenal ferramenta acaba de ficar maior. Conheça PoisonTap, uma ferramenta criada pelo infame Samy Kamkar. PoisonTap é projetado para rodar software livremente disponível em um $5 dispositivo Raspeberry Pi Zero. Mas como isso funciona?

A pequena ferramenta só precisa ser conectada a um slot USB do computador. Em seguida, ele irá interceptar todo o tráfego da Web criptografado, cookies de autenticação incluídos. Esses cookies são necessários para acessar contas privadas. Uma vez feito isso, PoisonTap irá enviar os dados para o servidor de um invasor. Além disso, a ferramenta também instala um backdoor para permitir o controle remoto do navegador do proprietário do PC e da rede local.

Por que Samy Kamkar criou o PoisonTap em primeiro lugar?

Em uma conversa com ArsTechnica ele deu a seguinte explicação:

A principal motivação é demonstrar que mesmo em um computador protegido por senha que funciona com um WPA2 Wi-Fi, seu sistema e rede ainda podem ser atacados de forma rápida e fácil. As credenciais de sites não HTTPS existentes podem ser roubadas, e, de fato, cookies de sites HTTPS que não configuraram corretamente o campo 'seguro’ sinalizador no cookie também pode ser desviado.

relacionado: Sr. Robot Temporada 2 Hacks e Exploits: Master / Slave and Rubber Ducky

Este é um resumo do que o PoisonTap é capaz de fazer:

- Emulando um dispositivo Ethernet por USB;

- Roubo de todo o tráfego da Web do computador;

- Sifonando e armazenando cookies e sessões HTTP do navegador para o topo do Alexa 1,000,000 locais;

- Expor o roteador interno ao invasor e torná-lo acessível remotamente via WebSocker de saída e religação de DNS;

- Instalar um backdoor persistente baseado na web em cache HTTP;

- Permitir que um invasor force remotamente o usuário a fazer solicitações HTTP e respostas de proxy de volta por meio dos cookies do usuário em qualquer domínio backdoor;

- A ferramenta não exige que o computador de destino seja desbloqueado. E o acesso pela porta dos fundos permanece mesmo depois que a ferramenta é removida!

- Roubo de todo o tráfego da Web do computador;

Além de computadores, roteadores domésticos e de escritório também estão em risco.

Os invasores podem utilizar o PoisonTap para obter acesso remoto a um navegador. Eles também podem obter controle de administrador sobre o roteador conectado. Não obstante, os invasores ainda precisam derrotar as proteções de senha protegendo o roteador visado. Por causa do alto número de falhas de autenticação sem patch, isso não será um grande obstáculo.

relacionado: Microsoft Edge Guard Aplicação irá proteger contra a Ferramenta Mimikatz

Considerando a posição intermediária altamente privilegiada que a ferramenta tem, ele também pode instalar backdoors que permitem acesso ao navegador e ao roteador. Para acessar o navegador, PoisonTap descarta uma mistura de HTML e JavaScript no cache do navegador que cria um WebSocker persistente. Quanto ao roteador, a ferramenta aplica um ataque de religação de DNS.

Leia mais sobre isso aqui.