Não é um segredo que os aplicativos modernos muitas vezes se tornam um alvo de ataques cibernéticos. relatórios do Gartner que 95% de aplicações web ataques de experiência por causa de senhas de usuários roubados. Isso significa que um conjunto de símbolos não é mais uma maneira confiável de segurança de dados pessoais, e isso levou as empresas a trabalhar em métodos mais avançados de segurança que vamos considerar neste artigo.

Métodos de autenticação do usuário

Vamos considerar primeiro os métodos de autenticação que você pode usar durante desenvolvimento de aplicativos.

Certificado digital

É um documento eletrônico emitido pela autoridade específica. Esses certificados contêm informações de identificação e são fáceis de verificar como eles são emitidos por uma empresa confiável.

Os certificados digitais devem conter as seguintes informações:

– O nome do titular;

– Número de série;

– Data de validade;

– Cópia da chave pública pertencente ao titular;

– assinatura eletrônica da autoridade.

A chave pública é usada para criptografar mensagens, e a assinatura eletrônica é usada para verificar os dados. Navegadores e sistemas operacionais têm listas de autoridades, e assim eles são capazes de identificar se que a assinatura pertence a um deles ou não.

Cartão inteligente

Um cartão inteligente é projetado para armazenar com segurança a chave privada do proprietário e inserindo-o quando a autorização acontece. Os cartões inteligentes são basicamente chips de segurança que podem ser inseridos diretamente em um dispositivo ou usados sem fio.

Quando o cartão inteligente é inserido ou ligado com o dispositivo, os algoritmos de criptografia decodificar os dados e os usuários têm acesso a tudo o que foi criptografado, v.g., aplicativo ou o próprio dispositivo.

chave de hardware

É um dispositivo físico criado para gerar senhas de uso único que normalmente são válidas não mais de um minuto. Um algoritmo especialmente concebido cria um único conjunto de símbolos na sequência lógica.

Biometrics

É um ótima maneira de autenticação que não precisa de senhas em tudo desde que os dados biométricos é único para cada pessoa. Os dados podem ser criptografados e descriptografados com a ajuda de impressão digital, rosto e leitura da íris, voz, assinatura, etc.

Este método pode ser utilizado tanto como o único método de autenticação ou como uma parte de autenticação multifactorial. Em outras palavras, torna-se possível fazer login na conta ou desbloquear o dispositivo.

Proximidade

Isto significa que o dispositivo ou aplicativo é desbloqueado quando serão atendidas as condições estabelecidas. Estas condições podem incluir geolocalização ou presença de um dispositivo de terceiros. Deste jeito, o smartphone pode ser desbloqueado quando ele se conecta ao dispositivo em particular através de Bluetooth ou quando está na área específica (v.g., em casa de um usuário).

tecnologias de autenticação

Agora, Vamos considerar soluções e serviços desenvolvedores podem usar para a construção de uma segurança robusta para aplicativos móveis e sites.

KodeKey

Este quadro auth ajuda os desenvolvedores a construir um processo de autenticação baseada em biometria. Com sua ajuda, um usuário não tem que criar todas as senhas como tudo o que eles precisam é um smartphone e seus dados biométricos únicos.

Os servidores desta estrutura armazenam informações sobre as contas de cada usuário e os vinculam a números de telefone ou PINs. Sua API bem concebido torna o processo desta integração de serviços em um site fácil como torta.

O esquema de trabalho do KodeKey é o seguinte:

1.número de telefone ou PIN é digitado pelo usuário no campo de login;

2.Esta tentativa é enviado para KodeKey;

3.A identidade do usuário é autenticado usando a digitalização de impressões digitais.

LaunchKey

Esta plataforma fornece várias maneiras de verificar a identidade: um bom e velho senha e autenticação de dois fatores mais avançado. Os usuários podem acessar o motor de LaunchKey com a ajuda de sua API pública. A boa coisa sobre este serviço é que ele não armazena registros privados em outros lugares, todos eles são armazenados no dispositivo do usuário.

Além disso, LaunchKey usuários ofertas para criar os seus próprios mecanismos de segurança. Por exemplo, para proteger os dados corporativos, você é capaz de definir a combinação de verificação de identidade das pessoas com a sua geolocalização, quando a tentativa de acesso ao sistema é feito. Em outras palavras, você pode criar autenticação de dois fatores de seu próprio através da combinação de diferentes mecanismos de segurança a plataforma fornece.

clave

Este serviço utiliza uma câmera, bem como uma chave assimétrica para verificar a identidade utilizando imagens e chaves ocasionalmente gerados.

Os usuários recebem uma direita chave privada depois de registar uma conta e instalar o aplicativo móvel do Clef. Esta chave privada é sempre armazenado no dispositivo do usuário, enquanto a chave pública é enviada aos servidores Clef.

O resto é simples. Quando os usuários tentam entrar no serviço que usa Clef, eles vêem uma imagem gerada em um navegador. Então, usuários apontar seus smartphones para essa imagem, o aplicativo verifica-lo, criptografa-lo através da chave privada, e envia esta de volta os dados para os servidores Clef. Se o servidor percebe que a imagem enviada é descriptografado com a ajuda da tecla direita — a operação for bem sucedida.

H pinos

Esta solução é adequada tanto para web e produtos móveis. Se você precisar de M-pin para o produto web, Você precisa integrar especializada código baseado em JavaScript e biblioteca em sua aplicação web. Se você quiser usar M-pin para produtos móveis, você usa um navegador móvel embutido no aplicativo para acessar sua conta.

Quando você precisa se autenticar em serviços usando M-pin, você anexar um determinado dispositivo móvel ou navegador de desktop para a conta e definir um PIN. Então, o dispositivo conectado recebe um token e você pode facilmente logon.

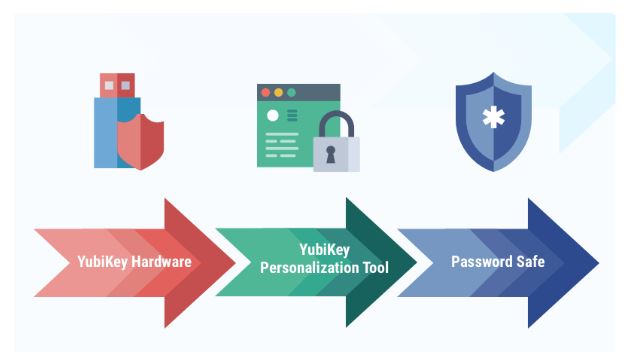

Yubikey NEO

É uma chave USB físico que é utilizado por gigantes como Google, Dropbox, e Github. A chave é alimentada por NFC, por isso é fácil de usar com dispositivos móveis que tenham o suporte para esta tecnologia. Tudo o que você precisa fazer é colocar o dispositivo na parte de trás do seu smartphone e pressionar um botão para que o dispositivo possa gerar o conjunto único de números.

No caso de você trabalhar com laptops ou desktops, você pode simplesmente ligá-lo na porta USB quando termina a determinado serviço.

Existem muitas tecnologias projetadas para fornecer um processo de autenticação segura. A escolha é até você.

Sobre o autor: Nataliia Kharchenko

Nataliia Kharchenko é um escritor técnico na empresa Cleveroad que oferece web e serviços de desenvolvimento de aplicativos móveis. Eu aprecio trazer um mundo digital mais perto das pessoas e escrevendo sobre tecnologia, aplicativos móveis, inovações, e modelos de gestão progressivos.

Nataliia Kharchenko é um escritor técnico na empresa Cleveroad que oferece web e serviços de desenvolvimento de aplicativos móveis. Eu aprecio trazer um mundo digital mais perto das pessoas e escrevendo sobre tecnologia, aplicativos móveis, inovações, e modelos de gestão progressivos.