.Arquivo de vírus Try2Cry (Try2Cry Ransomware) - Remova

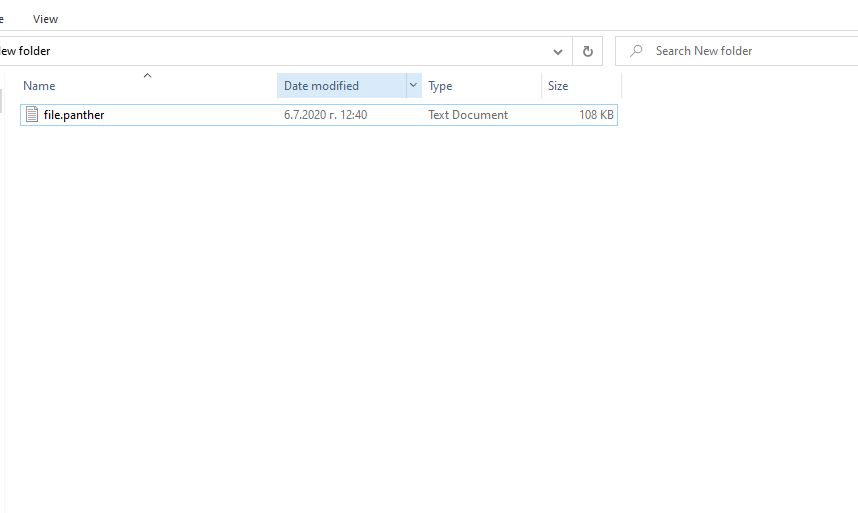

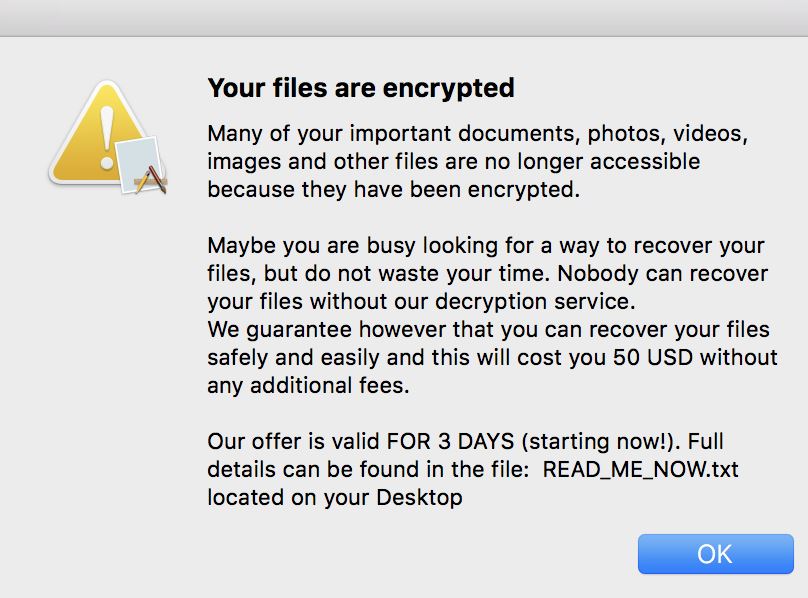

.A extensão de arquivo Try2Cry é colocada em todos os seus arquivos? .O Try2Cry Virus File também é conhecido como Try2Cry ransomware, que bloqueia arquivos em um computador e pode exigir que o dinheiro seja pago em algum momento para desbloqueá-los. Try2Cry Ransomware…