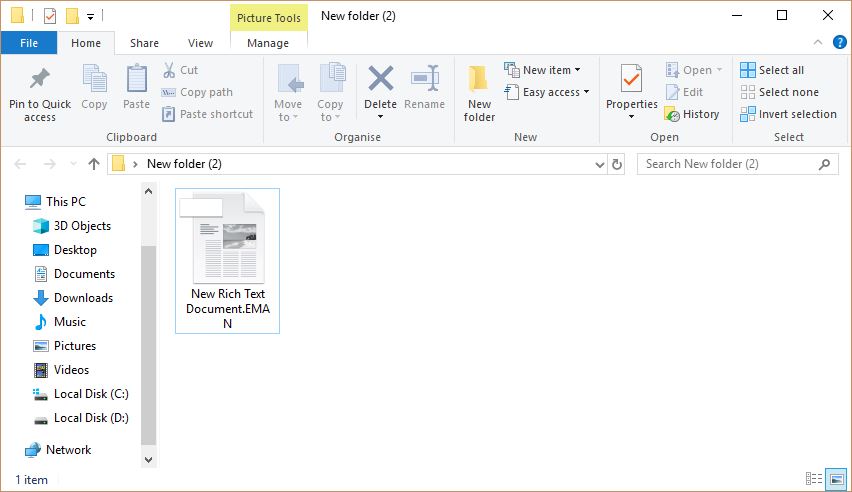

Remover Matrix ransomware e restaurar arquivos .EMAN

Este artigo ajudará você a remover o Matrix Ransomware de forma eficaz. Siga as instruções de remoção no final. O .EMAN Matrix Ransomware é a mais nova cepa associada à família Matrix de malware. Como nas versões anteriores, possui uma extensa lista de…