Remover PrivateMacDeal Mac Malware - Restaurar Instruções

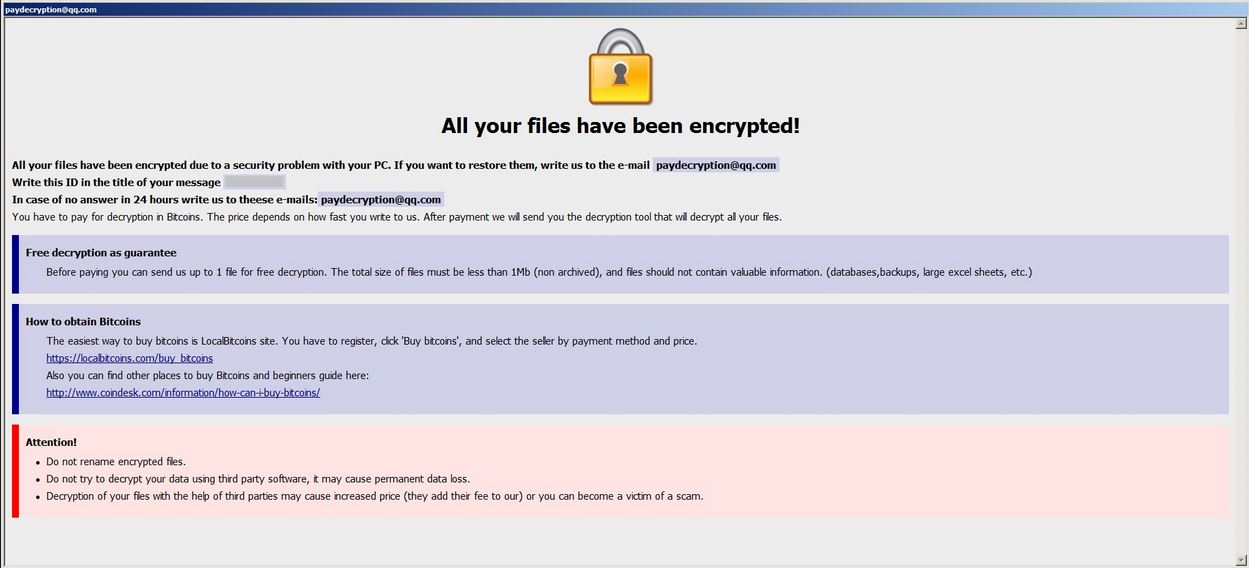

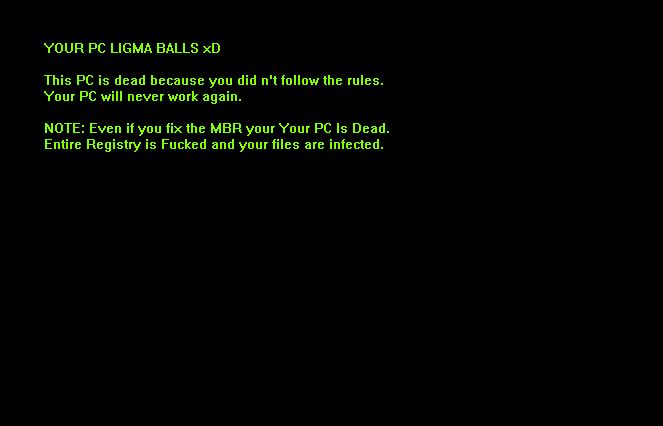

Este artigo foi criado, a fim de lhe dar uma visão sobre como remover rapidamente o malware PrivateMacDeal Mac do seu Mac de forma eficaz. PrivateMacDeal Mac malware é um exemplo perigoso que os navegadores alvos web instalado em computadores Mac. infecções…