Esta postagem do blog foi feita para fornecer informações sobre como detectar e remover páginas de phishing direcionadas às suas informações e também explicará como você pode remover essas páginas falsas do seu PC, eliminando o software ou site que pode estar causando eles.

Tão longe, phishing não mostra nenhum sinal de parada, já que houve inúmeros ataques de phishing por aí e muitos usuários que não têm experiência com phishing tendem a cair nessas armadilhas e, como resultado, financeiros ou pessoais (ou ambos) informações são perdidas no processo. A maioria das empresas de antivírus agora está trabalhando ativamente em cooperação com navegadores da web para bloquear sites de phishing de seus hosts de origem, que estão espalhando os URLs a uma taxa alarmante em grande escala. E essa taxa de propagação não parece ser interrompida devido à grande quantidade de novas páginas de phishing que aparecem todos os dias. É por isso que decidimos fornecer informações sobre como parar os URLs de phishing e como garantir que eles não se espalhem novamente no seu Mac.

Como os links de phishing se espalham nos Macs

Eu me esforcei bastante para fazer com que parecesse o site original que visa a vítima. Os cibercriminosos chegam ao ponto de empregar táticas inteligentes para espalhar o phishing muito mais rápido que o normal, usando métodos mais automatizados, como os que estão por baixo:

Espalhando via spam de referência

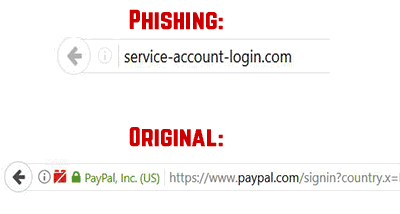

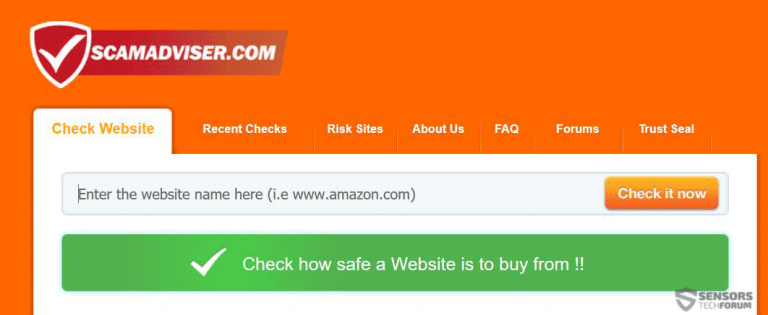

Alguns sites de phishing que se espalham a uma taxa alarmante foram detectados para replicar páginas da Web automaticamente, manipulando o próprio Google. Eles usam métodos específicos de indexação do Google, conhecidos como rastreadores da Web e referenciadores fantasmas, que atacam sites e enviam spam a URLs de phishing em suas seções de comentários e outros locais nos sites. crawlers, um dos bots de spam visa passar por várias páginas e procurar aquelas que não possuem medidas de segurança específicas contra spam de referência, como captcha ausente e assim por diante e use essas fraquezas para comentar URLs de spam. O outro método, conhecido como Ghosting usa software mais avançado e persistente que não se espalha a uma taxa alarmante, mas pode permanecer por anos em um site, pois usa táticas mais avançadas para permanecer oculto e diretamente conectado a ele. Essas ameaças de spam de referência não são apenas ruins para o usuário, mas também para o fornecedor do site, porque as páginas para as quais os links apontam são falsas e podem diminuir a reputação do site. Aqui está um exemplo de redirecionamento de spam de referência falso versus real, clicando em um URL de um comentário de spam de referência:

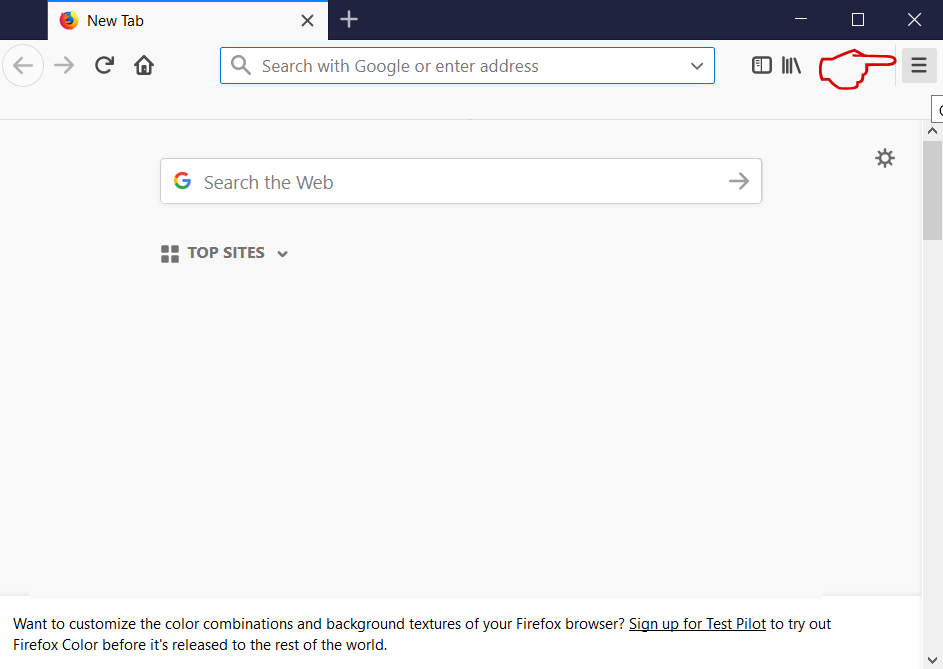

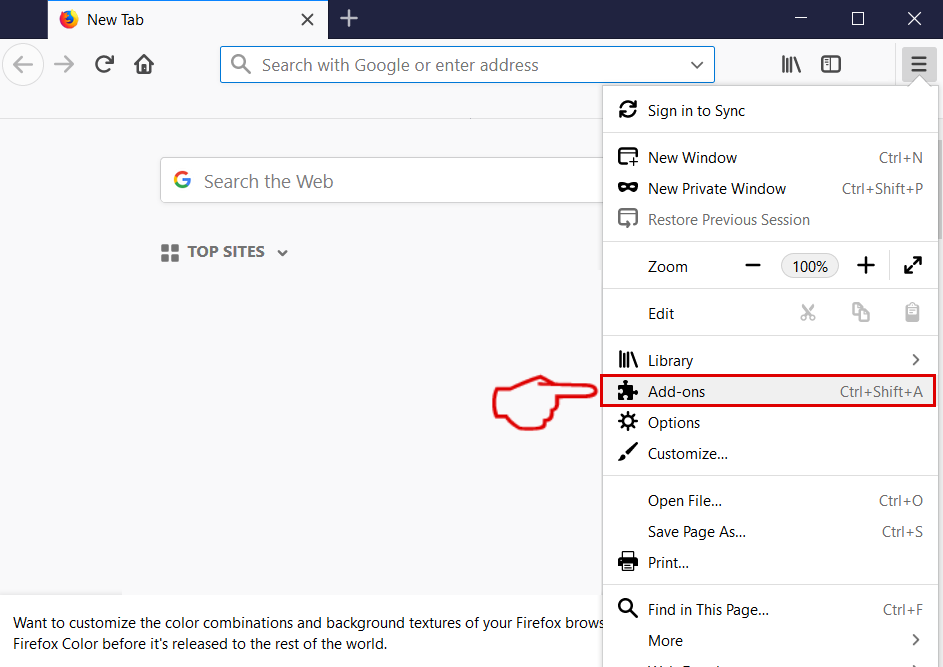

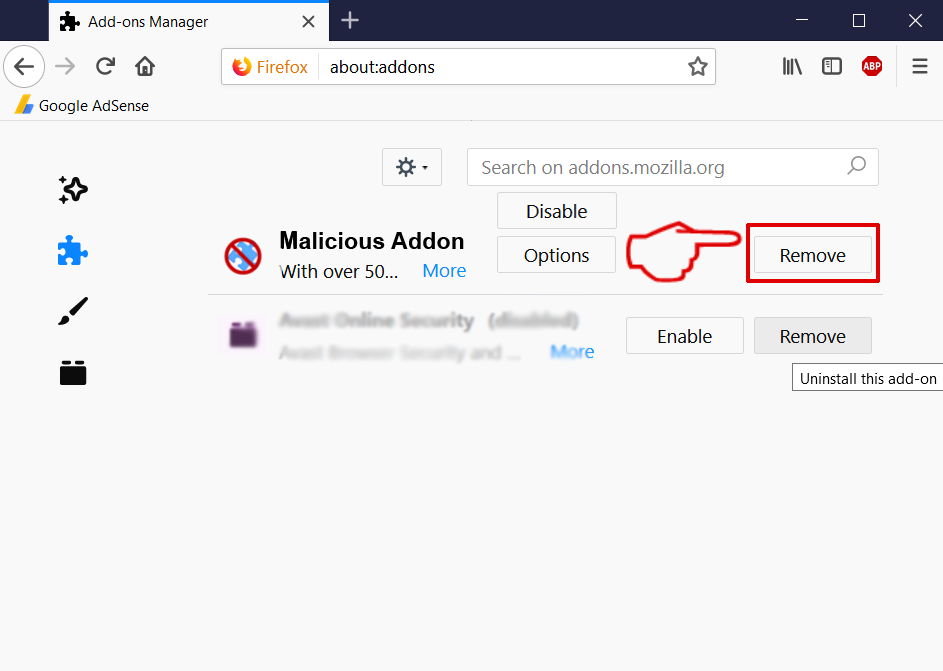

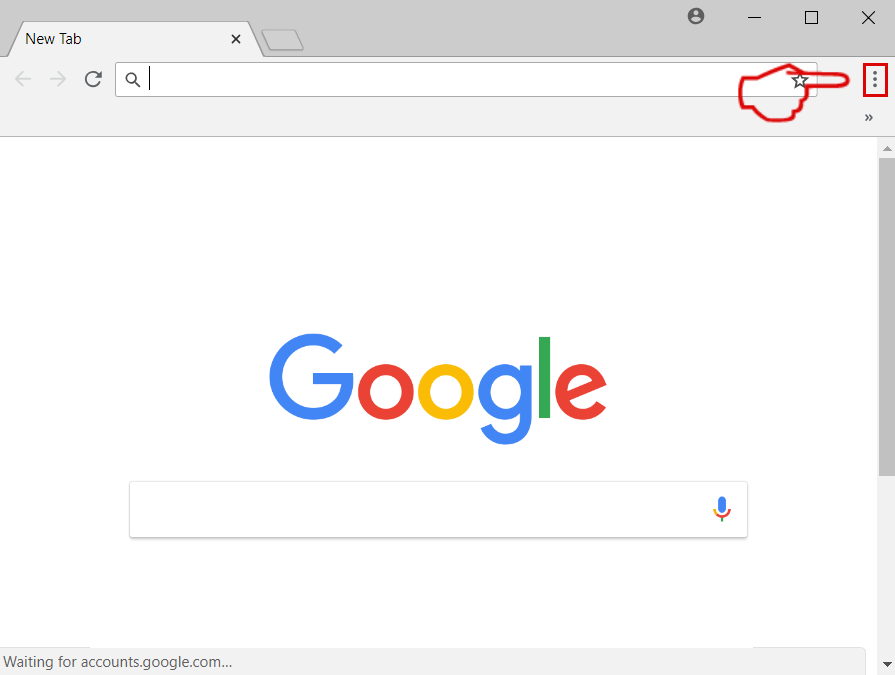

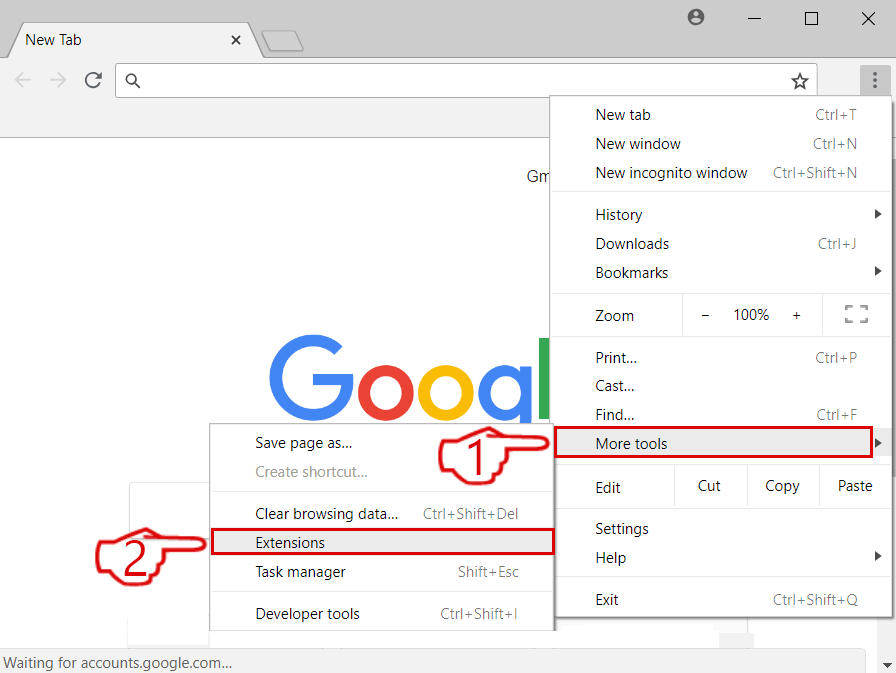

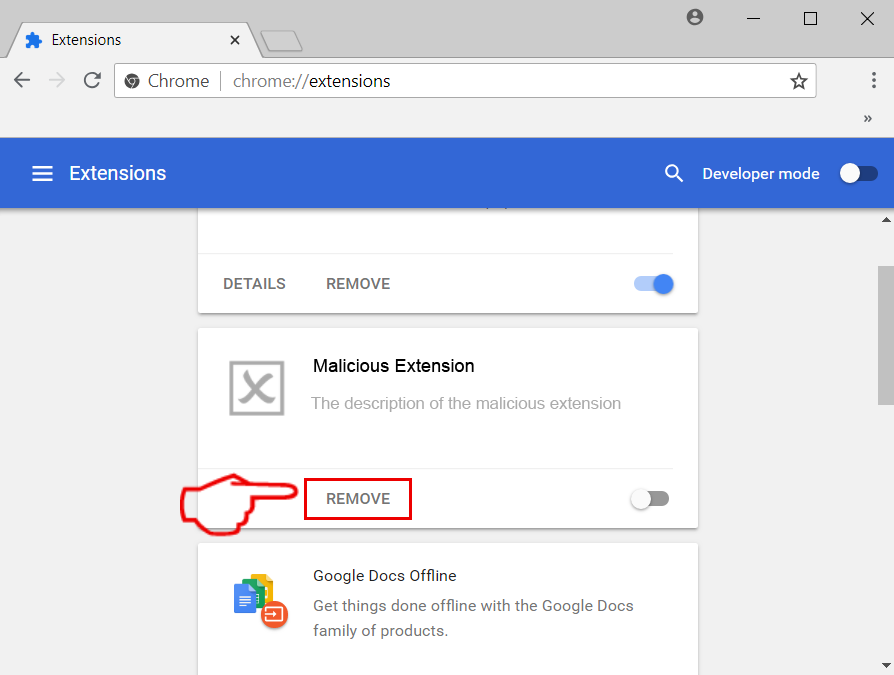

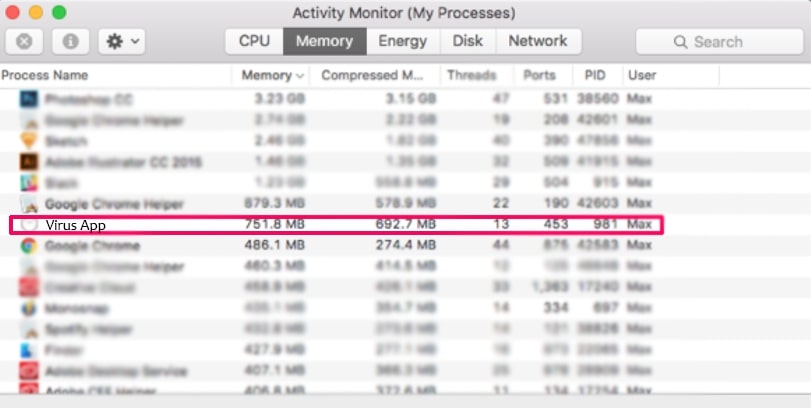

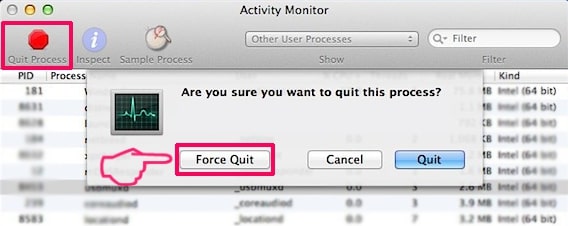

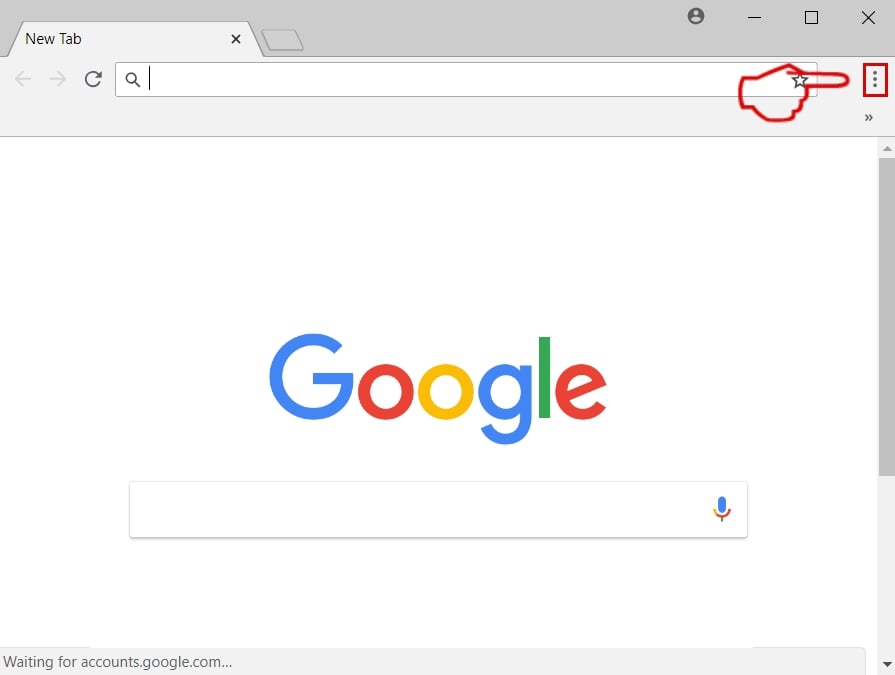

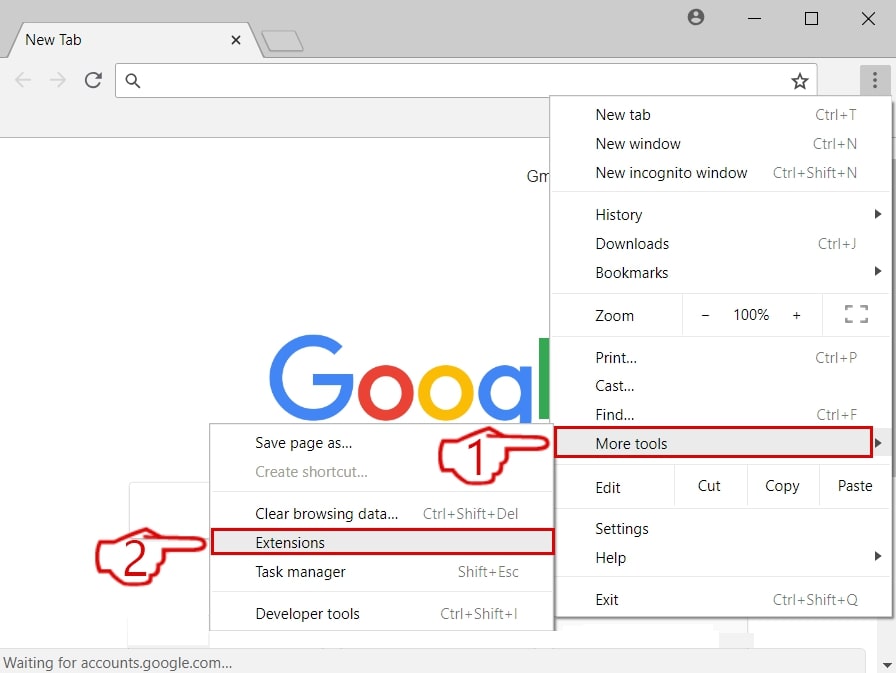

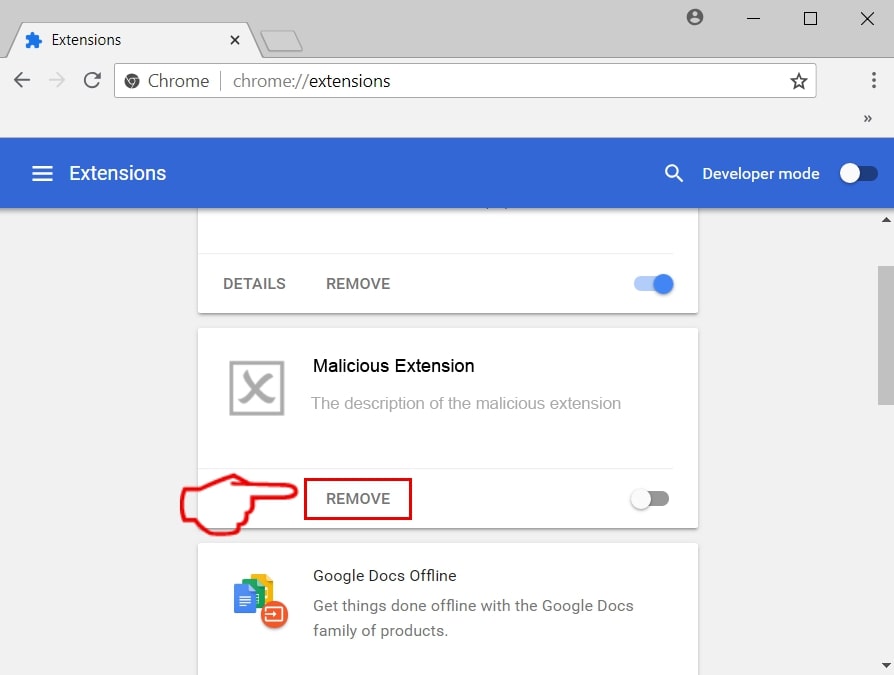

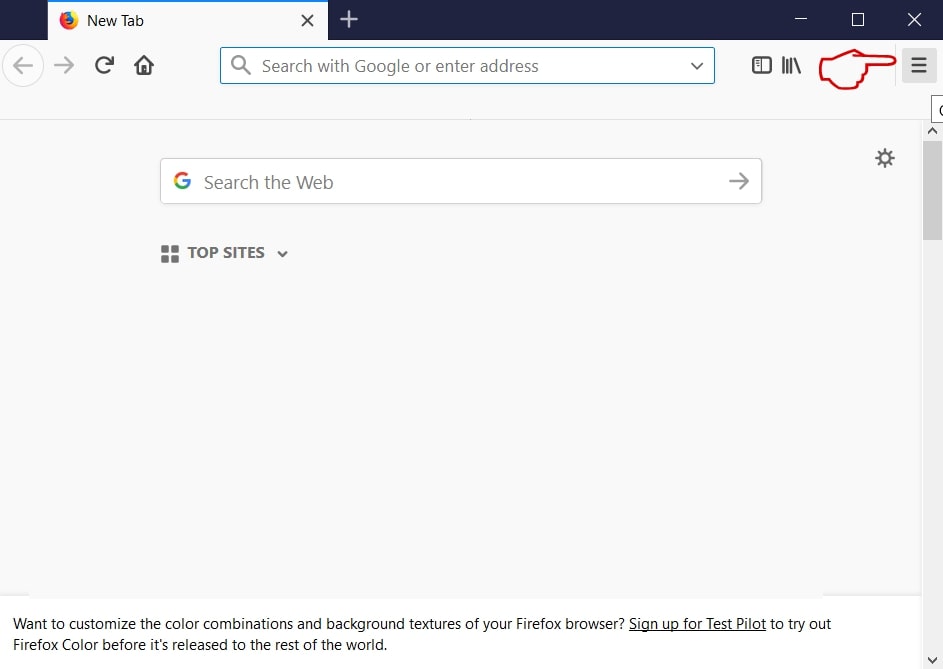

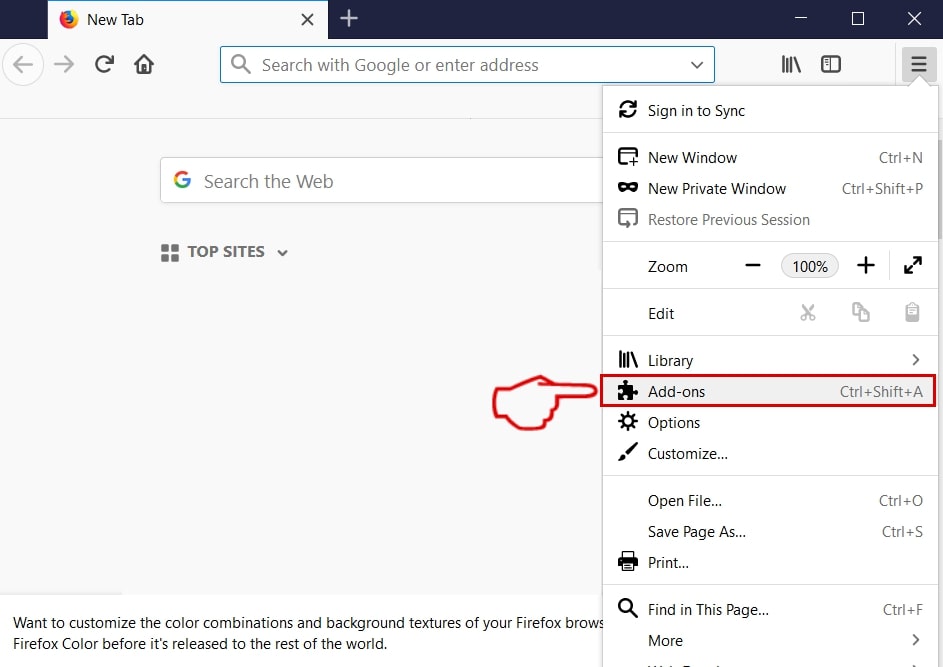

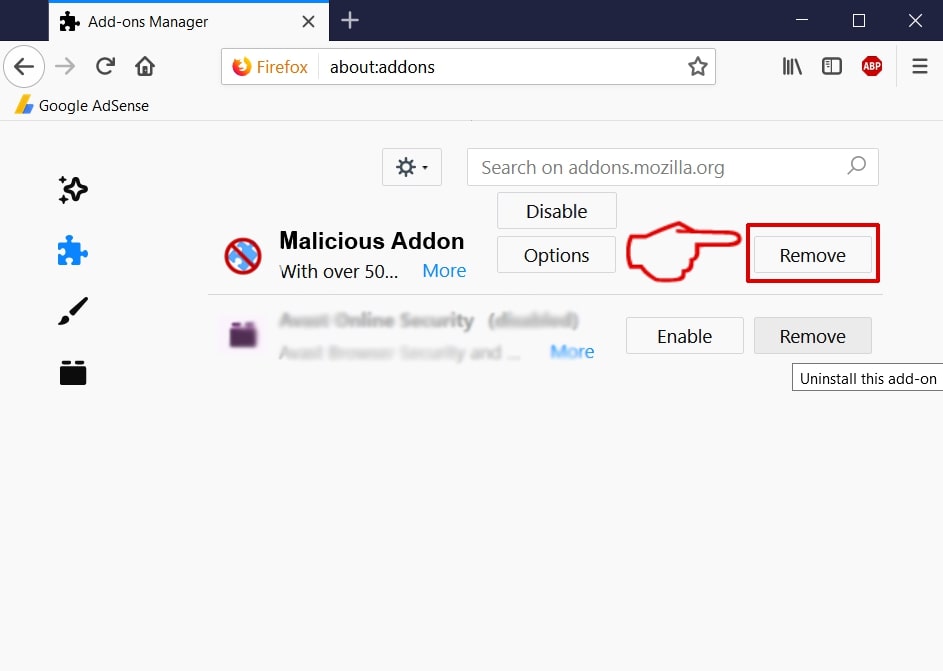

Espalhando via Adware, Seqüestradores e outros filhotes

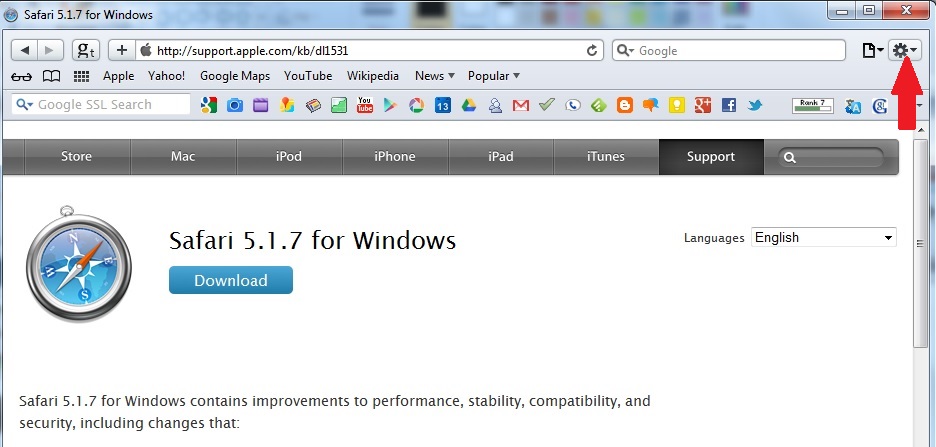

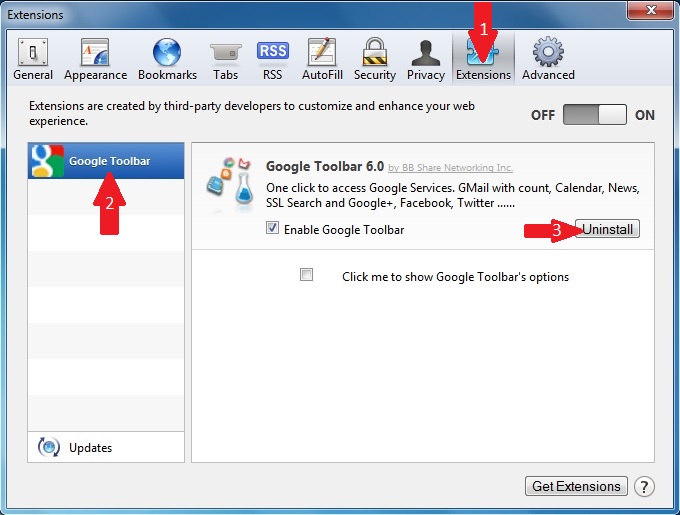

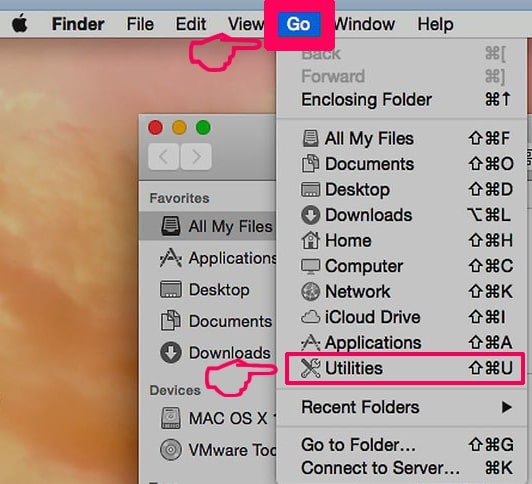

Esse método de espalhar páginas da web de phishing é possivelmente o mais usado, porque é uma maneira rápida de o desenvolvedor de adware ficar rico por meio de esquemas de pagamento por clique ou mesmo se o fabricante do adware for o próprio invasor de phishing. A divulgação pode variar de extensões falsas do navegador, barras de ferramentas suportadas por anúncios, Programas, instalado no seu Mac e até navegadores falsos. Todos esses aplicativos indesejados podem causar redirecionamentos que podem levar à página de phishing.

E os benefícios para os criadores desses programas suportados por anúncios também são muitos:

- Eles lideram o tráfego automatizado, causando redirecionamentos para o site de phishing.

- Eles mostram outros anúncios que eventualmente causam redirecionamentos para páginas da Web maliciosas em alguns casos.

- Eles exibem páginas de phishing que visam roubar senhas e nomes de usuários.

Essas páginas de phishing podem ser mostradas como resultado de um redirecionamento do navegador da Web ou através de uma página da Web falsa que é postada em uma barra de ferramentas como uma espécie de marcador.. Isso inclui páginas de login falsas, gostar Imitação do Facebook páginas de login, PayPal, Amazonas, maçã, LinkedIn e muitos outros golpes de phishing.

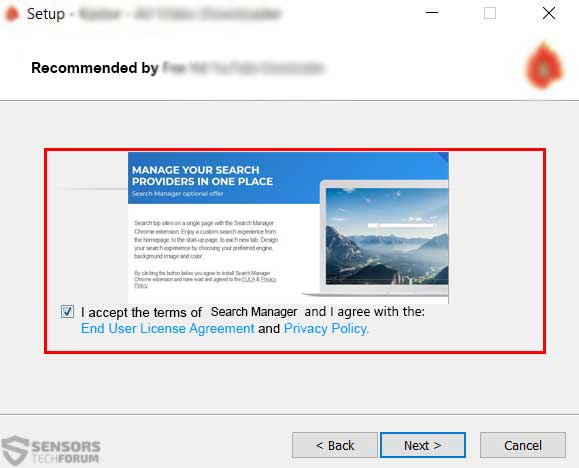

Esses programas indesejados geralmente são espalhados como resultado do agrupamento de software, onde o aplicativo em questão é anunciado como um programa incluído que também é útil e oferece uma oferta gratuita ao lado da instalação atual. A má notícia aqui é que esses aplicativos incluídos no pacote podem ser vistos em sites de download suspeitos, ou sites de torrent. Eles não podem ser facilmente localizados, uma vez que a etapa de instalação geralmente reside "Avançado"Ou "Personalizadas" modos de instalação, parecido com a imagem de exemplo abaixo:

Quando se trata de usuários de Mac, o resultado é páginas falsas da web que exigem logon nos serviços, como o iCloud e outros, enquanto exibe páginas da web muito bem disfarçadas, que se parecem com os originais:

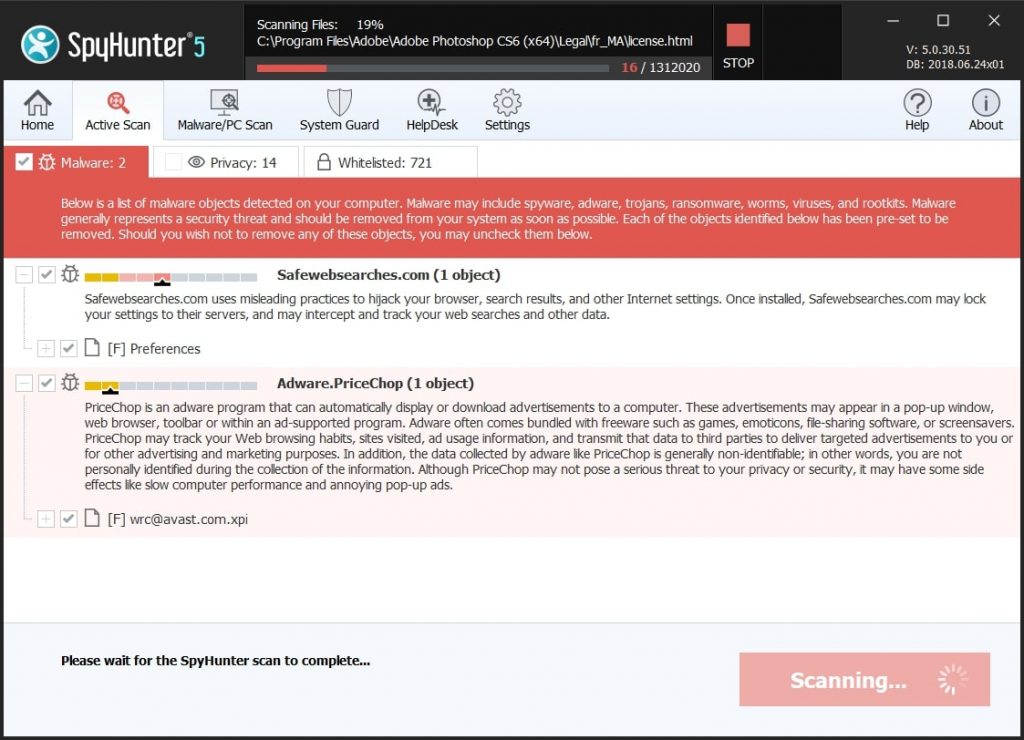

Espalhando através de vírus e outros malwares

O melhor método que definitivamente resultará em muitas páginas de phishing para aparecerem desobstruídas no seu Mac é através de ataques de phishing como resultado de infecções por malware. Esses tipos de infecções geralmente são cavalos de Tróia que são modificados para exibir anúncios. Essas ameaças geralmente são chamadas de Trojan.Clickers e costumam causar muitos redirecionamentos automáticos para páginas diferentes quando a vítima as visita.. Um bom exemplo é se você tentar acessar o PayPal e o vírus o detectar e, como resultado, uma página da Web do PayPal for exibida.. O mesmo vale para o Dropbox, que recentemente foi o centro das atenções em muitas tentativas de phishing.

relacionado: Golpes de phishing do Dropbox e e-mails de malware - remova-os e pare-os

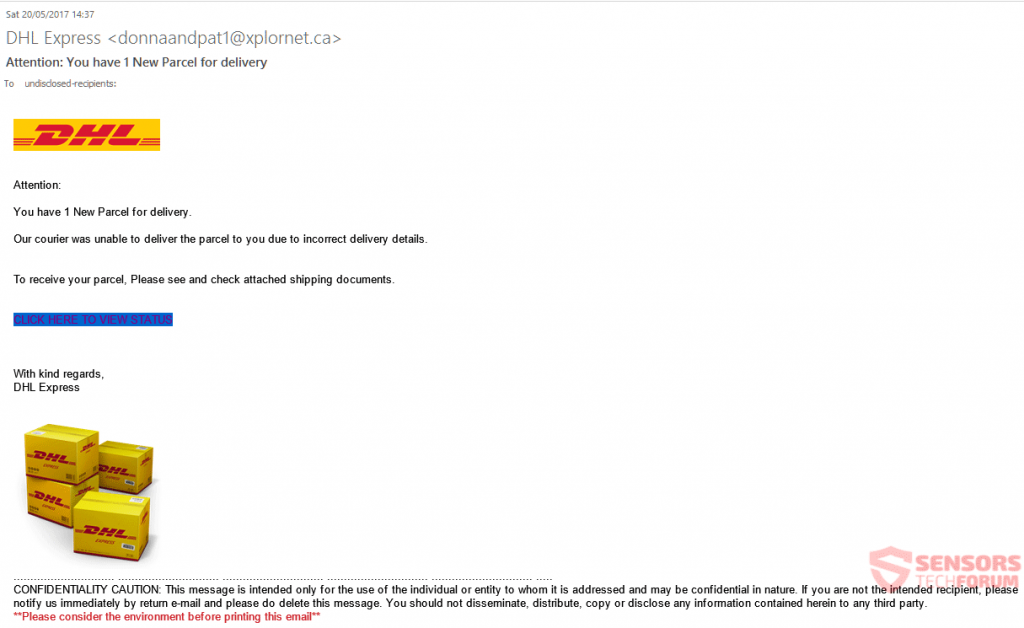

Espalhando via e-mails de phishing

Outra tática muito conhecida e frequentemente usada para espalhar páginas de Phishing enviando email de spam mensagens que parecem muito próximas das originais. De acordo com uma pesquisa, conduzido de volta em 2017, os usuários mais segmentados para phishing são usuários que pertencem a sites bancários, sites de pagamento eletrônico e telecomunicações, então os atacantes definitivamente sabem o que estão fazendo.

relacionado: A Apple phishing temporada está aqui e os usuários estão em risco

E eles são muito inteligentes em como executam os esquemas de phishing também, pois eles enviam e-mails muito espertos que imitam os e-mails originais muito de perto:

Os e-mails costumam enfatizar questões importantes para convencer as vítimas a revelar suas credenciais vitais. Os assuntos mais difundidos que são extremamente convincentes são:

- Conta conectada de outro dispositivo.

- Transferência não autorizada do PayPal.

- Atividade suspeita na conta da vítima.

- Recibo de compra que a vítima não fez.

E o corpo desse email contém imagens da empresa que são basicamente as mesmas que as originais enviadas da própria empresa, tendo logotipos, links para páginas da web e até opções para cancelar a inscrição, assim como nos reais. E os sites aos quais eles lideram nem sempre podem ser bloqueados por software antivírus, então as vítimas podem estar pensando "Sim, Eu tenho um antivírus, então eu estou seguro. ", mas, infelizmente, Esse não é sempre o caso.