Uma vez que muitos dos usuários em nosso fórum e sobre a nossa queixa e-mails têm relatado a ser vítimas de infecções causadas por arquivos .js(formato de arquivo de código-fonte JavaScript) decidimos atender à necessidade de conhecimento que nossos leitores deveriam ter e educá-los sobre como se proteger da execução maliciosa de um JavaScript que pode tornar seus arquivos iguais a lixo e fazê-los pagar uma quantia considerável. Ter em mente, forneceremos os melhores conselhos sobre nossas habilidades, mas mesmo o melhor conselho não o protegerá se você não prestar atenção ao que está fazendo enquanto navega diariamente. Comecemos!

Uma vez que muitos dos usuários em nosso fórum e sobre a nossa queixa e-mails têm relatado a ser vítimas de infecções causadas por arquivos .js(formato de arquivo de código-fonte JavaScript) decidimos atender à necessidade de conhecimento que nossos leitores deveriam ter e educá-los sobre como se proteger da execução maliciosa de um JavaScript que pode tornar seus arquivos iguais a lixo e fazê-los pagar uma quantia considerável. Ter em mente, forneceremos os melhores conselhos sobre nossas habilidades, mas mesmo o melhor conselho não o protegerá se você não prestar atenção ao que está fazendo enquanto navega diariamente. Comecemos!

O e-mail

Este segmento é a parte mais importante da educação que você receberá se for iniciante, porque ensinará brevemente como identificar a diferença entre mensagens de e-mail falsas e e-mails reais. Isso também se deve ao fato de a causa mais frequente de infecção por vírus de arquivos .js ser via anexos de email.. Então, quando estamos falando sobre a proteção de arquivos .js, também abordamos a proteção contra spam por e-mail.

A primeira etapa ao receber um email e decidir se deseja abrir ou não um arquivo .js é ter um sistema. Esse sistema é muito simples de memorizar. Se eu pudesse resumir, Eu definitivamente usaria esta frase:

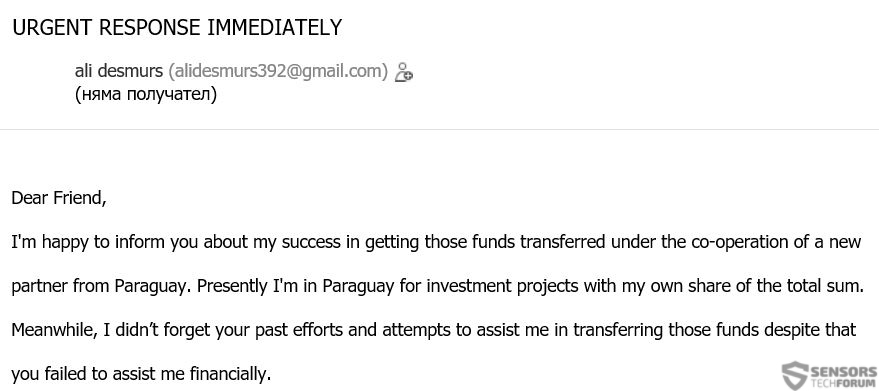

O "topo" é o assunto do e-mail enviado a você e o e-mail de origem do qual é enviado. Aqui você pode resolver os e-mails baratos que você pode excluir imediatamente, mesmo sem precisar abri-los. Esses são os chamados e-mails de “promoção” e “importantes” que não são de organizações, mas indivíduos diferentes que você nunca conheceu antes. Usualmente, as pessoas tendem a escrever tópicos de email de algo familiar para o usuário para quem estão enviando a mensagem. De outra forma, por que o seu endereço de e-mail foi fornecido a pessoas específicas para contato, direito?

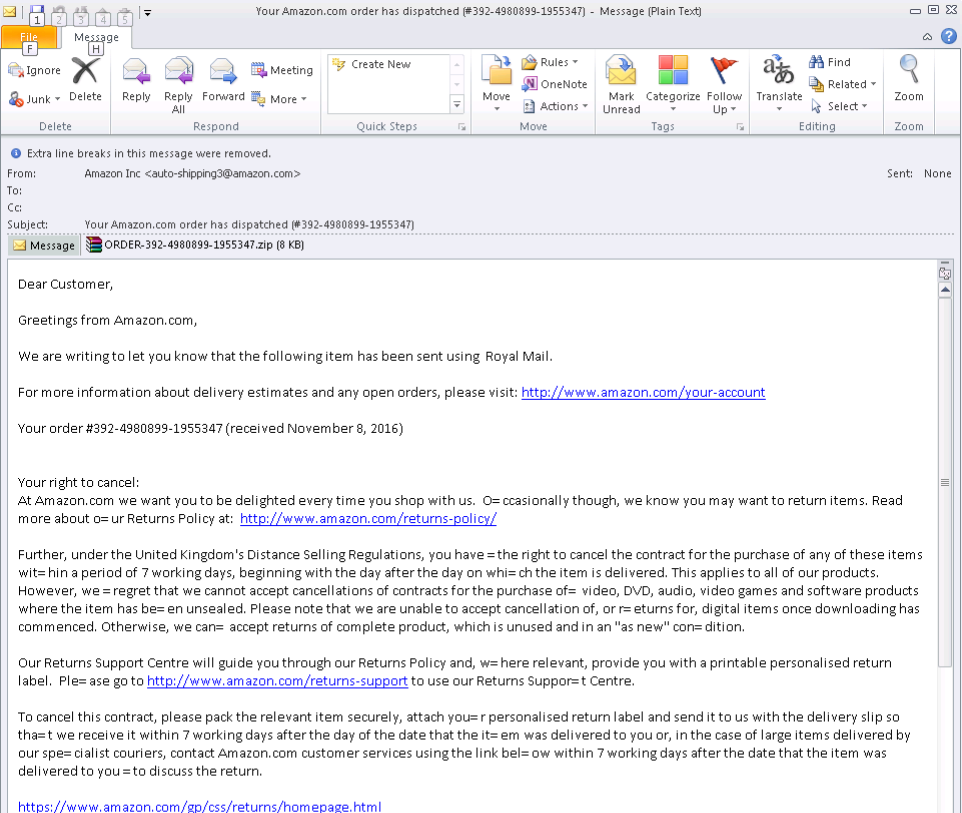

Mas, novamente, e se a mensagem não tiver um assunto ou se for enviada por uma empresa, como a Amazônia, por exemplo (veja a imagem abaixo). E se o email estiver dizendo que sua conta do PayPal está suspensa? A reação contrária a isso, caso você não tenha certeza, é usar um ambiente seguro ao abrir o email.Além disso, tenha em mente o óbvio, e isso é se um arquivo .js é retratado para você como um documento em um email, pode não ser, porque é altamente atípico que os documentos estejam em JavaScript.

Uma solução é usar um aplicativo sandbox que "Envoltórios" seu navegador da web ou cliente de email (Mozilla Thunderbird, Microsoft Outlook) em uma criptografia segura na qual se o malware de infecção por ransomware estiver ativado, pode desligar imediatamente porque será parado dentro do programa. Um exemplo muito bom para um aplicativo de sandbox é um pequeno aplicativo interessante, chamado Sandboxie, que testamos abaixo. Ele ainda tem a opção de agrupar automaticamente todos os programas iniciados em uma sandbox automaticamente, sem afetar o desempenho do seu computador, mesmo que o menor.

Contudo, alguns vírus e malware sofisticados executados em .js para infectar usuários podem ser codificados e ofuscados com ofuscadores caros e explore kits que podem ir até o próprio aplicativo sandbox. Aqui é onde você precisará de uma ferramenta avançada de proteção contra esses programas quando enviar seus e-mails - uma ferramenta antimalware avançada é a solução certa para você. Ao contrário dos programas antivírus tradicionais, a maioria dos programas anti-malware é atualizada com mais frequência, e eles não estão focados apenas no malware .js, mas em outros arquivos suspeitos que circulam em e-mails de spam com o que pode ser apenas os vírus Locky ou Cerber.

Há uma variedade de programas anti-malware para escolher por aí, e muitos argumentam que o mais conhecido software de segurança é, quanto mais ele se torna alvo de malware, por causa do maior interesse nele. É por isso que deve haver um equilíbrio entre uma ferramenta na qual os hackers têm pouca inteligência e, ao mesmo tempo, são frequentemente mantidos e atualizados. A melhor opção é uma ferramenta que terá um sistema de atualização heurística de segunda geração. Isso significa que, se os últimos Locky chegarem nos EUA,, o programa no seu computador deve saber sobre isso e ter as heurísticas o mais rápido possível após esse tipo de infecção "paciente zero". Um bom exemplo para essa ferramenta é a versão profissional de Heimdal, que analisamos abaixo para você e, caso você não pareça gostar, existem muitas outras ferramentas disponíveis, entre as quais você pode escolher.

E se eu não tiver tempo ou experiência para verificar todos os emails?

Caso a situação seja tão terrível, ou você instruirá alguém que está sendo sistematicamente infectado por email, JavaScript e outros tipos de arquivos, não se preocupe. Explicar a situação ao usuário inexperiente pode não ter êxito, mesmo se você repeti-la repetidamente. É por isso que temos uma idéia brilhante que pode ajudar a proteger seus emails diários se você estiver executando um sistema operacional Windows e isso é usar um sistema operacional Android virtual direto no seu dispositivo Windows. Craftily, direito?

A idéia para essa solução inesperadamente inteligente é que a maioria dos emails de spam é projetada para induzir os usuários do Windows a infectarem malware. Certamente, há muitos malwares escritos para Android, mas com um pouco de educação e os criadores de malware preferem URLs maliciosos por meio de anúncios falsos ou aplicativos suspeitos para infectar usuários do Android, não e-mail. Mais do que isso, Os dispositivos Android também podem ser protegidos adicionalmente contra a infecção de arquivos .js com um software antivírus e outros utilitários e monitores de aplicativos, o que é ótimo. Um aplicativo que é o líder e é muito simples de usar (instalar e iniciar) é chamado Nox App Player, e depois de usá-lo, nos sentimos convencidos em sua estabilidade e segurança

E os URLs maliciosos?

URLs maliciosos são um método muito sofisticado de infecção e também muito eficaz. É por isso que se o script apropriado for escrito para combater suas defesas, nenhuma das ferramentas acima pode salvá-lo. Aqui é onde falamos sobre proteção direta contra qualquer forma de arquivos JavaScript maliciosos. Para proteger seu computador, por aqui, especialmente se você estiver usando um navegador em vez de um cliente de e-mail, deve se instruir na verificação manual de URLs antes de abrir. eu sei, parece complicado no começo, mas lembre-se de que isso pode ser significativamente simplificado com complementos gratuitos do navegador, como o VTzilla, Complemento para navegador do VirusTotal.com. Preciso lembrá-lo de que VIrusTotal é provavelmente o maior (se não, o maior) banco de dados da Web para malware e não apenas usa a combinação de um amplo banco de dados de arquivos .js maliciosos que estão sendo detectados 24/7 mas também aprende a detectar qualquer URL e JavaScripts maliciosos antes mesmo de você abri-los. Basta clicar com o botão direito do mouse no URL antes de abri-lo e digitalizá-lo.

E se o inevitável acontecer?

Se você estiver usando alguma dessas ferramentas para iniciantes, atualizando regularmente seu sistema operacional, etc. e ainda consegue se infectar de alguma forma com um ataque de arquivo .js, um bom gerenciamento de dados é crucial para sua sobrevivência contra a devastação. Abaixo, você pode encontrar mais informações sobre como armazenar com segurança seus arquivos importantes e protegê-los contra vírus .js files.

Como muitos malwares, incluindo ransomware, agora pode não apenas deslizar outros vírus no seu computador se ele se tornar sua vítima, mas também pode espalhar worms ou tornar o computador parte de uma botnet (rede bot). Isso coloca todos os outros computadores conectados à mesma rede em risco, e eles podem não ter essas ferramentas defensivas. Isso é por que, Antes de tudo, seu primeiro negócio é desconectar o computador da internet "do jeito que o hardware". Isso impedirá que pacotes maliciosos viajem na sua LAN e infectem os outros dispositivos nela. De lá, você pode começar a lidar com a situação.

Preparation before removing .js Files.

Antes de iniciar o processo de remoção real, recomendamos que você faça as seguintes etapas de preparação.

- Verifique se você tem estas instruções sempre aberta e na frente de seus olhos.

- Faça um backup de todos os seus arquivos, mesmo se eles poderiam ser danificados. Você deve fazer backup de seus dados com uma solução de backup em nuvem e segurar seus arquivos contra qualquer tipo de perda, até mesmo da maioria das ameaças graves.

- Seja paciente, pois isso pode demorar um pouco.

- Verificar malware

- Corrigir registros

- Remover arquivos de vírus

Degrau 1: Examine arquivos .js com a ferramenta anti-malware SpyHunter

Degrau 2: Limpe quaisquer registros, criado por .js Arquivos no seu computador.

Os registros normalmente alvo de máquinas Windows são os seguintes:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

Você pode acessá-los abrindo o editor de registro do Windows e excluir quaisquer valores, criado por .js Files there. Isso pode acontecer, seguindo os passos abaixo:

Gorjeta: Para encontrar um valor criado-vírus, você pode botão direito do mouse sobre ela e clique "Modificar" para ver qual arquivo é definido para ser executado. Se este é o local do arquivo de vírus, remover o valor.

Gorjeta: Para encontrar um valor criado-vírus, você pode botão direito do mouse sobre ela e clique "Modificar" para ver qual arquivo é definido para ser executado. Se este é o local do arquivo de vírus, remover o valor.Degrau 3: Find virus files created by .js Files on your PC.

1.Para Windows 8, 8.1 e 10.

Por mais recentes sistemas operacionais Windows

1: Em seu teclado, pressione + R e escrever explorer.exe no Corre caixa de texto e clique no Está bem botão.

2: Clique em o seu PC na barra de acesso rápido. Isso geralmente é um ícone com um monitor e seu nome é ou “Meu Computador”, "Meu PC" ou “Este PC” ou o que você nomeou-o.

3: Navegue até a caixa de pesquisa no canto superior direito da tela do seu PC e digite "extensão de arquivo:” e após o qual digite a extensão do arquivo. Se você está à procura de executáveis maliciosos, Um exemplo pode ser "extensão de arquivo:Exe". Depois de fazer isso, deixe um espaço e digite o nome do arquivo você acredita que o malware tenha criado. Aqui está como ele pode aparecer se o arquivo foi encontrado:

NB. We recommend to wait for the green loading bar in the navigation box to fill up in case the PC is looking for the file and hasn't found it yet.

2.Para o Windows XP, Vista, e 7.

Para mais velhos sistemas operacionais Windows

Nos sistemas operacionais Windows mais antigos, a abordagem convencional deve ser a mais eficaz.:

1: Clique no Menu Iniciar ícone (normalmente em seu inferior esquerdo) e depois escolher o Procurar preferência.

2: Após as aparece busca janela, escolher Mais opções avançadas a partir da caixa assistente de pesquisa. Outra forma é clicando em Todos os arquivos e pastas.

3: Depois que tipo o nome do arquivo que você está procurando e clique no botão Procurar. Isso pode levar algum tempo após o qual resultados aparecerão. Se você encontrou o arquivo malicioso, você pode copiar ou abrir a sua localização por Botão direito do mouse nele.

Agora você deve ser capaz de descobrir qualquer arquivo no Windows, enquanto ele está no seu disco rígido e não é escondido via software especial.

.FAQ de arquivos js

What Does .js Files Trojan Do?

The .js Files troiano é um programa de computador malicioso projetado para atrapalhar, danificar, ou obter acesso não autorizado para um sistema de computador. Pode ser usado para roubar dados confidenciais, obter controle sobre um sistema, ou iniciar outras atividades maliciosas.

Trojans podem roubar senhas?

sim, Trojans, como arquivos .js, pode roubar senhas. Esses programas maliciosos are designed to gain access to a user's computer, espionar vítimas e roubar informações confidenciais, como dados bancários e senhas.

Can .js Files Trojan Hide Itself?

sim, pode. Um Trojan pode usar várias técnicas para se mascarar, incluindo rootkits, criptografia, e ofuscação, para se esconder de scanners de segurança e evitar a detecção.

Um Trojan pode ser removido por redefinição de fábrica?

sim, um Trojan pode ser removido redefinindo o seu dispositivo para os padrões de fábrica. Isso ocorre porque ele restaurará o dispositivo ao seu estado original, eliminando qualquer software malicioso que possa ter sido instalado. Tenha em mente que existem Trojans mais sofisticados que deixam backdoors e reinfectam mesmo após uma redefinição de fábrica.

Can .js Files Trojan Infect WiFi?

sim, é possível que um Trojan infecte redes Wi-Fi. Quando um usuário se conecta à rede infectada, o Trojan pode se espalhar para outros dispositivos conectados e pode acessar informações confidenciais na rede.

Os cavalos de Tróia podem ser excluídos?

sim, Trojans podem ser excluídos. Isso geralmente é feito executando um poderoso programa antivírus ou antimalware projetado para detectar e remover arquivos maliciosos. Em alguns casos, a exclusão manual do Trojan também pode ser necessária.

Trojans podem roubar arquivos?

sim, Trojans podem roubar arquivos se estiverem instalados em um computador. Isso é feito permitindo que o autor de malware ou usuário para obter acesso ao computador e, em seguida, roubar os arquivos armazenados nele.

Qual Anti-Malware Pode Remover Trojans?

Programas anti-malware como SpyHunter são capazes de verificar e remover cavalos de Tróia do seu computador. É importante manter seu anti-malware atualizado e verificar regularmente seu sistema em busca de software malicioso.

Trojans podem infectar USB?

sim, Trojans podem infectar USB dispositivos. Cavalos de Troia USB normalmente se espalham por meio de arquivos maliciosos baixados da Internet ou compartilhados por e-mail, allowing the hacker to gain access to a user's confidential data.

Sobre a pesquisa de arquivos .js

O conteúdo que publicamos em SensorsTechForum.com, este guia de como remover arquivos .js incluído, é o resultado de uma extensa pesquisa, trabalho árduo e a dedicação de nossa equipe para ajudá-lo a remover o problema específico do trojan.

Como conduzimos a pesquisa em arquivos .js?

Observe que nossa pesquisa é baseada em uma investigação independente. Estamos em contato com pesquisadores de segurança independentes, graças ao qual recebemos atualizações diárias sobre as definições de malware mais recentes, incluindo os vários tipos de trojans (Porta dos fundos, downloader, Infostealer, resgate, etc.)

além disso, the research behind the .js Files threat is backed with VirusTotal.

Para entender melhor a ameaça representada por trojans, por favor, consulte os seguintes artigos que fornecem detalhes conhecedores.