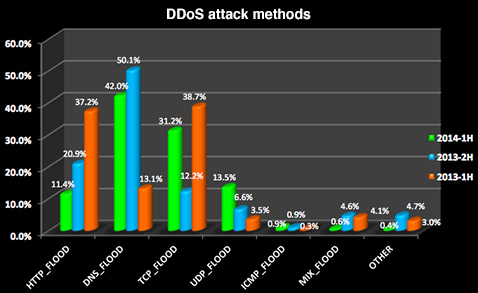

Ataques DDoS frequentes contra sites de jogos

Recentemente, uma tendência preocupante foi identificada por ataques DDoS contínuos. Após o ataque do Lizard Squad contra servidores de Destiny e Call of Duty, os pesquisadores confirmaram um alto volume de ataques que ocorreram nos primeiros seis meses de 2014.…