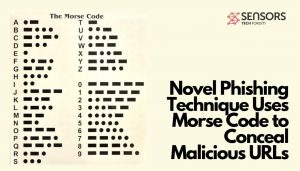

Operadores de phishing criaram uma nova técnica de ofuscação que usa código Morse para ocultar URLs maliciosos em um anexo de e-mail. Este é talvez o primeiro caso de agentes de ameaças utilizando o código Morse de tal forma.

Operadores de phishing criaram uma nova técnica de ofuscação que usa código Morse para ocultar URLs maliciosos em um anexo de e-mail. Este é talvez o primeiro caso de agentes de ameaças utilizando o código Morse de tal forma.

Atores de ameaça usando código Morse em ataques de phishing

A primeira instância foi relatado por usuários do Reddit cerca de uma semana atrás, e os pesquisadores de malware descobriram posteriormente mais amostras enviadas para o mecanismo do VirusTotal.

O cenário de phishing é clássico, onde o e-mail malicioso é mascarado como uma fatura para a empresa visada. O destinatário deve estar ciente de que o documento anexado, fingir uma fatura do Excel é na verdade uma tentativa maliciosa. Os anexos nesta campanha são nomeados no seguinte padrão: [Nome da empresa]_fatura_[número]._xlsx.hTML,’ BleepingComputer relatado.

O anexo contém letras e números de mapeamento JavaScript para o código Morse para fins de ofuscação.

O objetivo final da tentativa de phishing é fazer o usuário revelar suas credenciais de login. Deve-se notar que os ataques são altamente direcionados, e o operador de phishing está usando o serviço logo.clearbit.com para inserir logotipos para as empresas do destinatário. Deste jeito, o email torna-se mais confiável. Pelo menos onze empresas foram visadas até agora, incluindo nomes como SGS, Dimensional, Metrohm, SBI (Mauritius) Ltd, NOVO IMAIE, Bridgestone, Cargeas, ODDO BHF Asset Management, Dea Capital, Equinths, e quatro maiúsculas.

Outros exemplos de novas técnicas de phishing

No 2019, um relatório da Akamai revelou que operadores de phishing começaram a usar o Google Analytics para coletar informações. Este foi mais um exemplo de phishers melhorando no aproveitamento de novas técnicas. O abuso do Google Analytics pode ajudar as campanhas de phishing a se tornarem altamente direcionadas.

Outro relatório do mesmo ano revelou que por pouco 1 no 4 URLs maliciosos foram encontrados em domínios confiáveis. Os pesquisadores observaram esse comportamento em 9 categorias de conteúdo de domínio distintas (de topo 1,000 domínios mais populares), incluindo encurtadores de URL (bit.ly, TinyURL, tiny.cc, etc.), armazenamento na núvem (Dropbox, SharePoint, Google Drive, etc.),e mídia digital (Tumblr, Imgur, etc.). Naquele ano mais de 1.5 milhões de URLs de phishing únicos foram descobertos.

Continuaremos seguindo as tendências em campanhas de phishing, à medida que continuam a evoluir de forma constante, visando organizações e indivíduos.