Este artigo irá ajudá-lo a remover .vírus Arquivo RICH. Siga as instruções de remoção ransomware fornecidas no final do artigo.

RICH (Ryuk) vírus ransomware

Ryuk Ransomware, também conhecido como .RICH vírus de arquivo irá criptografar seus dados e exigências de dinheiro como resgate para obtê-lo restaurado. Arquivos receberá o .RICH extensão como um secundário, sem quaisquer alterações feitas ao nome original de um arquivo criptografado. o .RICH vírus de arquivo vai deixar instruções ransomware dentro de um arquivo de texto. Continue a ler o artigo e ver como você poderia tentar recuperar potencialmente alguns de seus arquivos bloqueados e dados.

Resumo ameaça

| Nome | Ryuk Ransomware |

| Tipo | ransomware, Cryptovirus |

| Pequena descrição | O ransomware criptografa arquivos, colocando o .RICH extensão em seu sistema de computador e exige um resgate a ser pago aos supostamente recuperá-los. |

| Os sintomas | O ransomware irá criptografar seus arquivos e deixar uma nota de resgate com instruções de pagamento. |

| distribuição Método | Os e-mails de spam, Anexos de e-mail |

| Ferramenta de detecção |

Veja se o seu sistema foi afetado por malware

Baixar

Remoção de Malware Ferramenta

|

Experiência de usuário | Participe do nosso Fórum para discutir Ryuk Ransomware. |

| Ferramenta de recuperação de dados | Windows Data Recovery por Stellar Phoenix Aviso prévio! Este produto verifica seus setores de unidade para recuperar arquivos perdidos e não pode recuperar 100% dos arquivos criptografados, mas apenas alguns deles, dependendo da situação e se você tem ou não reformatado a unidade. |

Ryuk Ransomware March 2021 Atualizar

Um novo recurso malicioso no ransomware foi descoberto por ANSSI. “Uma amostra de Ryuk com recursos semelhantes a worm, permitindo que se espalhe automaticamente nas redes que infecta, foi descoberta durante uma resposta a incidentes tratada pela ANSSI no início de 2021 ”, compartilham os pesquisadores.

O relatório também avisa que o ransomware permanece ativo, visando hospitais durante a pandemia.

Ryuk Ransomware setembro 2020 Atualizar

O ransomware RYUK com .extensão RICH foi encontrado em uma nova campanha de ataque que é supervisionada por um grupo de hackers avançado. A campanha usa táticas familiares de propagação do vírus. Os relatórios de segurança indicam que os ataques continuam com este ransomware devido ao fato de que o vírus é visto como uma ferramenta muito eficaz para comprometer os computadores alvo. Neste momento a identificação deste grupo de hackers não é conhecida, porém suspeita-se que muitas redes de computadores foram comprometidas por eles.

Eles usam o gaetwelsenba1983@protonmail.com e-mail para se identificar.

Ryuk Ransomware Alvos Hospitais Durante a Crise COVID-19

o criminosos gananciosos e sem coração por trás Ryuk Ransomware manter targetting hospitais, mesmo quando tais organizações são extremamente ocupado desde a pandemia de Coronavirus emergiu. Interessantemente suficiente, DoppelPaymer e Maze criadores ransomware pararam os ataques em direção a instituições de saúde durante estes tempos trabalhosos.

Se você é um indivíduo, Não pagar o criminosos qualquer tipo de resgate. Se você está procurando ajuda, como instituição, em contato com um local de TI profissional para lidar com este ataque mais rápido. Infelizmente, ainda não há descriptografia disponível para Ryuk ransomware.

marcha 2020 Ryuk Ransomware EMCOR Ataque Grupo

Um novo e-mail de contacto tem sido relatada a ser colocado nas novas versões de amostra do ransomware Ryuk. Esse novo endereço de e-mail é o seguinte: otostehos1970@protonmail.com. Fazer cibercriminosos não contato como eles só querem o seu dinheiro.

Um ataque de intrusão em larga escala tem sido relatada a ter acontecido contra o gigante da indústria Grupo EMCOR que é uma empresa americana que está listada na Fortune 500 Lista. De acordo com os relatórios divulgados o incidente ocorreu em fevereiro 15 e não um monte de informações foi liberado ao público. A empresa lançou uma mensagem pública no entanto, não continha um monte de detalhes.

A companhia divulgou que isso não toda a sua rede interna tem sido impactado - apenas determinados computadores. O impacto do incidente fez danos financeiros - em seu mais recente relatório do último trimestre de 2019 eles têm ajustado os números.

EMCOR Grupo tem mais de 80 empresas de menor porte que operam em 170+ países e sua última receita no ano é relatado como $9 bilhões de receita. Estes números mostram que Ryuk tornou-se um dos vírus mais prejudiciais dos últimos meses, juntamente com outro avançado malware como Labirinto e Nemty.

fevereiro 2020 Detalhes sobre os ataques New Ryuk ransomware

Uma nova grande campanha com o ransomware Ryuk está sendo espalhada contra vítimas. Um endereço de e-mail nova hacker de contato é especificado kirsninmaino1977@protonmail.com. A nova versão contém um número de módulos avançados que escreveu sobre. Esta ameaça específica não vai começar imediatamente, Bur sono durante um determinado período antes de lançar passo-a-passo as várias acções de software malicioso na sequência prescrita.

Isto é feito a fim de contornar a funcionalidade de software e serviços de segurança - firewalls, programas anti-vírus, ambientes sandbox, hosts de máquinas virtuais e etc. Se um motor que funciona associado com eles é encontrado, em seguida, o vírus vai parar e excluir-se a fim de não aumentar a conscientização.

Assim que o Ryuk ransomware começa ele vai começar imediatamente a processos vários de desova - este se destina a fim de acessar o sistema de várias maneiras e torná-lo muito difícil de parar de correr infecções usando métodos manuais. Esta nova versão foi projetado para infectar de maneira furtiva, possivelmente, a fim de ser usado contra redes corporativas. Uma das novas adições distintas que foram integrados no vírus Ryuk é analisar o ambiente de rede e, possivelmente, para interagir com outros dispositivos na rede.

Existe a possibilidade de que, devido ao fato de que o vírus Ryuk contém tantos módulos relacionados com a discrição que podem ser usadas para cair ameaças adicionais tais como Trojans, limpadores de arquivo e mineiros criptomoeda.

fevereiro 2020 Ryuk Ransomware Novas descobertas

À medida que mais e mais informações disponíveis sobre as infecções, novas descobertas indicam como uma das últimas campanhas está definido contra os utilizadores-alvo. Vários grupos criminosos organizam especialmente campanhas vítima-centric tht no final resultaram em uma receita total de cerca de 3.7 Milhão de dolares. Uma grande parte das infecções são contra redes corporativas - as empresas são muito mais propensos a manter os dados valiosos e pagar a taxa de descriptografia ransomware. Durante a infecção inicial em algumas das campanhas os analistas descobriram que outros tipos de malware têm sido usados como bem. Ryuk ransomware ataques também têm utilizado TrickBot e Emotet para enviar campanhas de e-mail de spam para as vítimas potenciais.

Algumas das vulnerabilidades específicas que são visados pelo Ryuk incluem ransomware o seguinte:

- CVE-2013-2618 - Este é um cross-site-scripting bug (vulnerabilidade XSS) na Rede de Weathermap versões anteriores 0.97b. As mentiras de problema dentro editor.php que permite que hackers para injetar scripts web ou código HTML.

- CVE-2017-6884 - Esta é uma questão em Zyxel EMG2926 com a versão de firmware V1.00(AAQT.4)b8, que é classificado como um vulnerabilidade de injeção de comando. As mentiras problema na ferramenta de diagnóstico nslookup que podem ser exploradas por hackers.

- CVE-2018-8389 - Esta é uma execução remota de código no Internet Explorer.

- CVE-2018-12808 - A vulnerabilidade remota de código foi descoberto em Adobe Acrobat e Reader formulários. Os hackers estão usando principalmente mensagens de spam de e-mail que incluem roteiros que exploram as aplicações.

fevereiro 2020 Ryuk Ransomware novas amostras

fevereiro 2020 começou com um outro desenvolvimento em todo o ransomware Ryuk. Desta vez é um novo exemplo que fornece um novo endereço de e-mail - hemulnina1974@protonmail.com. Uma análise dos autos que a campanha activa pode ser lançado por um grupo de hackers diferente do que as amostras anteriores. O que é interessante é que o novo vírus Ryuk tem sido capaz de parar algumas das ferramentas de análise automática durante as verificações iniciais. Isso significa que ele pode permitir que atacantes remotos para realizar operações de Tróia - a ultrapassagem de controlo sobre as máquinas, roubo de dados ea instalação de outros vírus. O que é particularmente notável sobre a nova versão é que ele pode soltar vários arquivos de vírus o que torna a recuperação muito mais difícil.

janeiro 2020 Ryuk Ransomware Atualização

No final de janeiro 2020 uma nova atualização para o ransomware Ryuk foi lançado, que inclui uma certificado assinado o que tornará mais difícil para diferenciá-lo de malware como o sistema irá confiar nele como um arquivo seguro. A autoridade certificadora que o emitiu, forneceu uma data de expiração longo e todos os parâmetros necessários.

O motor de vírus contém muitas características que também fazem parte das amostras anteriores. Alguns dos principais componentes dos novos lançamentos incluem o seguinte:

- Módulo criptomoeda ativa - Os shows de análise de segurança que os novos lançamentos de vírus incluir um módulo criptomoeda. Ele vai aproveitar os recursos de hardware disponíveis, executando uma sequência de tarefas matemáticas intensivos e complexos. Para cada trabalho concluído os hackers receberá criptomoeda diretamente para suas carteiras.

- Bypass Segurança Avançada - Esta atualização especial inclui uma extensa lista de técnicas de bypass de segurança que são chamados, a fim de ocultar a presença do vírus, tanto do sistema operacional e produtos anti-vírus.

- Funções de Tróia - Não só o relatório ransomware Ryuk de volta para os hackers através de uma conexão segura, mas também irá exposição bancário funcionalidade Trojan. Isto significa que o motor vai digitalizar ativamente se os usuários estão usando os serviços bancários online e tentam roubar as credenciais ou manipulá-los. A razão pela qual isso é feito é realizar crimes de abuso financeiros.

- Execução de código - O ransomware Ryuk é capaz de executar scripts e códigos perigosos nas máquinas infectadas. Isto é especialmente perigoso como o vírus pode obter privilégios administrativos.

o processo de coleta de informações é avaliado como extremamente aprofundado e detalhado. hospedeiros contaminados geralmente têm um monte de informações sequestrado e enviado para os usuários.

Uma das mais recentes atualizações para o ransomware Ryuk acrescenta em um Wake-on-Lan recurso que é encontrada somente entre as mais ameaças de computador perigosas. Os pesquisadores de segurança descobriram que o código foi colocado entre algumas das mais recentes versões do vírus. Em ataques ao vivo do ransomware ligará desligamento dispositivos assim que uma rede foi impactado. Isto é principalmente eficaz em cenários de negócios e empresariais onde essa funcionalidade é usada em uma base diária. Administradores normalmente contar com ele para fazer atualizações ou executar tarefas agendadas quando os computadores não estão em uso.

O mecanismo é feito através do lançamento de um processo controlado de sub-vírus com um argumento especial chamada “8 LAN”. Se o Wake-on-Lan acção for bem sucedida, então o Ryuk tentará montar a unidade principal (C:) ao longo de um compartilhamento de rede. Isso vai permitir que o motor principal para criptografar arquivos remotamente e, portanto, espalhadas em outras máquinas. Seguindo este mecanismo em questão de minutos o Ryuk ransomware pode centenas potencialmente infecto de máquinas.

.RICH vírus de arquivo (Ryuk) - Distribuição Técnico

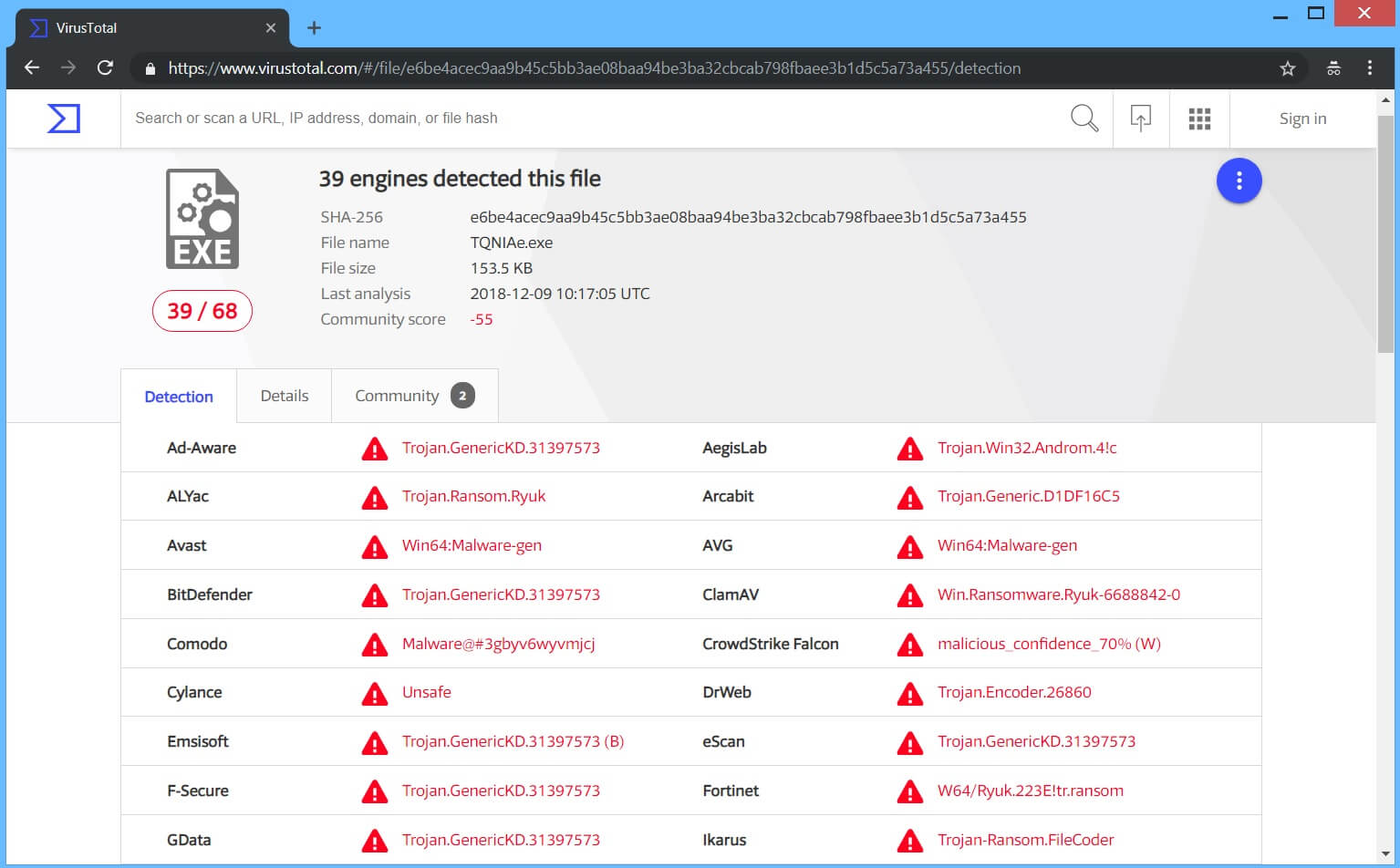

o .Arquivo RYK ransomware pode distribuir-se através de diferentes táticas. A conta-gotas carga que inicia o script malicioso para este ransomware está sendo espalhada ao redor do World Wide Web, e pesquisadores têm chegado as suas mãos em uma amostra de malware. Se esse arquivo terras em seu sistema de computador e você de alguma forma executá-lo - o seu dispositivo de computador vai se tornar infectado. Abaixo, você pode ver o arquivo de carga útil do cryptovirus ser detectado pelo VirusTotal serviço:

Freeware que é encontrada na Web pode ser apresentado como útil também estar escondendo o script malicioso para o cryptovirus. Abster-se de abrir arquivos logo depois de ter baixado-los. Você deve primeiro digitalizá-los com uma ferramenta de segurança, ao mesmo tempo, verificar o seu tamanho e assinaturas para qualquer coisa que parece fora do comum. Você deve ler o dicas para evitar ransomware localizado no tópico do fórum correspondente.

.RICH vírus de arquivo (Ryuk) - Detalhes técnicos

.Vírus Arquivos RICH é realmente ransomware, por isso criptografa seus arquivos e abre uma nota de resgate, com instruções dentro dele, da máquina o computador comprometido. Os chantagistas querem que você pague uma taxa de resgate para a suposta restauração de seus dados. O ransomware é uma variante de um mais velho [wplinkpreview url =”https://sensorstechforum.com/remove-ryuk-virus-delete-active-infections-restore-data/”] vírus Ryuk que tinha uma nota de resgate semelhante.

.RICH vírus de arquivo pode fazer entradas no registro do Windows para alcançar a persistência, e pode iniciar ou reprimir processos em um ambiente Windows. Tais entradas são normalmente concebidos de forma a iniciar o vírus automaticamente a cada inicialização do sistema operacional Windows.

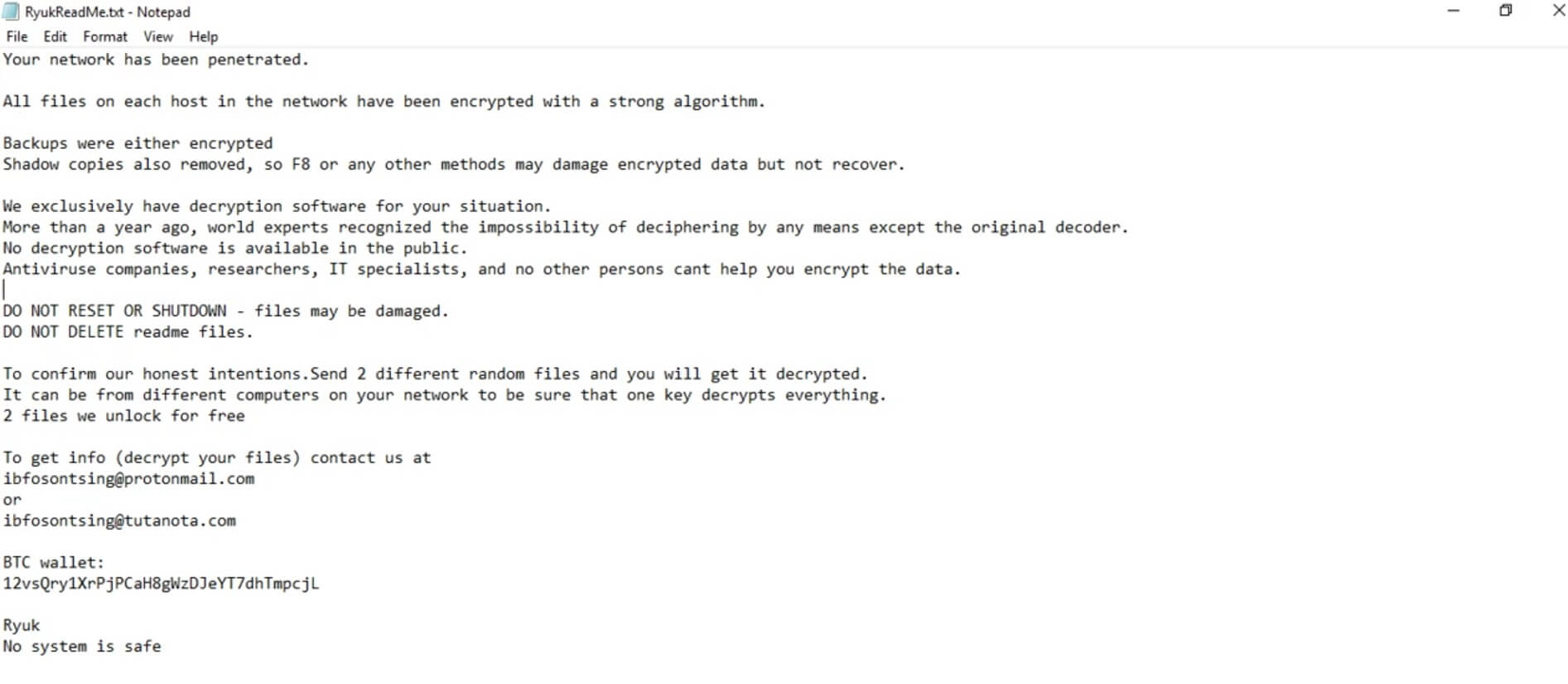

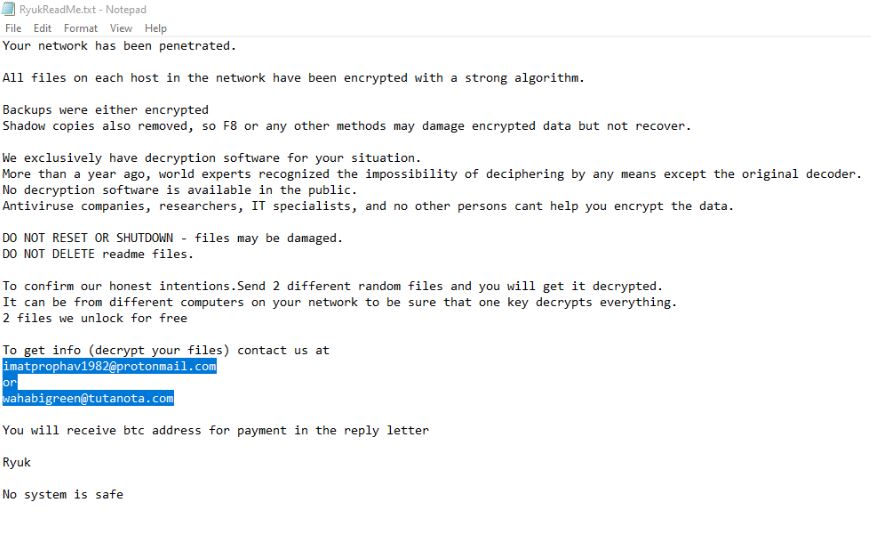

Após a codificação do .vírus Arquivo RICH cria uma nota de resgate dentro de um arquivo de texto. A nota é nomeado RyukReadMe.txt como você pode ver na imagem abaixo:

A nota diz o seguinte:

Sua rede foi penetrada.

Todos os arquivos em cada host na rede foram criptografadas com um algoritmo forte.

Cópias de segurança ou foram criptografadas

As cópias de sombra também removido, assim F8 ou quaisquer outros métodos podem danificar os dados criptografados, mas não recuperar.Nós exclusivamente têm software de decodificação para a sua situação

Mais de um ano atrás, especialistas mundiais reconheceram a impossibilidade de decifração por qualquer meio, exceto o decodificador oridinal.

Nenhum software de decodificação está disponível no público.

empresas Antiviruse, pesquisadores, especialistas em TI, e há outras pessoas não pode ajudá-lo a criptografar os dados.Não reinicie ou desligamento - arquivos podem ser danificados.

arquivos leia-me não exclui DO.Para confirmar a nossa intentions.Send honesto 2 diferentes arquivos aleatórios e você vai obtê-lo descriptografado.

Pode ser de diferentes computadores em sua rede para ter certeza de que uma chave decifra tudo.

2 arquivos que desbloquear gratuitamente.Para obter informações (decifrar seus arquivos) contacte-nos em

ibfosontsing@protonmail.com

ou

ibfosontsing@tutanota.comBTC carteira:

12vsQry1XrPjPCaH8gWzDJeYT7dhTmpcjLRyuk

Nenhum sistema é seguro

Mesmo se uma nota é mostrado, você deve NÃO sob quaisquer circunstâncias pagar qualquer soma de resgate. Seus arquivos podem não ser recuperados, e ninguém poderia dar-lhe uma garantia para que. Somando a isso,, dando dinheiro para os cibercriminosos provavelmente irá motivá-los a criar vírus mais ransomware ou cometer diferentes atividades criminosas. Isso pode até resultar para você começar seus arquivos criptografados mais uma vez após o pagamento.

.RICH vírus de arquivo (Ryuk) - processo de criptografia

O processo de encriptação da .Arquivo RYK ransomware bastante simples – cada arquivo que será criptografado se tornará simplesmente inutilizáveis. Arquivos terá a .RICH extensão depois de ter sido travado. A extensão é colocado como um secundário, sem quaisquer alterações feitas ao nome original de um arquivo criptografado.

Uma lista com o conhecido, extensões alvo de arquivos que são procurados para se criptografada é actualmente muito pequena. Arquivos que ficam criptografados têm as seguintes extensões:

→ .doutor, .docx, .jpg, .jpeg, .xls, .xlsx, .pdf

Os arquivos usados mais pelos utilizadores e que provavelmente estão criptografados são das seguintes categorias:

- Arquivos de áudio

- Os arquivos de vídeo

- arquivos de documentos

- Os arquivos de imagem

- Arquivos de backup

- dados bancários, etc

o .Arquivo RYK cryptovirus poderia ser ajustado para apagar toda a As cópias de sombra de volume do sistema operacional Windows com a ajuda do seguinte comando:

→Vssadmin.exe sombras de exclusão / all / Quiet

No caso do comando acima indicada é executado que fará com que os efeitos do processo de criptografia mais eficiente. Isso é devido ao fato de que os elimina comando uma das maneiras importantes para restaurar seus dados. Se um dispositivo de computador foi infectado com este ransomware e seus arquivos são bloqueados, continue a ler através de descobrir como você poderia restaurar alguns arquivos de volta ao seu estado normal.

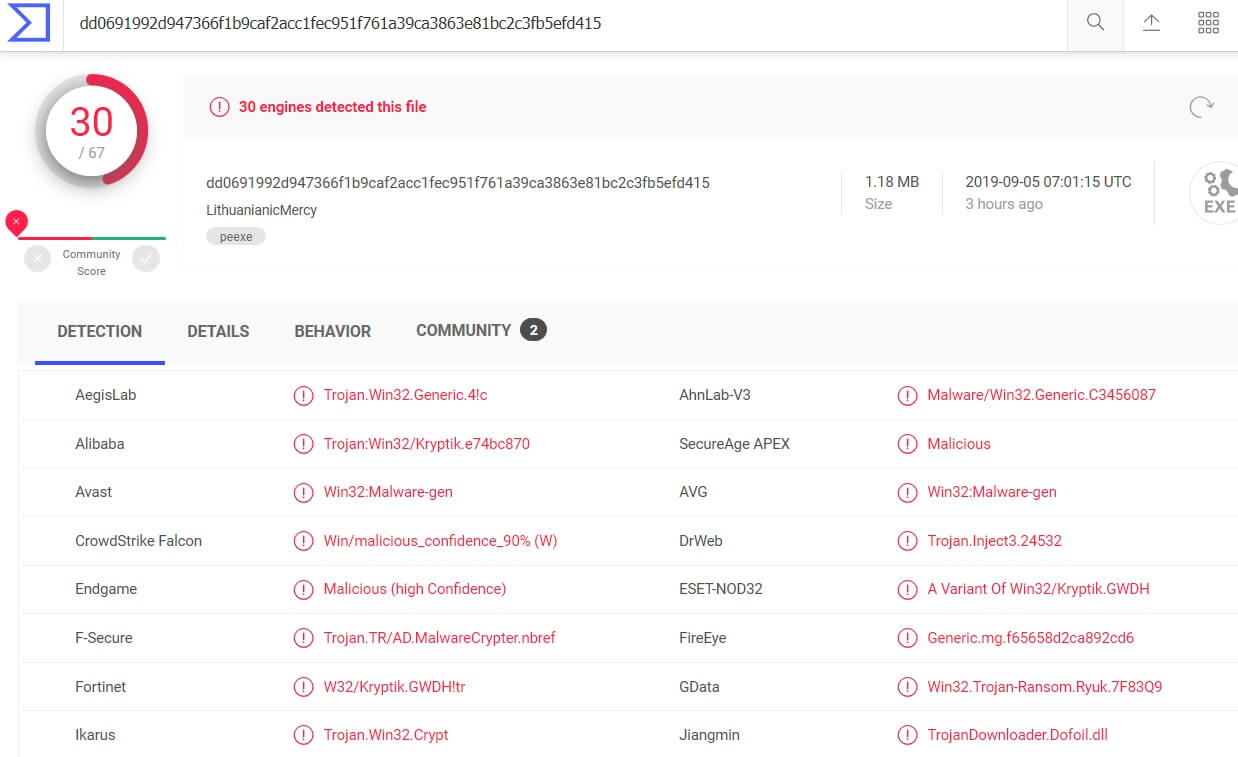

.Arquivo RYK (Ryuk) Virus - Atualização de setembro 2019

setembro 2019 traz uma outra atualização para o vírus ransomware RYK. Na foto abaixo você pode ver as detecções atuais para a nova variante da plataforma VirusTotal:

Os novos endereços de e-mail que os cibercriminosos estão usando nas notas de resgate são os seguintes:

- papinsdasun1982@protonmail.com

- cestidemet1983@protonmail.com

O ransomware parece estar crescendo e não desapareceu quando as pessoas teria esperado. Seja cauteloso ao navegar na Internet e fazer cópias de segurança para evitar ser vítima de um vírus ransomware RYK.

.Arquivo RYK (Ryuk) Virus - Atualização agosto 2019

Ao longo de julho e início de agosto 2019 uma nova campanha de ataque com o ransomware Ryuk foi detectado. Ele não diferem significativamente a partir de amostras anteriores, uma vez que usa as mesmas táticas de distribuição. Dependendo das condições locais reais e hackers instruções várias ações maliciosas podem ser feitas. Como esta é uma modificação do motor de base prevemos que o grupo hackng por trás dele pode ter ordenou a personalização nos mercados subterrâneos. Uma alternativa é para que eles criaram a ameaça por si só. Isto é feito tomando o código fonte original e fazer as alterações necessárias.

Quando as ações maliciosas ter tudo concluído a execução do módulo de criptografia de arquivos começarão. Mais uma vez usando um vírus built-in lista de extensões de tipo de arquivo alvo arquivos do Ryuk terá como alvo os dados mais comuns do usuário:

- documentos

- Bases de dados

- arquivos multimídia

- arquivo

- backups

- Pontos de restauração & dados do sistema

Mais uma vez o .extensão RICH serão aplicadas aos arquivos e as vítimas serão chantageado a pagar uma taxa de decodificação para os hackers.

.Arquivo RYK (Ryuk) Virus - actualização de Junho 2019

o Ryuk ransomware foi atualizado para verificar a saída do parâmetro “arp -a” para cordas endereço IP específico. No caso de estas cadeias são encontrados, o ransomware não vai criptografar os arquivos no computador. Aqui estão algumas das cadeias de endereço IP parciais em questão: 10.30.4, 10.30.5, 10.30.6, ou 10.31.32.

Outra atualização de Ryuk inclui o ransomware comparando o nome do computador para o cordas “SPB”, “Spb”, “SPB”, "MSK", "Msk", e “msk”, e se aqueles que são encontrados, o computador não serão criptografados. O mais provável é que tudo isso é feito para que os operadores de ransomware não têm como alvo os computadores na Rússia para criptografia. Quanto ao resto de suas atividades, eles parecem ser o mesmo que na versão anterior.

.Arquivo RYK (Ryuk) Virus - actualização de Dezembro 2019

De acordo com as informações mais recentes a partir de dezembro 2019 lançado pela pesquisadores Emsisoft:

O decodificador fornecido pelos autores Ryuk irá truncar arquivos, cortando um demasiados bytes no processo de descriptografar o arquivo. Dependendo do tipo de arquivo exato, este pode ou não causar grandes problemas. No melhor cenário, o byte que foi cortado pelo decryptor buggy foi utilizado e apenas algum espaço folga no final criado por alinhar o arquivo para a limites de tamanho determinado arquivo. Contudo, um monte de arquivos tipo de disco virtual, como VHD / VHDX, bem como um monte de arquivos de banco de dados, como arquivos de banco de dados Oracle irá armazenar informações importantes nesse último byte e arquivos danificado desta forma não poderá carregar corretamente após eles são decifradas.

Em palavras simples, Isto significa que pagar o resgate para os cibercriminosos provavelmente não vai resultar na decrypton bem sucedida de dados cifrada.

Remover .RYK vírus de arquivo (Ryuk)

Se o seu sistema de computador foi infectado com o .Arquivo RYK vírus ransomware, você deve ter um pouco de experiência na remoção de malware. Você deve se livrar deste ransomware o mais rápido possível antes que ele possa ter a chance de se espalhar ainda mais e infectar outros computadores. Você deve remover o ransomware e siga o passo-a-passo guia de instruções fornecido abaixo.

- Degrau 1

- Degrau 2

- Degrau 3

- Degrau 4

- Degrau 5

Degrau 1: Digitalizar para Ryuk Ransomware com SpyHunter Anti-Malware Ferramenta

Remoção automática de ransomware - Guia de Vídeo

Degrau 2: Desinstale o Ryuk Ransomware e malware relacionado do Windows

Aqui é um método em alguns passos simples que deve ser capaz de desinstalar a maioria dos programas. Não importa se você estiver usando o Windows 10, 8, 7, Vista ou XP, esses passos vai começar o trabalho feito. Arrastando o programa ou a sua pasta para a lixeira pode ser um muito má decisão. Se você fizer isso, pedaços e peças do programa são deixados para trás, e que pode levar a um trabalho instável do seu PC, erros com as associações de tipo de arquivo e outras atividades desagradáveis. A maneira correta de obter um programa fora de seu computador é para desinstalá-lo. Fazer isso:

Siga as instruções acima e você excluirá com sucesso a maioria dos programas maliciosos e indesejados.

Siga as instruções acima e você excluirá com sucesso a maioria dos programas maliciosos e indesejados.

Degrau 3: Limpe quaisquer registros, criado por Ryuk ransomware no seu computador.

Os registros normalmente alvo de máquinas Windows são os seguintes:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

Você pode acessá-los abrindo o editor de registro do Windows e excluir quaisquer valores, criado por Ryuk ransomware há. Isso pode acontecer, seguindo os passos abaixo:

Gorjeta: Para encontrar um valor criado-vírus, você pode botão direito do mouse sobre ela e clique "Modificar" para ver qual arquivo é definido para ser executado. Se este é o local do arquivo de vírus, remover o valor.

Gorjeta: Para encontrar um valor criado-vírus, você pode botão direito do mouse sobre ela e clique "Modificar" para ver qual arquivo é definido para ser executado. Se este é o local do arquivo de vírus, remover o valor.

Antes de começar "Degrau 4", por favor Arrancar de novo para o modo Normal, no caso em que você está no Modo de Segurança.

Isto irá permitir-lhe instalar e uso SpyHunter 5 com sucesso.

Degrau 4: Inicializar o PC Em modo de segurança para isolar e remover Ryuk Ransomware

Degrau 5: Tente restaurar arquivos criptografados por Ryuk Ransomware.

Método 1: Use o STOP Decrypter da Emsisoft.

Nem todas as variantes deste ransomware pode ser descriptografado gratuitamente, mas nós adicionamos o decryptor utilizado por pesquisadores que é frequentemente atualizado com as variantes que se tornam, eventualmente descriptografado. Você pode tentar e descriptografar seus arquivos usando as instruções abaixo, mas se eles não funcionam, então, infelizmente, a sua variante do vírus ransomware não é decryptable.

Siga as instruções abaixo para usar o decrypter Emsisoft e descriptografar os arquivos de graça. Você pode baixar a ferramenta de decodificação Emsisoft ligados aqui e depois seguir os passos apresentados abaixo:

1 Botão direito do mouse na decrypter e clique em Executar como administrador como mostrado abaixo:

2. Concordo com os termos de licença:

3. Clique em "Adicionar pasta" e em seguida, adicione as pastas onde deseja que os arquivos descriptografado como debaixo mostrado:

4. Clique em "Decrypt" e esperar por seus arquivos para ser decodificado.

Nota: Crédito para o decryptor vai para pesquisadores Emsisoft que fizeram a descoberta com este vírus.

Método 2: Use software de recuperação de dados

infecções ransomware e Ryuk Ransomware apontar para criptografar seus arquivos usando um algoritmo de criptografia que pode ser muito difícil para descriptografar. É por isso que sugeriram um método de recuperação de dados que podem ajudá-lo a ir descriptografia torno direta e tentar restaurar seus arquivos. Tenha em mente que este método pode não ser 100% eficaz, mas também pode ajudá-lo um pouco ou muito em situações diferentes.

Basta clicar no link e nos menus do site na parte superior, escolher Recuperação de dados - Assistente de Recuperação de Dados para Windows ou Mac (dependendo do seu SO), e depois baixe e execute a ferramenta.

Ryuk Ransomware-FAQ

What is Ryuk Ransomware Ransomware?

Ryuk Ransomware é um ransomware infecção - o software malicioso que entra no computador silenciosamente e bloqueia o acesso ao próprio computador ou criptografa seus arquivos.

Muitos vírus ransomware usam algoritmos de criptografia sofisticados para tornar seus arquivos inacessíveis. O objetivo das infecções por ransomware é exigir que você pague um pagamento por resgate para ter acesso aos seus arquivos de volta.

What Does Ryuk Ransomware Ransomware Do?

O ransomware em geral é um software malicioso que é projetado para bloquear o acesso ao seu computador ou arquivos até que um resgate seja pago.

Os vírus ransomware também podem danificar seu sistema, corromper dados e excluir arquivos, resultando na perda permanente de arquivos importantes.

How Does Ryuk Ransomware Infect?

De várias maneiras. Ryuk Ransomware Ransomware infecta computadores sendo enviado através de e-mails de phishing, contendo anexo de vírus. Esse anexo geralmente é mascarado como um documento importante, gostar uma fatura, documento bancário ou até mesmo uma passagem de avião e parece muito convincente para os usuários.

Another way you may become a victim of Ryuk Ransomware is if you baixe um instalador falso, crack ou patch de um site de baixa reputação ou se você clicar em um link de vírus. Muitos usuários relatam ter recebido uma infecção por ransomware baixando torrents.

How to Open .Ryuk Ransomware files?

Vocês can't sem um descriptografador. Neste ponto, a .Ryuk Ransomware arquivos são criptografado. Você só pode abri-los depois de descriptografados usando uma chave de descriptografia específica para o algoritmo específico.

O que fazer se um descriptografador não funcionar?

Não entre em pânico, e faça backup dos arquivos. Se um decodificador não decifrar seu .Ryuk Ransomware arquivos com sucesso, então não se desespere, porque esse vírus ainda é novo.

posso restaurar ".Ryuk Ransomware" arquivos?

sim, às vezes os arquivos podem ser restaurados. Sugerimos vários métodos de recuperação de arquivos isso poderia funcionar se você quiser restaurar .Ryuk Ransomware arquivos.

Esses métodos não são de forma alguma 100% garantido que você será capaz de recuperar seus arquivos. Mas se você tiver um backup, suas chances de sucesso são muito maiores.

How To Get Rid of Ryuk Ransomware Virus?

A maneira mais segura e eficiente de remover esta infecção por ransomware é o uso de um programa anti-malware profissional.

Ele irá procurar e localizar Ryuk Ransomware ransomware e, em seguida, removê-lo sem causar nenhum dano adicional aos seus arquivos .Ryuk Ransomware importantes.

Posso denunciar ransomware às autoridades?

Caso seu computador tenha sido infectado por uma infecção de ransomware, você pode denunciá-lo aos departamentos de polícia locais. Ele pode ajudar as autoridades em todo o mundo a rastrear e determinar os autores do vírus que infectou seu computador.

Abaixo, preparamos uma lista com sites governamentais, onde você pode registrar uma denúncia caso seja vítima de um cibercrime:

Autoridades de segurança cibernética, responsável por lidar com relatórios de ataque de ransomware em diferentes regiões em todo o mundo:

Alemanha - Portal oficial da polícia alemã

Estados Unidos - IC3 Internet Crime Complaint Center

Reino Unido - Polícia de Fraude de Ação

França - Ministro do interior

Itália - Polícia Estadual

Espanha - Policia Nacional

Países Baixos - Aplicação da lei

Polônia - Polícia

Portugal - Polícia Judiciária

Grécia - Unidade de crime cibernético (Polícia Helênica)

Índia - Polícia de Mumbai - Célula de investigação do CyberCrime

Austrália - Centro de crime de alta tecnologia australiano

Os relatórios podem ser respondidos em prazos diferentes, dependendo das autoridades locais.

Você pode impedir que o ransomware criptografe seus arquivos?

sim, você pode prevenir o ransomware. A melhor maneira de fazer isso é garantir que o sistema do seu computador esteja atualizado com os patches de segurança mais recentes, use um programa anti-malware confiável e firewall, faça backup de seus arquivos importantes com frequência, e evite clicar em links maliciosos ou baixando arquivos desconhecidos.

Can Ryuk Ransomware Ransomware Steal Your Data?

sim, na maioria dos casos ransomware roubará suas informações. It is a form of malware that steals data from a user's computer, criptografa isso, e depois exige um resgate para descriptografá-lo.

Em muitos casos, a autores de malware ou invasores ameaçarão excluir os dados ou publicá-lo on-line a menos que o resgate seja pago.

O ransomware pode infectar WiFi?

sim, ransomware pode infectar redes WiFi, como agentes mal-intencionados podem usá-lo para obter o controle da rede, roubar dados confidenciais, e bloquear usuários. Se um ataque de ransomware for bem-sucedido, pode levar a uma perda de serviço e/ou dados, e em alguns casos, perdas financeiras.

Devo Pagar Ransomware?

Não, você não deve pagar extorsionários de ransomware. Pagá-los apenas incentiva os criminosos e não garante que os arquivos ou dados sejam restaurados. A melhor abordagem é ter um backup seguro de dados importantes e estar atento à segurança em primeiro lugar.

What Happens If I Don't Pay Ransom?

If you don't pay the ransom, os hackers ainda podem ter acesso ao seu computador, dados, ou arquivos e pode continuar ameaçando expô-los ou excluí-los, ou mesmo usá-los para cometer crimes cibernéticos. Em alguns casos, eles podem até continuar a exigir pagamentos de resgate adicionais.

Um ataque de ransomware pode ser detectado?

sim, ransomware pode ser detectado. Software antimalware e outras ferramentas de segurança avançadas pode detectar ransomware e alertar o usuário quando está presente em uma máquina.

É importante manter-se atualizado sobre as medidas de segurança mais recentes e manter o software de segurança atualizado para garantir que o ransomware possa ser detectado e evitado.

Os criminosos de ransomware são pegos?

sim, criminosos de ransomware são pegos. Agências de aplicação da lei, como o FBI, A Interpol e outras empresas tiveram sucesso em rastrear e processar criminosos de ransomware nos EUA e em outros países. Como as ameaças de ransomware continuam a aumentar, o mesmo acontece com a atividade de fiscalização.

Sobre a pesquisa do Ryuk Ransomware

O conteúdo que publicamos em SensorsTechForum.com, este guia de remoção de Ryuk Ransomware incluído, é o resultado de uma extensa pesquisa, trabalho árduo e a dedicação de nossa equipe para ajudá-lo a remover o malware específico e restaurar seus arquivos criptografados.

Como conduzimos a pesquisa sobre este ransomware?

Nossa pesquisa é baseada em uma investigação independente. Estamos em contato com pesquisadores de segurança independentes, e como tal, recebemos atualizações diárias sobre as definições de malware e ransomware mais recentes.

além disso, a pesquisa por trás da ameaça de ransomware Ryuk Ransomware é apoiada com VirusTotal e a projeto NoMoreRansom.

Para entender melhor a ameaça do ransomware, por favor, consulte os seguintes artigos que fornecem detalhes conhecedores.

Como um site dedicado a fornecer instruções gratuitas de remoção de ransomware e malware desde 2014, A recomendação do SensorsTechForum é preste atenção apenas a fontes confiáveis.

Como reconhecer fontes confiáveis:

- Sempre verifique "Sobre nós" página da web.

- Perfil do criador do conteúdo.

- Certifique-se de que pessoas reais estejam por trás do site e não nomes e perfis falsos.

- Verifique o Facebook, Perfis pessoais no LinkedIn e no Twitter.