Este artigo irá ajudá-lo a remover o Ursnif Trojan (phishing scam Purolator) completamente. Siga as instruções de remoção cavalo de tróia dadas no final do artigo.

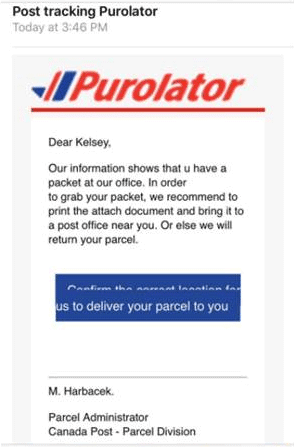

Ursnif Trojan é um cavalo de Tróia bancário que é recentemente sendo espalhada através de um phishing scam Purolator com uma mensagem informando que você tem um pacote. um dos mais mensagens de spread, diz: Purolator tem um pacote para você. Pop-ups que mostram constantemente também pode bloquear o seu navegador na página. campanhas de E-mail também estão espalhando o esquema de phishing. Você pode experimentar redirecionamentos. O navegador pode ser desligado sem qualquer impacto negativo, mas em outros casos o sistema e navegador poderia ficar afectado com a Ursnif Trojan. A maioria das variantes desta característica golpe uma imagem de fundo que visa utilizar a marca e logotipo de Purolator transportadora.

Resumo ameaça

| Nome | cavalo de Tróia Ursnif |

| Tipo | cavalo de Tróia, phishing Scam |

| Pequena descrição | Esquema de phishing que está tentando levá-lo (com click-isca e táticas de engenharia social) para uma página Purolator Phishing que se espalha a Ursnif Trojan ou outros vírus. |

| Os sintomas | caixas de pop-up, mensagens, e redirecionamentos aparecer em seu navegador ou como são nos enviar o seu e-mail. Não é de excluir que haja uma função lockscreen entre os que continua pedindo-lhe para clicar em um link. |

| distribuição Método | Sites suspeitos, redirecionamentos, -Mail de phishing Ligações |

| Ferramenta de detecção |

Veja se o seu sistema foi afetado por malware

Baixar

Remoção de Malware Ferramenta

|

| Experiência de usuário | Participe do nosso Fórum para discutir cavalo Ursnif Trojan. |

Ursnif Trojan (Purolator Phishing) Scam - actualização de Outubro 2019

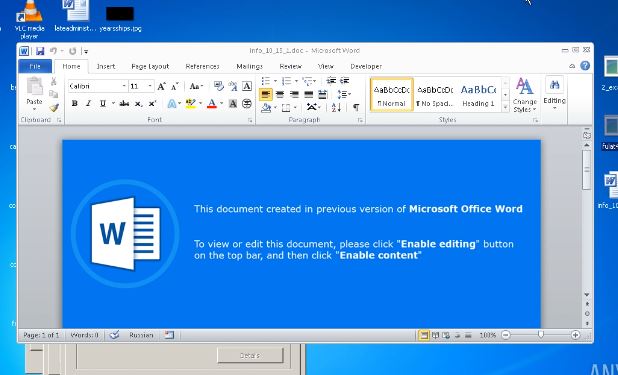

A campanha recentemente descoberto distribuir o Ursnif Trojan foi detectado por especialistas em informática. Esta descoberta mostra que este malware ainda está sendo usado ativamente por grupos de hackers de computador, mostrando a possibilidade de que ele está disponível nos portais de hackers subterrâneos e mais personalizado por criminosos. Parece que a campanha em curso ativo principalmente metas Itália e Canadá utilização phishing estratégias com foco no envio de mensagens de e-mail que incluirão arquivos de malware. Os dados em questão são documentos infectados com macro que são anexados às mensagens ou incorporados nos e-mails. Os próprios e-mails são projetados para aparecer como notificações legítimas ou anúncios de serviço e os usuários são manipulados para clicar neles. Os documentos podem ser de todos os formatos de arquivo populares, incluindo apresentações, bases de dados, arquivos de texto e planilhas. Assim que eles forem abertos, um prompt aparecerá pedindo aos usuários para habilitarem o código embutido para visualizar corretamente o conteúdo.

A execução das macros pode entregar o arquivo de malware que se auto-executará. Uma alternativa é enviar arquivos de extensão dupla que, quando executados, iniciarão um arquivo .zip que inclui um executável integrado. Quando iniciada a infecção irá iniciar uma sequência perigosa que irá executar os seguintes módulos:

- Interação do navegador da web - O motor principal associado ao Trojan pode interagir com os navegadores da web instalados, acessando os dados contidos e também pode modificar as configurações, sempre redirecionando para uma determinada página da web controlada por hacker.

- reconfiguração do sistema - O Trojan Ursnif é capaz de editar os arquivos de configuração do sistema operacional ou de qualquer software do usuário instalado.

- Entrega Malware adicional - O Trojan Ursnif pode ser uma ferramenta muito eficaz para implantar outros vírus nos computadores já comprometidos.

Ursnif Trojan (Purolator Phishing) Golpe - Técnicas de Distribuição

Navegar na Web pode ser perigoso, especialmente quando você chegar a novos e desconhecidos sites, navegando causalmente e eles acabam por ser malicioso. Clicando sobre conteúdo ou anúncios direcionados poderia ter escondido links que redirecionam você a lugares on-line duvidosos. Outros sites podem ser preenchidos com anúncios e links de redirecionamento e você pode acessar uma página como a Ursnif Trojan (Purolator Phishing) 1.

Campanhas de e-mail que espalham links maliciosos, Publicidades, anexos e links para páginas de destino de phishing estão relacionados à disseminação do Purolator Phishing Scam que carrega o cavalo de Tróia Ursnif para o seu sistema. Os anexos podem ser documentos do Microsoft Word com macros VBS incorporadas que são maliciosas. As referidas macros executam um script PowerShell, que baixa o Ursnif para um PC comprometido. Nas duas fotos acima (acima deste parágrafo e no início do artigo) você pode ver exatamente como uma dessas mensagens de e-mail é apresentada a potenciais vítimas em termos de conteúdo, qual é:

Seu pacote está registrado na filial do Canada Post.

Você pode obter o número da faixa imediatamente com nosso instrumento de faixa online PRESSIONE AQUI ou digitá-lo em seu navegador https://canadacpost(.)tk / treck21413252.zip

Nosso sistema de rastreamento é atualizado a cada 24 horas para fornecer as informações mais recentes disponíveis sobre a posição geográfica e o status do seu item.

Essa é uma das mensagens que se espalham por e-mail e se vê acima do último parágrafo desta seção do artigo. Se você baixou um .fecho eclair arquivo do qual você suspeita, você sempre pode verificar se há malware em seu conteúdo com o ZipeZip Online Scanner. Contudo, não fique tentado a abrir quaisquer links de e-mails, especialmente se eles se parecem com o discutido acima ou se são enviados de um desconhecido (não verificado) fonte.

Ursnif Trojan (Purolator Phishing) Golpe - Em Maior Profundidade

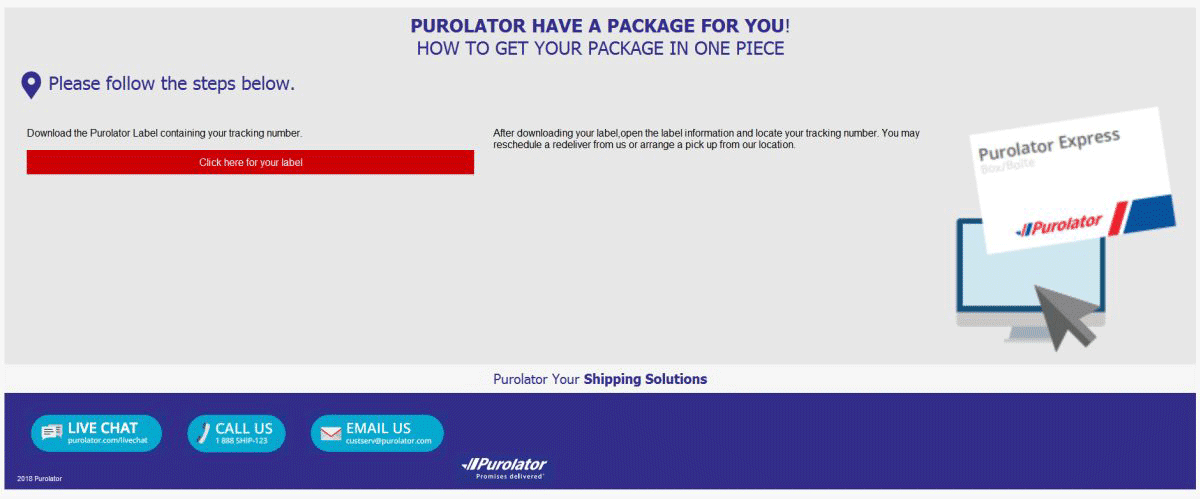

Ursnif Trojan está sendo empurrado por uma série de Purolator phishing mensagens de embuste. O golpe tem alguns, diferentes páginas de destino, que usam a marca, logotipo, design e fontes de Purolator, incluindo o texto do site oficial e a colocação do elemento. Tudo isso é feito para tentar convencê-lo a clicar em algum lugar e inserir seus detalhes de credencial em uma página de phishing. Assim, seus dados de conta e perfil podem ser roubados e sequestrados ou simplesmente falsificados para que possam ser vendidos em algum lugar.

Na imagem da captura de tela abaixo, você pode ver uma das páginas do golpe que tem uma mensagem convincente usando o Purolator marca que exige que você clique em algum lugar da página:

Se você realmente clicar no local em que os cibercriminosos desejam que você clique, você pode ser redirecionado para uma página de phishing e / ou infectar o sistema do seu computador com o Ursnif Trojan (Purolator Phishing) ameaça.

A mensagem no instantâneo acima do atual Ursnif Trojan (Purolator Phishing) scam afirma o seguinte:

O PUROLATOR TEM UM PACOTE PARA VOCÊ!

[Clique aqui para ver a sua etiqueta]

COMO OBTER SEU PACOTE EM UMA PEÇA

Por favor, siga os passos abaixo.

Baixe o rótulo Purolator contendo seu número de rastreamento.Depois de baixar sua etiqueta,abra as informações da etiqueta e localize o seu número de rastreamento. Você pode reagendar uma nova entrega conosco ou providenciar uma coleta em nosso local.

Purolator Your Soluções de Envio

Todos esses Ursnif Trojan (Purolator Phishing) golpes também podem ser exibidos com pop-ups como alertas em torno de sites, formulários, e-mails e outros meios. Cavalo de Troia Ursnif v3 Banking foi identificado como tendo técnicas sofisticadas de segmentação no passado, então não é de se admirar que tenha decidido usar um esquema de phishing para um dos serviços de frete mais conhecidos do Canadá.

Caso haja um número de telefone presente em algum lugar do site, saiba que os criminosos que estão do outro lado da linha telefônica tentarão enganá-lo, dando-lhes informações relacionadas ao Purolator ou que sejam ainda mais pessoais. Não acredite se eles se apresentarem como funcionários em Purolator ou outra empresa notável. Contudo, saiba que o Ursnif Trojan pode usar uma técnica de conta-gotas de silêncio que pode ser desencadeada apenas pela abertura da página de golpe de phishing do Purolator.

Os navegadores que você instalou ou a tela do seu computador podem ficar bloqueados e parecer que toda a tela está bloqueada e totalmente inacessível. Em tal situação, a, você poderia tentar clicar no botão “janelas”e combinações de botões como“Ctrl + Alt + Del”Ou mesmo o botão“ Fechar ”para verificar se você ainda pode interagir com o dispositivo do seu computador.

Você também pode ser solicitado a baixar e instalar uma ferramenta que pode ser o Ursnif Trojan ou algum outro malware. Lembre-se de que tudo isso faz parte do golpe e você não deve seguir as instruções fornecidas na tela do computador.

Se você vir alguma mensagem semelhante, saiba que eles não estão vindo de Purolator. Além disso, Não importa quantos pop-ups, alertas e caixas de mensagens são mostrados, tente lembrar que se trata de um golpe sofisticado que quer danificar seu computador ou roubar credenciais, dados bancários ou outras informações suas.

Ursnif Trojan (Purolator Phishing) Golpe - Como evitar?

Nesta secção, você descobrirá um conjunto simples de regras e orientações a seguir para evitar cair em uma armadilha relacionada a Ursnif Trojan (Purolator phishing) golpe e outras ameaças relacionadas. assim, se você está lendo este artigo, agora você deve saber que há uma infinidade de golpes envolvendo um Remessa Purolator ou notificações de encomenda. Abaixo você verá o que deve fazer.

Alerta de alerta oficial da Purolator deve ser uma dica suficiente para você de que esses golpes são empurrados continuamente. Para mais referências, o endereço da web para o oficial Purolator site é https://www.purolator.com/en/home.page e sua página principal é exibida abaixo:

Como você já sabe sobre a existência de e-mails envolvendo o Ursnif Trojan (Purolator phishing) golpe eo funcionário Purolator página do site, consulte as seguintes diretrizes sobre como evitar a maioria dos golpes associados ao uso da marca de remessa para seus esquemas:

- Nunca pague antes de seus bens são entregues

- Não forneça quaisquer detalhes sobre você, seus endereços ou informações semelhantes por e-mail ou desconhecidos sites

- Faça anexos de email não aberto, como Purolator não envia tal, nem ele solicita que os usuários abram tais

- Sempre use o site oficial da Purolator para consultar as páginas em conexão com o serviço

- mensagens de evitar com erros gramaticais ou de digitação

- Evitar e-mails que não são dirigidas a você pelo nome

- Evitar mensagens enviadas por um serviço que você não espera de ouvir de

- mensagens Evitar que não incluem um número ou específicas de rastreamento detalhes sobre seu pedido ou endereço

- Evite clicar em links para fornecer seu endereço de e-mail para verificação

- Evitar pagamentos para alguém cuja identidade não for possível confirmar

As regras de orientação listadas acima foram construídas pela Equipe SensorsTechForum, através de uma pesquisa feita sobre o assunto. Estas regras são baseadas no senso comum e, dependendo dos vários golpes relacionados a Purolator.

Remover Ursnif Trojan (Purolator Phishing) Golpe

Para remover o Ursnif Trojan (Purolator Phishing) scam e seus arquivos de cavalo de Tróia relacionados manualmente a partir do seu PC, siga as instruções de remoção passo a passo fornecidos abaixo. Se a guia de remoção manual não se livrar do golpe e seus redirecionamentos completamente, você deve procurar e remover quaisquer itens que sobraram com uma ferramenta anti-malware avançado. Software como que irá manter o seu sistema seguro no futuro.

Preparation before removing Ursnif Trojan horse.

Antes de iniciar o processo de remoção real, recomendamos que você faça as seguintes etapas de preparação.

- Verifique se você tem estas instruções sempre aberta e na frente de seus olhos.

- Faça um backup de todos os seus arquivos, mesmo se eles poderiam ser danificados. Você deve fazer backup de seus dados com uma solução de backup em nuvem e segurar seus arquivos contra qualquer tipo de perda, até mesmo da maioria das ameaças graves.

- Seja paciente, pois isso pode demorar um pouco.

- Verificar malware

- Corrigir registros

- Remover arquivos de vírus

Degrau 1: Procure o cavalo de Tróia Ursnif com a ferramenta Anti-Malware SpyHunter

Degrau 2: Limpe quaisquer registros, criado pelo cavalo de Tróia Ursnif em seu computador.

Os registros normalmente alvo de máquinas Windows são os seguintes:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

Você pode acessá-los abrindo o editor de registro do Windows e excluir quaisquer valores, criado pelo cavalo de Tróia Ursnif lá. Isso pode acontecer, seguindo os passos abaixo:

Gorjeta: Para encontrar um valor criado-vírus, você pode botão direito do mouse sobre ela e clique "Modificar" para ver qual arquivo é definido para ser executado. Se este é o local do arquivo de vírus, remover o valor.

Gorjeta: Para encontrar um valor criado-vírus, você pode botão direito do mouse sobre ela e clique "Modificar" para ver qual arquivo é definido para ser executado. Se este é o local do arquivo de vírus, remover o valor.Degrau 3: Find virus files created by Ursnif Trojan horse on your PC.

1.Para Windows 8, 8.1 e 10.

Por mais recentes sistemas operacionais Windows

1: Em seu teclado, pressione + R e escrever explorer.exe no Corre caixa de texto e clique no Está bem botão.

2: Clique em o seu PC na barra de acesso rápido. Isso geralmente é um ícone com um monitor e seu nome é ou “Meu Computador”, "Meu PC" ou “Este PC” ou o que você nomeou-o.

3: Navegue até a caixa de pesquisa no canto superior direito da tela do seu PC e digite "extensão de arquivo:” e após o qual digite a extensão do arquivo. Se você está à procura de executáveis maliciosos, Um exemplo pode ser "extensão de arquivo:Exe". Depois de fazer isso, deixe um espaço e digite o nome do arquivo você acredita que o malware tenha criado. Aqui está como ele pode aparecer se o arquivo foi encontrado:

NB. We recommend to wait for the green loading bar in the navigation box to fill up in case the PC is looking for the file and hasn't found it yet.

2.Para o Windows XP, Vista, e 7.

Para mais velhos sistemas operacionais Windows

Nos sistemas operacionais Windows mais antigos, a abordagem convencional deve ser a mais eficaz.:

1: Clique no Menu Iniciar ícone (normalmente em seu inferior esquerdo) e depois escolher o Procurar preferência.

2: Após as aparece busca janela, escolher Mais opções avançadas a partir da caixa assistente de pesquisa. Outra forma é clicando em Todos os arquivos e pastas.

3: Depois que tipo o nome do arquivo que você está procurando e clique no botão Procurar. Isso pode levar algum tempo após o qual resultados aparecerão. Se você encontrou o arquivo malicioso, você pode copiar ou abrir a sua localização por Botão direito do mouse nele.

Agora você deve ser capaz de descobrir qualquer arquivo no Windows, enquanto ele está no seu disco rígido e não é escondido via software especial.

Ursnif Trojan horse FAQ

What Does Ursnif Trojan horse Trojan Do?

The Ursnif Trojan horse troiano é um programa de computador malicioso projetado para atrapalhar, danificar, ou obter acesso não autorizado para um sistema de computador. Pode ser usado para roubar dados confidenciais, obter controle sobre um sistema, ou iniciar outras atividades maliciosas.

Trojans podem roubar senhas?

sim, Trojans, like Ursnif Trojan horse, pode roubar senhas. Esses programas maliciosos are designed to gain access to a user's computer, espionar vítimas e roubar informações confidenciais, como dados bancários e senhas.

Can Ursnif Trojan horse Trojan Hide Itself?

sim, pode. Um Trojan pode usar várias técnicas para se mascarar, incluindo rootkits, criptografia, e ofuscação, para se esconder de scanners de segurança e evitar a detecção.

Um Trojan pode ser removido por redefinição de fábrica?

sim, um Trojan pode ser removido redefinindo o seu dispositivo para os padrões de fábrica. Isso ocorre porque ele restaurará o dispositivo ao seu estado original, eliminando qualquer software malicioso que possa ter sido instalado. Tenha em mente que existem Trojans mais sofisticados que deixam backdoors e reinfectam mesmo após uma redefinição de fábrica.

Can Ursnif Trojan horse Trojan Infect WiFi?

sim, é possível que um Trojan infecte redes Wi-Fi. Quando um usuário se conecta à rede infectada, o Trojan pode se espalhar para outros dispositivos conectados e pode acessar informações confidenciais na rede.

Os cavalos de Tróia podem ser excluídos?

sim, Trojans podem ser excluídos. Isso geralmente é feito executando um poderoso programa antivírus ou antimalware projetado para detectar e remover arquivos maliciosos. Em alguns casos, a exclusão manual do Trojan também pode ser necessária.

Trojans podem roubar arquivos?

sim, Trojans podem roubar arquivos se estiverem instalados em um computador. Isso é feito permitindo que o autor de malware ou usuário para obter acesso ao computador e, em seguida, roubar os arquivos armazenados nele.

Qual Anti-Malware Pode Remover Trojans?

Programas anti-malware como SpyHunter são capazes de verificar e remover cavalos de Tróia do seu computador. É importante manter seu anti-malware atualizado e verificar regularmente seu sistema em busca de software malicioso.

Trojans podem infectar USB?

sim, Trojans podem infectar USB dispositivos. Cavalos de Troia USB normalmente se espalham por meio de arquivos maliciosos baixados da Internet ou compartilhados por e-mail, allowing the hacker to gain access to a user's confidential data.

About the Ursnif Trojan horse Research

O conteúdo que publicamos em SensorsTechForum.com, this Ursnif Trojan horse how-to removal guide included, é o resultado de uma extensa pesquisa, trabalho árduo e a dedicação de nossa equipe para ajudá-lo a remover o problema específico do trojan.

How did we conduct the research on Ursnif Trojan horse?

Observe que nossa pesquisa é baseada em uma investigação independente. Estamos em contato com pesquisadores de segurança independentes, graças ao qual recebemos atualizações diárias sobre as definições de malware mais recentes, incluindo os vários tipos de trojans (Porta dos fundos, downloader, Infostealer, resgate, etc.)

além disso, the research behind the Ursnif Trojan horse threat is backed with VirusTotal.

Para entender melhor a ameaça representada por trojans, por favor, consulte os seguintes artigos que fornecem detalhes conhecedores.