TeslaCrypt ransomware se transformou muitos usuários em vítimas. Contudo, esta história ransomware pode estar chegando ao seu fim previsível. De acordo com um pesquisador ESET, a operação de arquivo de criptografia vicioso foi desligada. Uma chave de descriptografia gratuita está disponível para quem deseja desbloquear seus arquivos.

TeslaCrypt ransomware se transformou muitos usuários em vítimas. Contudo, esta história ransomware pode estar chegando ao seu fim previsível. De acordo com um pesquisador ESET, a operação de arquivo de criptografia vicioso foi desligada. Uma chave de descriptografia gratuita está disponível para quem deseja desbloquear seus arquivos.

Operadores de TeslaCrypt tornam pública a chave mestre de descriptografia

O pesquisador conta que entrou em contato com as operadoras de vírus por meio do canal de suporte de seu site hospedado na Dark Web. Os atores da ameaça disseram que estavam fechando TeslaCrypt. Eles até concordaram em oferecer uma chave mestra de descriptografia para as vítimas.

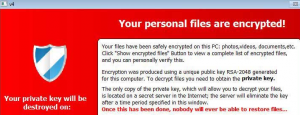

A chave de descriptografia foi postada na página Dark Web que estava disponível para pagamentos das vítimas. A seguinte mensagem está anexada a ele:

Projeto fechado. Chave mestra para descriptografar [CHAVE] Espere que outras pessoas façam um software de descriptografia universal. Nos desculpe!

Felizmente, a chave mestre de descriptografia é adequada com a versão TeslaCrypt 3 e 4. Essas versões são conhecidas por anexar uma extensão de arquivo secundária a arquivos criptografados – .xxx, .ttt, .micro, .mp3.

Para maiores informações, visite nosso fóruns de segurança

Mais sobre o ESET TeslaCrypt Decrypter

Mesmo que a chave mestre de descriptografia tenha sido tornada pública, ESET já criou um TeslaCrypt Decrypter.

além disso, O TeslaDecoder do BloodyDolly também foi atualizado para funcionar com a chave mestra de descriptografia. De acordo com vários pesquisadores de segurança, As infecções do TeslaCrypt começaram a desaparecer. A intensidade das campanhas de spam que espalham o vírus diminuiu, também.

Uma pergunta lógica a ser feita aqui é o que levou à diminuição da ameaça. É simples - os operadores de ransomware passaram a desenvolver outro ransomware. CryptXXX.

De TeslaCrypt para CryptXXX

De acordo com Lawrence Abrams da Colúmbia Britânica, o grupo cibercriminoso mudou para CryptXXX. Quanto ao porquê - CryptXXX pode ter parecido ser a variedade de ransomware mais lucrativa para “nutrir”. Contudo, já foi quebrado pelo Kaspersky não uma, mas duas vezes (CryptXXX 1.0 e CryptXXX 2.0).

Aqui está como remover CryptXXX

além do que, além do mais, chapéus brancos têm trabalhado continuamente para a divisão de várias famílias de ransomware, como Locky, que foi recentemente “hackeado” para distribuir arquivos antivírus em vez de ransomware.

Se o fim estiver próximo para o TeslaCrypt, CryptXXX, e Locky, o que poderia ser a seguir?