Hay muchos artículos por ahí que tienen consejos y trucos para proteger su smartphone, y la mayoría de ellos tienden a ofrecer software de protección diferente para un teléfono inteligente o simplemente dicen que actualice con frecuencia, pero no en su totalidad el sistema de aplicaciones y consejos que pueden ser combinados para una mayor protección. Esto nos llevó a pensar cómo podemos proteger a un teléfono inteligente dado lo mejor que podamos. Es por esto que hemos creado el siguiente artículo que incluye instrucciones detalladas sobre cómo proteger su dispositivo de teléfono inteligente de miradas indiscretas, incluso de alguien que tiene acceso a ella físicamente. Y si usted sigue estos consejos de seguridad y convertirlos en su hábito y nunca los descuidar, usted estará seguro de tener un teléfono inteligente más protegida en el futuro.

Hemos separado este artículo en varias áreas clave de la mejora de un dispositivo de teléfono inteligente. Estas áreas incluyen:

- protección de la privacidad.

- La protección contra software malintencionado y los hackers.

Las áreas de mejora que nos centraremos en agarre sobre todo los tres tipos principales de dispositivos de OS que están ahí fuera - windows Mobile, Android OS, y iOS. Vamos a sugerir una variedad de consejos y trucos mejorar esos dispositivos usando diferentes aplicaciones para cada uno y todos los dispositivos por ahí. Lea cuidadosamente, Si usted está interesado en la mejora de la seguridad de su teléfono de la manera adecuada.

El Área de Protección de Privacidad

Cuando se trata de privacidad, todo lo que podemos hablar es de Aplicaciones, Las cookies y otras tecnologías de seguimiento utilizados por el software legal para hacer palanca en su dispositivo. Si usted es sensible respecto a este tema, a continuación, varias aplicaciones clave que pueden ayudar a proteger el dispositivo de aplicaciones invasivas de privacidad. Estas aplicaciones pueden ser los legítimos, pero también hay aquellas aplicaciones que se aprovechan de la privacidad del teléfono para extraer la información crítica de ella y utilizarla para fines maliciosos. Según investigaciones realizadas en statista el número de aplicaciones disponibles en las tiendas de aplicaciones son cada vez más 2 millones, y esto es un gran número de controlar cuando aplicaciones nuevas y nuevas salen. Ha habido incluso casos de aplicaciones falsas para tanto Android y iOS dispositivos en el pasado, y hubo varios usuarios infectados. Por lo tanto, ¿qué hacemos para protegernos?

Android

Comprobación de Aplicaciones

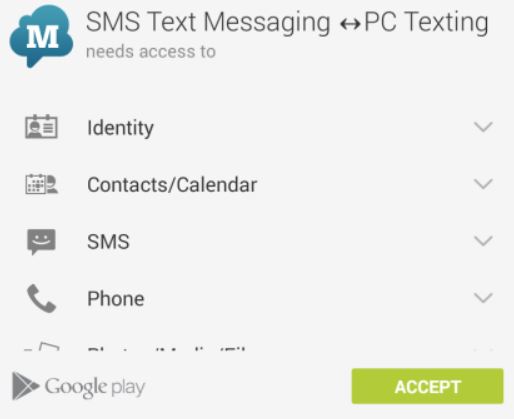

En cuanto a Android, se puede decir que es el conjunto más específico de dispositivos por ahí. Hay muchas aplicaciones invasivas de privacidad que soliciten permisos diferentes. Una forma de comprobar manualmente los permisos es antes de instalar una aplicación dada. Qué google PlayStore hace es que comprueba las aplicaciones cada vez antes de sus instalaciones y exhibiciones a lo que quieren de ti si se desplaza hacia abajo para leer más acerca de la aplicación antes de instalarla.

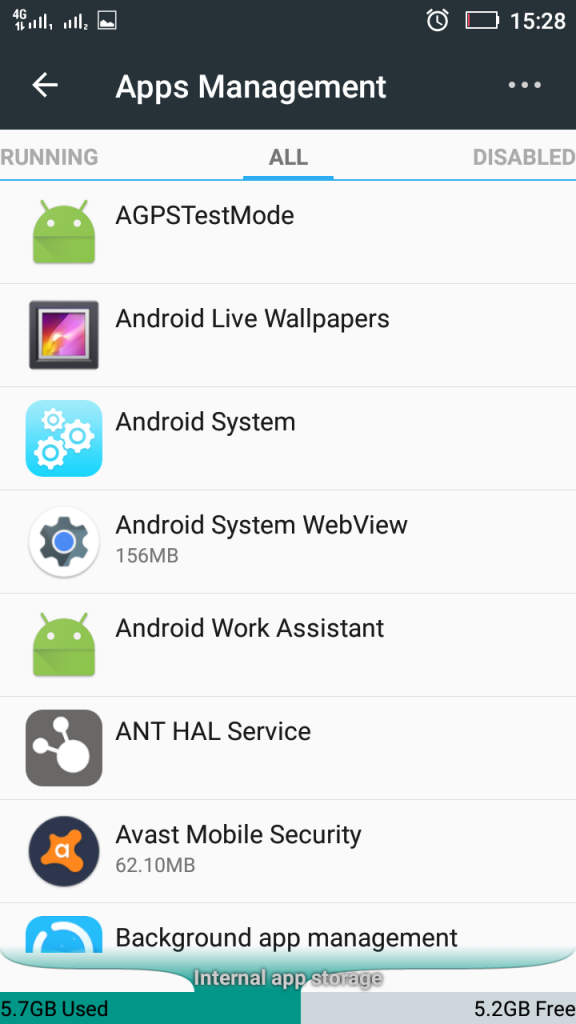

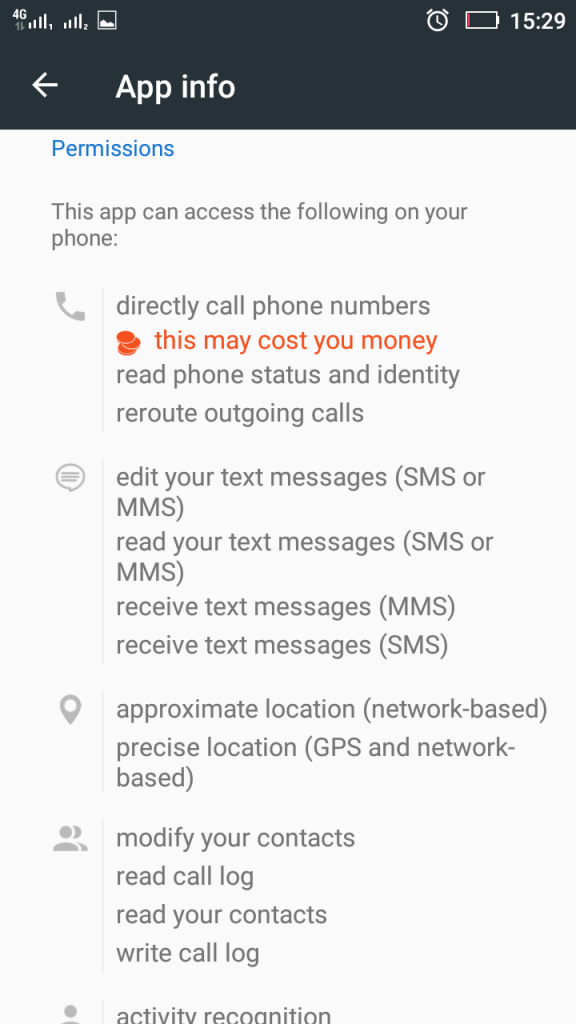

Aquí es donde usted tiene que tomar una decisión y comprobar la aplicación en línea para otras opiniones de los usuarios y las revisiones de la aplicación sabe si confiar o no. Sin embargo, muchos dispositivos Android vienen con incrustados "recomendados" aplicaciones en los que normalmente se denominan programas de relleno. Tales aplicaciones bloatware son útiles para usted, pero en muchos casos, están exigiendo ya sea demasiada información o para usar una versión registrada que cuesta dinero. Para comprobar una aplicación que ya ha sido instalado en su ordenador para los permisos invasivos, usted debe visitar la configuración de tu dispositivo Android y localizar el ajuste de administración de Aplicaciones. Se abrirá todas sus aplicaciones. Ya que los separará en diferentes pestañas, asegúrese de ir a la pestaña "Todas" para ver todas las aplicaciones.

Desde allí, sólo tiene que seleccionar una aplicación que usted cree que es bloatware y ver qué tipo de permisos que solicita desde su dispositivo Android:

Asegúrese de seleccionar las aplicaciones que desea borrar de su teléfono con cuidado. Si cree que una aplicación es realmente útil para usted y ha comprobado que la aplicación de la legitimidad en línea (Google), no hay necesidad de eliminarlo.

Pero esto no es, de lejos, el mejor método para comprobar aplicaciones, porque, generalmente es lenta. Es por esto que hay aplicaciones creadas para fácilmente esta situación. BetterGuard móvil puede escanear fácilmente su dispositivo Android para aplicaciones que son la privacidad invasiva y recomendar a que este tipo de aplicaciones para su eliminación. Puesto que el software sólo comprueba la privacidad, Depende de usted decidir si desea eliminar las aplicaciones o no.

La configuración de conexión

Otro problema con la privacidad para Android es que el dispositivo también está expuesto a otra cosa, además de aplicaciones - que es propia conexión, el principal problema para muchos otros dispositivos por ahí. Hay numerosos escenarios en los que los piratas informáticos pueden simplemente tomar ventaja de su smartphone. Tomar "el mal de doble", por ejemplo. Este tipo de ataque implica la creación de una red Wi-Fi de doble duplicado en un lugar público, donde no es segura. Por ejemplo, si usted está en un café y la red Wi-Fi que se llama “Cafetería”, la red duplicado no tiene absolutamente los mismos nombres y nadie murciélagos un ojo que se trata de una falsa. Una vez conectado a Wi-Fi, porque no desea superar el uso de datos, obviamente, que ya se está convirtiendo en demasiado tarde para usted. Todo lo que navega en Internet, sus contraseñas, sus cuentas, todo puede ser objeto de ataques. Es por esto que es importante tomar medidas serias contra estos ataques.

Un método para proteger su conexión es utilizar un servicio de VPN. Sin embargo, la VPN único término hoy en día aporta a la seguridad shadiness. Recientemente, los investigadores han establecido que por encima 38% VPN de aplicaciones pueden realizar un seguimiento de la privacidad del teléfono. Por esta razón, se recomienda utilizar una aplicación de confianza, gusta OVPN por ejemplo, que ofrece no sólo un servicio, sino también una solución para la mayoría de sistemas operativos por ahí.

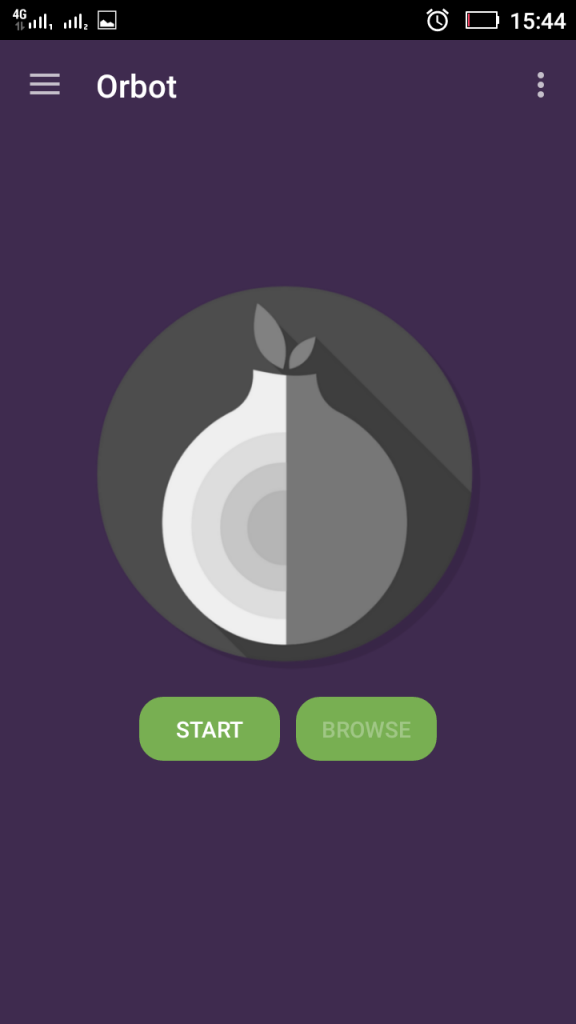

En cuanto a la privacidad de su conexión, además de VPN, también hay otros tipos de aplicaciones que usted puede tomar ventaja de. No olvidemos algo usado por los expertos como Edward Snowden y muchos criminales por ahí - la aleatoriedad de la red TOR. Los beneficios de usar TOR es que sus datos en línea pasa a través de las máquinas de azar, llamados nodos para anonimizar por completo. Y como usted ya habrá adivinado, hay una aplicación tor, Orbot llamada para dispositivos Android que les anonimiza completamente. La aplicación es muy incógnita mientras se ejecuta, y hay un retraso mínimo en la velocidad de Internet mientras que la usa.

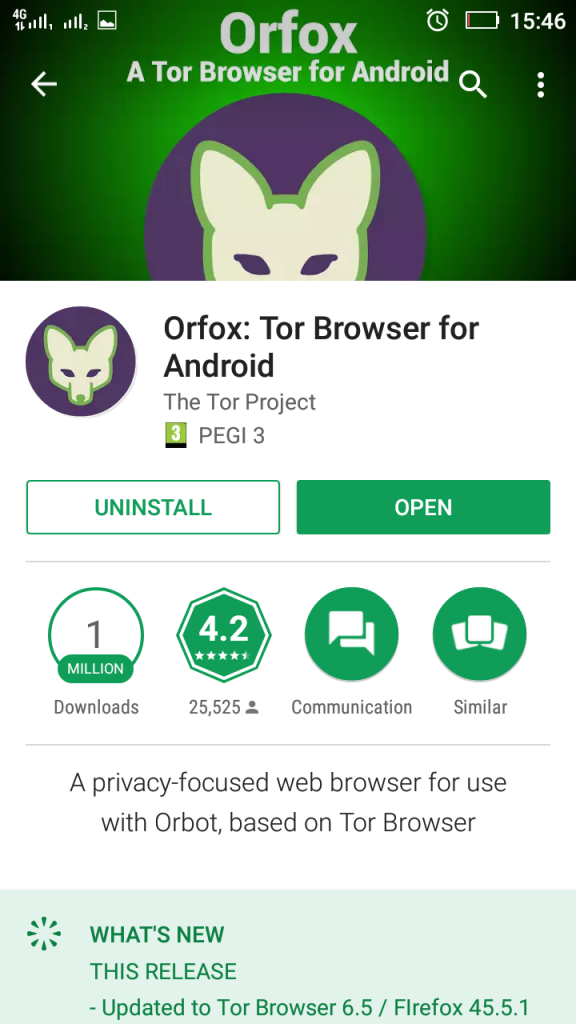

La desventaja de la aplicación Orbot es que incluso si usted lo utiliza para navegar de forma anónima en línea, algunos sitios web requieren todavía galletas y todavía pueden rastrear su dispositivo. Pero, ser conscientes, También puede utilizar el navegador Orfox, Si usted tiene la tolerancia a la espera de una página web para cargar por un minuto y para realizar múltiples CAPTCHA de tipos de controles, usted puede seguir adelante y descargarlo de la PlayStore:

apple iOS

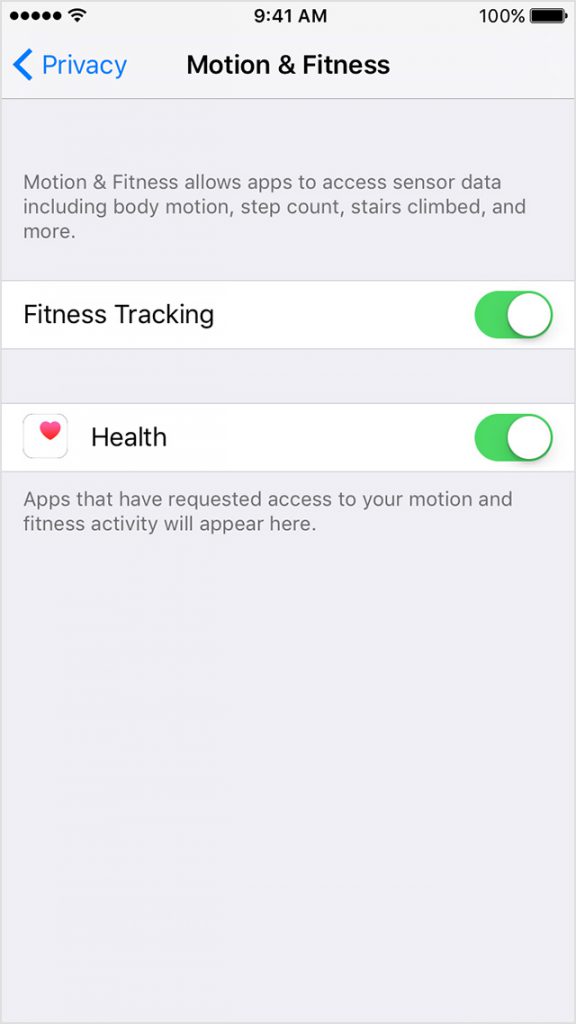

En lo que respecta último iOS de Apple, cosas concernientes a la privacidad son bastante más sencillo. Esto es debido a la caja de arena en el IOS y la mayor seguridad de los dispositivos. El teléfono cuenta con características personalizadas que le permiten comprobar cada aplicación personalizada y deshabilitar los permisos que no quiere que se le pista con. Esto puede lograrse simplemente si se llega a la configuración de su dispositivo iOS y luego desplazarse hacia abajo para encontrar las aplicaciones que están instaladas en el propio iPhone.

Además de esto, en la proximidad de los dispositivos Android, las aplicaciones también se pueden verificar antes de descargar de la AppStore. Hubo casos de falsas aplicaciones en la AppStore que comprometida iOS dispositivos respecto a la privacidad, así que esto es por lo que también es necesario instalar una aplicación de protección de la privacidad para iOS. Una sugerencia con una calificación en línea relativamente buena se llama AdGuard, una aplicación que no solo lo protege de los anuncios sino que también se preocupa por su privacidad..

Pero las aplicaciones son no por lo que vamos a ir, respecto a la privacidad. También hay algunos ajustes que el último iOS 10 tiene y que puede modificar para bloquear más abajo en el dispositivo. Uno de esos valores es el panel "Añadir widgets" que se puede modificar en el dispositivo IOS para apagar qué aplicaciones desea mostrar información en la pantalla bloqueada. Esto puede evitar que incluso alguien que ha robado su teléfono para saber más información acerca de usted o incluso desbloquear el dispositivo mediante el aprovechamiento de los errores en los widgets.

Para mayor privacidad y seguridad, también se puede cambiar de algunas de las características que se puede acceder desde la pantalla principal de su dispositivo de Apple. Si se llega a Ajustes – Touch ID & Clave y, luego desplazarse más abajo, verá múltiples áreas en la pantalla de bloqueo entre los que se puede optar por desactivar.

Otra cosa que puede desactivar es el ID y la huella digital táctil de desbloqueo y habilitar un fuerte código de acceso en su lugar si el valor de una gran cantidad de privacidad.

Además, Servicios Servicios de Localización-System - también se puede detener el seguimiento de la ubicación de tu iPhone mediante el acceso a Ajustes - Privacidad. Pero para que esto suceda, hay que olvidar el uso de ninguna de las aplicaciones que implican ubicación también. También puede borrar el historial de ubicaciones para más características de privacidad.

Si usted tiene su AppStore conectada a su cuenta, también se puede configurar para requerir una confirmación de que cada compra de tiempo de la AppStore se ha hecho en su nombre.

Por lo que va iOS, estos valores deben ser suficientes para mejorar su privacidad, pero tener en cuenta que también se pueden encontrar otros métodos para protegerlo así.

windows Mobile

Ventanas 10 móvil tiene muchas características avanzadas, y en algunos dispositivos Windows, el dispositivo puede incluso convertirse en un ordenador si lo conecta a una estación de acoplamiento y un cable HDMI a un monitor USB. Tenemos varias sugerencias sobre cómo ayudar a proteger la privacidad de su Windows 10 dispositivo móvil si tiene sensibilidad en el tema.

Un dato importante es detener cualquier notificación de las ventanas emergentes de Windows 10 Dispositivo móvil. Estas ventanas emergentes se pueden cortar si vas a Ajustes-Systems_notifications y acciones. Desde allí se puede seleccionar cada ajuste para cada aplicación, incluyendo la visualización de notificaciones.

Otro buen truco es reducir el tiempo de pantalla a un mínimo, en caso de que se descuidados (borracho) y dejar el dispositivo después de usarlo. El mínimo de esto es 30 segundos. El ajuste se puede cambiar por ir a Sistema - Personalización - Bloquear la pantalla.

Si su dispositivo Windows Mobile tiene soporte para la pantalla de función Vistazo, hay un método para cambiar su configuración demasiado. Usted puede ir a Ajustes - Personalización-bloqueo de la pantalla de nuevo. Y desde allí se puede cambiar su configuración de "Elija una aplicación para mostrar el estado detallado" opción.

También hay otra opción que puede ayudar aún más a cabo en la modificación de la privacidad de su dispositivo. Se puede restringir la forma en cómo algunas aplicaciones del dispositivo utilizan el micrófono, en caso de que no confía en ellas. El menú de Configuración-Privacidad-El micrófono puede modificar esta.

Otra opción que también se puede cambiar es apagar completamente los datos de movimiento del dispositivo de la privacidad - ajuste de los datos de movimiento.

Otra información que se recoge por Windows es los datos de voz y de escritura. Esto se puede parar si se apaga la función de "conocer a usted".

Al igual que en Android y IOS, también puede modificar lo que se utiliza exactamente por las diferentes aplicaciones en el teléfono desde el menú de configuración de privacidad se ha mencionado anteriormente.

Algunas aplicaciones tienden a seguir el comportamiento del usuario a través de un servicio para dispositivos Windows Mobile, Publicidad llamado ID. Si enciende su configuración fuera, se puede aumentar aún más la privacidad de su dispositivo.

La sugerencia final por expertos en el Área de Windows Phone(https://www.windowsphonearea.com/10-tips-protect-privacy-windows-10-mobile/) es reducir al mínimo los datos de uso. Usted puede configurarlo para que completa todo el camino hasta Básico, y por supuesto, se recomienda que la opción básica.

La protección contra software malicioso y Área hackers

Este segmento de la investigación es un poco más simplificada ya que la mayoría de los problemas de seguridad se originan desde la privacidad. Sin embargo, también hemos prestado gran atención a ella, porque hay numerosas maneras en que usted todavía puede llegar a infectarse. Hay muchos sitios web de phishing, mensajes en las redes sociales con enlaces a las webs que causan un redireccionamiento malicioso y fuerza de infectar el dispositivo y muchos muchos otros métodos con los que los piratas informáticos pueden infectar su ordenador.

Android, windows Mobile, y iOS

Es con dolor de escribir sobre seguridad de Android en general, porque si bien estos dispositivos son los más frecuentemente encontrado en el mundo, También son el blanco de la mayoría el malware a través de aplicaciones falsas, enlaces web, e incluso sitios web de phishing. Entonces, ¿cómo protegerse a sí mismo de esta, además de tener un antivirus y actualizar con frecuencia su dispositivo Android? Hay numerosas maneras de hacer esto.

Por lo general, Android tiene varias características de seguridad incorporadas en, y esas características se pueden utilizar ampliamente para aumentar la seguridad. Y con la nueva Android 7.0 Turrón, aquellas características Ahora se han incrementado.

Una forma de protegerse a sí mismo en su dispositivo Android es, por supuesto, elegir un programa antivirus avanzado que está activo en todo momento en su dispositivo. Avast, por ejemplo, ofrece muchas soluciones a la vez en el mismo de la aplicación móvil que es completamente libre en el google PlayStore, AppStore y tienda de Microsoft. Y la aplicación no restringe el tráfico de red en cualquier manera demasiado.

Sin embargo, una aplicación no es la protección, y lo sabemos. Esta es la razón por lo que necesita para cambiar su comportamiento y piensa lo contrario de lo que un cibercriminal haría. Esto significa comprobar cada aplicación antes de descargarla en línea y nunca abrir enlaces web maliciosos en el dispositivo Android. Si no confía en alguien que está conversando, También es aconsejable evitar los enlaces web enviados a usted o comprueba a servicios en línea como VirusTotal.com antes de que realmente abrirlos.

Otra forma de protegerse es si se evita la conexión a todas las redes Wi-Fi públicas en todos. A pesar de que son seguros, si alguien tiene acceso a ellos, que pueden poner en peligro su dispositivo a través de este.

Otro consejo útil para el dispositivo móvil está comprobando su código IMEI. El código IMEI puede realizar un seguimiento de si el teléfono está bajo vigilancia por el software malicioso o una nota. Para comprobar el IMEI código *#06#. Se le mostrará el ID. El ID es típicamente 15 dígitos. Si la identificación es más de lo que es el número típico, a continuación, el dispositivo puede ser invadido. El IMEI original también se puede encontrar en el lado interno del propio teléfono si se quita la batería.

Otra cosa interesante, si usted tiene un dispositivo de Apple es para comprobar que para una aplicación sospechosa que puede ser instalado por alguien que ha tenido acceso físico al teléfono. La aplicación ha sido reportado por los expertos están GoHacking(https://www.gohacking.com/iphone-spy/) sitio web para ser colled SpyStealth aplicación y una vez instalado, esta aplicación se ejecuta en segundo plano y se oculta. Desde allí usted puede ser monitoreado para las llamadas, mensajes, actividad de chat, ubicación, medios de comunicación social y el otro habitual.

Conclusión sobre Smartphone Security

Los teléfonos inteligentes son dispositivos en los que las agencias de espionaje matarían a una persona a tener hace un par de años. Son dispositivos electrónicos que tienen muchas características que ya han demostrado su utilidad para nosotros en muchas situaciones. Se han convertido en parte de nuestras vidas. Y nosotros, como personas, realmente necesitan ser más educados sobre cómo proteger nuestra actividad diaria con esos dispositivos. Porque, un día, podemos lamentar que no lo hicimos, pero entonces será demasiado tarde.

Estos no son todos los consejos y trucos para la protección de los smartphones, pero si se usa en conjunto, que pueden aumentar la protección en su dispositivo móvil, algo. O puede ser simplemente como Eugene Kaspersky (CEO de Kaspersky™) e ir a la escuela vieja:

Hemos sugerido algunos métodos aquí, pero nos gustaría saber qué piensa sobre el asunto. En el caso de que usted está interesado en el tema, por favor nos deja un comentario abajo y vamos a hablar de lo.

marqué *#06# en mi borde de Samsung y el IMEI que parecía ser como esto 000000000000000/00. Lo hace significa que estoy realmente Invadí?