Cybersecurity-forskere har for nylig identificeret mere end 300 phishing-kampagner oprettet for at høste personlige og bankoplysninger fra potentielle ofre.

De fleste af disse svindel bruger websteder, der er identiske med de originale, lavet med autentiske billeder og brugergrænseflader.

Ifølge Proofpoint, sådanne phishing-kampagneskabeloner letter oprettelsen af høj kvalitet, ondsindede webdomæner. I øjeblikket, disse bruges i phishing-kampagner relateret til COVID-19-pandemien. Men emnet kan blive ændret i den nærmeste fremtid, i overensstemmelse med den næste globale eller lokale krise.

Hvem er efterlignet i disse meget professionelle phishing-kampagner?

Organisationer som WHO (Verdens Sundhedsorganisation), de amerikanske centre for sygdomskontrol, IRS, HMRC i England, og lokale råd over hele London.

Hvor kan disse phishing-skabeloner findes?

På underjordiske fora. Skabeloner inkluderer også flere sider for at få dem til at se endnu mere autentiske ud.

Hvad er phishing-siderne der sigter mod?

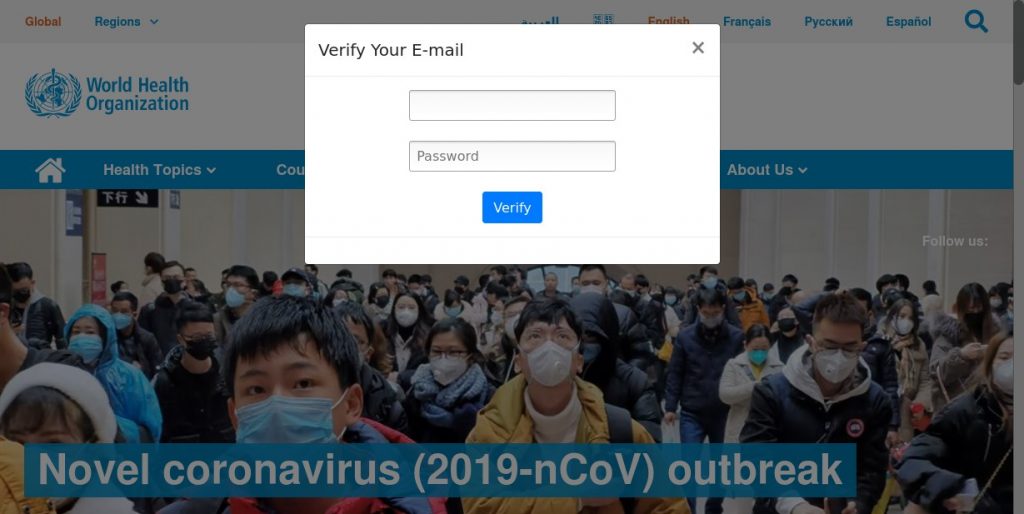

Mere end halvdelen af 300+ COVID-19 phishing-kampagner Proofpoint har observeret siden januar 2020 er udelukkende fokuseret på at indsamle brugeroplysninger. Her er et eksempel, der illustrerer professionaliteten i de seneste phishing-kampagner, der cirkler rundt på nettet:

Dette eksempel, Proofpoint forklarer, er en skabelon designet til at kopiere udseendet og følelsen af det legitime WHO-sted. Så synlig, webstedet kopierer WHO-logoet og farveskemaet og er designet til at blive implementeret som en del af en legitimationsfiskekampagne. Her, cyberkriminelle sigter mod at få den besøgende's brugernavn og adgangskode. Det ondsindede motiv skjules bag at få adgang til information om COVID-19 sikkerhedsforanstaltninger.

Et andet eksempel repræsenterer perfekt det legitime websted for CDC (de amerikanske centre for sygdomskontrol). Skabelonen beder det potentielle offer for deres e-mail-adresse og adgangskode om at modtage et vaccine-ID. Modalboksen i denne phishing-scam, der beder om legitimationsoplysninger i dette tilfælde, indeholder logoer af Microsoft Outlook, Google Gmail, Microsoft Office 365, Yahoo!, og AOL. Listen over inkluderede e-mail-udbydere gør svindlen til en bred web-e-mail-legitimations phishing-skabelon, der er genanvendt til dette tema, forskerne påpeger.

COVID-19-pandemien er blevet udbredt i forskellige ondsindede kampagner, både phishing og malware-levering. Der var endda tilfælde, hvor cyberkriminelle forsøgte at stjæle penge fra mennesker, der var økonomisk påvirket af pandemien. I april, Australierne, der var økonomisk påvirket af den nuværende pandemi, var faktisk målrettet af svindlere, der forsøger at stjæle deres overskudsmidler. Svindlere var kolde-kaldende mennesker, der udspegler repræsentanter for organisationer, der angiveligt hjælper med at få tidlig adgang til superannuktionsfonde.