Denne artikel handler om en nylig ransomware trussel, der har ramt tusinder af Hewlett-Packard Enterprise Integrated Lights-Out 4 grænseflader eller HPE iLO 4 for kort. Disse grænseflader giver adgang til HP Enterprise servere og deres fjernbetjening. Den ransomware trussel er at kryptere harddiske af serverne og derefter krævende Bitcoins som en løsesum for at gendanne filerne inden drevene. En sikkerhedsekspert, der går under kvidre håndtag @M_Shahpasandi har været den første til at gøre opdagelsen af angrebet.

Hvad er Hewlett-Packard Enterprise iLO og relaterede interface?

iLO er en ekstern server management-processor indlejret på systemet bestyrelserne for Hewlett-Packard Enterprise ProLiant servere og Synergy beregne moduler. Forvaltningen processor muliggør overvågning og styring af servere fra fjerntliggende steder. HPE iLO management er et kraftfuldt værktøj, der giver flere måder at konfigurere, opdatering, overvåge, og reparation servere fjernadgang.

ILO webinterface grupper tilsvarende opgaver for nem navigation og workflow. Interfacet er organiseret i navigatør trævisning. De øverste niveau filialer er Information, iLO Føderation, fjernkonsol, virtuelt medie, Strømstyring, Netværk, remote Support, og administration. I en nøddeskal, disse grænseflader giver administrativ adgang til alle servere, som er under kommando af grænsefladen.

Flere oplysninger om angrebene Målretning HPE iLO 4

Det lader til, at for nu HPE iLO grænseflader, der er blevet ramt af ransomware trussel er offentligt tilgængelige. Over 5,000 iLO-4 har vist sig at være udsat offentligt som shodan statistik at vise.

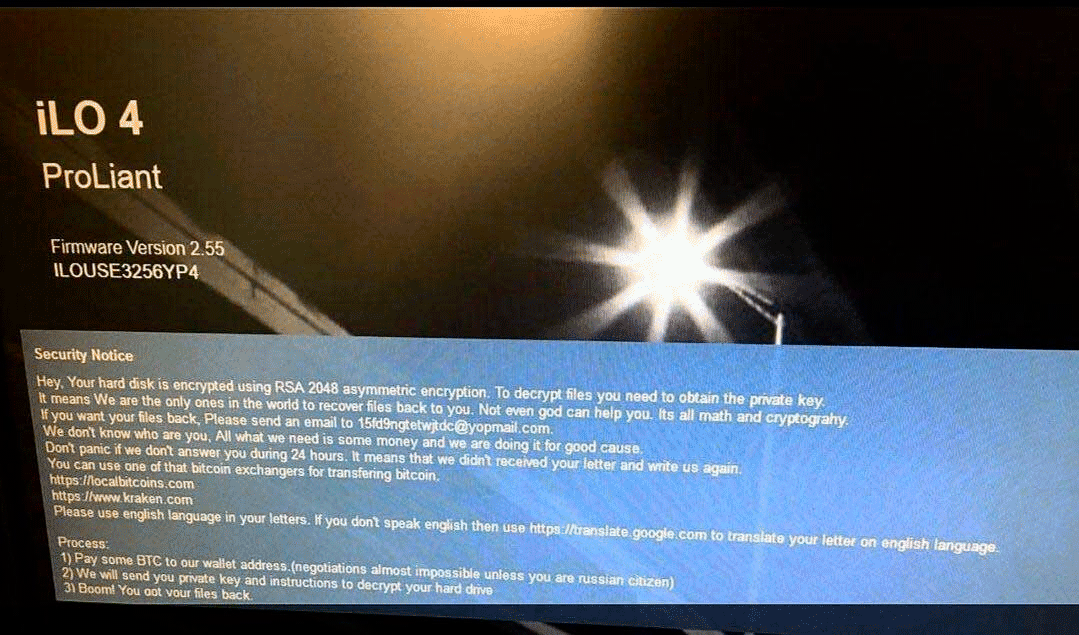

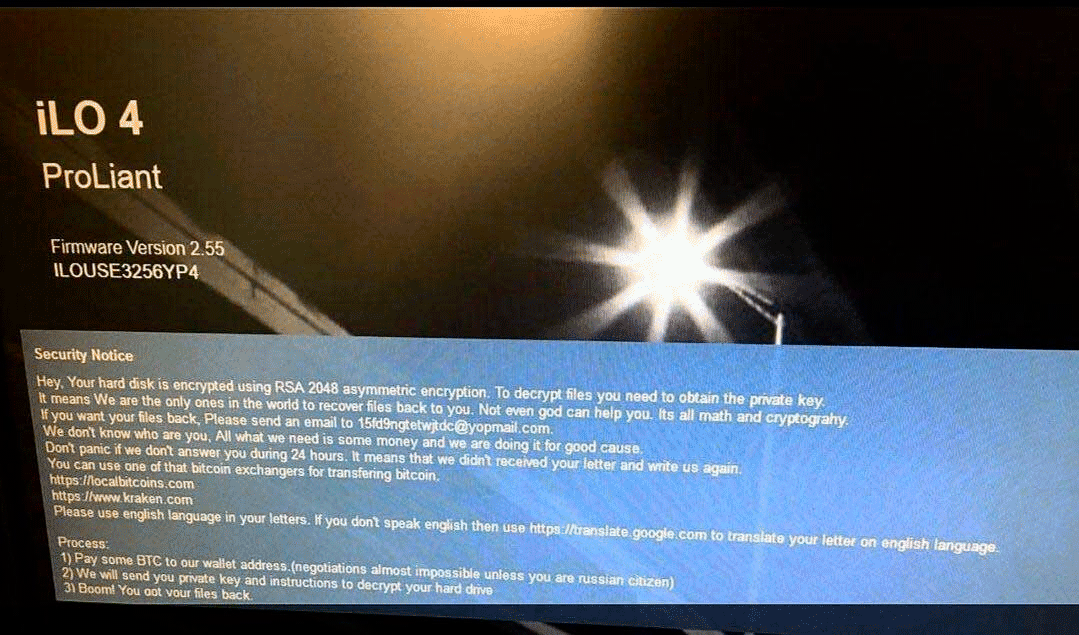

Hvis HPE iLO interface er ramt af ransomware, sikkerheden banner vil blive ændret. Den ændrede login sikkerhed banner tilføjet af angribere hedder det følgende:

Sikkerhed Notice

Hej. Din harddisk er krypteret med RSA 2048 asymmetrisk kryptering. For at dekryptere filer, du har brug for at få den private nøgle.

Det betyder, at vi er de eneste i verden for at inddrive filer tilbage til dig. Ikke engang Gud kan hjælpe dig. Dens alle matematik og kryptografi .

Hvis du vil have dine filer tilbage, Send venligst en e-mail til 15fd9ngtetwjtdc@yopmail.com.

Vi ved ikke, hvem er du, Alt, hvad vi behøver, er nogle penge, og vi gør det for god sag.

Gå ikke i panik, hvis vi ikke svare dig i løbet af 24 timer. Det betyder, at vi ikke har modtaget dit brev og skrive os igen.

Du kan bruge af, at Bitcoin vekslere til overførsel af Bitcoin.

https://localbitcoins.com

https://www.kraken.com

Brug venligst engelske sprog i dine breve. Hvis du ikke taler engelsk så bruge https://translate.google.com at oversætte dit brev på engelsk.Behandle:

1) Betal nogle BTC til vores tegnebog adresse.(forhandlingerne har foert næsten umuligt, medmindre du er en russisk borger)

2) Vi sender dig private nøgle og instruktioner til at dekryptere din harddisk

3) boom! Du fik dine filer tilbage.

Her er et billede, der viser sikkerhed banner deles af @M_Shahpasandi på Twitter:

Ofre rapporterer, at angrebet faktisk krypterer eller klude de harddiske, der blev rettet. Den kronologiske rækkefølge af angreb er følgende:

- Adgang opnås til de integrerede Lights-Out grænseflade

- Sikkerhedsrådet Login Banner er aktiveret

- En fjern ISO er monteret

- Scripts eller programmer køres fra ISO

- Serveren genstartes

Det antages, at angriberne bruges til at få adgang ved enten udføre CVE-2013-4786 sårbarhed, som giver en offline brute force-angreb om en adgangskode hash af et gyldigt iLO bruger eller via CVE-2017-12.542 sårbarhed, som tillader en authentication bypass, løses ved at opdatere til iLO-version 2.53.

Mange sikkerhedseksperter anbefaler, at HPE ILO 4 eller lignende interface til servere fjernstyring må aldrig tilsluttes det offentlige internet. Sikker VPN bør anvendes til adgang, og du skal have den nyeste firmware installeret, som er tilgængelig på alle tidspunkter.