Dieser Artikel ist über eine aktuelle Bedrohung Ransomware, die Tausende von Hewlett-Packard Enterprise-Integrated Lights-Out getroffen hat 4 Schnittstellen oder HPE iLO 4 für kurze. Diese Schnittstellen ermöglichen den Zugriff auf HP Enterprise Server und deren Fernbedienung. Die Ransomware Bedrohung ist die Verschlüsselung der Festplatten des Servers und dann Bitcoins als Lösegeld fordert die Dateien innerhalb der Laufwerke wiederherstellen. Ein Sicherheitsforscher, die von dem twitter Griff geht @M_Shahpasandi war der Erste, der die Entdeckung des Angriffs machen.

Was ist Hewlett-Packard Enterprise-iLO und verwandte Schnittstelle?

iLO ist ein Remote-Management-Server-Prozessor auf den Systemplatinen von Hewlett-Packard Enterprise-ProLiant-Servern und Synergy Compute Module eingebettet. Der Managementprozessor ermöglicht die Überwachung und Steuerung von Servern aus der Ferne. HPE iLO Management ist ein leistungsstarkes Tool, das mehr Möglichkeiten bietet konfigurieren, aktualisieren, Monitor, und Reparatur Server aus der Ferne.

Die iLO Web-Interface Gruppen ähnliche Aufgaben für einfache Navigation und Workflow. Die Schnittstelle ist in einer Navigations-Baumansicht organisiert. Die Top-Level-Filialen sind Informationen, iLO Federation, Remote Console, Virtual Media, Power Management, Netzwerk, Ferngesteuerte Hilfe, und Verwaltung. In einer Nussschale, Diese Schnittstellen bieten den administrativen Zugriff auf alle Server, die unter dem Befehl von der Schnittstelle.

Weitere Informationen über die Angriffe Targeting HPE iLO 4

Es scheint, dass für jetzt HPE iLO-Schnittstellen, die von der Ransomware Bedrohung getroffen worden sind öffentlich zugänglich. Über 5,000 iLO-4 wurde gefunden öffentlich ausgesetzt werden, wie Shodan Statistiken Show.

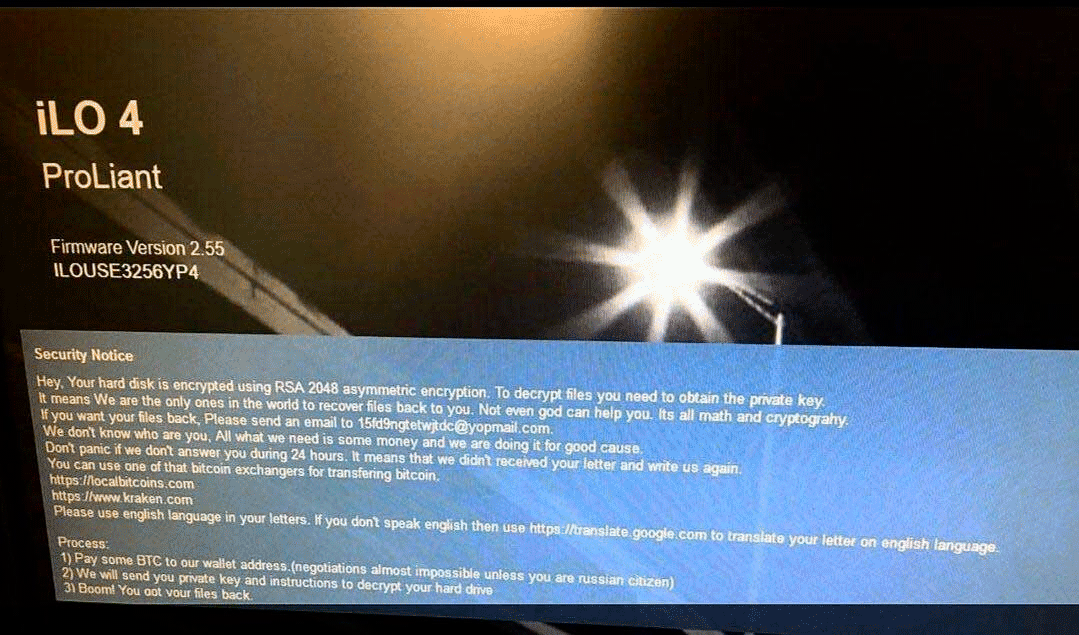

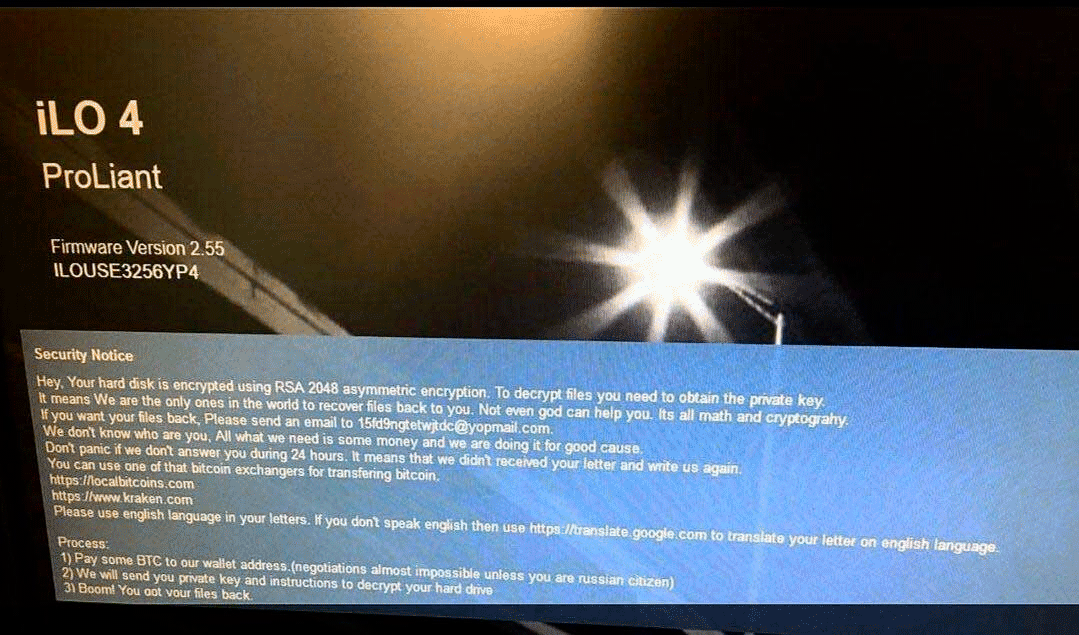

Wenn HPE iLO-Schnittstelle wird von der Ransomware getroffen, die Sicherheitsbanner wird geändert. Die geänderte Anmeldung Sicherheitsbanner von Angreifern hinzugefügt Staaten folgende:

Sicherheitshinweis

Hallo. Ihre Festplatte verschlüsselt ist mit RSA 2048 asymmetrische Verschlüsselung. Um Dateien zu entschlüsseln, müssen Sie den privaten Schlüssel erhalten.

Das heißt, wir sind die einzigen, die in der Welt-Dateien Sie wiederherstellen zurück. Nicht einmal Gott kann Ihnen helfen. Seine alle Mathematik und Kryptographie .

Wenn Sie Ihre Dateien zurück, Bitte senden Sie eine E-Mail an 15fd9ngtetwjtdc@yopmail.com.

Wir wissen nicht, wer bist du, Alles, was wir brauchen, ist etwas Geld und wir es für eine gute Sache tun.

Keine Panik, wenn wir Sie nicht antworten während 24 Stunden. Es bedeutet, dass wir Ihren Brief nicht erhalten haben und schreiben Sie uns wieder.

Sie können zum Umfüllen von Bitcoin dass Tauscher verwenden bitcoin.

https://localbitcoins.com

https://www.kraken.com

Bitte verwenden Sie Englisch Sprache in Ihren Briefen. Wenn Sie nicht Englisch sprechen dann verwenden https://translate.google.com Ihren Brief auf Englisch Sprache übersetzen.Prozess:

1) Zahlen einige BTC unserer Brieftasche Adresse.(Aufnahme von Verhandlungen fast unmöglich, es sei denn, Sie sind ein russischer Staatsbürger)

2) Wir werden Ihnen private Schlüssel und Anweisungen senden Sie Ihre Festplatte zu entschlüsseln

3) Boom! Sie haben Ihre Dateien zurück.

Hier ist ein Bild, das Sicherheitsbanner zeigt geteilt durch @M_Shahpasandi auf Twitter:

Opfer berichten, dass der Angriff tatsächlich verschlüsselt oder wischt die Festplatten, die gezielt wurden. Die zeitliche Reihenfolge des Angriffs ist die folgende:

- Den Zugriff erhalten auf die Integrated Lights-Out-Schnittstelle

- Das Berechtigungs-Login Banner wurde aktiviert

- Ein Remote-ISO ist montiert

- Skripte oder Programme werden von der ISO laufen

- Der Server wird neu gestartet

Es wird spekuliert, dass die Angreifer Zugang zu erhalten, die von entweder der Ausführung der CVE-2013-4786 Verwundbarkeit, das ermöglicht eine Offline-Brute-Force-Attacke für einen Passwort-Hash eines gültigen iLO Benutzer oder über die CVE-2.017-12.542 Verwundbarkeit, das ermöglicht einen Authentifizierungs-Bypass, durch die Aktualisierung auf iLO-Version gelöst 2.53.

Viele Sicherheitsexperten raten, dass HPE ILO 4 oder jede andere ähnliche Fernbedienung Schnittstelle für Server sollte nie mit dem öffentlichen Internet verbunden sein. Sichere VPNs sollten für den Zugang verwendet werden, und Sie sollten die neueste Firmware installiert haben, die jederzeit verfügbar ist.