Her finder du ud af, hvordan den BitPaymer ransomware cryptovirus havde tvunget folk i nogle dele af Alaska, USA til at gå tilbage til at bruge skrivemaskiner. Det skyldes, at computersystemerne bliver kompromitteret med nævnte cryptovirus og som et forebyggende taktik, for at stoppe malware yderligere spredning. Mere end 200 ofre var blevet ramt med BitPaymer da det er kommet ud, selv om de fleste af dem være sket inden for de sidste par uger.

Oprindelse af BitPaymer cyberangreb i Alaska

Den 24. juli, en computervirus har ramt Anchorage Metropolitan Area i Alaska, USA og mere specifikt, den Matanuska-Susitna (Mat-Su) købstad. Først kun servere blev koblet fra hinanden, men snart telefoner, e-mail og internet adgang for Mat-Su købstad efterfulgt. I går, den 30. juli, bydelen embedsmænd har bekræftet, at de stadig er ved at komme de fleste af deres it-systemer, der er blevet kompromitteret. Infrastrukturen er stadig langsomt ved at blive genopbygget.

Sidste uge, Public Affairs Director Patty Sullivan udtalte:

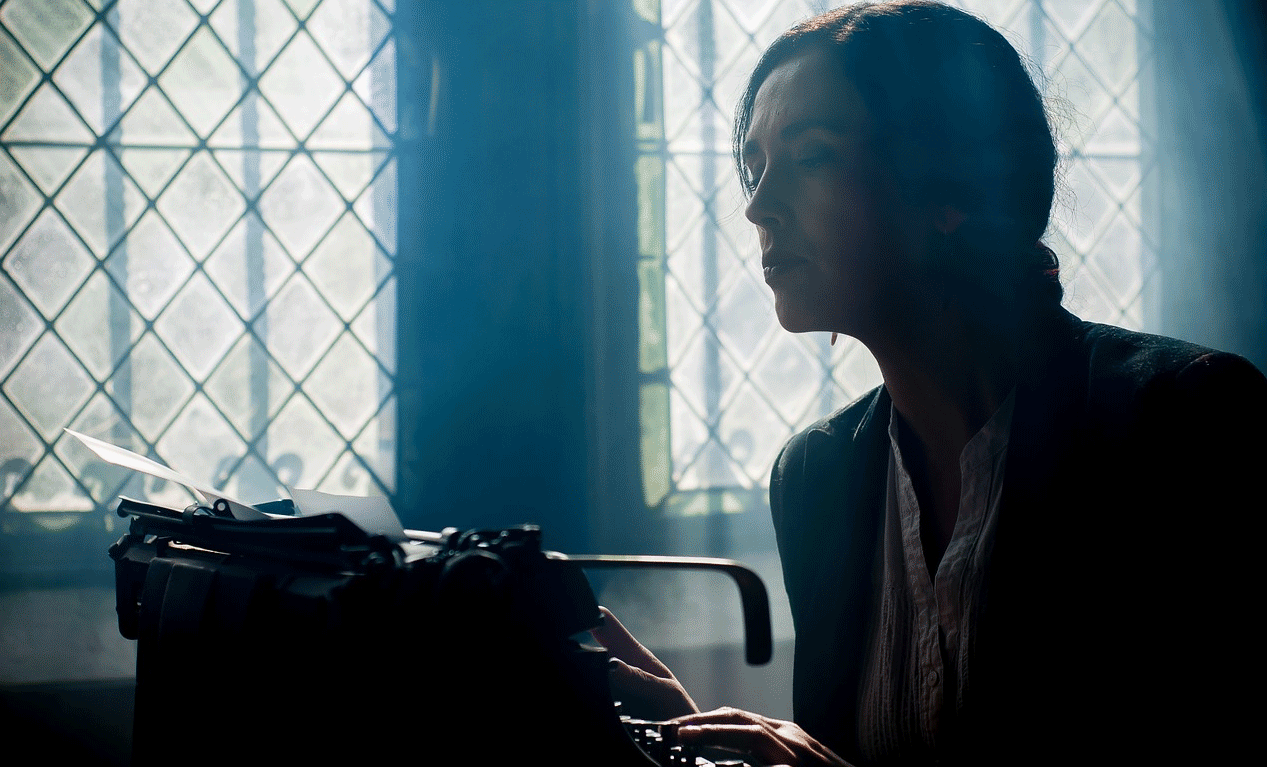

”Uden computere og filer, Borough medarbejdere handlede resourcefully ... De re-hyret skrivemaskiner fra skabene, og skrev i hånden kvitteringer og lister over bibliotekets bøger lånere og afgifter deponering på nogle af de 73 forskellige bygninger."

Den IT-direktør for Matanuska-Susitna Borough Eric Wyatt mødt med FBI agenter i sidste uge for at isolere og identificere virus og indsamle efterretninger, der kunne hjælpe FBI identificere de cyberkriminelle bag truslen og gå videre med deres retsforfølgning.

Wyatt sagde følgende om virus:

”En flerstrenget, multi-vectored angreb ... ikke en enkelt virus, men flere aspekter af virus sammen med trojansk hest, Cryptolocker, tidsindstillet bombe, og død mands switch. Dette er en meget lumsk, meget velorganiseret angreb ... det er ikke et barn i sin mors kælder.”

I går, en PDF-rapport offentliggjort med IT-direktør identificere cryptovirus som BitPaymer Ransomware.

I rapporten, Eric Wyatt delt følgende:

“Dette angreb synes at have ligget i dvale og / eller uopdaget i vores netværk siden så tidligt som 3. maj”

Den anti-virus software var begyndt at detektere trojan en del af BitPaymer ransomware fra og med juli 17th.

Konsekvenserne Efter manipulation med BitPaymer

Adgangskoder blev ændret kraftigt ved IT højere-ups, et par dage senere, at re-få nogle adgang og administratorrettigheder til systemer. Forsøger at slette dele af virus med en manuelt lavet manuskript havde udløst den Crypto Locker komponent af malware pakke. Eric Wyatt tilføjet:

”Dette udløser kan være blevet automatiseret, en Død mands switch, eller der kan have været en person manuelt overvåge aktivitet og henrettet deres Kommando og kontrol (C2) at lancere angrebet.”

Resultatet blev ødelæggende så tæt som 500 Mat-Su stationære arbejdsstationer og 120 ud af 150 Mat-Su servere’Kryptering efterfulgt. Netværket var blevet bragt offline ved Wyatt, den FBI var blevet anmeldt straks og ombygning operation var blevet sat i gang. Heldigvis, nogle sikkerhedskopier var forblevet upåvirket og delvis data er blevet inddrevet siden.

Wyatt viste også, at byen Valdez, Alaska havde også oplevet et lignende angreb, der ligner at være en BitPaymer infektion samt. I juli 28, Valdez byens embedsmænd bekræftede i en officiel Facebook erklæring om, at de har at gøre med en computer-virus.

Rundt om 650 stationære computere og servere placeret på Matanuska-Susitna netværk synes at være kompromitteret af cryptovirus og siges at være udslettet og geninstalleret. Fra sidste uge, herunder en travl weekend, 110 medarbejder arbejdsstation pc'er er blevet rengjort og skønnes klar til arbejde med hjælp fra 20 forskellige bureauer og leverandører fra den private sektor. Genopbygningen af den Mat-Su statslige it-infrastruktur er stadig i støbeskeen, som til en start telefonen serveren er blevet genopbygget på søndag aften.

Betaling kortdata blev anset for sikkert på grund af det bliver gemt af tredjeparts udbydere i stedet for på servere i Mat-Su Borough. Interessant nok, bydelens dørlås knalde systemet var blevet krypteret, men stadig arbejder og den officielle Matanuska-Susitna hjemmeside blev ikke kompromitteret. Den Facebook-side af Mat-Su fungerede som en informations udløb til offentligheden, holde folk up-to-date med nyheder omkring hændelsen og nuværende fremskridt opsving.

Alaska bør være i stand til at genvinde sin DET systemer til normal inden for de næste par dage eller uger, overvejer mere resterende komponenter eller inficerede systemer findes.