Sikkerhedseksperter har detekteret at et igangværende angreb kampagne spreder falske Fortnite Android spil, der fører til malware infektioner. Flere forretninger bliver brugt til at skubbe de ondsindede apps - både tredjeparts repositories og falske download sites.

Ondsindet Fortnite Installers føre til farlige virusinfektioner

Fortnite som en af de mest populære Android-spil i øjeblikket har fået stor opmærksomhed både af spillere og ondsindede brugere. For to uger siden den administrerende direktør for Epic Games erklærede, at spillet ikke ville være tilgængelig på Google Play Butik repository. Dette resulterede i download af APK (installationsfil) fra leverandørens download sites. Sådanne situationer udnyttes af it-kriminelle, der udnytter det faktum,.

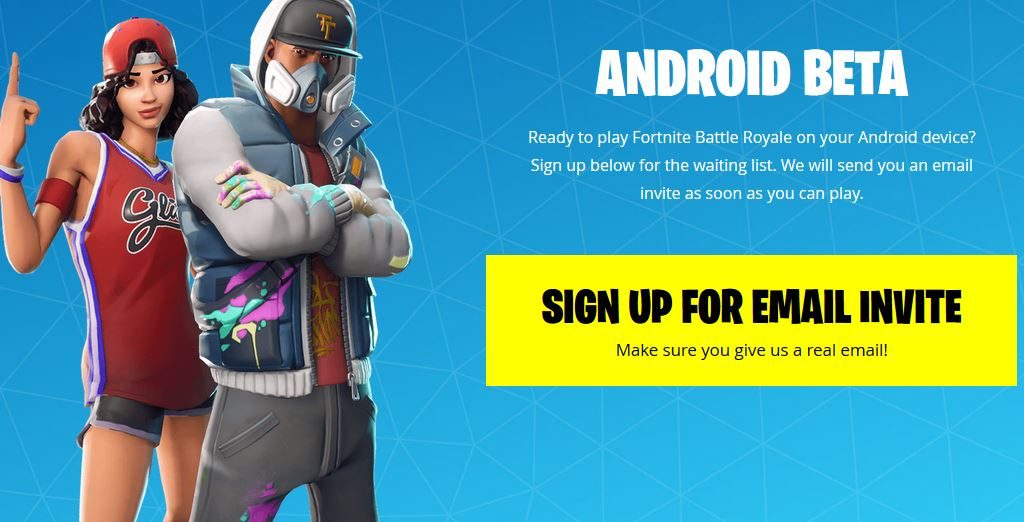

Så snart spillet blev officielt udgivet talrige download sites syntes at forsøge at tvinge brugerne, at de er en legitim leverandør side. De udviser de legitime web elementer og design layout som den officielle Fortnite Android spil. Det faktum, at ansøgningen ikke er fordelt på Google Play betyder, at lageret interne malware beskyttelse scanningen ikke vil blive iværksat. Nogle ondsindede kopier kan registreres automatisk af Google og fjernet, når anlæggene er bestilt af brugerne er det meget mere vanskeligt at skelne det virkelige fra det falske opsætning.

Der er flere advarselssignaler, der kan henføres til de falske Fortnite installationsprogrammet prøver:

- strengen “Fortnite” indgår i URL'en, når adressen ikke indeholder Epic Games eller andre navne, der er en del af den officielle leverandør websted.

- De kriminelle bag de falske apps bruger de samme web design elementer, layout og destinationssider for at konstruere overbevisende leder sites.

- Et kompliceret net af links til omdirigering kan konstrueres i visse eksempler. Links til de falske sider kan distribueres på gaming fora, fællesskaber, sociale netværk og etc.

De falske Fortnite Android installatører har vist sig at malware - de opsamlede prøver kan grupperes i udslip fra to særskilte familier. Den første gruppe er en benævnt “FakeNight” som lancerer en Fortnite lastning skærm, så snart den falske spillet lanceres. Brugerne vil blive præsenteret en meddelelse prompt viser beskeden “Mobil Verifikation Påkrævet”. En browser vil blive lanceret som instruerer brugeren til at klikke på annoncer, til gengæld offeret er lovet spil koder. Interaktion med truslen vil returnere nogen fordele.

Den anden ondsindet kaldes “WeakSignal” og symptomer på infektion er igen en Fortnite lastning skærm. Men i stedet for at indlæse spillet en række annoncer vil blive vist på brugerens skærm, og de vil blive efterfulgt af en meddelelse, der informerer om et svagt signal. Annoncer præsenteres for brugerne på en kontinuerlig basis.

Begge disse malware er afgivelsesmekanismer for såkaldte “klik gårde” - hjælpeprogram software, der bruges af hackere til at tjene penge på annonce indtjening.