Phishing kampagner er i konstant udvikling og beskæftiger temmelig usædvanlige metoder til tricks brugere. En sådan kampagne blev netop præsenteret af Microsoft forskere, der kom på tværs af phishing kampagner, der udnytter skik 404 fejlsider i en indsats for at gøre brugerne afsløre deres relaterede legitimationsoplysninger.

Phishing kampagne bruger Tilpasset 404 fejlsider

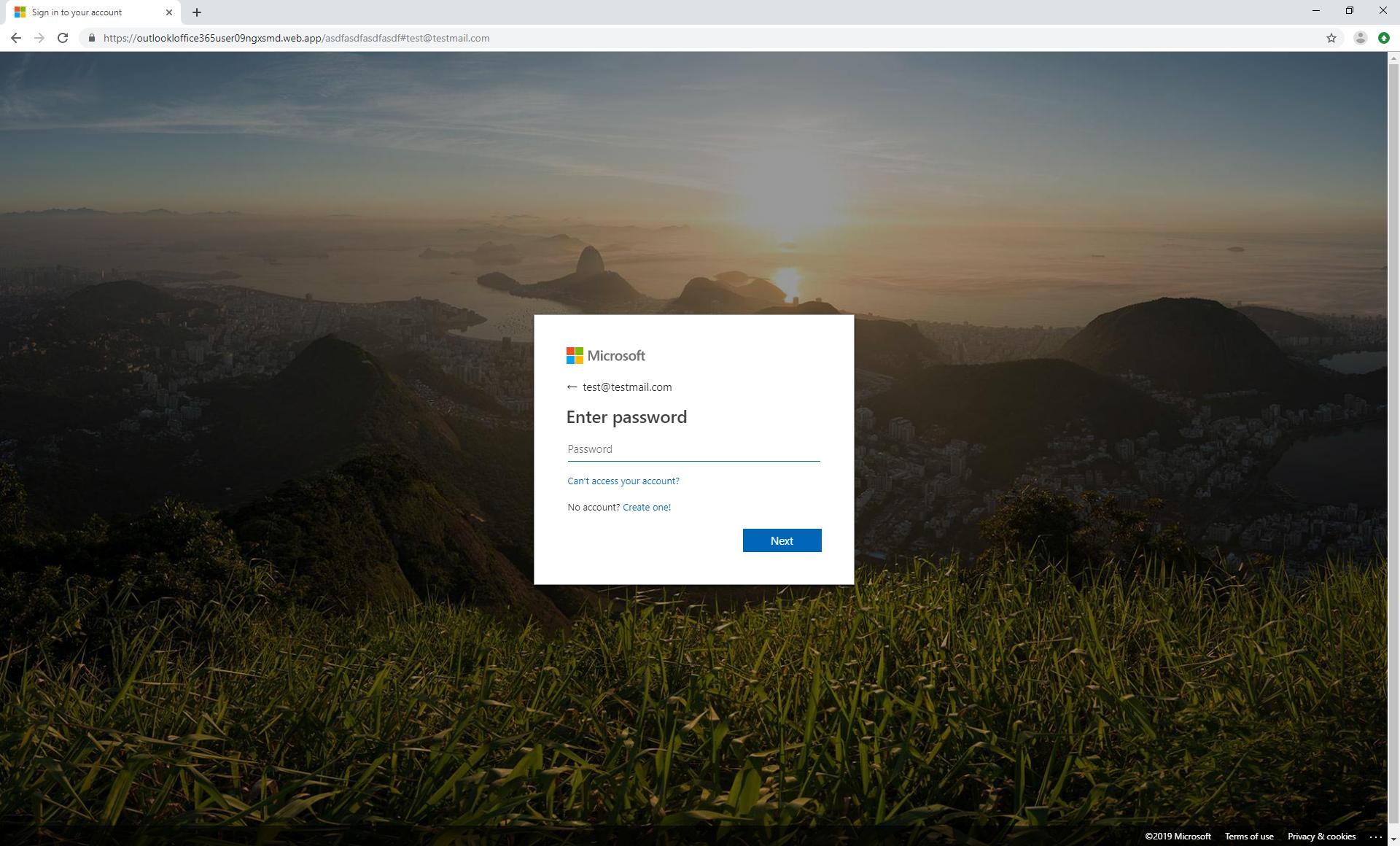

Så, hvordan er disse angreb sat i bevægelse? Det første trin kræver angriberne at registrere et domæne. Derefter, en brugerdefineret 404 side er skabt i stedet for en mere typisk phishing destinationsside. Den falske fejl side viser en falsk login-formular, hvor det potentielle offer er bedt om at skrive i deres Microsoft legitimationsoplysninger. Denne tilgang gør det muligt for svindlere at have et stort antal webadresser for phishing destinationssider alle er genereret med et registreret domæne. Det er muligt, fordi:

Fordi misdannet 404 side serveres til enhver ikke-eksisterende URL i en hacker-kontrollerede domæne, phishere kan bruge tilfældige webadresser til deres kampagner. Vi fandt også, at angriberne randomisere domæner, eksponentielt øge antallet af phishing-URL'er.

Ifølge en række Microsoft Security Intelligence tweets, “den 404 Ikke fundet side fortæller dig, at du har ramt en brudt eller dødt link - undtagen når det ikke gør“.

Tilsyneladende, sikkerhedsteamet opdagede kampagne, mens analysere phishing e-mails. Skikken 404 side er designet til at ligne den legitime Microsoft-konto loginsiden, narre brugere til at afsløre deres legitimationsoplysninger, forskerne sagde.

Phishing er en udbredt trussel. Avanan s 2019 Global Phish Report konkluderede for nylig, at “en i hver 99 e-mails er et phishing-angreb, ved hjælp af ondsindede links og vedhæftede filer som det vigtigste vector.Of de phishing-angreb, vi analyserede, 25% omgået Office 365 sikkerhed, et tal, der må forventes at stige som hackere designe nye formørkelse metoder, der udnytter nul- dag sårbarheder på platformen“.