Hvad er Jhone? Sådan fjerner Jhone Trojan fra din pc eller Mac?

Hvad er Jhone? Sådan fjerner Jhone Trojan fra din pc eller Mac?

Den Jhone Trojan er en farlig trojansk der udnytter flere cloud-infrastruktur til at fungere. Det bliver lanceret i en målrettet angreb kampagne mod mål i mellemøstlige lande. Den er udstyret med avancerede infektion kapaciteter og kan forårsage en masse skader på berørte værter. Læs vores artikel for at lære, hvad det Jhone Trojan er i stand til, og til at læse instruktionerne om sikker fjernelse aktiv infektion.

Trussel Summary

| Navn | Jhone Trojan |

| Type | Trojan Malware |

| Kort beskrivelse | En meget farlig bank Trojan i stand til at overhale kontrol af maskinerne. |

| Symptomer | Ofrene måske bemærke problemer med ydeevnen og kan blive smittet med anden malware. |

| Distributionsmetode | Hovedsageligt inficerede dokumenter og filer |

| Værktøj Detection |

Se, om dit system er blevet påvirket af malware

Hent

Værktøj til fjernelse af malware

|

Brugererfaring | Tilmeld dig vores forum at diskutere Jhone Trojan. |

Den Jhone Trojan er en farlig ondsindet infektion, som i øjeblikket spredt i mellem Østen og spredes af en ukendt hacking gruppe. Vi kender ikke detaljerne om dem, men det antages, at de er erfarne at have skabt den farlige kode fra bunden eller baseret på en af de berømte “baser” der kan erhverves fra de underjordiske markeder. Angrebene er kategoriseret som målrettede - de vil gennemføre et tastaturlayout kontrol og vil bruge netværk opslag for at blackliste de cloud-tjenester, at check for misbrug.

Den Jhone Trojan er i øjeblikket sat mod ofrene placeret i følgende lande: Egypten, Irak, Libyen, Algeriet, Marokko, Oman, Tunesien, Syrien, Yemen, UAE, Kuwait, Bahrain og Libanon. Starten af angrebet kampagne er blevet sporet tilbage til November 2019.

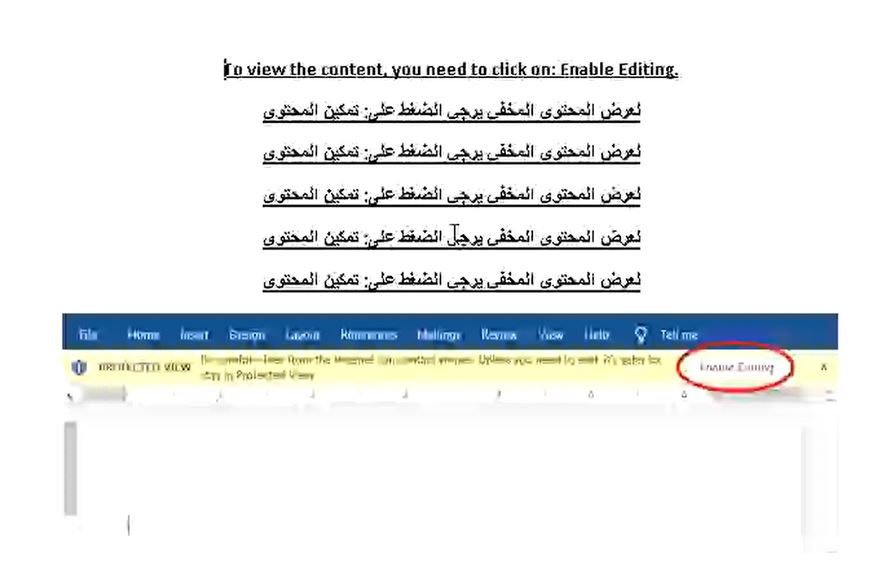

Den hovedleverancen teknik bruges i øjeblikket af hacking gruppe er en farlige dokumentfiler - populære eksempler inkluderer regneark, tekstfiler, databaser og præsentationer. De omfatter ondsindede makroer, der vil anmode udførelsen af den indbyggede kode af brugerne - prompten vil bede om dette skal gøres ved at erklære, at dette er nødvendigt for at få adgang til indholdet.

Den afsendende af dokumenterne afhænger af brugen af smart phishing-kampagner - et eksempel fil vil blive kaldt Urgent.docx og det kan inkludere indhold på engelsk eller arabisk. Filerne hostes på Google Drev for at undgå sortlistning - upload af sådanne data til denne sky vil ikke hæve mistanke om, at de kan være faktisk malware.

Jhone Trojan-infektioner er hovedsageligt forårsaget af Microsoft Office-dokumenter, men der er flere forskellige typer, der bruges til at levere truslen. De første, der blev spredt i de første kampagner, bar Urgent.docx navne og blev skrevet på både engelsk og arabisk. De kræver aktivering af de indbyggede makroer for at se det indeholdte i meddelelsen. Men da dette kopierer anden ransomware, forberedte hackerne bag Jhone Trojan et andet sæt dokumenter - fb.docx som angiveligt indeholder kaprede Facebook-brugernavne og adgangskoder. En anden taktik, der bruges af hackerne, er at efterligne en organisation fra De Forenede Arabiske Emirater og sende falske dokumenter mærket som vigtige virksomhedsmeddelelser.

Selve Jhone Trojan er skrevet i Python, som gør det muligt for hackere at nemt ændre sin kerne efter behag ved både at ændre den primære kode, samt tillader eksterne komponenter at være run.

Infektioner med denne malware vil begynde ved at følge en indbygget sekvens af malware kommandoer. En af de første tiltag, som er igangsat, vil være at høst følsomme data fra computeren. Dette omfatter en detaljeret rapport om de installerede hardwarekomponenter herunder de installerede harddiske (og deres serienumre), oplysninger om operativsystemet i brug og etc. De kaprede data vil derefter blive sendt ved hjælp af en Trojan-modul - det vil etablere en sikker forbindelse til en særlig hacker-kontrolleret server og lade de kriminelle at modtage oplysningerne. Kommandoerne kontrolleres via en særlig Twitter-profil, som anvendes til at videresende kommandoerne. Under informationsindsamling fase et unikt id vil blive oprettet for hver berørt computer, dette antal vil blive videresendt til de kriminelle såvel .

En særskilt del af Jhone Trojan infektion er den datatyveri mekanisme, som bruges til at kapre følsomme data og filer fra computerne. I stedet for at bruge netværksforbindelsen anvendes under informationsindsamling hackere har gennemført en anden mekanisme - upload af data til cloud-tjeneste hosting-udbydere - ImgBB, Google Drev og formularer. Dette gøres ved at følge et skema - screenshots uploades til ImgBB, binære filer til at køre bil og de faktiske kommandoer udføres fra formularer data.

I øjeblikket nogle af Twitter-profiler, der bruges af hackere til at kommandere den Jhone Trojan er blokeret. Vi forventer, at koden snart vil blive opdateret med nye instrukser, som vil reaktivere angrebet kampagne.

Sådan fjernes Jhone Trojan

For at fjerne fuldstændigt Jhone fra din computer system, Vi anbefaler, at du følger fjernelse instruktioner nedenunder denne artikel. Hvis de to første manuelle fjernelsestrin ikke ser ud til at virke, og du stadig ser Jhone eller programmer, relateret til det, foreslår vi, hvad de fleste sikkerhedseksperter rådgive - at hente og køre en scanning af din comptuer med et velrenommeret anti-malware program. Download af denne software vil ikke kun spare dig lidt tid, men fjerner alle Jhone-filer og programmer relateret til det og vil beskytte din computer mod sådanne påtrængende apps og malware i fremtiden.

Preparation before removing Jhone Trojan.

, Før den egentlige fjernelse proces, Vi anbefaler, at du gør følgende forberedelse trin.

- Sørg for at have disse instruktioner altid åben og foran dine øjne.

- Gør en sikkerhedskopi af alle dine filer, selv om de kunne blive beskadiget. Du bør sikkerhedskopiere dine data med en sky backup-løsning og forsikre dine filer mod enhver form for tab, selv fra de mest alvorlige trusler.

- Vær tålmodig, da det kan tage et stykke tid.

- Scan for malware

- Rette registre

- Fjern virusfiler

Trin 1: Scan efter Jhone Trojan med SpyHunter Anti-Malware-værktøj

Trin 2: Rens eventuelle registre, oprettet af Jhone Trojan på din computer.

De normalt målrettede registre af Windows-maskiner er følgende:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

Du kan få adgang til dem ved at åbne Windows Registry Editor og slette eventuelle værdier, oprettet af Jhone Trojan der. Dette kan ske ved at følge trinene nedenunder:

Tip: For at finde en virus-skabt værdi, du kan højreklikke på det og klikke "Modificere" at se, hvilken fil det er indstillet til at køre. Hvis dette er virus fil placering, fjerne værdien.

Tip: For at finde en virus-skabt værdi, du kan højreklikke på det og klikke "Modificere" at se, hvilken fil det er indstillet til at køre. Hvis dette er virus fil placering, fjerne værdien.Trin 3: Find virus files created by Jhone Trojan on your PC.

1.For Windows 8, 8.1 og 10.

For Nyere Windows-operativsystemer

1: På dit tastatur tryk + R og skrive explorer.exe i Løbe tekstboks og derefter klikke på Ok knap.

2: Klik på din pc fra hurtig adgang bar. Dette er normalt et ikon med en skærm og dets navn er enten "Min computer", "Min PC" eller "Denne PC" eller hvad du har navngivet det.

3: Naviger til søgefeltet øverst til højre på din pc's skærm og type "fileextension:" og hvorefter skrive filtypen. Hvis du er på udkig efter ondsindede eksekverbare, et eksempel kan være "fileextension:exe". Efter at gøre det, efterlade et mellemrum og skriv filnavnet du mener malware har skabt. Her er, hvordan det kan se ud, hvis der er fundet din fil:

NB. We recommend to wait for the green loading bar in the navigation box to fill up in case the PC is looking for the file and hasn't found it yet.

2.I Windows XP, Vista, og 7.

For ældre Windows-operativsystemer

I ældre Windows OS bør den konventionelle tilgang være den effektive:

1: Klik på Start Menu ikon (normalt på din nederste venstre) og vælg derefter Søg præference.

2: Efter søgningen vises, vælge Flere avancerede indstillinger fra søgningen assistent boksen. En anden måde er ved at klikke på Alle filer og mapper.

3: Efter denne type navnet på den fil, du søger, og klik på knappen Søg. Dette kan tage noget tid, hvorefter resultater vises. Hvis du har fundet den skadelig fil, du må kopiere eller åbne sin placering ved højreklikke på det.

Nu skulle du være i stand til at opdage en fil på Windows, så længe det er på din harddisk og ikke skjult via speciel software.

Jhone Trojan FAQ

What Does Jhone Trojan Trojan Do?

The Jhone Trojan Trojan er et ondsindet computerprogram designet til at forstyrre, skade, eller få uautoriseret adgang til et computersystem. Det kan bruges til at stjæle følsomme data, få kontrol over et system, eller starte andre ondsindede aktiviteter.

Kan trojanske heste stjæle adgangskoder?

Ja, Trojans, like Jhone Trojan, kan stjæle adgangskoder. Disse ondsindede programmer are designed to gain access to a user's computer, spionere på ofrene og stjæle følsomme oplysninger såsom bankoplysninger og adgangskoder.

Can Jhone Trojan Trojan Hide Itself?

Ja, det kan. En trojaner kan bruge forskellige teknikker til at maskere sig selv, inklusive rootkits, kryptering, og formørkelse, at gemme sig fra sikkerhedsscannere og undgå registrering.

Kan en trojaner fjernes ved fabriksnulstilling?

Ja, en trojansk hest kan fjernes ved at nulstille din enhed til fabriksindstillinger. Dette skyldes, at det vil gendanne enheden til sin oprindelige tilstand, eliminering af skadelig software, der måtte være blevet installeret. Husk på, at der er mere sofistikerede trojanske heste, der forlader bagdøre og geninficerer selv efter en fabriksnulstilling.

Can Jhone Trojan Trojan Infect WiFi?

Ja, det er muligt for en trojaner at inficere WiFi-netværk. Når en bruger opretter forbindelse til det inficerede netværk, trojaneren kan spredes til andre tilsluttede enheder og kan få adgang til følsomme oplysninger på netværket.

Kan trojanske heste slettes?

Ja, Trojanske heste kan slettes. Dette gøres typisk ved at køre et kraftfuldt anti-virus eller anti-malware program, der er designet til at opdage og fjerne ondsindede filer. I nogle tilfælde, manuel sletning af trojaneren kan også være nødvendig.

Kan trojanske heste stjæle filer?

Ja, Trojanske heste kan stjæle filer, hvis de er installeret på en computer. Dette gøres ved at tillade malware forfatter eller bruger for at få adgang til computeren og derefter stjæle filerne, der er gemt på den.

Hvilken anti-malware kan fjerne trojanske heste?

Anti-malware programmer som f.eks SpyHunter er i stand til at scanne efter og fjerne trojanske heste fra din computer. Det er vigtigt at holde din anti-malware opdateret og regelmæssigt scanne dit system for skadelig software.

Kan trojanske heste inficere USB?

Ja, Trojanske heste kan inficere USB enheder. USB-trojanske heste spredes typisk gennem ondsindede filer downloadet fra internettet eller delt via e-mail, allowing the hacker to gain access to a user's confidential data.

About the Jhone Trojan Research

Indholdet udgiver vi på SensorsTechForum.com, this Jhone Trojan how-to removal guide included, er resultatet af omfattende forskning, hårdt arbejde og vores teams hengivenhed til at hjælpe dig med at fjerne det specifikke trojanske problem.

How did we conduct the research on Jhone Trojan?

Bemærk venligst, at vores forskning er baseret på en uafhængig undersøgelse. Vi er i kontakt med uafhængige sikkerhedsforskere, takket være, at vi modtager daglige opdateringer om de seneste malware-definitioner, herunder de forskellige typer trojanske heste (bagdør, Downloader, infostealer, løsesum, etc.)

Endvidere, the research behind the Jhone Trojan threat is backed with VirusTotal.

For bedre at forstå truslen fra trojanske heste, Se venligst følgende artikler, som giver kyndige detaljer.