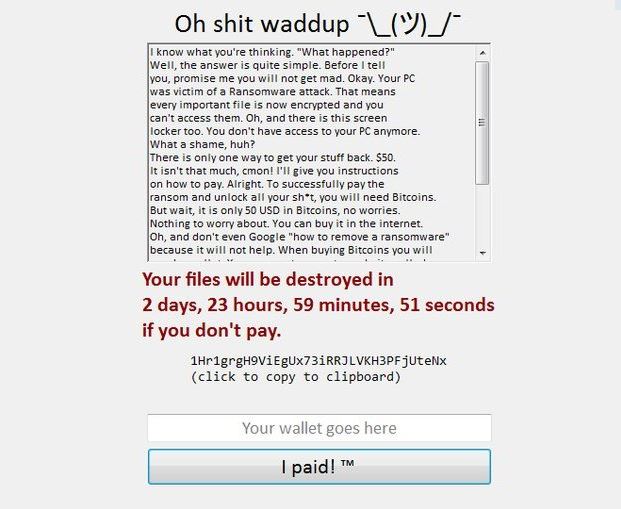

Shrug Virus entfernen - Wie .SHRUG Dateien wiederherstellen

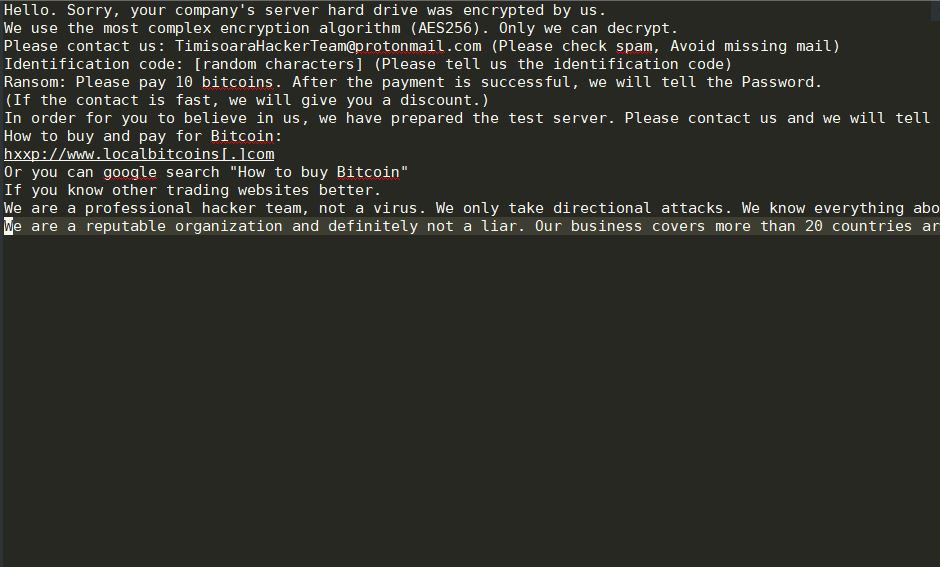

Shrug-Virus ist ein neu entdecktes Testversion einer neuen Bedrohung. Die Sicherheitsanalyse zeigt, dass es nicht Schnipsel aus einem der bekannten Malware-Familien enthält. Es ist möglich, dass zukünftige Versionen davon wollen…