Sicherheitsforscher zeigten ein leistungsfähiges Android Hacker-Tool AVPASS genannt das in der Lage ist, nicht entdeckt zu werden von nahezu all mobilen Antivirus-Software. Eine Massendemonstration wird auf der jährlichen Black Hat USA Konferenz während der Briefings geplant, die stattfinden werden im Juli 27 und 27.

Die AVPASS Android Hacking-Tools Demonstriert Stealth-Schutz

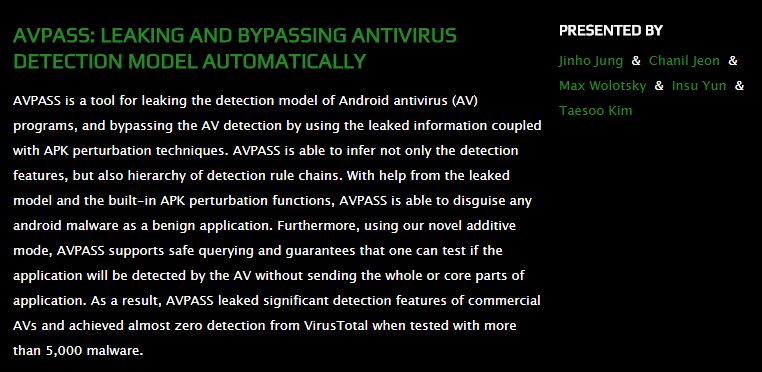

Die jährliche Black Hat USA Sicherheitskonferenz präsentiert einige der neuesten Sicherheits protectio Taktik und neue Arten von Angriffen. Ein Team von Sicherheitsexperten hat einen Vortrag über а neues Android-Hacking-Tool geplant AVPASS genannt, die eine fast vollständige Virenerkennung Umgehung demonstriert. Nach den vorliegenden Informationen hat das Dienstprogramm wurde mit der Standard-Virustotal Suite getestet.

Das AVPASS Hacker-Tool folgt ein algorithmisches Verhaltensmuster:

- Nach dem Start sofort die AVPASS scannt für eine breite Palette von verfügbaren Anti-Virus-Signaturen. Dies wird durch Eingriff mit einem integrierten Modul durchgeführt, die die vollen heuristischen Beschreibungen von fast allen Anti-Virus-Produkten enthält.

- Die nächsten Schritte verwendet einen Designer Malware-Generator, der mehrere Varianten eines einzigen Virus Handwerk ist in der Lage. In Abhängigkeit von der Hacker-Konfiguration kann dieser Schritt eine einzelne oder mehrere Android Virusfamilien gehören die Anti-Viren zu provozieren in ihre Echtzeit-Motoren starten.

- Ein Datenanalyse sorgfältig überwacht die Aktionen der Anti-Virus-Produkte und basierend auf ihrem Verhalten umgeht den Schutz.

Effektiv die Opfer des AVPASS Android Hacker-Tool kann sehen, dass eine Malware erkannt und entfernt wurde (oder unter Quarantäne gestellt) durch einen generischen Virus. In der Zwischenzeit ist es möglich, dass eine AVPASS Android Malware-Instanz wird das Opfer Gerät bereitgestellt worden. Eine der beunruhigenden Tatsachen ist, dass die Opfer keine Möglichkeit zu entdecken, wenn ihr Gerät infiziert ist. Der Angriff Modul stellt kein Anzeichen für die Nutzer, nur eine sorgfältige Überprüfung der Sicherheit AVPASS Präsenz zeigen kann.

Das AVPASS Android Hacking-Tool ist nützlich, um die Sicherheitsgemeinschaft

AVPASS ist ein Werkzeug von Sicherheitsexperten aus, nicht Hacker. Dies zeigt die Tatsache, dass die Forschungsgemeinschaft strebt den aktuellen Status Quo zu verbessern. Wir haben mehrfach berichtet, die Malware und Botnets Infektionen vorangebracht haben Millionen von Geräten verursacht Opfer von Hackern geworden. Das Toolkit zeigt Schlüssel Schwächen, die verwendet wurden tatsächliche Geräte zu nutzen. Sobald die Software auf das breitere Publikum freigegeben wird, erwarten wir eine deutlich verbesserte Reihe von Anti-Virus-Produkten für Googles Handy-Betriebssystem zu sehen.

Die damit verbundenen Anti-Virus-Produkte wurden gefunden eine große Schwäche enthält - ein großer Teil der gemeinsamen Liste von Erkennungsregeln nutzen. Dies ermöglicht es dem AVPASS Hacker-Tool und andere verwandte Malware zu umgehen Erkennung durch ein einziges Merkmal Verschleierungstaktik der Umsetzung. Das Team hinter dem Projekt ist in der Erforschung von Sicherheitslücken beteiligt und Algorithmen für maschinelles Lernen. Das Tool ist Teil eines großen Forschungsprojektes, das untersucht, wie Hacker Anti-Virus-Mechanismen und andere Cyber-Sicherheit Schutzmittel stören kann.